Wenn Sie Testanforderungen für Webdienste und Internetinfrastruktur konfigurieren und bestimmte Daten, die in der Überwachung oder im Auslastungstest gespeichert sind, vor unbefugtem Zugriff schützen müssen, empfehlen wir die Verwendung unserer Funktion Secure Vault. Mit Secure Vaultkönnen Sie private Schlüssel, Kennwörter und andere Arten sensibler Daten in verschlüsselten Name-Wert-Paaren speichern, die in Crypt-Containernorganisiert sind. Nur autorisierte Benutzer mit den entsprechenden Berechtigungen in Ihrem Dotcom-Monitor-Konto haben Zugriff auf die Crypt-Container.

Wann Sie Secure Vault verwenden sollten

Es gibt zwei häufige Anwendungsfälle, in denen Secure Vault für die Überwachung der Einrichtung nützlich sein kann:

- Schutz sensibler Daten in den Geräteeinstellungen. Zum Beispiel, wenn Sie sensible Daten (PCI, PII) in URL-Abfrageparametern oder JSON-Nutzlast sowie in den Berichten von Benutzern mit eingeschränkten Berechtigungen in Ihrem Dotcom-Monitor-Konto ausblenden möchten.

- Verwendung der gleichen Variablen in mehreren Überwachungsgeräten. Beispielsweise müssen Sie möglicherweise Anforderungen an mehrere Ziele mit demselben Anmeldenamen und Kennwort konfigurieren und möchten die Anmeldeinformationen von einem Ort aus für alle Geräte gleichzeitig bearbeiten können.

Konfigurieren von Secure Vault und Geräteeinstellungen

Um Secure Vaultverwenden zu können, müssen Sie zunächst einen Crypt-Container hinzufügen und Name-Wert-Paare für alle Variablen angeben, die Sie in verschlüsselter Form zum Einrichten Ihrer Überwachungsanforderung verwenden möchten. Sie können Crypt-Variablen verwenden, um dynamische Daten in Abfragezeichenfolgen in URL- oder Zieladressparametern, Headern, Authentifizierungsdaten, Postdaten usw. zu übergeben. Besuchen Sie den Secure Vault-Artikel in unserer Knowledge Base, um mehr über das Einrichten von Secure Vault und das Erstellen von Crypt-Variablen zu erfahren.

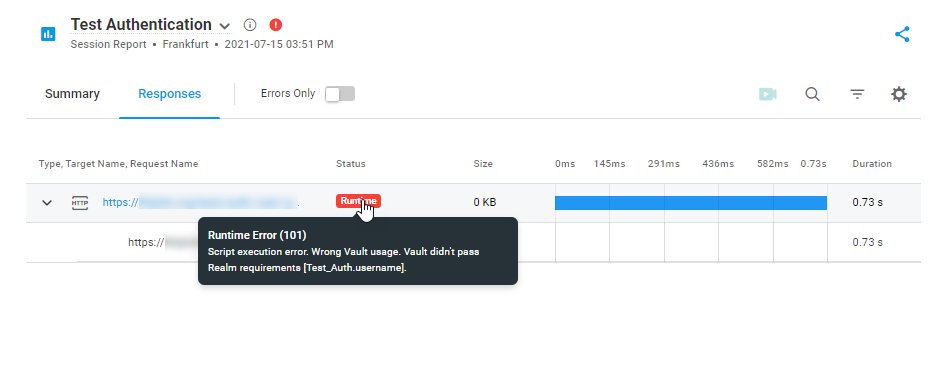

Um zu vermeiden, dass sensible Daten an unerwünschte Websites gesendet werden, ist es ratsam, einen Bereich zulässiger Domainnamen anzugeben (siehe Verknüpfen von Verschlüsselungsvariablen mit bestimmten Domainnamen ( Hosts)). Wenn eine Crypt-Variable auf bestimmte Domänen beschränkt wird, wird der Wert der Crypt-Variablen nur an die Anforderungen an die angegebenen Domänen übergeben.

Nachdem Sie eine Crypt-Variable eingerichtet haben, können Sie sie verwenden, um einen Anforderungsparameterwert in den Überwachungs- oder Auslastungstestanforderungseinstellungen zu verschlüsseln. Führen Sie dazu die folgenden Schritte aus:

- Wählen Sie in den Geräteeinstellungen einen neuen Parameter aus oder fügen Sie ihn hinzu, und klicken Sie im Feld Parameterwert auf ein Zahnradsymbol, um den Wert in Dynamisch zu konvertieren.

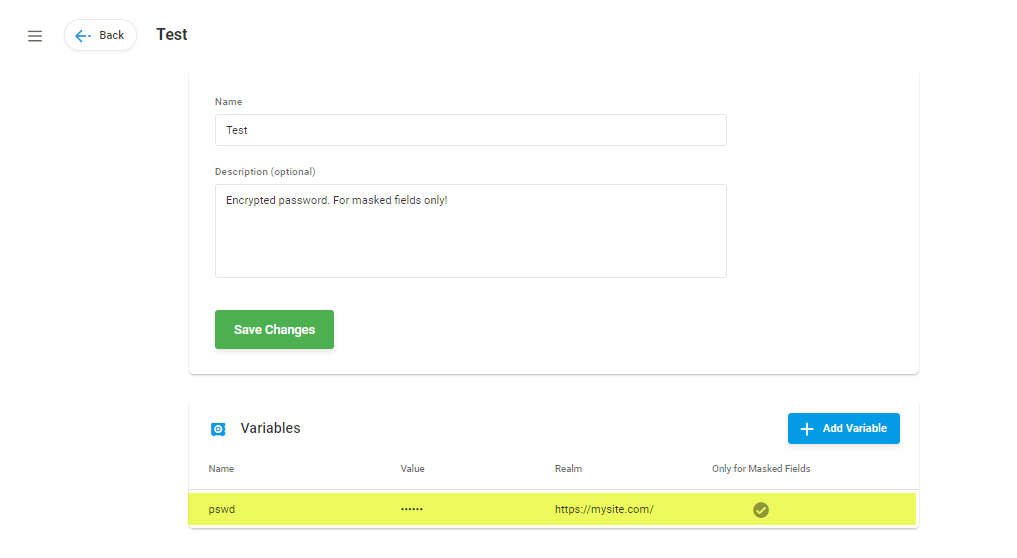

- Wählen Sie im Fenster Wert bearbeiten die Option Dynamisch aus, und geben Sie den Parameterwert mit der folgenden Syntax an: SecureVault.< Crypt_name>.< >Variable_name

- Klicken Sie auf Fertig.

Beispiel: Verwenden von Crypt-Variablen in POST-Daten

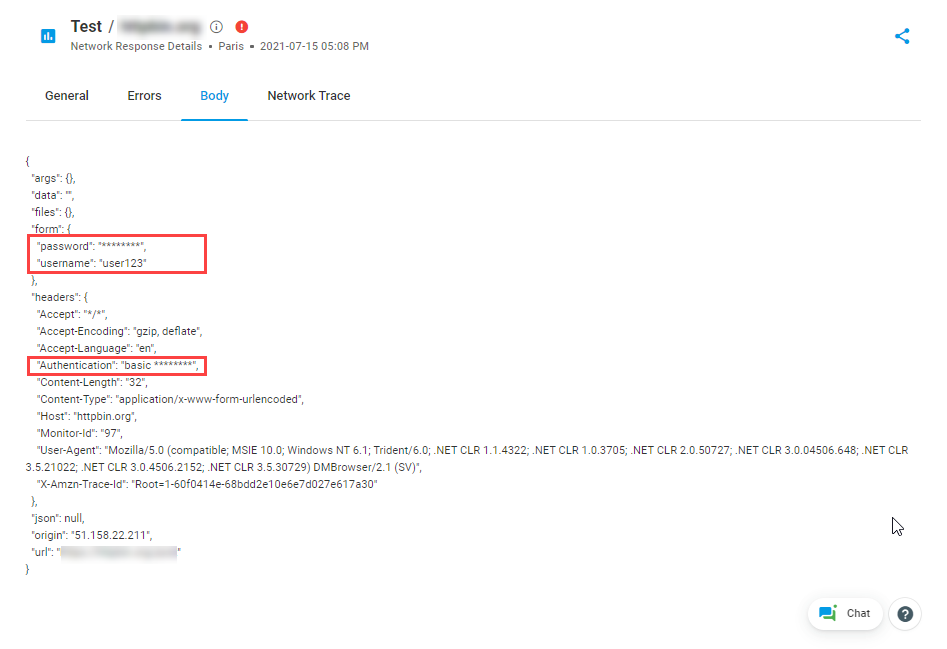

Um zu veranschaulichen, wie verschlüsselte Name-Wert-Paare innerhalb von Überwachungsanforderungen funktionieren, verwenden wir das Beispiel einer HTTP-Anforderung mit verschlüsselten Benutzeranmeldeinformationen. Für dieses Beispiel erstellen wir eine Anforderung an einen HTTP-Testserver:

1. Zuerst müssen wir eine Krypta in Secure Vault erstellen und eine Variable hinzufügen, um einen Benutzerkennwortwert darin zu speichern. Um den Bereich der Variablenverwendung auf eine bestimmte Domäne zu beschränken, geben wir die Domäne im Feld Bereich an.

2. Im nächsten Schritt verwenden wir die Variable aus der Crypt im Request-Header und Post Data, um ein Benutzerpasswort davor zu schützen, nicht autorisierten Benutzern innerhalb von Dotcom-Monitor sowie Webdiensten von Drittanbietern ausgesetzt zu werden.

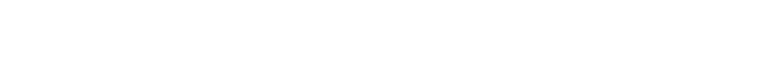

3. In den folgenden Screenshots finden Sie den HTTP-Anforderungstext, der von einem HTTP-Testserver zurückgegeben wird.

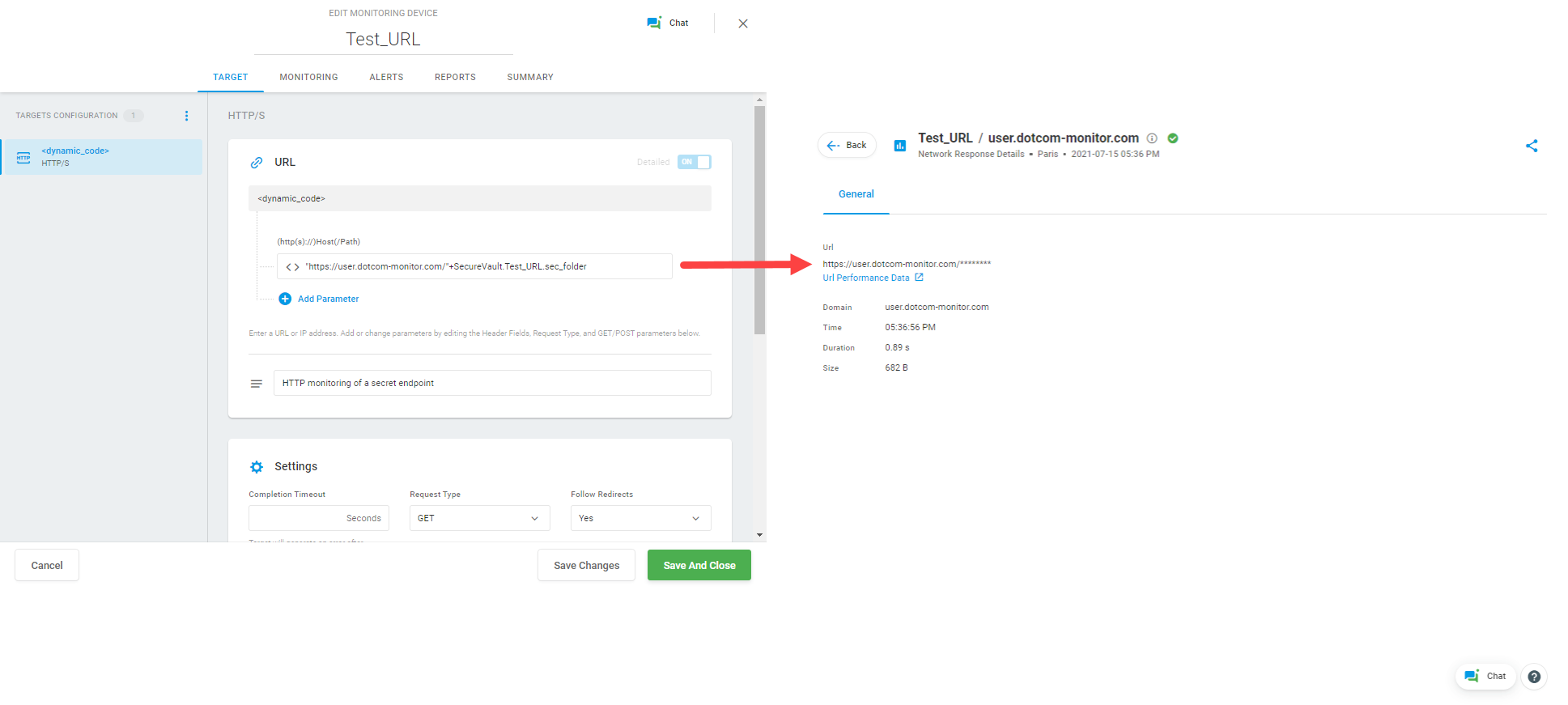

Beispiel: Verwenden von Crypt-Variablen in GET-Anforderung

Schauen wir uns einige weitere Beispiele für die Verwendung von Crypt-Variablen in Ihren HTTP-Anforderungen an.

Die folgenden Abbildungen zeigen ein Beispiel für die Verwendung einer Crypt-Variablen in der HTTP GET-Anforderung an eine dynamische URL. In diesem Fall wird die Endpunktadresse für alle Benutzer des Dotcom-Monitor-Kontos in den Geräteeinstellungen, Warnbenachrichtigungen und Berichtsdaten ausgeblendet. Nur Benutzer mit Secure Vault-Zugriffsberechtigungen können den Wert der Crypt-Variablen anzeigen und ändern.

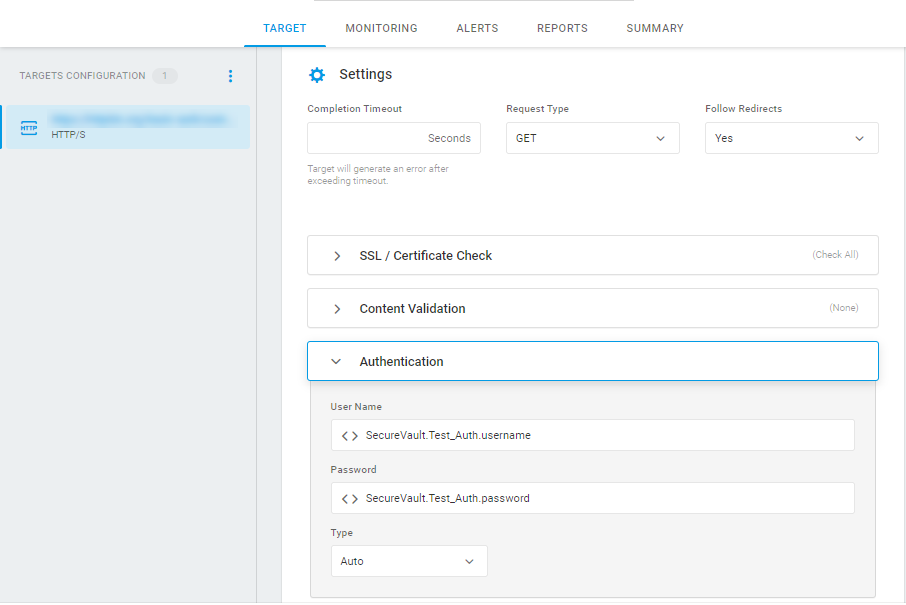

Beispiel: Verwenden von Crypt-Variablen für die Standardauthentifizierung

Im nächsten Beispiel werden Crypt-Variablen für die Standardauthentifizierung in der HTTP-Anforderung verwendet. Die Werte für Kennwort und Benutzername werden in den zugeordneten Crypt-Variablen gespeichert und in den zugehörigen Authentifizierungsfeldern erwähnt.