Lorsque vous configurez les demandes de test des services Web et de l’infrastructure Internet et que vous devez protéger des données spécifiques stockées dans le cadre du test de surveillance ou de charge contre tout accès non autorisé, nous vous recommandons d’utiliser notre fonctionnalité appelée Secure Vault. Avec Secure Vault, vous pouvez stocker des clés privées, des mots de passe et d’autres types de données sensibles dans des paires nom-valeur chiffrées organisées dans des conteneurs Crypt. Seuls les utilisateurs autorisés avec les autorisations correspondantes dans votre compte Dotcom-Monitor auront accès aux conteneurs Crypt.

Quand utiliser Secure Vault

Il existe deux cas d’utilisation courants où Secure Vault peut être utile pour surveiller la configuration :

- Protection des données sensibles dans les paramètres de l’appareil. Par exemple, si vous souhaitez masquer des données sensibles (PCI, PII) dans les paramètres de requête d’URL ou la charge utile JSON, ainsi que dans les rapports des utilisateurs disposant d’autorisations restreintes dans votre compte Dotcom-Monitor.

- Utilisation des mêmes variables dans plusieurs appareils de surveillance. Par exemple, vous devrez peut-être configurer des demandes adressées à plusieurs cibles avec le même identifiant et le même mot de passe et souhaiter pouvoir modifier les informations d’identification à partir d’un seul endroit pour tous les appareils à la fois.

Configuration des paramètres Secure Vault et Device

Pour commencer à utiliser Secure Vault, vous devez d’abord ajouter un conteneur Crypt et spécifier des paires nom-valeur pour toutes les variables que vous souhaitez utiliser sous forme chiffrée pour configurer votre demande de surveillance. Vous pouvez utiliser des variables de chiffrement pour transmettre des données dynamiques dans des chaînes de requête dans des paramètres d’URL ou d’adresse cible, des en-têtes, des données d’authentification, des données de publication, etc. Consultez l’article Secure Vault de notre base de connaissances pour en savoir plus sur la configuration de Secure Vault et la création de variables Crypt.

Pour éviter d’envoyer des données sensibles à des sites Web indésirables, il est conseillé de spécifier un domaine de noms de domaine autorisés (voir Association de variables de chiffrement à des noms de domaine spécifiques (hôtes)). Si vous limitez une variable Crypt à des domaines spécifiques, la valeur de la variable Crypt sera transmise uniquement aux demandes adressées aux domaines spécifiés.

Une fois que vous avez configuré une variable Crypt, vous pouvez l’utiliser pour chiffrer une valeur de paramètre de requête dans vos paramètres de demande de surveillance ou de test de charge. Pour ce faire, suivez les étapes ci-dessous:

- Dans les paramètres de l’appareil, sélectionnez ou ajoutez un nouveau paramètre, puis dans le champ Valeur du paramètre, cliquez sur une icône d’engrenage pour convertir la valeur en Dynamique.

- Dans la fenêtre Modifier la valeur, sélectionnez Dynamique et spécifiez la valeur du paramètre à l’aide de la syntaxe suivante : SecureVault.< Crypt_name>.< >Variable_name

- Cliquez sur Fait.

Exemple : utilisation de variables de chiffrement dans les données POST

Pour illustrer le fonctionnement des paires nom-valeur chiffrées dans les demandes de surveillance, nous utiliserons l’exemple d’une requête HTTP avec des informations d’identification utilisateur chiffrées. Pour cet exemple, nous allons créer une requête à un serveur de test HTTP :

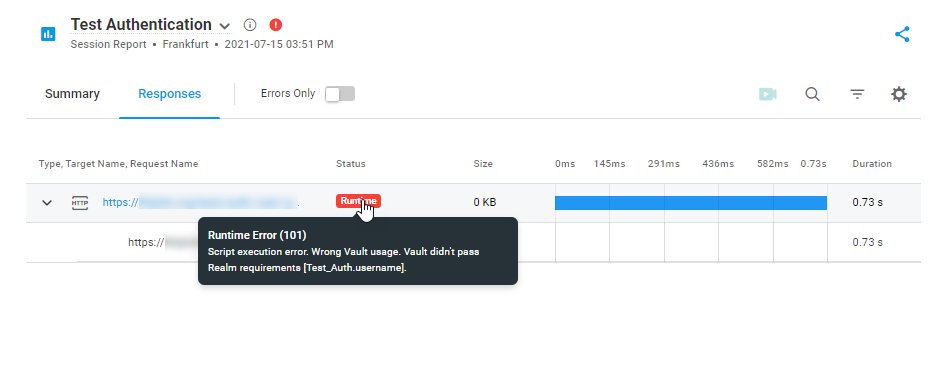

1. Tout d’abord, nous devons créer une crypte dans Secure Vault et y ajouter une variable pour y stocker une valeur de mot de passe utilisateur. Pour limiter le domaine de l’utilisation de la variable à un domaine spécifique, nous spécifions le domaine dans le champ Domaine.

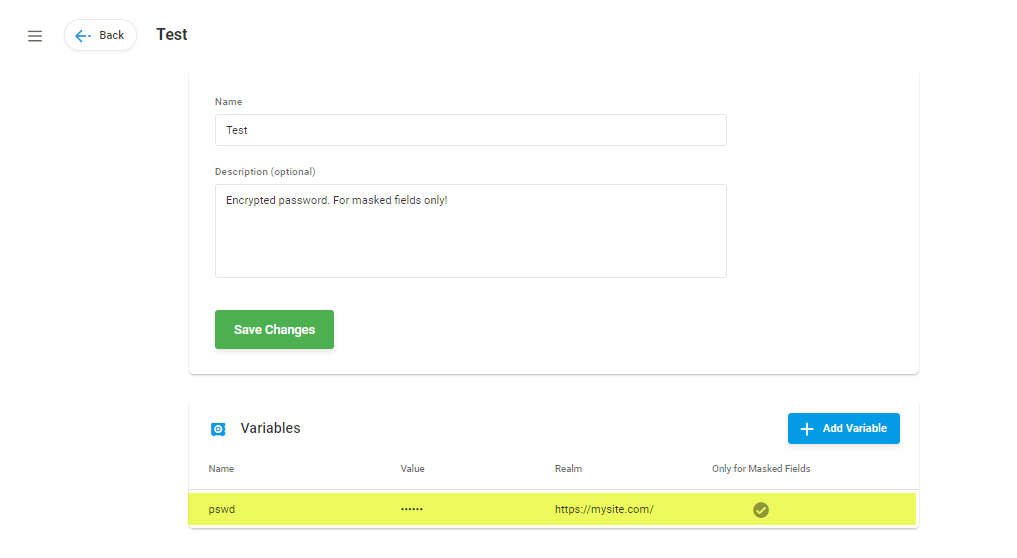

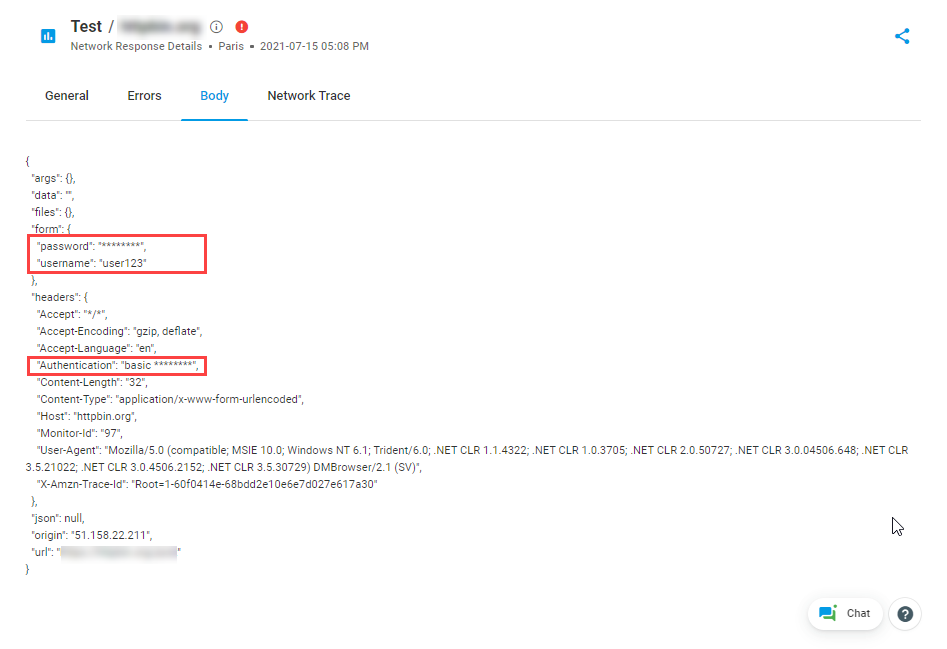

2. Dans l’étape suivante, nous utilisons la variable de la crypte dans l’en-tête de la demande et publier des données pour protéger un mot de passe utilisateur contre l’exposition à des utilisateurs non autorisés dans Dotcom-Monitor, ainsi que dans tout service Web tiers.

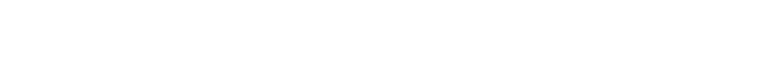

3. Dans les captures d’écran ci-dessous, vous pouvez trouver le corps de la requête HTTP renvoyé par un serveur de test HTTP.

Exemple : utilisation de variables de chiffrement dans GET Request

Examinons d’autres exemples d’utilisation de variables Crypt dans vos requêtes HTTP.

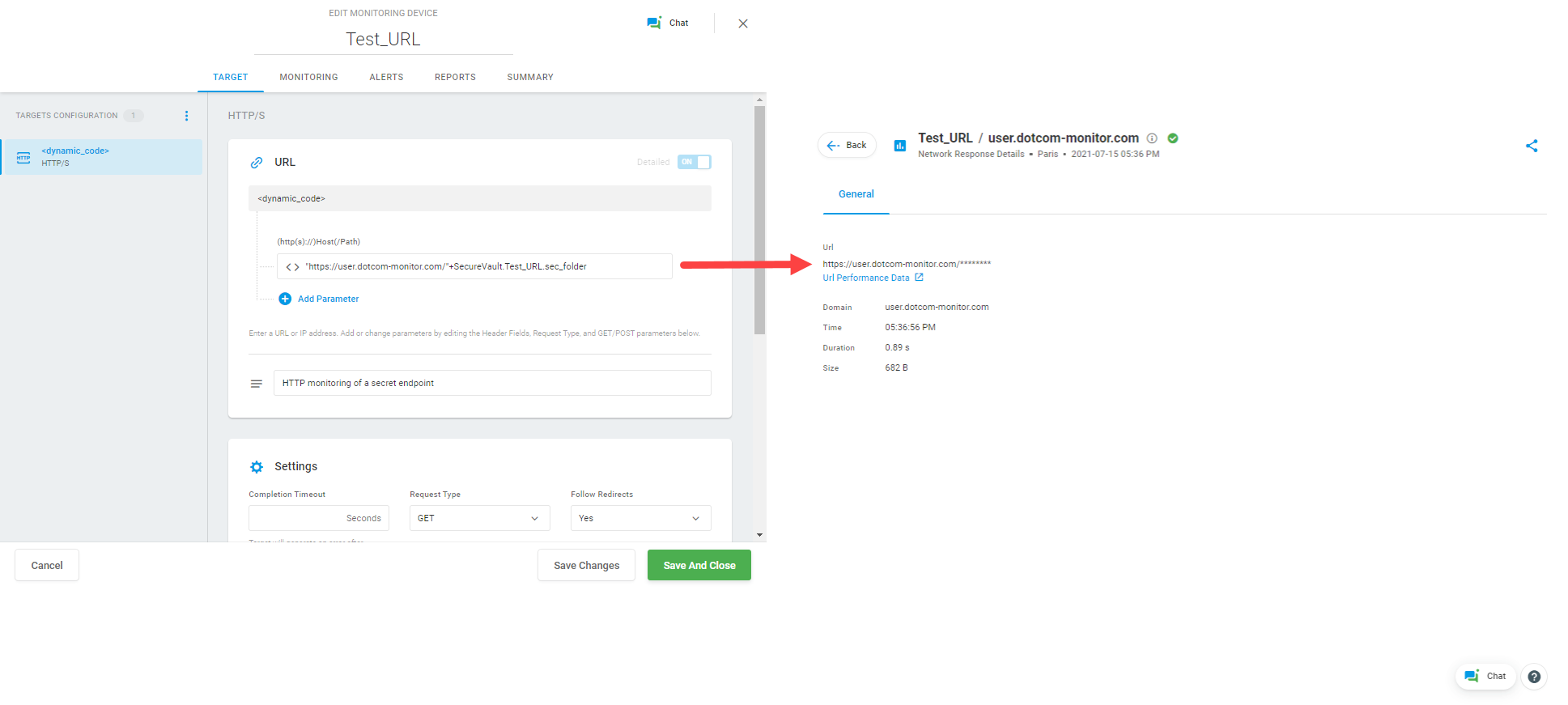

Les images ci-dessous montrent un exemple d’utilisation d’une variable Crypt dans la requête HTTP GET vers une URL dynamique. Dans ce cas, l’adresse du point de terminaison est masquée pour tous les utilisateurs du compte Dotcom-Monitor dans les paramètres de l’appareil, les notifications d’alerte et les données de rapport. Seuls les utilisateurs disposant d’autorisations d’accès Secure Vault peuvent voir et modifier la valeur de la variable Crypt.

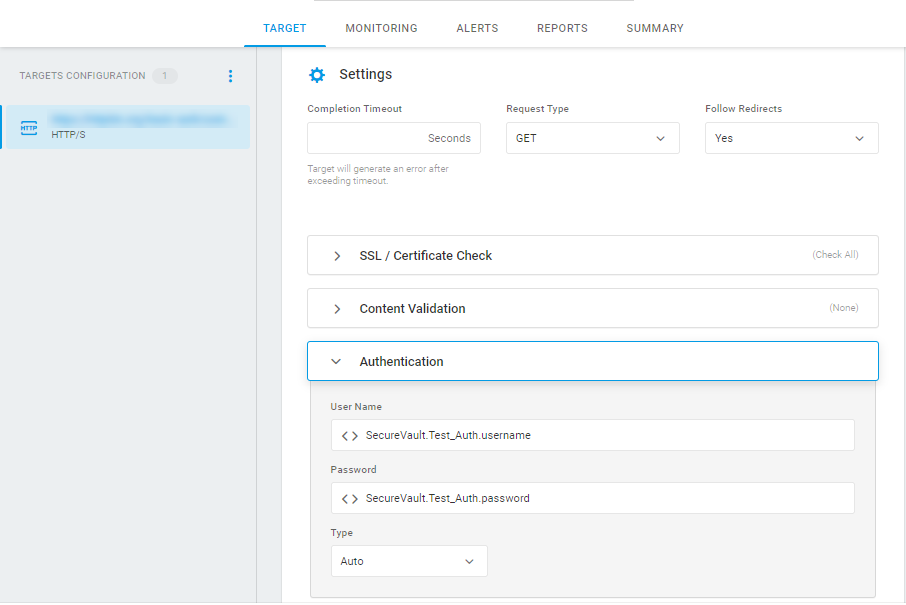

Exemple : utilisation de variables de chiffrement pour l’authentification de base

Dans l’exemple suivant, les variables de chiffrement sont utilisées pour l’authentification de base dans la requête HTTP. Les valeurs de mot de passe et de nom d’utilisateur sont stockées dans les variables Crypt associées et référencées dans les champs d’authentification associés.