Os fluxos OAuth 2.0 client credentials são um mecanismo central para autenticação de APIs máquina a máquina. Eles permitem que jobs em segundo plano, microsserviços e integrações de sistemas acessem APIs de forma segura sem interação do usuário.

Os fluxos OAuth 2.0 client credentials são um mecanismo central para autenticação de APIs máquina a máquina. Eles permitem que jobs em segundo plano, microsserviços e integrações de sistemas acessem APIs de forma segura sem interação do usuário.

No entanto, embora a maioria das equipes dedique tempo à configuração desses fluxos, muito menos garantem que eles sejam monitorados continuamente em produção. Isso cria um ponto cego crítico: falhas de OAuth geralmente só aparecem depois que serviços dependentes começam a falhar.

Este artigo foca em como monitorar fluxos OAuth 2.0 client credentials de ponta a ponta; desde a emissão do token até chamadas de API autenticadas, para que equipes DevOps possam detectar falhas antecipadamente, isolar causas raiz mais rapidamente e manter integrações confiáveis. Se você quiser primeiro uma base mais ampla, é útil entender como funciona o monitoramento de APIs Web e por que o monitoramento externo é essencial para sistemas distribuídos modernos.

Por Que Fluxos Client Credentials Quebram em Produção (Mesmo Quando Configurados Corretamente)

A maioria da documentação OAuth trata o fluxo client credentials como um exercício de configuração única: registrar o cliente, solicitar um token, chamar a API. Na prática, OAuth é uma dependência viva e, como qualquer dependência, pode e vai falhar em produção.

Cenários comuns de falha incluem:

- Indisponibilidade do servidor de autorização que impede a emissão de tokens

- Picos de latência no endpoint de token que tornam lentas todas as requisições downstream

- Erros de rotação de segredo do cliente ou certificado que invalidam a autenticação

- Alterações de escopo ou permissões que quebram silenciosamente chamadas que antes funcionavam

- Falhas parciais em que a emissão do token é bem-sucedida, mas a API protegida falha

Esses problemas são especialmente perigosos porque frequentemente são diagnosticados incorretamente. Um segredo de cliente expirado pode aparecer como um erro genérico 401. Um endpoint de token lento pode parecer degradação de performance da API. Sem visibilidade sobre a etapa de autenticação, as equipes perdem tempo valioso perseguindo a causa raiz errada.

Esse risco é ainda maior em fluxos máquina a máquina porque não há loop de feedback do usuário. Diferentemente de fluxos OAuth baseados em navegador — onde redirecionamentos, telas de consentimento e falhas de login são imediatamente visíveis — falhas de client credentials geralmente ocorrem em segundo plano. Elas podem se propagar por agendadores de jobs, filas ou microsserviços antes que alguém perceba.

Para equipes familiarizadas com fluxos OAuth baseados em usuários, vale notar que esses riscos operacionais diferem daqueles vistos em fluxos baseados em redirecionamento. Por exemplo, problemas como incompatibilidade de redirect URI introduzem modos de falha muito diferentes, que cobrimos separadamente em nosso artigo sobre monitoramento de incompatibilidade de redirect URI no fluxo authorization code.

A conclusão é simples: um fluxo client credentials configurado corretamente não é, necessariamente, um fluxo operando de forma confiável. O monitoramento contínuo é a única maneira de garantir que ele continue funcionando conforme o esperado.

O Que Precisa Ser Monitorado em um Fluxo Client Credentials

Monitorar um fluxo OAuth 2.0 client credentials exige mais do que confirmar que um endpoint de API responde com sucesso. Como a autenticação acontece antes de qualquer lógica de aplicação ser executada, falhas nessa etapa podem bloquear toda a comunicação downstream. Para detectar problemas antecipadamente, o monitoramento deve validar o fluxo exatamente como ele roda em produção.

Disponibilidade do Endpoint de Token e Validação da Resposta

O endpoint de token é a primeira e mais crítica dependência em um fluxo client credentials. Se o servidor de autorização estiver indisponível, lento ou retornando respostas malformadas, nenhuma chamada de API autenticada poderá ter sucesso.

O monitoramento eficaz nessa etapa confirma não apenas que o endpoint é alcançável, mas que responde dentro de limites de tempo aceitáveis e retorna um token utilizável. Um código de status HTTP bem-sucedido, por si só, não é suficiente. A resposta deve incluir um access token, um valor de expiração e o tipo de token esperado. Quando qualquer um desses elementos está ausente ou inválido, o fluxo já está quebrado, mesmo que a requisição tecnicamente “tenha sucesso”.

É aqui que o monitoramento sintético se torna essencial. Ao simular requisições reais de token a partir de localizações externas, as equipes podem identificar problemas de autenticação antes que impactem workloads de produção ou serviços dependentes.

Erros de Autenticação e Autorização

Fluxos client credentials frequentemente falham devido a problemas de autenticação ou autorização introduzidos por mudanças operacionais, e não por deploys de código. Rotação de credenciais, atualizações de escopo ou mudanças de política no servidor de autorização podem invalidar requisições que antes funcionavam.

Erros como invalid_client, invalid_scope ou insufficient_scope muitas vezes aparecem apenas como falhas genéricas, a menos que as respostas sejam inspecionadas explicitamente. Sem monitoramento direcionado, esses erros são frequentemente confundidos com indisponibilidades da API, atrasando a identificação da causa raiz. O monitoramento que diferencia falhas de autenticação de erros em nível de aplicação permite que as equipes respondam de forma mais rápida e precisa.

Requisições de API Autenticadas por Token

Obter um token com sucesso não garante que a API protegida o aceitará. Tokens podem ser rejeitados devido a incompatibilidades de escopo, problemas de timing de expiração ou lógica de autorização dentro do servidor de recursos.

Por esse motivo, o monitoramento deve validar a sequência completa: solicitar o token, extraí-lo e utilizá-lo em uma chamada de API autenticada. Somente observando o fluxo completo as equipes conseguem determinar se as falhas se originam no servidor de autorização ou na própria API.

Essa visibilidade de ponta a ponta é uma capacidade central de software de monitoramento de APIs Web, que é projetado para validar autenticação, disponibilidade e correção de respostas em workflows de API de múltiplas etapas.

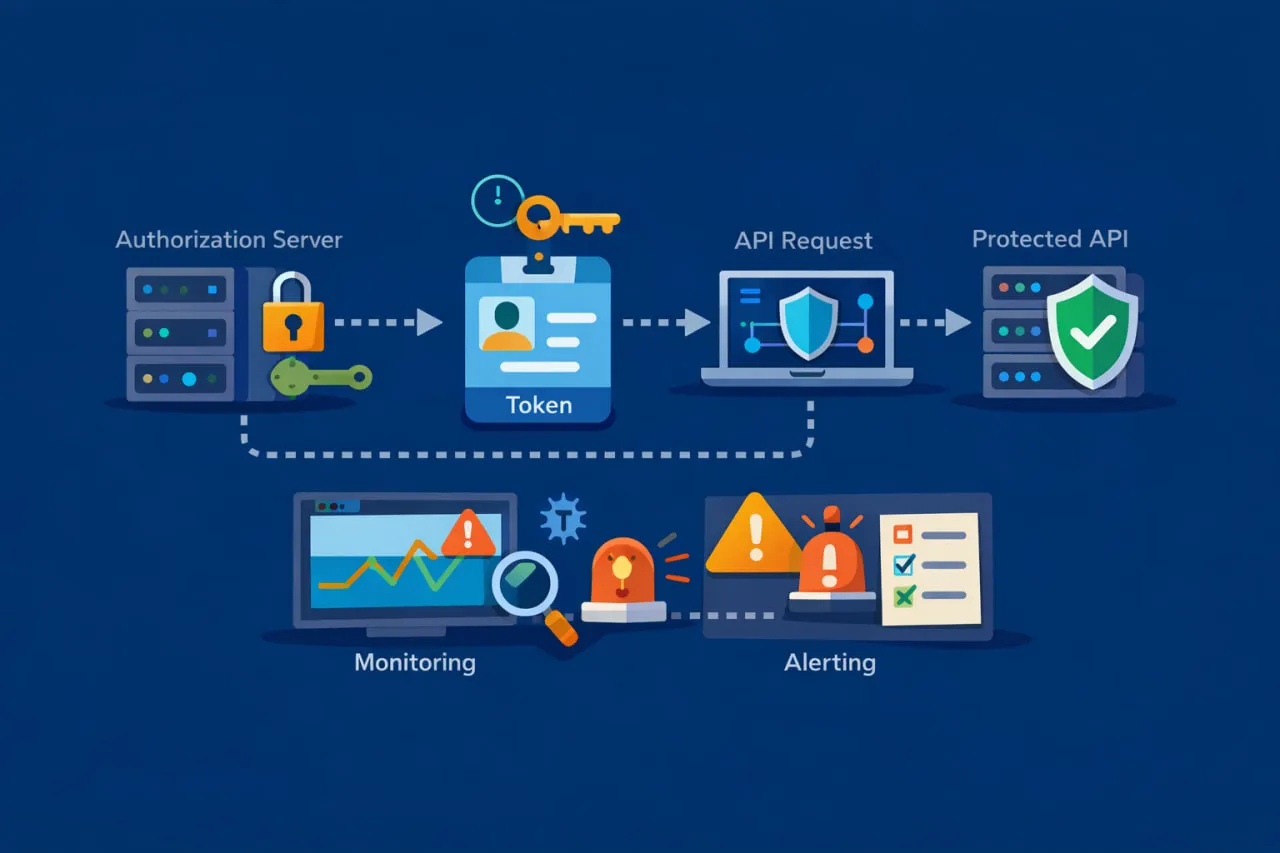

Padrão de Monitoramento de Ponta a Ponta para OAuth Client Credentials

Para monitorar fluxos OAuth 2.0 client credentials de forma confiável, ajuda pensar em termos de comportamento, não apenas de endpoints. Verificar um endpoint de token isoladamente ou validar uma API protegida sozinha não mostra onde a autenticação realmente falha.

Em produção, o fluxo client credentials se comporta como uma sequência de ações dependentes. O monitoramento deve refletir essa realidade.

Em alto nível, um padrão eficaz se parece com isto:

- Solicitar um access token ao servidor de autorização

- Validar a resposta do token e extrair o token

- Usar o token imediatamente em uma requisição para a API protegida

Cada etapa depende do sucesso da anterior. Quando o monitoramento é estruturado dessa forma, as falhas se tornam autoexplicativas. Se a requisição de token falha, o problema é claramente relacionado à autenticação. Se o token é emitido, mas a chamada da API falha, o problema está na autorização ou no servidor de recursos.

Essa abordagem também elimina suposições durante incidentes. Em vez de ver uma falha genérica de API, as equipes podem identificar exatamente se a quebra ocorreu durante a emissão do token, o uso do token ou a execução da API.

Como esse padrão de monitoramento é externo e baseado em resultado, ele permanece neutro em relação a fornecedores. Funciona com qualquer servidor de autorização OAuth 2.0, seja uma plataforma de identidade gerenciada ou uma implementação customizada. O foco permanece no comportamento observável, não em detalhes internos de configuração.

Com o tempo, essa visão de ponta a ponta também revela sinais de performance que verificações isoladas não capturam. Aumentos graduais na latência de requisições de token, por exemplo, podem indicar degradação do servidor de autorização muito antes de ele ficar indisponível. Quando combinados com dashboards e relatórios históricos, esses dados oferecem alerta antecipado e contexto valioso durante a resolução de problemas.

Esse tipo de validação encadeada é uma capacidade central de software de monitoramento de APIs Web, que é projetado para executar workflows de API de múltiplas etapas, aplicar asserções em cada estágio e alertar as equipes assim que qualquer parte do fluxo falha.

Monitorando OAuth Client Credentials com Verificações de API Multi-Etapas

Monitorar APIs protegidas por OAuth usando verificações únicas e isoladas frequentemente cria uma falsa sensação de confiança. Um endpoint de token pode estar saudável enquanto a API protegida está falhando, ou uma API pode responder enquanto a autenticação já está quebrada.

Fluxos client credentials não operam como requisições isoladas. Eles funcionam como uma sequência dependente, e o monitoramento precisa refletir essa realidade.

Com verificações de API multi-etapas, o fluxo é validado exatamente como roda em produção:

- Primeiro, um access token é solicitado ao servidor de autorização

- Em seguida, o token é extraído e usado para chamar a API protegida

Como ambas as etapas são avaliadas juntas, as falhas são mais fáceis de interpretar e mais rápidas de resolver. Se a requisição de token falha, o problema é claramente de autenticação. Se o token é emitido, mas a chamada da API falha, o problema está na autorização ou no servidor de recursos.

Essa abordagem é especialmente valiosa ao lidar com expiração de token e rotação de credenciais. Tokens client credentials são intencionalmente de curta duração. Problemas como timing de expiração desalinhado, comportamento de cache ou segredos rotacionados podem quebrar integrações mesmo que o endpoint de token permaneça disponível. O monitoramento multi-etapas expõe esses problemas porque exercita continuamente todo o caminho de autenticação.

Ele também melhora a visibilidade de indisponibilidades parciais, como:

- O servidor de autorização emitindo tokens enquanto a API está indisponível

- A API respondendo com sucesso enquanto requisições de token falham

Ao validar cada etapa em sequência, as equipes conseguem ver imediatamente onde ocorre a quebra, em vez de adivinhar.

Para um passo a passo mais detalhado dessa abordagem, nosso guia sobre monitoramento de APIs Web com OAuth explica como configurações de monitoramento multi-tarefa validam autenticação e disponibilidade da API juntas, em vez de como verificações desconectadas.

Erros Comuns de OAuth Client Credentials Que Você Deve Alertar

Falhas de OAuth client credentials raramente se apresentam de forma clara. Em muitos casos, elas aparecem como erros genéricos de API, o que desacelera a resolução de problemas, a menos que condições específicas de autenticação sejam monitoradas explicitamente.

Para evitar diagnosticar o problema errado, as equipes devem alertar sobre sinais de falha relacionados ao OAuth, não apenas sobre a disponibilidade geral da API.

Erros de Invalid Client

Erros invalid_client quase sempre indicam um problema no lado da autorização, e não no código da aplicação. Eles geralmente ocorrem após credenciais serem rotacionadas, revogadas ou expirarem.

Quando isso acontece, as requisições de API falham imediatamente, mesmo que a própria API ainda esteja saudável. Sem monitorar diretamente a requisição de token, essas falhas são frequentemente confundidas com indisponibilidades da aplicação, em vez de problemas de autenticação.

Falhas de Escopo e Autorização

Erros relacionados à autorização são outra fonte frequente de quebra em fluxos client credentials.

Um erro invalid_scope normalmente aparece após mudanças nas definições de permissões ou escopos no servidor de autorização. Um erro insufficient_scope significa que o token é válido, mas não concede acesso ao recurso solicitado. Em ambos os casos, a autenticação é bem-sucedida, mas a autorização falha.

Como esses erros ocorrem após a emissão do token, eles são fáceis de interpretar incorretamente, a menos que o monitoramento valide tanto a resposta do token quanto a chamada de API autenticada.

Respostas 401 ou 403 Repetidas

Respostas 401 e 403 intermitentes costumam ser descartadas como problemas transitórios da API. Na prática, elas podem sinalizar problemas mais profundos relacionados ao OAuth, como instabilidade do servidor de autorização, mudanças na aplicação de políticas ou falhas de validação de token no servidor de recursos.

Alertar sobre essas respostas no contexto do fluxo OAuth completo ajuda as equipes a entender se as falhas se originam durante a autenticação ou a autorização.

Timeouts do Endpoint de Token e Respostas Inesperadas

Nem todas as falhas de OAuth são explícitas. Timeouts do endpoint de token ou estruturas de resposta inesperadas frequentemente apontam para degradação do servidor de autorização, problemas de rede ou má configuração.

O monitoramento que valida tanto o tempo de resposta quanto a estrutura da resposta garante que esses problemas sejam detectados cedo, antes que se propaguem em falhas de integração mais amplas.

Para orientações mais aprofundadas sobre validação em nível de token, nosso artigo sobre monitoramento de tokens JWT e endpoints de token OAuth explica como inspecionar respostas de token ajuda a diferenciar falhas de autenticação de problemas em nível de API.

Implementando o Monitoramento de OAuth Client Credentials (Configuração Prática)

Depois de saber o que monitorar, o próximo passo é implementar o monitoramento de OAuth client credentials de uma forma segura, repetível e alinhada ao comportamento real de produção. O objetivo não é replicar sua configuração OAuth em detalhes, mas validá-la externamente, da mesma forma que um serviço dependente a experimentaria.

Comece com uma Verificação de Requisição de Token

A implementação começa com a criação de uma tarefa de monitoramento que solicita um access token ao servidor de autorização usando os mesmos parâmetros dos quais suas aplicações dependem. Essa verificação deve confirmar que o endpoint de token está alcançável e respondendo conforme o esperado.

Mais importante ainda, ela deve validar que a resposta realmente contém um access token utilizável e os metadados esperados. Uma resposta HTTP bem-sucedida sem um token válido ainda representa um fluxo de autenticação quebrado.

Se você estiver configurando isso pela primeira vez, o guia sobre como configurar tarefas de monitoramento de API REST explica como estruturar e validar corretamente essas requisições de token.

Encadeie o Token em uma Chamada de API Autenticada

Depois que a requisição de token é validada, o próximo passo é usar esse token imediatamente em uma chamada para a API protegida. Isso confirma que o servidor de recursos aceita o token e que a autorização está alinhada com os escopos e permissões exigidos.

Juntas, essas duas etapas formam um único fluxo monitorado que reflete como a autenticação client credentials funciona em produção. Se qualquer etapa falhar, o problema pode ser isolado rapidamente para autenticação ou autorização, em vez de ser tratado como uma indisponibilidade genérica de API.

À medida que seu monitoramento evolui, pode ser necessário refinar asserções, ajustar timeouts ou estender a lógica de validação. A documentação sobre como adicionar ou editar tarefas de monitoramento de API REST explica como atualizar verificações existentes com segurança, sem interromper a cobertura.

Gerencie Credenciais com Segurança e Alerte Antecipadamente

Como fluxos client credentials dependem de segredos ou certificados, as configurações de monitoramento nunca devem codificar valores sensíveis diretamente. As credenciais devem ser armazenadas com segurança e referenciadas dinamicamente para que o monitoramento continue funcionando durante rotações e atualizações.

Os alertas devem ser disparados assim que qualquer etapa do fluxo falhar. A notificação antecipada é o que permite às equipes resolver problemas de OAuth antes que integrações, jobs ou serviços dependentes comecem a falhar em escala.

Para um passo a passo mais amplo que conecta esses pontos, o guia de configuração de monitoramento de APIs Web mostra como estruturar monitoramento de API multi-etapas com validação e alertas adequados.

Por Que o Monitoramento de OAuth É um Requisito de Confiabilidade (Não Apenas um Extra de Segurança)

OAuth é frequentemente discutido principalmente no contexto de segurança. Embora a autenticação segura seja essencial, tratar OAuth apenas como uma preocupação de segurança ignora seu papel como uma dependência crítica em tempo de execução. Quando o OAuth falha, as integrações falham, independentemente de quão saudável a API subjacente esteja.

Em fluxos client credentials, todo job em segundo plano, chamada entre serviços ou integração automatizada depende da emissão bem-sucedida de tokens. Se o servidor de autorização se tornar indisponível ou começar a responder lentamente, essas falhas se propagam imediatamente por sistemas dependentes.

OAuth como Dependência de Produção

Do ponto de vista operacional, o OAuth se comporta como qualquer outra dependência externa. Ele possui características de disponibilidade, limites de performance e modos de falha que afetam diretamente a confiabilidade do sistema.

Quando o OAuth não é monitorado, as equipes frequentemente descobrem problemas apenas depois que:

- Jobs agendados param de rodar

- Filas começam a se acumular

- Serviços downstream começam a retornar erros

Por outro lado, monitorar fluxos OAuth permite que as equipes detectem problemas na camada de autenticação antes que a lógica de negócio seja impactada.

Sinais de Confiabilidade Ocultos na Autenticação

Falhas de OAuth nem sempre aparecem como indisponibilidades claras. Problemas sutis, como aumento gradual da latência de requisições de token ou erros intermitentes de autorização, podem sinalizar degradação muito antes de uma falha completa ocorrer.

Ao monitorar a autenticação como parte do workflow de API, as equipes ganham visibilidade sobre:

- Tendências de latência na emissão de tokens

- Frequência de erros de autenticação

- Falhas de autorização ligadas a mudanças de escopo ou política

Quando esses sinais são exibidos em dashboards e relatórios, eles fornecem contexto histórico valioso durante resposta a incidentes e planejamento de capacidade.

Reduzindo o MTTR com Validação Externa

Um dos maiores benefícios operacionais do monitoramento de OAuth é a identificação mais rápida da causa raiz. Em vez de debater se uma indisponibilidade é causada pela API, pelo provedor de identidade ou pela rede, as equipes conseguem ver exatamente onde a falha ocorre.

O monitoramento externo valida o comportamento do OAuth a partir de fora, usando a mesma perspectiva de consumidores reais. Isso reduz suposições, encurta o tempo médio de resolução e ajuda as equipes a focar em corrigir o componente correto.

Para equipes responsáveis pela confiabilidade em produção, o monitoramento de OAuth não é opcional. Ele faz parte da manutenção de integrações de API previsíveis e confiáveis.

Obtenha Visibilidade Proativa sobre Fluxos OAuth Client Credentials

Fluxos OAuth 2.0 client credentials são fáceis de ignorar porque operam silenciosamente em segundo plano. Quando falham, no entanto, tendem a falhar rapidamente e a derrubar integrações críticas junto com eles.

Ao monitorar todo o fluxo client credentials de ponta a ponta, as equipes obtêm visibilidade sobre problemas de autenticação e autorização antes que eles se transformem em incidentes maiores. Em vez de reagir a jobs quebrados ou serviços com falha, é possível detectar problemas de emissão de token, erros de autorização e degradação de performance no ponto em que eles realmente começam.

Esse tipo de insight proativo é especialmente importante em sistemas distribuídos, onde uma única dependência OAuth pode sustentar dezenas de serviços ou integrações. O monitoramento externo ajuda a garantir que essas dependências permaneçam disponíveis, performáticas e previsíveis ao longo do tempo.

Se você quiser ver como isso funciona na prática, pode ver como o Dotcom-Monitor monitora APIs protegidas por OAuth usando monitoramento de APIs Web multi-etapas com asserções, alertas e relatórios históricos integrados.