OAuth-2.0-Client-Credentials-Flows sind ein zentrales Mechanismus für die Machine-to-Machine-API-Authentifizierung. Sie ermöglichen es Hintergrundjobs, Microservices und Systemintegrationen, sicher auf APIs zuzugreifen, ohne dass eine Benutzerinteraktion erforderlich ist.

OAuth-2.0-Client-Credentials-Flows sind ein zentrales Mechanismus für die Machine-to-Machine-API-Authentifizierung. Sie ermöglichen es Hintergrundjobs, Microservices und Systemintegrationen, sicher auf APIs zuzugreifen, ohne dass eine Benutzerinteraktion erforderlich ist.

Obwohl die meisten Teams Zeit in die Konfiguration dieser Flows investieren, stellen deutlich weniger sicher, dass sie kontinuierlich in der Produktion überwacht werden. Dadurch entsteht ein kritischer blinder Fleck: OAuth-Fehler werden häufig erst sichtbar, wenn abhängige Services bereits ausfallen.

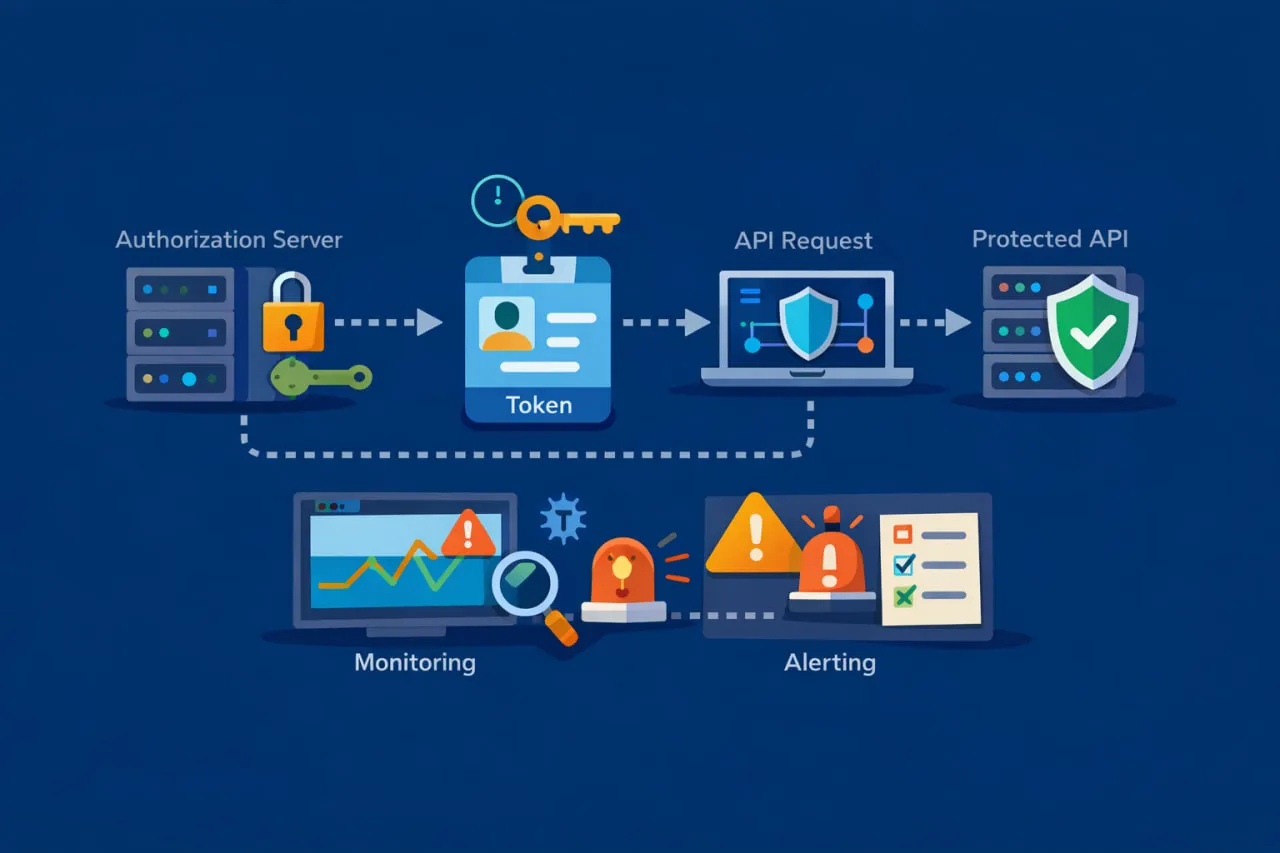

Dieser Artikel erläutert, wie OAuth-2.0-Client-Credentials-Flows durchgängig überwacht werden können – von der Token-Ausgabe bis hin zu authentifizierten API-Aufrufen –, damit DevOps-Teams Fehler frühzeitig erkennen, Ursachen schneller isolieren und zuverlässige Integrationen aufrechterhalten können. Wenn Sie zunächst eine breitere Grundlage benötigen, ist es hilfreich zu verstehen, wie Web-API-Monitoring funktioniert und warum externes Monitoring für moderne verteilte Systeme unerlässlich ist.

Warum Client-Credentials-Flows in der Produktion scheitern (selbst bei korrekter Konfiguration)

Die meisten OAuth-Dokumentationen behandeln den Client-Credentials-Flow als einmalige Einrichtung: Client registrieren, Token anfordern, API aufrufen. In der Realität ist OAuth eine lebendige Abhängigkeit und kann – wie jede andere Abhängigkeit – in der Produktion ausfallen.

Häufige Fehlerszenarien sind:

- Ausfälle des Autorisierungsservers, die die Ausgabe von Tokens verhindern

- Latenzspitzen am Token-Endpunkt, die jede nachgelagerte Anfrage verlangsamen

- Fehler bei der Rotation von Client-Secrets oder Zertifikaten, die die Authentifizierung ungültig machen

- Änderungen an Scopes oder Berechtigungen, die zuvor funktionierende Aufrufe stillschweigend unterbrechen

- Teilweise Ausfälle, bei denen die Token-Ausgabe erfolgreich ist, die geschützte API jedoch fehlschlägt

Diese Probleme sind besonders gefährlich, da sie häufig falsch diagnostiziert werden. Ein abgelaufenes Client-Secret kann als generischer 401-Fehler erscheinen. Ein langsamer Token-Endpunkt kann wie eine verschlechterte API-Performance wirken. Ohne Transparenz in der Authentifizierungsstufe verlieren Teams wertvolle Zeit bei der Suche nach der falschen Ursache.

Dieses Risiko ist bei Machine-to-Machine-Flows noch höher, da es keine Benutzer-Rückkopplung gibt. Im Gegensatz zu browserbasierten OAuth-Flows – bei denen Weiterleitungen, Einwilligungsbildschirme und Login-Fehler sofort sichtbar sind – treten Client-Credentials-Fehler typischerweise im Hintergrund auf. Sie können sich über Job-Scheduler, Warteschlangen oder Microservices ausbreiten, bevor jemand sie bemerkt.

Für Teams, die mit benutzerbasierten OAuth-Flows vertraut sind, ist es wichtig zu beachten, dass sich diese operativen Risiken von denen bei redirect-basierten Flows unterscheiden. Probleme wie Redirect-URI-Mismatches führen beispielsweise zu ganz anderen Fehlermustern, die wir separat in unserem Artikel zur Überwachung von Redirect-URI-Mismatches im Authorization-Code-Flow behandelt haben.

Die Quintessenz ist einfach: Ein korrekt konfigurierter Client-Credentials-Flow ist nicht automatisch ein zuverlässig funktionierender Flow. Kontinuierliches Monitoring ist der einzige Weg, um sicherzustellen, dass er wie vorgesehen funktioniert.

Was in einem Client-Credentials-Flow überwacht werden muss

Die Überwachung eines OAuth-2.0-Client-Credentials-Flows erfordert mehr als nur die Bestätigung, dass ein API-Endpunkt erfolgreich antwortet. Da die Authentifizierung vor der Ausführung jeglicher Anwendungslogik erfolgt, können Ausfälle in dieser Phase die gesamte nachgelagerte Kommunikation blockieren. Um Probleme frühzeitig zu erkennen, muss das Monitoring den Flow so validieren, wie er tatsächlich in der Produktion abläuft.

Verfügbarkeit des Token-Endpunkts und Validierung der Antwort

Der Token-Endpunkt ist die erste und kritischste Abhängigkeit in einem Client-Credentials-Flow. Ist der Autorisierungsserver nicht verfügbar, langsam oder liefert fehlerhafte Antworten, kann kein authentifizierter API-Aufruf erfolgreich sein.

Ein effektives Monitoring in dieser Phase bestätigt nicht nur, dass der Endpunkt erreichbar ist, sondern auch, dass er innerhalb akzeptabler Zeitgrenzen antwortet und ein nutzbares Token zurückgibt. Ein erfolgreicher HTTP-Statuscode allein reicht nicht aus. Die Antwort muss ein Access-Token, einen Ablaufwert und den erwarteten Token-Typ enthalten. Fehlt eines dieser Elemente oder ist es ungültig, ist der Flow bereits unterbrochen – selbst wenn die Anfrage technisch „erfolgreich“ war.

Hier wird Synthetic Monitoring unverzichtbar. Durch die Simulation realer Token-Anfragen von externen Standorten können Teams Authentifizierungsprobleme erkennen, bevor sie Produktions-Workloads oder abhängige Services beeinträchtigen.

Authentifizierungs- und Autorisierungsfehler

Client-Credentials-Flows scheitern häufig aufgrund von Authentifizierungs- oder Autorisierungsproblemen, die durch operative Änderungen und nicht durch Code-Deployments verursacht werden. Credential-Rotationen, Scope-Updates oder Richtlinienänderungen auf dem Autorisierungsserver können zuvor funktionierende Anfragen ungültig machen.

Fehler wie invalid_client, invalid_scope oder insufficient_scope erscheinen oft nur als generische Fehler, sofern die Antworten nicht explizit geprüft werden. Ohne gezieltes Monitoring werden diese Fehler häufig mit API-Ausfällen verwechselt, was die Ursachenanalyse verzögert. Ein Monitoring, das Authentifizierungsfehler von anwendungsbezogenen Fehlern unterscheidet, ermöglicht eine schnellere und präzisere Reaktion.

Token-authentifizierte API-Anfragen

Der erfolgreiche Erhalt eines Tokens garantiert nicht, dass die geschützte API dieses akzeptiert. Tokens können aufgrund von Scope-Abweichungen, Problemen beim Ablaufzeitpunkt oder Autorisierungslogik im Resource Server abgelehnt werden.

Aus diesem Grund muss das Monitoring die vollständige Sequenz validieren: Token anfordern, Token extrahieren und es in einem authentifizierten API-Aufruf verwenden. Nur durch die Beobachtung des gesamten Flows können Teams feststellen, ob Fehler beim Autorisierungsserver oder bei der API selbst entstehen.

Diese End-to-End-Transparenz ist eine Kernfunktion von Web-API-Monitoring-Software, die entwickelt wurde, um Authentifizierung, Verfügbarkeit und Antwortkorrektheit über mehrstufige API-Workflows hinweg zu validieren.

End-to-End-Monitoring-Muster für OAuth Client Credentials

Um OAuth-2.0-Client-Credentials-Flows zuverlässig zu überwachen, ist es hilfreich, in Verhaltensmustern statt in Endpunkten zu denken. Die isolierte Prüfung eines Token-Endpunkts oder einer geschützten API zeigt nicht, wo die Authentifizierung tatsächlich scheitert.

In der Produktion verhält sich der Client-Credentials-Flow als Abfolge abhängiger Aktionen. Das Monitoring sollte diese Realität widerspiegeln.

Auf hoher Ebene sieht ein effektives Muster wie folgt aus:

- Anforderung eines Access-Tokens beim Autorisierungsserver

- Validierung der Token-Antwort und Extraktion des Tokens

- Unmittelbare Verwendung des Tokens in einer Anfrage an die geschützte API

Jeder Schritt hängt vom Erfolg des vorherigen ab. Ist das Monitoring auf diese Weise strukturiert, werden Fehler selbsterklärend. Schlägt die Token-Anfrage fehl, handelt es sich eindeutig um ein Authentifizierungsproblem. Wird das Token ausgegeben, schlägt der API-Aufruf jedoch fehl, liegt das Problem bei der Autorisierung oder beim Resource Server.

Dieser Ansatz eliminiert zudem Rätselraten bei Incidents. Anstatt einen generischen API-Fehler zu sehen, können Teams genau erkennen, ob der Ausfall bei der Token-Ausgabe, der Token-Nutzung oder der API-Ausführung auftrat.

Da dieses Monitoring-Muster extern und ergebnisbasiert ist, bleibt es anbieterneutral. Es funktioniert mit jedem OAuth-2.0-Autorisierungsserver, unabhängig davon, ob es sich um eine verwaltete Identitätsplattform oder eine individuelle Implementierung handelt. Der Fokus liegt auf beobachtbarem Verhalten und nicht auf internen Konfigurationsdetails.

Mit der Zeit macht diese End-to-End-Sicht auch Performance-Signale sichtbar, die einzelne Checks übersehen. Allmähliche Anstiege der Latenz bei Token-Anfragen können beispielsweise auf eine Degradation des Autorisierungsservers hinweisen, lange bevor er ausfällt. In Kombination mit historischen Dashboards und Berichten liefern diese Trends frühzeitige Warnungen und wertvollen Kontext bei der Fehlersuche.

Diese Art der verketteten Validierung ist eine zentrale Fähigkeit von Web-API-Monitoring-Software, die darauf ausgelegt ist, mehrstufige API-Workflows auszuführen, in jeder Phase Assertions anzuwenden und Teams zu alarmieren, sobald ein Teil des Flows fehlschlägt.

Überwachung von OAuth Client Credentials mit mehrstufigen API-Checks

Die Überwachung von OAuth-geschützten APIs mit einzelnen, isolierten Checks vermittelt häufig ein falsches Sicherheitsgefühl. Ein Token-Endpunkt kann gesund sein, während die geschützte API ausfällt, oder eine API kann reagieren, während die Authentifizierung bereits unterbrochen ist.

Client-Credentials-Flows arbeiten nicht als isolierte Anfragen. Sie funktionieren als abhängige Sequenz, und das Monitoring muss diese Realität widerspiegeln.

Mit mehrstufigen API-Checks wird der Flow genau so validiert, wie er in der Produktion abläuft:

- Zunächst wird ein Access-Token beim Autorisierungsserver angefordert

- Anschließend wird das Token extrahiert und für den Aufruf der geschützten API verwendet

Da beide Schritte gemeinsam bewertet werden, sind Fehler leichter zu interpretieren und schneller zu beheben. Schlägt die Token-Anfrage fehl, handelt es sich eindeutig um ein Authentifizierungsproblem. Wird das Token ausgegeben, schlägt der API-Aufruf jedoch fehl, liegt das Problem bei der Autorisierung oder beim Resource Server.

Dieser Ansatz ist besonders wertvoll im Umgang mit Token-Ablauf und Credential-Rotation. Client-Credentials-Tokens sind bewusst kurzlebig. Probleme wie falsch abgestimmte Ablaufzeiten, Cache-Verhalten oder rotierte Secrets können Integrationen unterbrechen, selbst wenn der Token-Endpunkt verfügbar bleibt. Mehrstufiges Monitoring deckt diese Probleme auf, da es den gesamten Authentifizierungspfad kontinuierlich durchläuft.

Zudem verbessert es die Transparenz bei Teilausfällen, etwa:

- Der Autorisierungsserver gibt Tokens aus, während die API nicht verfügbar ist

- Die API antwortet erfolgreich, während Token-Anfragen fehlschlagen

Durch die sequenzielle Validierung jedes Schritts können Teams sofort erkennen, wo der Bruch auftritt, anstatt zu raten.

Eine ausführlichere Erläuterung dieses Ansatzes finden Sie in unserem Leitfaden zum OAuth-Web-API-Monitoring, der erklärt, wie Multi-Task-Monitoring-Setups Authentifizierung und API-Verfügbarkeit gemeinsam validieren statt als voneinander getrennte Checks.

Häufige OAuth-Client-Credentials-Fehler, auf die Sie alarmieren sollten

OAuth-Client-Credentials-Fehler zeigen sich selten eindeutig. In vielen Fällen erscheinen sie als generische API-Fehler, was die Fehlerbehebung verlangsamt, sofern nicht explizit authentifizierungsspezifische Bedingungen überwacht werden.

Um die falsche Diagnose zu vermeiden, sollten Teams auf OAuth-bezogene Fehlersignale alarmieren und nicht nur auf die allgemeine API-Verfügbarkeit.

Invalid-Client-Fehler

Invalid_client-Fehler deuten nahezu immer auf ein Problem auf der Autorisierungsseite hin und nicht auf einen Fehler im Anwendungscode. Sie treten häufig nach der Rotation, dem Widerruf oder dem Ablauf von Credentials auf.

In diesem Fall schlagen API-Anfragen sofort fehl, auch wenn die API selbst noch gesund ist. Ohne direkte Überwachung der Token-Anfrage werden diese Fehler häufig mit Anwendungsausfällen verwechselt statt als Authentifizierungsprobleme erkannt.

Scope- und Autorisierungsfehler

Autorisierungsbezogene Fehler sind eine weitere häufige Ursache für Ausfälle in Client-Credentials-Flows.

Ein invalid_scope-Fehler tritt typischerweise nach Änderungen an Berechtigungs- oder Scope-Definitionen auf dem Autorisierungsserver auf. Ein insufficient_scope-Fehler bedeutet, dass das Token gültig ist, aber keinen Zugriff auf die angeforderte Ressource gewährt. In beiden Fällen ist die Authentifizierung erfolgreich, die Autorisierung jedoch fehlgeschlagen.

Da diese Fehler nach der Token-Ausgabe auftreten, werden sie leicht falsch interpretiert, sofern das Monitoring nicht sowohl die Token-Antwort als auch den authentifizierten API-Aufruf validiert.

Wiederholte 401- oder 403-Antworten

Intermittierende 401- und 403-Antworten werden häufig als vorübergehende API-Probleme abgetan. In der Praxis können sie jedoch auf tiefere OAuth-bezogene Probleme hinweisen, etwa Instabilität des Autorisierungsservers, Änderungen bei der Richtliniendurchsetzung oder Fehler bei der Token-Validierung im Resource Server.

Das Alarmieren auf diese Antworten im Kontext des gesamten OAuth-Flows hilft Teams zu verstehen, ob die Fehler während der Authentifizierung oder der Autorisierung entstehen.

Timeouts des Token-Endpunkts und unerwartete Antworten

Nicht alle OAuth-Fehler sind explizit. Timeouts des Token-Endpunkts oder unerwartete Antwortstrukturen weisen häufig auf eine Degradation des Autorisierungsservers, Netzwerkprobleme oder Fehlkonfigurationen hin.

Ein Monitoring, das sowohl die Antwortzeit als auch die Antwortstruktur validiert, stellt sicher, dass diese Probleme frühzeitig erkannt werden, bevor sie sich zu größeren Integrationsausfällen ausweiten.

Weiterführende Hinweise zur Validierung auf Token-Ebene finden Sie in unserem Artikel zur Überwachung von JWT-Tokens und OAuth-Token-Endpunkten, der erklärt, wie die Prüfung von Token-Antworten hilft, Authentifizierungsfehler von API-Problemen zu unterscheiden.

Implementierung der Überwachung von OAuth Client Credentials (praktische Einrichtung)

Sobald klar ist, was überwacht werden muss, besteht der nächste Schritt darin, die Überwachung von OAuth Client Credentials sicher, reproduzierbar und im Einklang mit dem realen Produktionsverhalten umzusetzen. Ziel ist es nicht, die OAuth-Konfiguration im Detail zu replizieren, sondern sie extern zu validieren, so wie es ein abhängiger Service erleben würde.

Beginnen Sie mit einem Token-Anforderungs-Check

Die Implementierung beginnt mit der Erstellung einer Monitoring-Aufgabe, die ein Access-Token vom Autorisierungsserver anfordert und dabei dieselben Parameter verwendet, auf die sich Ihre Anwendungen stützen. Dieser Check sollte bestätigen, dass der Token-Endpunkt erreichbar ist und wie erwartet antwortet.

Noch wichtiger ist, dass er validiert, ob die Antwort tatsächlich ein nutzbares Access-Token und die erwarteten Metadaten enthält. Eine erfolgreiche HTTP-Antwort ohne gültiges Token stellt weiterhin einen fehlerhaften Authentifizierungs-Flow dar.

Wenn Sie dies erstmals einrichten, erläutert der Leitfaden zur Konfiguration von REST-API-Monitoring-Aufgaben, wie diese Token-Anfragen korrekt strukturiert und validiert werden.

Verketten Sie das Token mit einem authentifizierten API-Aufruf

Sobald die Token-Anfrage validiert ist, besteht der nächste Schritt darin, dieses Token unmittelbar in einer Anfrage an die geschützte API zu verwenden. Dadurch wird bestätigt, dass der Resource Server das Token akzeptiert und die Autorisierung mit den erforderlichen Scopes und Berechtigungen übereinstimmt.

Zusammen bilden diese beiden Schritte einen einzelnen überwachten Flow, der widerspiegelt, wie die Client-Credentials-Authentifizierung in der Produktion funktioniert. Schlägt einer der Schritte fehl, kann das Problem schnell der Authentifizierung oder der Autorisierung zugeordnet werden, anstatt als generischer API-Ausfall behandelt zu werden.

Mit der Weiterentwicklung Ihres Monitorings müssen möglicherweise Assertions verfeinert, Timeouts angepasst oder die Validierungslogik erweitert werden. Die Dokumentation zur Bearbeitung von REST-API-Monitoring-Aufgaben erläutert, wie bestehende Checks sicher aktualisiert werden können, ohne die Abdeckung zu unterbrechen.

Credentials sicher handhaben und frühzeitig alarmieren

Da Client-Credentials-Flows auf Secrets oder Zertifikaten basieren, sollten Monitoring-Konfigurationen niemals sensible Werte fest codieren. Credentials sollten sicher gespeichert und dynamisch referenziert werden, damit das Monitoring auch während Rotationen und Aktualisierungen weiterhin funktioniert.

Alarme sollten ausgelöst werden, sobald ein Schritt im Flow fehlschlägt. Frühzeitige Benachrichtigungen ermöglichen es Teams, OAuth-Probleme zu beheben, bevor Integrationen, Jobs oder abhängige Services in größerem Umfang ausfallen.

Eine umfassendere Darstellung, die diese Aspekte zusammenführt, bietet der Leitfaden zur Einrichtung des Web-API-Monitorings, der zeigt, wie mehrstufiges API-Monitoring mit geeigneter Validierung und Alarmierung strukturiert wird.

Warum OAuth-Monitoring eine Anforderung an die Zuverlässigkeit ist (und kein reines Sicherheits-Extra)

OAuth wird häufig primär im Kontext der Sicherheit diskutiert. Obwohl sichere Authentifizierung essenziell ist, verkennt eine rein sicherheitsorientierte Betrachtung die Rolle von OAuth als kritische Laufzeitabhängigkeit. Wenn OAuth ausfällt, fallen Integrationen aus – unabhängig davon, wie gesund die zugrunde liegende API ist.

In Client-Credentials-Flows hängt jeder Hintergrundjob, jeder Service-zu-Service-Aufruf und jede automatisierte Integration von einer erfolgreichen Token-Ausgabe ab. Wird der Autorisierungsserver nicht verfügbar oder reagiert er langsam, breiten sich diese Fehler sofort über abhängige Systeme aus.

OAuth als Produktionsabhängigkeit

Aus operativer Sicht verhält sich OAuth wie jede andere externe Abhängigkeit. Es besitzt Verfügbarkeitsmerkmale, Performance-Schwellenwerte und Fehlermodi, die die Systemzuverlässigkeit direkt beeinflussen.

Wird OAuth nicht überwacht, entdecken Teams Probleme häufig erst, nachdem:

- Geplante Jobs nicht mehr ausgeführt werden

- Warteschlangen beginnen, sich zu füllen

- Nachgelagerte Services Fehler zurückgeben

Im Gegensatz dazu ermöglicht die Überwachung von OAuth-Flows den Teams, Probleme auf der Authentifizierungsebene zu erkennen, bevor die Geschäftslogik beeinträchtigt wird.

Zuverlässigkeitssignale, die in der Authentifizierung verborgen sind

OAuth-Fehler äußern sich nicht immer als klare Ausfälle. Subtile Probleme wie steigende Latenzen bei Token-Anfragen oder intermittierende Autorisierungsfehler können auf eine Degradation hinweisen, lange bevor es zu einem vollständigen Ausfall kommt.

Durch die Überwachung der Authentifizierung als Teil des API-Workflows erhalten Teams Einblick in:

- Trends bei der Token-Ausgabelatenz

- Häufigkeit von Authentifizierungsfehlern

- Autorisierungsfehler im Zusammenhang mit Scope- oder Richtlinienänderungen

Wenn diese Signale in Dashboards und Berichten dargestellt werden, liefern sie wertvollen historischen Kontext für Incident-Response und Kapazitätsplanung.

Reduzierung der MTTR durch externe Validierung

Einer der größten operativen Vorteile des OAuth-Monitorings ist die schnellere Identifikation der Ursache. Anstatt darüber zu diskutieren, ob ein Ausfall durch die API, den Identitätsanbieter oder das Netzwerk verursacht wird, können Teams exakt erkennen, wo der Fehler auftritt.

Externes Monitoring validiert das OAuth-Verhalten von außen aus der gleichen Perspektive wie reale Konsumenten. Dies reduziert Spekulationen, verkürzt die mittlere Behebungszeit und hilft Teams, sich auf die Behebung der richtigen Komponente zu konzentrieren.

Für Teams, die für die Produktionszuverlässigkeit verantwortlich sind, ist OAuth-Monitoring nicht optional. Es ist ein wesentlicher Bestandteil zur Aufrechterhaltung vorhersehbarer und zuverlässiger API-Integrationen.

Proaktive Transparenz für OAuth Client-Credentials-Flows gewinnen

OAuth-2.0-Client-Credentials-Flows werden leicht als selbstverständlich angesehen, da sie still im Hintergrund ablaufen. Wenn sie jedoch ausfallen, geschieht dies häufig schnell und reißt kritische Integrationen mit sich.

Durch die End-to-End-Überwachung des gesamten Client-Credentials-Flows gewinnen Teams Transparenz über Authentifizierungs- und Autorisierungsprobleme, bevor sie zu größeren Incidents eskalieren. Anstatt auf fehlerhafte Jobs oder ausfallende Services zu reagieren, können Probleme bei der Token-Ausgabe, Autorisierungsfehler und Performance-Degradationen genau an dem Punkt erkannt werden, an dem sie tatsächlich beginnen.

Diese Art proaktiver Einblicke ist besonders in verteilten Systemen wichtig, in denen eine einzelne OAuth-Abhängigkeit Dutzende von Services oder Integrationen unterstützen kann. Externes Monitoring stellt sicher, dass diese Abhängigkeiten über die Zeit verfügbar, performant und vorhersehbar bleiben.

Wenn Sie sehen möchten, wie dies in der Praxis funktioniert, können Sie sehen, wie Dotcom-Monitor OAuth-geschützte APIs überwacht – mithilfe von mehrstufigem Web-API-Monitoring mit integrierten Assertions, Alarmierungen und historischen Berichten.