Los flujos OAuth 2.0 client credentials son un mecanismo central para la autenticación de APIs de máquina a máquina. Permiten que trabajos en segundo plano, microservicios e integraciones de sistemas accedan de forma segura a las APIs sin interacción del usuario.

Los flujos OAuth 2.0 client credentials son un mecanismo central para la autenticación de APIs de máquina a máquina. Permiten que trabajos en segundo plano, microservicios e integraciones de sistemas accedan de forma segura a las APIs sin interacción del usuario.

Sin embargo, aunque la mayoría de los equipos dedican tiempo a configurar estos flujos, muchos menos se aseguran de que estén monitoreados continuamente en producción. Esto crea un punto ciego crítico: los fallos de OAuth a menudo solo salen a la luz después de que los servicios dependientes comienzan a fallar.

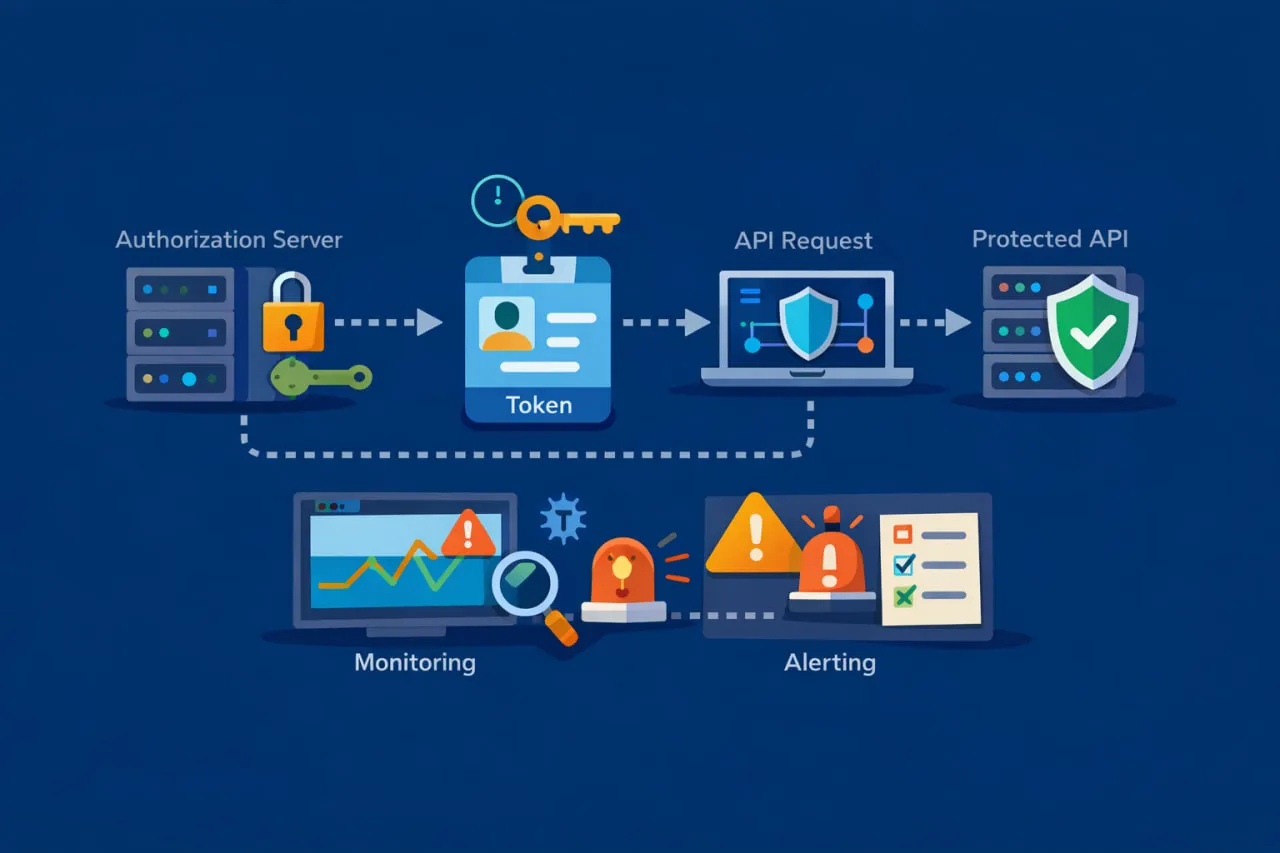

Este artículo se centra en cómo monitorear los flujos OAuth 2.0 client credentials de extremo a extremo; desde la emisión del token hasta las llamadas a la API autenticadas, para que los equipos DevOps puedan detectar fallos de forma temprana, aislar las causas raíz más rápido y mantener integraciones confiables. Si primero desea una base más amplia, resulta útil comprender cómo funciona el monitoreo de APIs Web y por qué el monitoreo externo es esencial para los sistemas distribuidos modernos.

Por qué los flujos Client Credentials fallan en producción (incluso cuando están configurados correctamente)

La mayoría de la documentación de OAuth trata el flujo client credentials como un ejercicio de configuración única: registrar el cliente, solicitar un token y llamar a la API. En la práctica, OAuth es una dependencia viva y, como cualquier dependencia, puede y falla en producción.

Los escenarios de fallo comunes incluyen:

- Caídas del servidor de autorización que impiden la emisión de tokens

- Picos de latencia en el endpoint de token que ralentizan cada solicitud posterior

- Errores en la rotación del secreto del cliente o del certificado que invalidan la autenticación

- Cambios de scope o permisos que rompen silenciosamente llamadas que antes funcionaban

- Fallos parciales en los que la emisión del token tiene éxito, pero la API protegida falla

Estos problemas son especialmente peligrosos porque a menudo se diagnostican incorrectamente. Un secreto de cliente expirado puede aparecer como un error 401 genérico. Un endpoint de token lento puede parecer una degradación del rendimiento de la API. Sin visibilidad sobre el paso de autenticación, los equipos pierden tiempo valioso persiguiendo la causa raíz equivocada.

Este riesgo es aún mayor en los flujos de máquina a máquina porque no existe un bucle de retroalimentación del usuario. A diferencia de los flujos OAuth basados en navegador —donde los redireccionamientos, pantallas de consentimiento y fallos de inicio de sesión son inmediatamente visibles— los fallos de client credentials suelen ocurrir en segundo plano. Pueden propagarse a través de planificadores de trabajos, colas o microservicios antes de que alguien lo note.

Para los equipos familiarizados con flujos OAuth basados en usuarios, conviene señalar que estos riesgos operativos difieren de los observados en flujos basados en redireccionamientos. Por ejemplo, problemas como las discrepancias de redirect URI introducen modos de fallo muy diferentes, que hemos cubierto por separado en nuestro artículo sobre monitoreo de discrepancias de redirect URI en el flujo authorization code.

La conclusión es simple: un flujo client credentials configurado correctamente no es necesariamente un flujo que opere de forma confiable. El monitoreo continuo es la única manera de garantizar que siga funcionando según lo previsto.

Qué debe monitorearse en un flujo Client Credentials

Monitorear un flujo OAuth 2.0 client credentials requiere más que confirmar que un endpoint de API responde correctamente. Dado que la autenticación ocurre antes de que se ejecute cualquier lógica de la aplicación, los fallos en esta etapa pueden bloquear toda la comunicación posterior. Para detectar problemas de forma temprana, el monitoreo debe validar el flujo tal como se ejecuta realmente en producción.

Disponibilidad del endpoint de token y validación de la respuesta

El endpoint de token es la primera y más crítica dependencia en un flujo client credentials. Si el servidor de autorización no está disponible, es lento o devuelve respuestas mal formadas, ninguna llamada a la API autenticada puede tener éxito.

Un monitoreo eficaz en esta etapa confirma no solo que el endpoint sea accesible, sino que responda dentro de umbrales de tiempo aceptables y devuelva un token utilizable. Un código de estado HTTP exitoso por sí solo no es suficiente. La respuesta debe incluir un access token, un valor de expiración y el tipo de token esperado. Cuando cualquiera de estos elementos falta o es inválido, el flujo ya está roto, incluso si la solicitud “tiene éxito” técnicamente.

Aquí es donde el monitoreo sintético se vuelve esencial. Al simular solicitudes reales de token desde ubicaciones externas, los equipos pueden identificar problemas de autenticación antes de que impacten las cargas de trabajo en producción o los servicios dependientes.

Errores de autenticación y autorización

Los flujos client credentials suelen fallar debido a problemas de autenticación o autorización introducidos por cambios operativos, en lugar de despliegues de código. La rotación de credenciales, las actualizaciones de scope o los cambios de políticas en el servidor de autorización pueden invalidar solicitudes que antes funcionaban.

Errores como invalid_client, invalid_scope o insufficient_scope a menudo aparecen solo como fallos genéricos a menos que las respuestas se inspeccionen explícitamente. Sin un monitoreo específico, estos errores se confunden con caídas de la API, lo que retrasa la identificación de la causa raíz. Un monitoreo que diferencie los fallos de autenticación de los errores a nivel de aplicación permite a los equipos responder con mayor rapidez y precisión.

Solicitudes de API autenticadas con token

Obtener un token con éxito no garantiza que la API protegida lo acepte. Los tokens pueden ser rechazados debido a discrepancias de scope, problemas de sincronización de expiración o lógica de autorización dentro del servidor de recursos.

Por esta razón, el monitoreo debe validar la secuencia completa: solicitar el token, extraerlo y usarlo en una llamada a la API autenticada. Solo observando el flujo completo los equipos pueden determinar si los fallos se originan en el servidor de autorización o en la propia API.

Esta visibilidad de extremo a extremo es una capacidad central del software de monitoreo de APIs Web, diseñado para validar la autenticación, la disponibilidad y la corrección de las respuestas en flujos de trabajo de API de múltiples pasos.

Patrón de monitoreo de extremo a extremo para OAuth Client Credentials

Para monitorear de forma confiable los flujos OAuth 2.0 client credentials, conviene pensar en términos de comportamiento y no solo de endpoints. Verificar un endpoint de token de forma aislada o validar una API protegida por separado no muestra dónde se rompe realmente la autenticación.

En producción, el flujo client credentials se comporta como una secuencia de acciones dependientes. El monitoreo debe reflejar esa realidad.

A alto nivel, un patrón eficaz se ve así:

- Solicitar un access token al servidor de autorización

- Validar la respuesta del token y extraer el token

- Usar el token inmediatamente en una solicitud a la API protegida

Cada paso depende del éxito del anterior. Cuando el monitoreo se estructura de esta manera, los fallos se vuelven autoexplicativos. Si falla la solicitud del token, el problema es claramente de autenticación. Si el token se emite pero la llamada a la API falla, el problema está en la autorización o en el servidor de recursos.

Este enfoque también elimina las conjeturas durante los incidentes. En lugar de ver un fallo genérico de la API, los equipos pueden identificar con precisión si la ruptura ocurrió durante la emisión del token, el uso del token o la ejecución de la API.

Dado que este patrón de monitoreo es externo y basado en resultados, sigue siendo neutral respecto a proveedores. Funciona con cualquier servidor de autorización OAuth 2.0, ya sea una plataforma de identidad gestionada o una implementación personalizada. El enfoque se mantiene en el comportamiento observable y no en los detalles internos de configuración.

Con el tiempo, esta visión de extremo a extremo también revela señales de rendimiento que los checks individuales no detectan. Por ejemplo, aumentos graduales en la latencia de las solicitudes de token pueden indicar una degradación del servidor de autorización mucho antes de que se vuelva inaccesible. Combinadas con dashboards e informes históricos, estas tendencias brindan alertas tempranas y un contexto valioso durante la resolución de problemas.

Este tipo de validación encadenada es una capacidad central del software de monitoreo de APIs Web, diseñado para ejecutar flujos de trabajo de API de múltiples pasos, aplicar aserciones en cada etapa y alertar a los equipos tan pronto como falle cualquier parte del flujo.

Monitoreo de OAuth Client Credentials con checks de API de múltiples pasos

Monitorear APIs protegidas por OAuth mediante checks únicos y aislados a menudo crea una falsa sensación de confianza. Un endpoint de token puede estar saludable mientras la API protegida falla, o una API puede responder mientras la autenticación ya está rota.

Los flujos client credentials no operan como solicitudes aisladas. Funcionan como una secuencia dependiente, y el monitoreo debe reflejar esa realidad.

Con checks de API de múltiples pasos, el flujo se valida exactamente como se ejecuta en producción:

- Primero, se solicita un access token al servidor de autorización

- Luego, el token se extrae y se utiliza para llamar a la API protegida

Dado que ambos pasos se evalúan juntos, los fallos son más fáciles de interpretar y más rápidos de resolver. Si falla la solicitud del token, el problema es claramente de autenticación. Si el token se emite pero la llamada a la API falla, el problema está en la autorización o en el servidor de recursos.

Este enfoque es especialmente valioso al tratar con la expiración de tokens y la rotación de credenciales. Los tokens client credentials son intencionalmente de corta duración. Problemas como desalineaciones en el tiempo de expiración, comportamientos de caché o secretos rotados pueden romper integraciones incluso cuando el endpoint de token sigue disponible. El monitoreo de múltiples pasos saca a la luz estos problemas porque ejercita continuamente todo el camino de autenticación.

También mejora la visibilidad de caídas parciales, como:

- El servidor de autorización emitiendo tokens mientras la API no está disponible

- La API respondiendo con éxito mientras las solicitudes de token fallan

Al validar cada paso en secuencia, los equipos pueden ver inmediatamente dónde ocurre la ruptura, en lugar de adivinar.

Para un recorrido más profundo de este enfoque, nuestra guía sobre monitoreo de APIs Web con OAuth explica cómo las configuraciones de monitoreo multitarea validan la autenticación y la disponibilidad de la API de forma conjunta, en lugar de como checks desconectados.

Errores comunes de OAuth Client Credentials sobre los que debe alertar

Los fallos de OAuth client credentials rara vez se presentan de forma clara. En muchos casos, aparecen como errores genéricos de la API, lo que ralentiza la resolución de problemas a menos que se monitoreen explícitamente condiciones específicas de autenticación.

Para evitar diagnosticar el problema equivocado, los equipos deben alertar sobre señales de fallo relacionadas con OAuth, y no solo sobre la disponibilidad general de la API.

Errores Invalid Client

Los errores invalid_client casi siempre indican un problema del lado de la autorización y no en el código de la aplicación. Suelen ocurrir después de que las credenciales se rotan, se revocan o expiran.

Cuando esto sucede, las solicitudes a la API fallan de inmediato, incluso si la propia API sigue estando saludable. Sin monitorear directamente la solicitud de token, estos fallos a menudo se confunden con caídas de la aplicación en lugar de problemas de autenticación.

Fallos de scope y autorización

Los errores relacionados con la autorización son otra fuente frecuente de fallos en los flujos client credentials.

Un error invalid_scope suele aparecer después de cambios en las definiciones de permisos o scopes en el servidor de autorización. Un error insufficient_scope significa que el token es válido, pero no concede acceso al recurso solicitado. En ambos casos, la autenticación tiene éxito, pero la autorización falla.

Dado que estos errores ocurren después de la emisión del token, son fáciles de malinterpretar a menos que el monitoreo valide tanto la respuesta del token como la llamada a la API autenticada.

Respuestas 401 o 403 repetidas

Las respuestas 401 y 403 intermitentes suelen descartarse como problemas transitorios de la API. En la práctica, pueden indicar problemas más profundos relacionados con OAuth, como inestabilidad del servidor de autorización, cambios en la aplicación de políticas o fallos en la validación de tokens en el servidor de recursos.

Alertar sobre estas respuestas en el contexto del flujo OAuth completo ayuda a los equipos a comprender si los fallos se originan durante la autenticación o la autorización.

Timeouts del endpoint de token y respuestas inesperadas

No todos los fallos de OAuth son explícitos. Los timeouts del endpoint de token o las estructuras de respuesta inesperadas suelen apuntar a una degradación del servidor de autorización, problemas de red o configuraciones incorrectas.

Un monitoreo que valide tanto el tiempo de respuesta como la estructura de la respuesta garantiza que estos problemas se detecten de forma temprana, antes de que se conviertan en fallos de integración más amplios.

Para obtener orientación más profunda sobre la validación a nivel de token, nuestro artículo sobre monitoreo de tokens JWT y endpoints de token OAuth explica cómo inspeccionar las respuestas de token ayuda a distinguir los fallos de autenticación de los problemas a nivel de API.

Implementación del monitoreo de OAuth Client Credentials (configuración práctica)

Una vez que sabe qué monitorear, el siguiente paso es implementar el monitoreo de OAuth client credentials de una manera segura, repetible y alineada con el comportamiento real en producción. El objetivo no es replicar su configuración de OAuth en detalle, sino validarla externamente, del mismo modo en que lo experimentaría un servicio dependiente.

Comience con un check de solicitud de token

La implementación comienza creando una tarea de monitoreo que solicita un access token al servidor de autorización utilizando los mismos parámetros de los que dependen sus aplicaciones. Este check debe confirmar que el endpoint de token es accesible y responde como se espera.

Más importante aún, debe validar que la respuesta realmente contiene un access token utilizable y los metadatos esperados. Una respuesta HTTP exitosa sin un token válido sigue representando un flujo de autenticación roto.

Si está configurando esto por primera vez, la guía sobre cómo configurar tareas de monitoreo de API REST explica cómo estructurar y validar correctamente estas solicitudes de token.

Encadene el token en una llamada a la API autenticada

Una vez validada la solicitud de token, el siguiente paso es usar ese token de inmediato en una solicitud a la API protegida. Esto confirma que el servidor de recursos acepta el token y que la autorización está alineada con los scopes y permisos requeridos.

Juntos, estos dos pasos forman un único flujo monitoreado que refleja cómo funciona la autenticación client credentials en producción. Si cualquiera de los pasos falla, el problema puede aislarse rápidamente en la autenticación o la autorización, en lugar de tratarse como una caída genérica de la API.

A medida que su monitoreo evoluciona, puede ser necesario refinar aserciones, ajustar timeouts o ampliar la lógica de validación. La documentación sobre cómo agregar o editar tareas de monitoreo de API REST explica cómo actualizar checks existentes de forma segura sin interrumpir la cobertura.

Gestione las credenciales de forma segura y alerte temprano

Dado que los flujos client credentials dependen de secretos o certificados, las configuraciones de monitoreo nunca deben codificar valores sensibles de forma fija. Las credenciales deben almacenarse de manera segura y referenciarse dinámicamente para que el monitoreo continúe funcionando durante rotaciones y actualizaciones.

Las alertas deben activarse tan pronto como falle cualquier paso del flujo. La notificación temprana es lo que permite a los equipos abordar los problemas de OAuth antes de que integraciones, trabajos o servicios dependientes comiencen a fallar a gran escala.

Para un recorrido más amplio que conecte estas piezas, la guía de configuración del monitoreo de APIs Web muestra cómo estructurar el monitoreo de API de múltiples pasos con validación y alertas adecuadas.

Por qué el monitoreo de OAuth es un requisito de confiabilidad (no solo un extra de seguridad)

OAuth suele discutirse principalmente en el contexto de la seguridad. Si bien la autenticación segura es esencial, tratar OAuth únicamente como una preocupación de seguridad pasa por alto su papel como una dependencia crítica en tiempo de ejecución. Cuando OAuth falla, las integraciones fallan, independientemente de lo saludable que esté la API subyacente.

En los flujos client credentials, cada trabajo en segundo plano, llamada entre servicios o integración automatizada depende de la emisión exitosa de tokens. Si el servidor de autorización se vuelve inaccesible o comienza a responder lentamente, esos fallos se propagan de inmediato a través de los sistemas dependientes.

OAuth como dependencia de producción

Desde un punto de vista operativo, OAuth se comporta como cualquier otra dependencia externa. Tiene características de disponibilidad, umbrales de rendimiento y modos de fallo que afectan directamente la confiabilidad del sistema.

Cuando OAuth no se monitorea, los equipos suelen descubrir problemas solo después de que:

- Los trabajos programados dejan de ejecutarse

- Las colas comienzan a acumularse

- Los servicios downstream empiezan a devolver errores

Por el contrario, monitorear los flujos OAuth permite a los equipos detectar problemas en la capa de autenticación antes de que la lógica de negocio se vea afectada.

Señales de confiabilidad ocultas en la autenticación

Los fallos de OAuth no siempre se manifiestan como caídas claras. Problemas sutiles, como el aumento de la latencia en las solicitudes de token o errores de autorización intermitentes, pueden indicar degradación mucho antes de que ocurra un fallo total.

Al monitorear la autenticación como parte del flujo de trabajo de la API, los equipos obtienen visibilidad sobre:

- Tendencias de latencia en la emisión de tokens

- Frecuencia de errores de autenticación

- Fallos de autorización vinculados a cambios de scope o políticas

Cuando estas señales se muestran en dashboards e informes, proporcionan un contexto histórico valioso durante la respuesta a incidentes y la planificación de capacidad.

Reducción del MTTR con validación externa

Uno de los mayores beneficios operativos del monitoreo de OAuth es la identificación más rápida de la causa raíz. En lugar de debatir si una caída se debe a la API, al proveedor de identidad o a la red, los equipos pueden ver exactamente dónde ocurre el fallo.

El monitoreo externo valida el comportamiento de OAuth desde fuera, utilizando la misma perspectiva que los consumidores reales. Esto reduce las conjeturas, acorta el tiempo medio de resolución y ayuda a los equipos a centrarse en corregir el componente correcto.

Para los equipos responsables de la confiabilidad en producción, el monitoreo de OAuth no es opcional. Es parte del mantenimiento de integraciones de API predecibles y confiables.

Obtenga visibilidad proactiva sobre los flujos OAuth Client Credentials

Los flujos OAuth 2.0 client credentials son fáciles de dar por sentados porque se ejecutan silenciosamente en segundo plano. Cuando fallan, sin embargo, tienden a fallar rápido y a llevarse consigo integraciones críticas.

Al monitorear el flujo completo de client credentials de extremo a extremo, los equipos obtienen visibilidad sobre problemas de autenticación y autorización antes de que se conviertan en incidentes mayores. En lugar de reaccionar ante trabajos rotos o servicios fallidos, es posible detectar problemas de emisión de tokens, errores de autorización y degradación del rendimiento en el punto exacto donde realmente comienzan.

Este tipo de información proactiva es especialmente importante en sistemas distribuidos, donde una sola dependencia OAuth puede dar soporte a docenas de servicios o integraciones. El monitoreo externo ayuda a garantizar que esas dependencias sigan siendo disponibles, eficientes y predecibles con el tiempo.

Si desea ver cómo funciona esto en la práctica, puede ver cómo Dotcom-Monitor monitorea APIs protegidas por OAuth utilizando monitoreo de APIs Web de múltiples pasos con aserciones, alertas e informes históricos integrados.