OAuth 2.0 クライアントクレデンシャルフローは、マシン間 API 認証の中核となる仕組みです。これにより、バックグラウンドジョブ、マイクロサービス、システム統合が、ユーザー操作なしで安全に API にアクセスできます。

OAuth 2.0 クライアントクレデンシャルフローは、マシン間 API 認証の中核となる仕組みです。これにより、バックグラウンドジョブ、マイクロサービス、システム統合が、ユーザー操作なしで安全に API にアクセスできます。

しかし、多くのチームがこれらのフローの設定には時間をかけている一方で、本番環境で継続的に監視しているチームははるかに少ないのが現状です。これにより重大な盲点が生じます。OAuth の障害は、依存するサービスが動作不良を起こし始めてから初めて表面化することが多いのです。

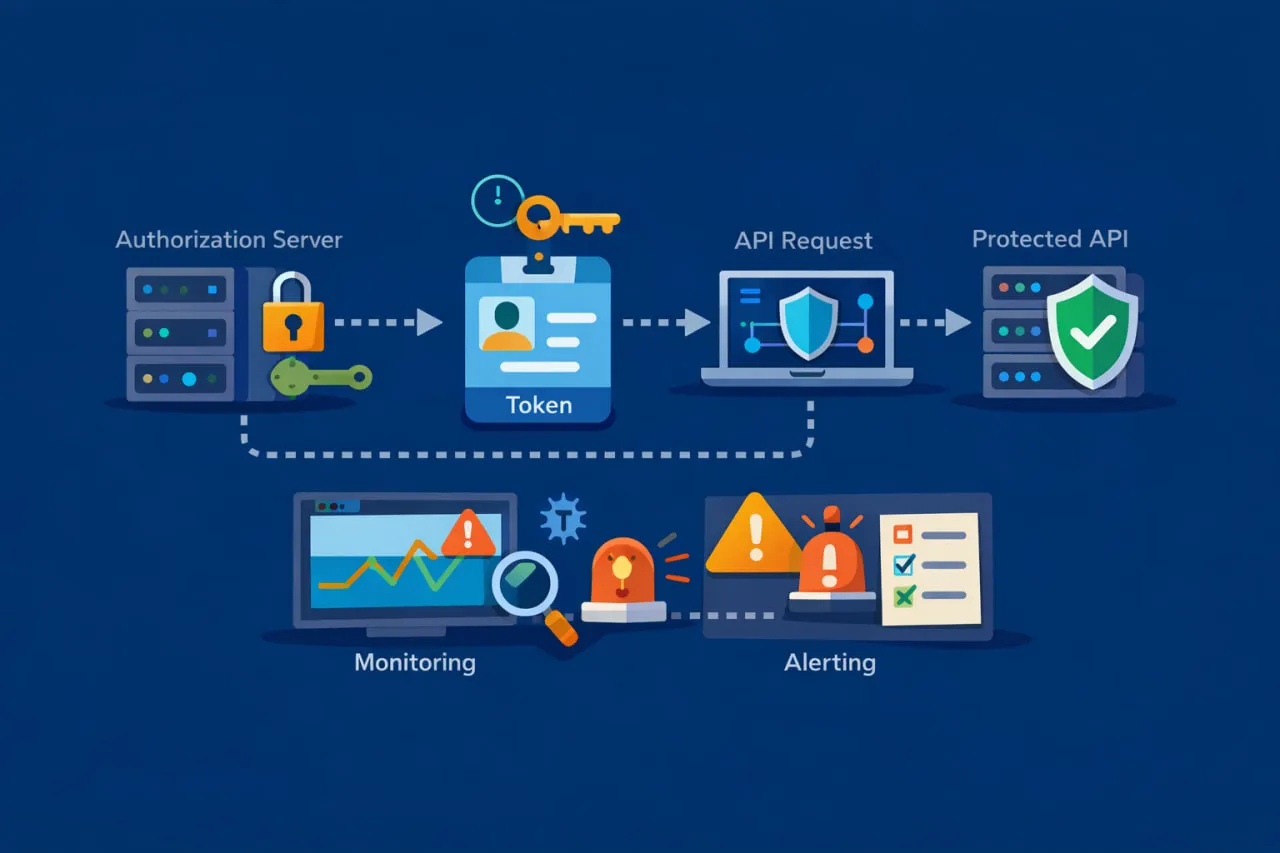

本記事では、トークン発行から認証済み API 呼び出しまで、OAuth 2.0 クライアントクレデンシャルフローをエンドツーエンドで監視する方法に焦点を当てます。DevOps チームが障害を早期に検知し、根本原因を迅速に切り分け、信頼性の高い統合を維持できるようにするためです。まず基礎から理解したい場合は、Web API 監視の仕組みと、なぜ外部監視が現代の分散システムに不可欠なのかを把握することが役立ちます。

クライアントクレデンシャルフローが本番環境で破綻する理由(正しく設定されていても)

多くの OAuth ドキュメントでは、クライアントクレデンシャルフローを一度きりの設定作業として扱います。つまり、クライアント登録、トークン要求、API 呼び出しです。しかし実際には、OAuth は稼働中の依存関係であり、他の依存関係と同様に、本番環境で障害が発生します。

一般的な障害シナリオには次のようなものがあります。

- 認可サーバーの停止によりトークンが発行されない

- トークンエンドポイントでのレイテンシ急増により、すべての下流リクエストが遅延する

- クライアントシークレットや証明書のローテーションエラーによる認証無効化

- スコープや権限の変更により、これまで正常だった呼び出しが静かに失敗する

- 部分的な障害として、トークン発行は成功するが保護された API が失敗する

これらの問題は、しばしば誤診されるため特に危険です。期限切れのクライアントシークレットは単なる 401 エラーとして現れることがあります。遅いトークンエンドポイントは API パフォーマンス低下のように見える場合があります。認証ステップの可視性がなければ、チームは誤った原因追跡に貴重な時間を失います。

このリスクはマシン間フローでさらに高まります。なぜなら、ユーザーフィードバックループが存在しないからです。リダイレクト、同意画面、ログイン失敗が即座に可視化されるブラウザベースの OAuth フローとは異なり、クライアントクレデンシャルの失敗は通常バックグラウンドで発生します。誰も気付かないうちに、ジョブスケジューラ、キュー、マイクロサービスを通じて連鎖的に影響が広がる可能性があります。

ユーザーベースの OAuth フローに慣れているチームにとって重要なのは、これらの運用リスクがリダイレクト駆動型フローとは異なる点です。たとえば、redirect URI の不一致といった問題は、まったく異なる障害モードを引き起こします。これについては、認可コードフローの redirect URI 不一致監視に関する記事で別途解説しています。

要点は明確です。正しく設定されたクライアントクレデンシャルフローが、必ずしも安定稼働するとは限りません。意図した通りに動作し続けることを保証する唯一の方法が、継続的な監視です。

クライアントクレデンシャルフローで監視すべき項目

OAuth 2.0 クライアントクレデンシャルフローの監視は、単に API エンドポイントが正常応答するかを確認するだけでは不十分です。認証はアプリケーションロジックが実行される前に行われるため、この段階での障害はすべての下流通信を遮断します。問題を早期に検知するには、本番環境で実際に動作しているフローをそのまま検証する必要があります。

トークンエンドポイントの可用性とレスポンス検証

トークンエンドポイントは、クライアントクレデンシャルフローにおける最初かつ最重要の依存関係です。認可サーバーが利用不可、低速、または不正なレスポンスを返している場合、認証済み API 呼び出しは一切成功しません。

この段階での効果的な監視では、エンドポイントに到達できるかだけでなく、許容される時間内に応答し、有効なトークンを返しているかを確認します。HTTP ステータスコードが成功であるだけでは不十分です。レスポンスにはアクセストークン、有効期限、期待されるトークンタイプが含まれていなければなりません。これらの要素が欠落または無効であれば、リクエストが技術的に「成功」していても、フローはすでに破綻しています。

ここで重要になるのがシンセティック監視です。外部ロケーションから実際のトークンリクエストをシミュレートすることで、本番ワークロードや依存サービスに影響が出る前に認証問題を特定できます。

認証および認可エラー

クライアントクレデンシャルフローは、コードデプロイではなく運用変更によって認証や認可の問題が発生することがよくあります。認証情報のローテーション、スコープ更新、認可サーバー側のポリシー変更などにより、これまで正常だったリクエストが無効になることがあります。

invalid_client、invalid_scope、insufficient_scope といったエラーは、レスポンスを明示的に検査しない限り、単なる一般的な失敗として表れることが多いです。的確な監視がなければ、これらのエラーは API 障害と誤認され、根本原因の特定が遅れます。認証エラーとアプリケーションレベルのエラーを区別できる監視により、チームはより迅速かつ正確に対応できます。

トークン認証済み API リクエスト

トークンを正常に取得できたとしても、保護された API がそれを受け入れるとは限りません。スコープ不一致、有効期限の問題、リソースサーバー内の認可ロジックなどにより、トークンが拒否される場合があります。

そのため、監視ではトークン要求、トークン抽出、認証済み API 呼び出しまでの完全なシーケンスを検証する必要があります。フロー全体を観測することで初めて、障害が認可サーバーに起因するのか、API 自体に起因するのかを判断できます。

このエンドツーエンドの可視性は、Web API 監視ソフトウェアの中核機能であり、複数ステップの API ワークフロー全体で認証、可用性、レスポンスの正確性を検証するよう設計されています。

OAuth クライアントクレデンシャルのエンドツーエンド監視パターン

OAuth 2.0 クライアントクレデンシャルフローを確実に監視するには、エンドポイントではなく挙動の観点で考えることが重要です。トークンエンドポイントを単独でチェックしたり、保護された API を個別に検証したりしても、認証がどこで破綻しているのかは分かりません。

本番環境では、クライアントクレデンシャルフローは一連の依存したアクションとして動作します。監視もその現実を反映すべきです。

高レベルでは、効果的なパターンは次の通りです。

- 認可サーバーからアクセストークンを要求する

- トークンレスポンスを検証し、トークンを抽出する

- そのトークンを即座に使用して保護された API にリクエストする

各ステップは前のステップの成功に依存します。このように構造化された監視では、障害原因が明確になります。トークン要求が失敗すれば認証の問題であり、トークンは発行されたが API 呼び出しが失敗すれば、認可またはリソースサーバーの問題です。

このアプローチは、インシデント時の推測も排除します。単なる API 障害を見るのではなく、トークン発行、トークン使用、API 実行のどこで問題が発生したのかを正確に特定できます。

この監視パターンは外部かつ結果ベースであるため、ベンダーニュートラルです。マネージド ID プラットフォームであれカスタム実装であれ、どの OAuth 2.0 認可サーバーにも適用できます。内部設定ではなく、観測可能な挙動に焦点を当て続けられます。

時間の経過とともに、このエンドツーエンド視点は単一チェックでは見逃されがちなパフォーマンスシグナルも明らかにします。たとえば、トークン要求レイテンシの徐々な増加は、認可サーバーが利用不可になる前兆である場合があります。これを過去のダッシュボードやレポートと組み合わせることで、トラブルシューティング時の早期警告と重要な文脈を提供します。

このような連鎖的検証は、Web API 監視ソフトウェアの中核機能であり、複数ステップの API ワークフローを実行し、各段階でアサーションを適用し、フローのいずれかが失敗した時点で即座にアラートを発します。

マルチステップ API チェックによる OAuth クライアントクレデンシャルの監視

OAuth で保護された API を単一のスタンドアロンチェックで監視すると、誤った安心感を与えることがあります。トークンエンドポイントは健全でも、保護された API が失敗している場合がありますし、その逆もあります。

クライアントクレデンシャルフローは孤立したリクエストではなく、依存関係のあるシーケンスとして動作します。監視もそれを反映する必要があります。

マルチステップ API チェックでは、本番環境と同じ形でフローを検証します。

- まず、認可サーバーからアクセストークンを要求する

- 次に、トークンを抽出して保護された API を呼び出す

両ステップをまとめて評価することで、障害は解釈しやすく、解決も迅速になります。トークン要求が失敗すれば認証の問題、トークン発行後に API 呼び出しが失敗すれば、認可またはリソースサーバーの問題です。

このアプローチは、トークンの有効期限や認証情報のローテーションを扱う際に特に有効です。クライアントクレデンシャルトークンは意図的に短命です。有効期限設定の不整合、キャッシュ動作、シークレットのローテーションなどにより、トークンエンドポイントが利用可能でも統合が破綻することがあります。マルチステップ監視は、完全な認証パスを継続的に実行することで、これらの問題を可視化します。

また、次のような部分的障害の可視性も向上します。

- 認可サーバーはトークンを発行しているが、API が利用不可

- API は正常応答しているが、トークン要求が失敗

各ステップを順に検証することで、推測せずに障害箇所を即座に把握できます。

この手法をより詳しく理解したい場合は、OAuth Web API 監視に関するガイドで、マルチタスク監視が認証と API 可用性を分断されたチェックではなく一体として検証する方法を解説しています。

アラートすべき一般的な OAuth クライアントクレデンシャルエラー

OAuth クライアントクレデンシャルの障害は、明確な形で現れることはほとんどありません。多くの場合、一般的な API エラーとして現れるため、認証固有の条件を明示的に監視しない限り、トラブルシューティングが遅れます。

誤った診断を避けるため、チームは API 全体の可用性だけでなく、OAuth 関連の失敗シグナルに対してアラートを出すべきです。

Invalid Client エラー

invalid_client エラーは、ほぼ常にアプリケーションコードではなく認可側の問題を示します。これは、認証情報がローテーション、失効、または期限切れになった後に発生することが一般的です。

この場合、API 自体が健全であっても、API リクエストは即座に失敗します。トークン要求を直接監視していなければ、これらの失敗は認証問題ではなくアプリケーション障害と誤解されがちです。

スコープおよび認可エラー

認可関連のエラーも、クライアントクレデンシャルフローで頻繁に発生する障害原因です。

invalid_scope エラーは、認可サーバー側で権限やスコープ定義が変更された後に現れることが多く、insufficient_scope エラーは、トークン自体は有効だが要求されたリソースへのアクセス権限がないことを意味します。いずれの場合も、認証は成功していますが、認可が失敗しています。

これらのエラーはトークン発行後に発生するため、トークンレスポンスと認証済み API 呼び出しの両方を検証しない限り、誤解されやすいのです。

繰り返し発生する 401 または 403 レスポンス

断続的な 401 や 403 レスポンスは、一時的な API 問題として片付けられがちです。しかし実際には、認可サーバーの不安定性、ポリシー適用の変更、リソースサーバーでのトークン検証失敗といった、より深刻な OAuth 関連問題を示している場合があります。

OAuth フロー全体の文脈でこれらのレスポンスにアラートを出すことで、障害が認証段階なのか認可段階なのかを正確に判断できます。

トークンエンドポイントのタイムアウトや予期しないレスポンス

すべての OAuth 障害が明示的に現れるわけではありません。トークンエンドポイントのタイムアウトや予期しないレスポンス構造は、認可サーバーの劣化、ネットワーク問題、設定ミスを示していることが多いです。

レスポンス時間とレスポンス構造の両方を検証する監視により、これらの問題が大規模な統合障害へと発展する前に検知できます。

トークンレベルの検証についてさらに詳しく知りたい場合は、JWT トークンおよび OAuth トークンエンドポイントの監視に関する記事で、トークンレスポンスの検査が認証障害と API レベルの問題をどのように区別するかを解説しています。

OAuth クライアントクレデンシャル監視の実装(実践的セットアップ)

監視すべき項目が分かったら、次は安全で再現性があり、実際の本番挙動に沿った形で OAuth クライアントクレデンシャル監視を実装します。目的は OAuth 設定を詳細に再現することではなく、依存サービスが体験するのと同じように、外部から検証することです。

トークン要求チェックから始める

実装は、アプリケーションが実際に使用しているパラメータで、認可サーバーからアクセストークンを要求する監視タスクを作成することから始まります。このチェックでは、トークンエンドポイントが到達可能で、期待通りに応答していることを確認します。

さらに重要なのは、レスポンスに実際に使用可能なアクセストークンと必要なメタデータが含まれているかを検証することです。HTTP レスポンスが成功していても、有効なトークンがなければ認証フローは破綻しています。

初めて設定する場合は、REST API 監視タスクの設定方法に関するガイドが、トークン要求の正しい構成と検証方法を解説しています。

トークンを認証済み API 呼び出しに連鎖させる

トークン要求が検証できたら、次はそのトークンを即座に使用して保護された API を呼び出します。これにより、リソースサーバーがトークンを受け入れ、必要なスコープや権限と認可が一致していることを確認できます。

この 2 つのステップを組み合わせることで、本番環境におけるクライアントクレデンシャル認証の動作を反映した、単一の監視フローが完成します。どちらかのステップが失敗すれば、問題を一般的な API 障害として扱うのではなく、認証または認可に素早く切り分けられます。

監視の成熟に伴い、アサーションの調整、タイムアウトの変更、検証ロジックの拡張が必要になる場合があります。REST API 監視タスクの追加・編集方法のドキュメントでは、既存のカバレッジを損なうことなく安全に更新する方法が説明されています。

認証情報を安全に扱い、早期にアラートを出す

クライアントクレデンシャルフローはシークレットや証明書に依存するため、監視設定で機密値をハードコードしてはいけません。認証情報は安全に保管し、動的に参照することで、ローテーションや更新後も監視が継続できるようにします。

フロー内のいずれかのステップが失敗した時点で、即座にアラートを発するべきです。早期通知こそが、統合、ジョブ、依存サービスが大規模に失敗する前に OAuth 問題へ対処することを可能にします。

これらを包括的に理解したい場合は、Web API 監視セットアップガイドで、適切な検証とアラートを備えたマルチステップ API 監視の構成方法を確認できます。

OAuth 監視が信頼性要件である理由(単なるセキュリティ対策ではない)

OAuth は主にセキュリティの文脈で語られることが多いですが、認証を純粋にセキュリティ問題として扱うと、重要なランタイム依存関係としての役割を見落としてしまいます。OAuth が失敗すれば、基盤となる API がどれほど健全であっても、統合は失敗します。

クライアントクレデンシャルフローでは、すべてのバックグラウンドジョブ、サービス間呼び出し、自動化された統合が、トークン発行の成功に依存しています。認可サーバーが利用不可になったり、応答が遅くなったりすると、その影響は依存システム全体に即座に波及します。

本番環境の依存関係としての OAuth

運用面から見ると、OAuth は他の外部依存関係と同様に振る舞います。可用性特性、パフォーマンス閾値、障害モードがあり、それらはシステムの信頼性に直接影響します。

OAuth を監視していない場合、チームは次のような事態が起きてから初めて問題に気付くことが多いです。

- 定期ジョブが停止する

- キューが滞留し始める

- 下流サービスがエラーを返し始める

一方、OAuth フローを監視していれば、ビジネスロジックが影響を受ける前に、認証レイヤーの問題を検知できます。

認証に隠れた信頼性シグナル

OAuth の障害は、必ずしも明確な停止として現れるとは限りません。トークン要求レイテンシの増加や断続的な認可エラーなどの微妙な兆候は、全面的な障害に至る前に劣化を示している場合があります。

API ワークフローの一部として認証を監視することで、チームは次のような可視性を得られます。

- トークン発行レイテンシの推移

- 認証エラーの発生頻度

- スコープやポリシー変更に起因する認可失敗

これらのシグナルがダッシュボードやレポートに表示されることで、インシデント対応やキャパシティ計画において貴重な履歴コンテキストを提供します。

外部検証による MTTR の短縮

OAuth 監視の最大の運用上の利点の 1 つは、根本原因を迅速に特定できることです。API、アイデンティティプロバイダー、ネットワークのどれが原因かを議論する必要はなく、障害が発生した正確な箇所を確認できます。

外部監視は、実際の利用者と同じ視点で OAuth の挙動を検証します。これにより推測が減り、平均復旧時間が短縮され、チームは正しいコンポーネントの修正に集中できます。

本番環境の信頼性を担うチームにとって、OAuth 監視は任意ではありません。予測可能で信頼性の高い API 統合を維持するための必須要素です。

OAuth クライアントクレデンシャルフローを事前に可視化する

OAuth 2.0 クライアントクレデンシャルフローはバックグラウンドで静かに動作するため、見過ごされがちです。しかし、一度失敗すると急速に障害が広がり、重要な統合を巻き込みます。

クライアントクレデンシャルフロー全体をエンドツーエンドで監視することで、チームは大きなインシデントに発展する前に、認証および認可の問題を把握できます。ジョブの停止やサービス障害に後追いで対応するのではなく、トークン発行の問題、認可エラー、パフォーマンス劣化が実際に始まる地点で検知できます。

このような能動的な洞察は、分散システムにおいて特に重要です。単一の OAuth 依存関係が、数十のサービスや統合を支えていることも珍しくありません。外部監視は、これらの依存関係が長期にわたり可用性、性能、予測可能性を維持するのに役立ちます。

実際にどのように機能するのかを確認したい場合は、Dotcom-Monitor が OAuth 保護 API をどのように監視しているかをご覧ください。マルチステップ Web API 監視により、アサーション、アラート、履歴レポートが組み込まれています。