Surveillance des API OAuth

L’essor des API sécurisées par OAuth

Problèmes courants de l’authentification basée sur les jetons

Impact des erreurs d’autorisation sur les performances

Les échecs répétés d’authentification ajoutent de la latence, augmentent les taux d’erreur et compromettent les SLA — c’est pourquoi une surveillance robuste des API est essentielle pour garantir la stabilité et le bon fonctionnement de vos flux d’autorisation.

Comment Dotcom-Monitor teste les API protégées par OAuth

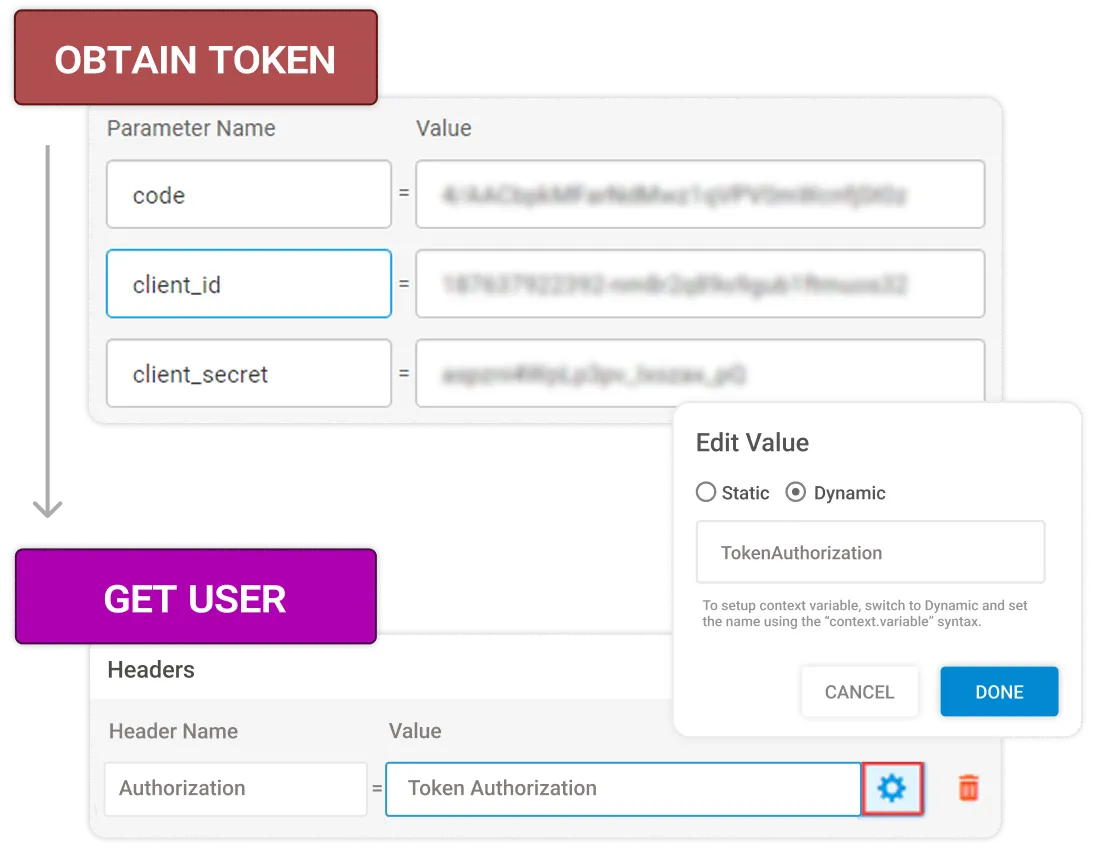

Ajouter des identifiants OAuth lors de la configuration

Valider les jetons d’accès et de rafraîchissement

Surveiller la validité des jetons et les échecs d’autorisation

Dotcom-Monitor récupère les jetons d’accès OAuth à l’aide des identifiants client configurés et les applique à chaque exécution de surveillance. Si un jeton est expiré, non valide ou rejeté par le serveur d’autorisation, le moniteur enregistre l’échec avec des journaux détaillés, incluant les codes de réponse et les messages d’erreur renvoyés par le point de terminaison du jeton.

Cela permet aux équipes d’identifier rapidement lorsque des problèmes d’authentification (tels que des portées non valides, des identifiants incorrects ou des jetons expirés) affectent la disponibilité ou les performances des API.

- Récupération des jetons d’accès à chaque exécution planifiée

- Transmission des jetons dans les appels API suivants

- Journalisation des échecs d’authentification (401/403)

- Capture des corps de réponse, en-têtes et détails d’erreur

- Affichage des échecs de récupération de jetons dans les résultats au niveau des étapes

Détecter les délais d’authentification et les pics de latence

Les points de terminaison OAuth peuvent devenir des goulets d’étranglement en termes de performances.

Dotcom-Monitor mesure la latence et les temps de réponse des requêtes de jetons, vous aidant à identifier les serveurs d’autorisation lents et à améliorer la vitesse globale des API ; un élément clé d’une surveillance des performances API.

💡 Remarque : Les deux types de surveillance se complètent ; les contrôles au niveau API garantissent la fiabilité du backend, tandis que l’enregistrement côté navigateur valide les expériences utilisateur complètes de bout en bout.

Automatiser des workflows API sécurisés avec OAuth

Surveiller les flux OAuth Client Credentials

Valider les réponses de jetons OAuth

Validation planifiée des points de terminaison protégés par OAuth

Dotcom-Monitor effectue des requêtes API authentifiées à chaque exécution planifiée, ce qui vous permet de détecter les identifiants non valides, les jetons expirés ou les problèmes d’autorisation dès qu’ils surviennent.

Chaque exécution récupère un nouveau jeton à l’aide des paramètres OAuth configurés et signale tout échec avec des journaux détaillés.

Cela garantit une surveillance fiable des points de terminaison sécurisés par OAuth sans maintenir de sessions d’autorisation persistantes ni un état de jeton continu.

Intégrer la surveillance OAuth à votre pipeline CI/CD

Utiliser les résultats Dotcom-Monitor dans votre pipeline CI/CD

Les moniteurs Dotcom-Monitor peuvent être déclenchés via l’API, ce qui vous permet d’intégrer des contrôles d’API protégées par OAuth dans votre workflow CI/CD. Vous pouvez appeler un moniteur lors d’un processus de build ou de déploiement et évaluer les résultats à l’aide de la logique de votre propre pipeline.

Valider l’authentification dans les environnements de staging

Utilisez des moniteurs de staging pour tester les échanges de jetons, la logique d’autorisation et les flux utilisateurs avant le déploiement, en garantissant que les mises en production restent sécurisées et fonctionnelles dès le premier jour.

Lire comment utiliser la surveillance synthétique dans un pipeline CI/CD.

Sécurisez chaque flux d’authentification, détectez instantanément les jetons expirés et assurez une disponibilité continue pour vos API protégées par OAuth.

Principaux avantages :

- Alertes d’expiration de jetons avant toute interruption

- Validation continue pour OAuth 2.0, JWT et OpenID Connect

- Intégration fluide avec les pipelines CI/CD

- Réduction de la latence d’autorisation

- Amélioration de la fiabilité des API et des performances SLA