Quando um site sai do ar, muitas vezes parece um mistério dentro de uma caixa preta. Visitantes veem um ícone girando, um código de erro ou uma tela em branco, mas para equipes de TI e engenheiros DevOps, a primeira pergunta é sempre a mesma: o que quebrou?

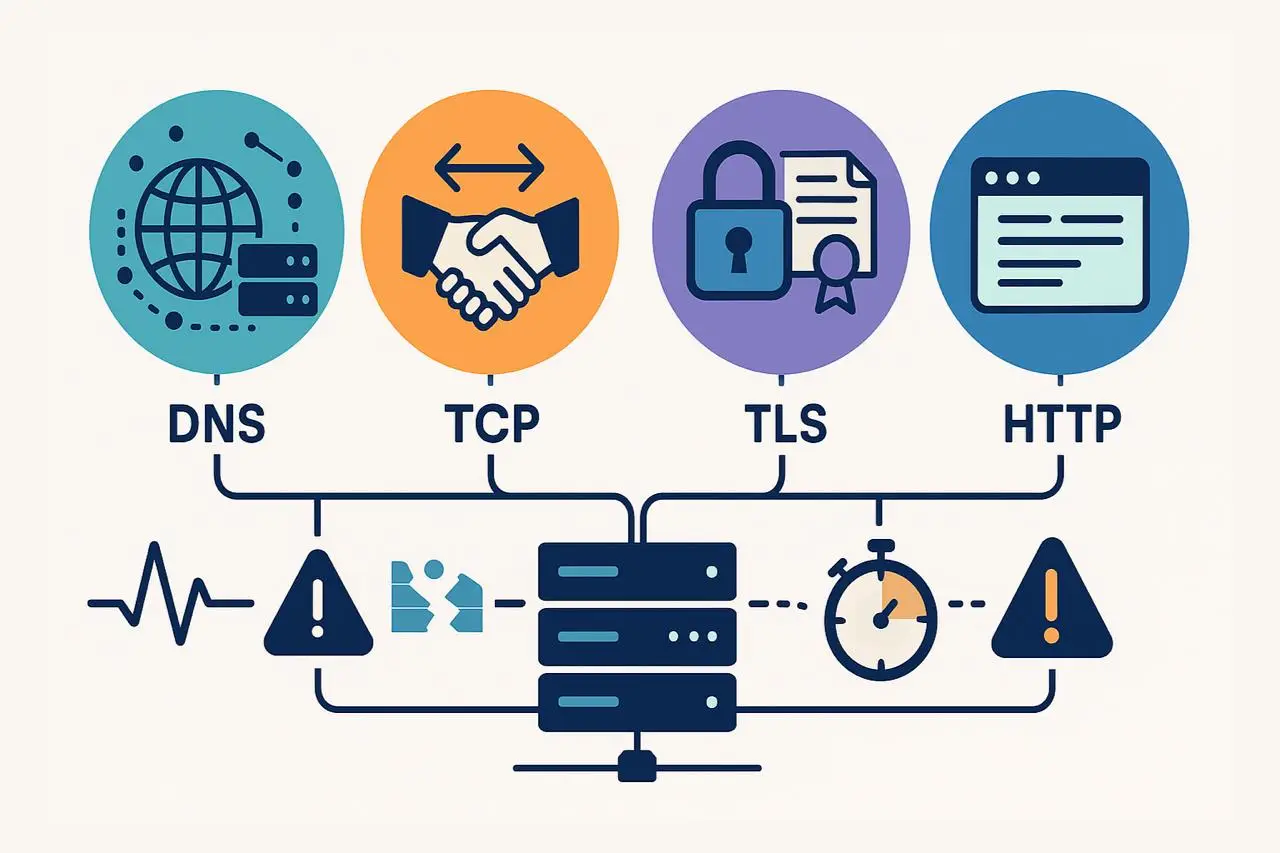

Na realidade, não existe apenas uma maneira de um site “sair do ar”. Cada requisição do navegador passa por múltiplas etapas — resolução DNS, conexão TCP, negociação TLS/SSL e resposta HTTP — e cada camada introduz seus próprios pontos potenciais de falha. Se um único elo da cadeia falhar, toda a experiência do usuário é interrompida.

É por isso que o monitoramento moderno de sites vai além de simples verificações de disponibilidade. O monitoramento inteligente não apenas diz que um site está “fora”; ele identifica onde o problema ocorreu.

- Um erro de DNS aponta para problemas de domínio ou do resolvedor.

- Uma falha de TCP sugere problemas de conectividade ou de firewall.

- Um erro de TLS/SSL indica problemas de certificado ou de segurança.

- Uma resposta HTTP 5xx revela erros do lado do servidor ou da aplicação.

Ao identificar qual camada falhou, suas equipes podem responder mais rápido, reduzir o tempo médio de resolução (MTTR) e resolver o problema certo sem escalonamentos ou tentativas de solução desperdiçados.

Erros de DNS: O Primeiro Ponto de Falha do Site

Toda requisição web começa com a resolução DNS (Domain Name System), tornando-a uma das camadas mais críticas na cadeia de entrega do site. Quando um usuário digita seu domínio no navegador, a primeira ação é uma consulta DNS que traduz o nome de domínio em um endereço IP que indica ao navegador onde se conectar.

Se essa etapa falhar, nada mais pode prosseguir. O navegador não estabelecerá uma conexão TCP, não validará um certificado TLS/SSL e não receberá uma resposta HTTP. Em outras palavras, o DNS é a base e, quando ele quebra, todo o seu site fica às escuras.

Por isso o monitoramento de DNS costuma ser o primeiro e mais importante indicador de uma possível indisponibilidade do site. Ao detectar problemas de DNS cedo, as equipes podem evitar downtime em larga escala, perda de receita e manter a confiança dos usuários antes que os problemas se agravem.

Erros Comuns de DNS e o Que Eles Significam

Por ser o primeiro passo em cada requisição de site, mesmo problemas menores no DNS podem causar grandes quedas. Entender os tipos de erro DNS mais comuns ajuda as equipes a identificar a causa raiz mais rápido e responder antes que o downtime afete os usuários.

Abaixo estão as falhas DNS mais frequentes que você encontrará — e o que elas indicam:

1. NXDOMAIN (Domínio Inexistente)

Esse erro significa que o nome de domínio não existe ou não pode ser resolvido.

Geralmente é causado por:

- Domínios expirados ou não registrados

- Arquivos de zona DNS mal configurados

- Erros de digitação em registros DNS ou entradas CNAME

Um domínio expirado pode tirar seu site do ar instantaneamente, enquanto uma pequena má configuração pode quebrar apenas um subdomínio ou serviço específico. O monitoramento contínuo de DNS ajuda a detectar essas questões cedo, especialmente após renovações de domínio ou alterações de configuração.

2. SERVFAIL (Falha do Servidor)

Um SERVFAIL indica que o servidor DNS autoritativo não conseguiu processar a consulta.

Causas comuns incluem:

- Arquivos de zona corrompidos ou incompletos

- Registros glue faltando

- Erros de validação DNSSEC

Respostas SERVFAIL frequentemente aparecem subitamente após atualizações de sistema ou de configuração, tornando-as um sinal de alerta precoce de implantações com problemas. Verificações de saúde DNS em tempo real podem avisar sua equipe no momento em que esses problemas de nível de servidor ocorrem.

3. Timeouts de DNS

Um timeout ocorre quando uma consulta DNS não recebe resposta dentro da janela de tempo esperada.

Causas típicas:

- Servidores de nomes sobrecarregados ou não responsivos

- Latência de rede ou falhas de conectividade

- Ataques DDoS sobrecarregando resolvedores

Como as consultas DNS acontecem antes do cache ou da entrega de conteúdo, mesmo um pequeno atraso pode se transformar em tempos de carregamento de página mais lentos e degradação da experiência do usuário. O monitoramento DNS global proativo — como o oferecido pela Dotcom-Monitor — testa consultas a partir de múltiplas localidades para detectar essas desacelerações regionais ou específicas de provedores antes que os clientes sintam o impacto.

Como Monitorar DNS de Forma Eficaz

Monitorar a saúde do DNS vai além de verificar se o domínio resolve uma vez. Para realmente entender desempenho e confiabilidade, o monitoramento deve replicar como usuários reais experimentam seu site em diferentes localidades e redes.

Eis como implementar um monitoramento DNS abrangente:

Execute Verificações DNS Globais

O desempenho DNS pode variar conforme a geografia. Um registro que resolve instantaneamente do seu escritório local pode falhar em outra região devido a problemas de roteamento anycast ou quedas de rede regionais.

Utilize agentes de monitoramento sintético a partir de várias localizações globais para simular consultas do mundo real e detectar problemas específicos de região antes que eles impactem os usuários.

Ferramentas como a Dotcom-Monitor realizam testes de resolução DNS multirregião, identificando picos de latência, consultas falhas ou registros inconsistentes em tempo real.

Monitore o Comportamento do TTL (Time-to-Live)

Cada registro DNS inclui um valor de TTL, que define por quanto tempo um resolvedor cacheia o registro antes de reconsultar.

Enquanto TTLs mais longos melhoram o desempenho para usuários finais, eles podem atrasar atualizações após mudanças de configuração ou migrações.

Ferramentas de monitoramento devem verificar se os valores atualizados propagaram corretamente e se não restam entradas de cache DNS obsoletas em regiões.

Configure Detecção de Anomalias e Alertas

Os insights mais valiosos do monitoramento DNS vêm da análise de tendências.

- Um aumento súbito nas respostas NXDOMAIN ou SERVFAIL

- Crescimento na latência de resolução DNS

- Inconsistências regionais nos tempos de resposta

Esses são indicadores iniciais de problemas mais profundos — frequentemente aparecendo horas antes de usuários relatarem indisponibilidade. Alertas automáticos de anomalias de DNS permitem que as equipes reajam instantaneamente, garantindo alta disponibilidade e recuperação mais rápida.

Quando o monitoramento de DNS é corretamente implementado, ele não apenas identifica causas raiz, mas também descarta o que não está quebrado.

Se a resolução DNS falhar, você sabe que as verificações de TCP, TLS e HTTP sequer começaram. Essa clareza estreita rapidamente a investigação e ajuda as equipes a acionar os fornecedores corretos (hospedagem DNS, registradores ou provedores de rede) para resolução.

Falhas de Conexão TCP: Quando o Handshake de Rede Falha

Após a resolução DNS fornecer com sucesso um endereço IP, a próxima etapa na cadeia da requisição é o handshake TCP — o “aperto de mão” digital que estabelece um canal de comunicação entre cliente e servidor.

Esse handshake segue um processo simples de três etapas:

- O cliente envia um pacote SYN (synchronize).

- O servidor responde com um SYN-ACK (synchronize acknowledgment).

- O cliente envia de volta um ACK, completando a conexão.

Somente quando esse handshake é concluído os dados podem começar a fluir entre o navegador e o servidor web.

Quando o TCP falha, o navegador sabe onde localizar o servidor (graças ao DNS) mas não consegue conectar-se a ele. O resultado parece um buraco negro; páginas ficam travadas, sockets permanecem fechados e usuários veem spinners de carregamento intermináveis.

Falhas de DNS, que tendem a ser imediatas e óbvias, e problemas de TCP frequentemente causam indisponibilidades parciais; o site pode parecer disponível para alguns usuários e inacessível para outros. Essas inconsistências tornam o monitoramento TCP uma camada crucial em qualquer estratégia de monitoramento de desempenho e disponibilidade.

Erros Comuns de TCP e o Que Eles Indicam

Uma vez que o processo de handshake TCP começa, várias falhas relacionadas à rede podem impedir a comunicação bem-sucedida entre cliente e servidor. Entender esses tipos de erro TCP ajuda as equipes a diagnosticar rapidamente onde a conexão está falhando e qual componente do sistema (rede, firewall ou aplicação) precisa de atenção.

Abaixo estão os erros de conexão TCP mais comuns e o que normalmente significam:

1. Connection Refused

Esse erro significa que o cliente alcançou com sucesso o host alvo, mas nenhum serviço estava escutando na porta esperada.

Causas comuns incluem:

- Serviços web ou de aplicação caindo inesperadamente

- Containers ou máquinas virtuais sendo terminados ou reimplantados

- Balanceadores de carga mal configurados ou bindings de porta incorretos

Um exemplo simples: um servidor web que não está vinculado à porta 443 (HTTPS) aparenta estar “fora” mesmo que o servidor subjacente esteja rodando.

Boas Práticas: Use monitoramento de porta TCP para confirmar que serviços estão corretamente vinculados e escutando em todas as instâncias. A Dotcom-Monitor pode testar continuamente a disponibilidade de portas e alertar sua equipe quando um serviço parar de responder.

2. Connection Timed Out

Um timeout TCP ocorre quando pacotes são perdidos ou bloqueados em algum ponto do caminho rumo ao destino.

Causas típicas:

- Firewalls que silenciosamente descartam pacotes

- Congestionamento ou instabilidade no caminho de rede

- Configurações de roteamento ou problemas no ISP

Timeouts podem ser especialmente frustrantes porque não oferecem feedback diagnóstico imediato; usuários simplesmente veem um spinner até que o cliente desista.

Boas Práticas: Implemente monitoramento de caminho TCP com ferramentas que tracem saltos de rede e latência. Os diagnósticos de rede da Dotcom-Monitor visualizam o fluxo de pacotes para localizar exatamente onde os timeouts ocorrem.

3. Connection Reset

Isso acontece quando um handshake TCP é concluído, mas é terminado abruptamente.

Causas frequentes incluem:

- Proxies ou servidores sobrecarregados que fecham conexões prematuramente

- Configurações agressivas de timeout ocioso em balanceadores de carga

- Middleboxes de segurança (como WAFs) rejeitando sessões consideradas suspeitas

Resets frequentemente aparecem como erros intermitentes difíceis de reproduzir, especialmente em arquiteturas distribuídas ou ambientes com CDN.

Boas Práticas: Use monitoramento contínuo de desempenho TCP para detectar padrões de reset e correlacioná-los com carga, políticas de segurança ou comportamentos específicos de proxies.

Ao categorizar erros dessa forma, as equipes podem rapidamente reduzir o escopo do problema:

- Se TCP falha, a resolução DNS funciona, mas a conexão não é estabelecida.

- Essa clareza reduz o tempo de investigação e direciona a correção para a equipe certa — rede, firewall ou operações de infraestrutura.

Como Monitorar TCP de Forma Eficaz

Verificações básicas de disponibilidade como simples pings ICMP frequentemente criam uma falsa sensação de segurança. Um servidor pode responder a pings mas ainda assim falhar ao completar um handshake TCP, o que significa que usuários não conseguem realmente conectar ao seu site ou aplicação.

O verdadeiro monitoramento TCP vai mais a fundo, validando o comportamento real de conexão e detectando problemas que testes básicos de ping deixam passar. Veja como fazê-lo corretamente:

1. Validação do Handshake

O monitoramento TCP eficaz começa validando o handshake SYN/SYN-ACK/ACK na porta de serviço real (por exemplo, 80 para HTTP ou 443 para HTTPS).

Isso garante que o servidor está alcançável e escutando ativamente por tráfego, não apenas ligado na camada de rede.

Boas Práticas: Use ferramentas de monitoramento sintético, como o Network Monitoring da Dotcom-Monitor, para tentar automaticamente handshakes TCP completos e confirmar que cada endpoint de serviço responde corretamente em todos os nós.

2. Análise de Caminho entre Regiões

Um handshake bem-sucedido depende de cada link no caminho de conexão. Usar traceroutes ou MTRs (My Traceroute) a partir de múltiplas regiões revela onde pacotes desaceleram ou param — se no seu data center, na borda da CDN ou mais à montante no ISP.

Boas Práticas: Execute checagens de caminho TCP geodistribuídas para detectar problemas de roteamento ou congestionamento cedo. A rede global de monitoramento da Dotcom-Monitor facilita identificar anomalias regionais antes que impactem usuários.

3. Paridade de Protocolo (Monitoramento IPv4 e IPv6)

Muitas organizações agora suportam tanto IPv4 quanto IPv6, mas incidentes reais podem afetar apenas um protocolo. Se você testar apenas IPv4, pode perder problemas que ocorrem em redes IPv6.

Boas Práticas: Sempre inclua ambos os protocolos na sua configuração de monitoramento. Com a Dotcom-Monitor, você pode executar checagens dual-stack para garantir consistência e detectar problemas de paridade entre tipos de conexão.

Por Que o Monitoramento TCP Importa

Verificações de DNS ou HTTP e o monitoramento TCP confirmam que seus servidores estão prontos para aceitar tráfego real — não apenas ligados. Se o TCP falha, significa que a resolução DNS funcionou, mas a conexão de rede não pôde ser estabelecida.

Esse insight ajuda sua equipe a triagear problemas instantaneamente:

- DNS está ok → foque no servidor, firewall ou balanceador de carga.

- Não é necessário escalar para desenvolvedores ou equipes de aplicação desnecessariamente.

Ao implementar monitoramento TCP em camadas, as organizações ganham resposta a incidentes mais rápida, redução do downtime e maior confiabilidade de rede.

Erros TLS/SSL

No cenário web atual, HTTPS deixou de ser opcional — é o padrão. Após o handshake TCP, o navegador e o servidor iniciam uma sessão TLS (Transport Layer Security) para proteger a conexão.

O TLS desempenha duas funções críticas:

- Criptografia: Protege todos os dados transmitidos entre navegador e servidor contra interceptação.

- Autenticação: Verifica que o servidor é legítimo validando seu certificado digital.

Sem TLS, usuários enfrentam grandes riscos de segurança e privacidade. Mas mesmo com TLS, má configuração ou certificados expirados podem causar grandes problemas.

Quando o TLS falha, usuários veem avisos assustadores do navegador como “Sua conexão não é particular” ou “O certificado deste site é inválido.” Essas mensagens corroem imediatamente a confiança — e, em muitos casos, bloqueiam o usuário de prosseguir.

Por isso o monitoramento TLS/SSL é crítico para manter tanto a disponibilidade quanto a credibilidade. Um único certificado expirado pode tirar seu site do ar e prejudicar a reputação da noite para o dia.

Por Que Erros de TLS/SSL Acontecem

Problemas de TLS frequentemente provêm de má configuração ou de renovações perdidas. Causas comuns incluem:

- Certificados Expirados – Certificados não renovados antes do vencimento disparam erros de segurança que bloqueiam acesso.

- Incompatibilidade de Hostname – Ocorre quando um certificado foi emitido para um domínio (por exemplo, www.example.com) mas usado em outro (por exemplo, api.example.com).

- Autoridade Certificadora (CA) Não Confiável — Navegadores não reconhecem a CA porque o certificado é autoassinado ou encadeado a uma raiz privada não instalada no dispositivo cliente.

- Falhas no Handshake — A negociação criptográfica entre cliente e servidor falha, frequentemente devido a conjuntos de cifras não suportados, versões de protocolo obsoletas ou cadeias de certificados incompletas.

Cada um desses erros afeta a confiança e a acessibilidade do usuário, por isso a monitorização contínua de TLS é essencial para detecção precoce.

Como Monitorar TLS/SSL de Forma Eficaz

Certificados TLS não falham gradualmente; eles funcionam perfeitamente um dia e bloqueiam o acesso no dia seguinte. A melhor abordagem de monitoramento é proativa e automatizada.

Aqui está como implementar um monitoramento TLS confiável:

1. Acompanhe a Validade dos Certificados

Monitore a data de expiração de todos os certificados SSL/TLS em seus domínios e subdomínios. Configure múltiplos limites de alerta (por exemplo, 30, 7 e 1 dia antes do vencimento) para garantir que a renovação ocorra a tempo.

2. Valide a Cadeia de Certificados Completa

Cadeias incompletas ou mal configuradas podem quebrar a confiança mesmo que o certificado principal seja válido. Teste regularmente as cadeias de certificados a partir de diferentes regiões para identificar problemas com CAs ou intermediários antes que os usuários os encontrem.

3. Verifique Compatibilidade de Protocolos e Cifras

À medida que navegadores descontinuam protocolos antigos (como TLS 1.0/1.1) e cifras fracas, manter compatibilidade torna-se crítico. Ferramentas de monitoramento devem validar os conjuntos de cifras e versões de protocolo suportadas para garantir que usuários não fiquem bloqueados.

4. Observe Falhas de Handshake

Um aumento súbito em erros de handshake TLS frequentemente indica balanceadores de carga mal configurados, intermediários expirados ou problemas de rede.

Por Que o Monitoramento TLS Importa

Erros TLS não são apenas problemas técnicos; são críticos para o negócio. Eles impactam diretamente a confiança do usuário, a percepção da marca e as taxas de conversão.

Quando seu monitoramento TLS alerta sobre problemas de certificado ou handshake cedo, sua equipe pode agir rapidamente antes que se tornem incidentes visíveis aos usuários.

Erros Comuns de TLS/SSL

Erros de TLS (Transport Layer Security) e SSL (Secure Sockets Layer) estão entre os problemas mais visíveis e danosos à reputação que um site pode enfrentar. Quando ocorrem, usuários recebem avisos do navegador como “Sua conexão não é particular” ou “O certificado de segurança deste site expirou.” Esses alertas quebram imediatamente a confiança e podem impedir visitas ao seu site.

Abaixo estão os erros TLS/SSL mais comuns, suas causas e por que a monitorização contínua é vital para prevenção.

Certificado Expirado

Um certificado SSL expirado é uma das principais causas de indisponibilidade HTTPS. Certificados são emitidos por um período limitado (normalmente 90 dias a um ano). Se não forem renovados antes do vencimento, navegadores sinalizarão o site como inseguro e bloquearão o acesso.

Por que acontece:

- Falha em automatizar renovações

- Renovação do certificado não propagada para todos os servidores

- Balanceadores de carga ou cache mal configurados

Incompatibilidade de Hostname

Uma incompatibilidade de hostname ocorre quando o nome de domínio no certificado não bate com a URL visitada pelos usuários. Por exemplo, um certificado emitido para www.example.com não será válido se o usuário visitar api.example.com.

Por que acontece:

- Criação de novos subdomínios após emissão do certificado

- Mover serviços para trás de uma CDN ou proxy sem reemitir certificados

- Configuração incorreta de SAN (Subject Alternative Name)

Autoridade Certificadora (CA) Não Confiável

Se a autoridade certificadora (CA) não for reconhecida ou confiável pelo navegador, usuários verão um aviso de “certificado não confiável”. Isso ocorre quando um certificado é autoassinado, emitido por uma CA interna ou encadeado a um certificado intermediário ausente ou desatualizado.

Por que acontece:

- Uso de certificados autoassinados em ambientes de produção

- Raízes privadas não instaladas nos dispositivos clientes

- Intermediários faltando ou inválidos

Falha no Handshake

Uma falha de handshake TLS ocorre quando navegador e servidor não conseguem concordar sobre como se conectar de forma segura. O processo de handshake garante que ambas as partes suportam os mesmos protocolos e cifras.

Por que acontece:

- Conjuntos de cifras obsoletos ou não suportados

- Uso de versões TLS antigas (como 1.0 ou 1.1)

- Configuração incorreta da cadeia de certificados ou intermediários faltando

Garanta que seu site nunca falhe em um Handshake TLS novamente

Com o Monitoramento TLS/SSL da Dotcom-Monitor, você pode detectar automaticamente erros de certificado, problemas de handshake e SSLs expirados antes que impactem seus usuários ou sua reputação.

Como Monitorar TLS

O monitoramento TLS precisa ser proativo, automatizado e contínuo. Certificados expiram sem aviso, e quando isso ocorre, usuários imediatamente encontram erros no navegador. Por isso práticas-chave de monitoramento TLS incluem:

Acompanhar Validade e Expiração dos Certificados

Certificados expiram sem aviso e, quando o fazem, usuários veem erros que bloqueiam o acesso. Para evitar isso, monitore continuamente as datas de expiração e configure alertas em prazos antecipados — idealmente a 30 dias, 7 dias e 1 dia antes do vencimento.

Validar a Cadeia de Certificados Completa

Um certificado válido só é confiável se sua cadeia de confiança estiver completa. Mesmo que o certificado leaf esteja válido, intermediários faltando podem quebrar a confiança em determinados navegadores ou regiões.

Valide regularmente a cadeia completa a partir de múltiplas localidades para detectar inconsistências regionais cedo.

Verificar Compatibilidade de Protocolos e Cifras

Navegadores costumam descontinuar protocolos antigos (como TLS 1.0 e 1.1) e cifrões fracos. Se seu servidor ainda depende de configurações desatualizadas, usuários podem ficar impossibilitados de conectar de forma segura.

Monitorar Falhas de Handshake e Latência

Handshakes TLS são a base da comunicação criptografada. Quando falham ou demoram demais, usuários enfrentam atrasos, timeouts ou erros de conexão.

Picos em erros de handshake frequentemente remetem a balanceadores de carga mal configurados, intermediários expirados ou novos rollouts de CDN.

Automatizar o Gerenciamento de Certificados

A melhor maneira de prevenir outages por certificados é automatizar. Trate certificados como código: renove automaticamente, implante atualizações consistentemente entre ambientes e monitore a expiração com a mesma agressividade com que monitora espaço em disco ou uso de CPU.

Erros HTTP

Após DNS, TCP e TLS terem concluído suas funções com sucesso, o navegador finalmente envia uma requisição HTTP ao servidor web. Em seguida, o servidor responde com um código de status HTTP 200 OK quando tudo está funcionando normalmente ou com um código de erro quando algo dá errado.

Monitorar essas respostas HTTP é o que muitas pessoas imaginam quando pensam em monitoramento de disponibilidade. No entanto, monitorar apenas HTTP é apenas um aspecto do monitoramento de disponibilidade. Sem o contexto das camadas anteriores (DNS, TCP e TLS), o monitoramento HTTP pode revelar o que falhou, mas não por que falhou. É por isso que o monitoramento avançado de aplicações web precisa ir além da disponibilidade e observar desempenho, códigos de resposta e integridade das transações.

Erros HTTP Comuns

Abaixo estão alguns dos problemas HTTP mais frequentes que afetam disponibilidade e experiência do usuário:

- 404 Not Found: A página ou recurso solicitado não existe. Pode ser causado por links quebrados, páginas excluídas ou roteamento incorreto.

- 500 Internal Server Error: O servidor encontrou uma condição inesperada — frequentemente devido a bugs no código da aplicação, configurações incorretas ou processos sobrecarregados.

- 502 Bad Gateway: Um proxy ou balanceador recebeu uma resposta inválida de um servidor upstream. Comum em ambientes distribuídos ou baseados em microserviços.

- 503 Service Unavailable: O servidor está temporariamente incapaz de processar requisições, geralmente por manutenção ou limitação de capacidade.

- 504 Gateway Timeout: Um serviço upstream demorou demais para responder, fazendo com que a requisição falhe antes de retornar ao usuário.

Cada um desses erros afeta a confiança do usuário e as conversões, e na maioria dos casos os clientes não saberão (ou se importarão) com o motivo — eles simplesmente irão embora.

Como Monitorar HTTP

O monitoramento HTTP eficaz vai além de verificar se sua homepage carrega. Deve verificar códigos de resposta, tempos de resposta e taxas de sucesso de transações em todas as camadas da experiência web.

Práticas recomendadas incluem:

- Transações Sintéticas: Simule interações reais de usuários como login, adição ao carrinho ou finalização de compra para garantir que fluxos completos funcionem.

- Rastreamento de Códigos de Resposta: Capture automaticamente e alerte sobre quaisquer respostas fora da faixa 200–299 para detectar rapidamente falhas do servidor ou da aplicação.

- Limites de Desempenho: Monitore tempos de resposta e velocidade de carregamento globalmente. Mesmo que o site esteja “no ar”, um desempenho lento pode afastar usuários.

- Localizações de Monitoramento Globais: Execute checagens HTTP a partir de múltiplas regiões para identificar latência, problemas de CDN ou gargalos de roteamento que afetem audiências globais.

Por Que o Monitoramento HTTP Importa

Monitorar HTTP não é apenas confirmar disponibilidade; é entender a saúde da aplicação e a experiência do usuário. Um site que responde de forma lenta ou inconsistente custa tráfego, conversões e posições de SEO. Ao sobrepor o monitoramento HTTP às camadas de DNS, TCP e TLS, você obtém visibilidade completa sobre onde os problemas se originam — se no código, na infraestrutura ou em uma dependência upstream.

Erros HTTP Comuns

Ao monitorar disponibilidade e desempenho, códigos de resposta HTTP revelam o resultado de cada requisição. Entender esses erros ajuda a identificar se problemas estão na sua aplicação, servidor ou nas dependências upstream.

- 404 Not Found: Indica que o recurso requisitado não existe. Normalmente resultado de links quebrados, conteúdo deletado ou roteamento incorreto. O monitoramento HTTP regular ajuda a detectar esses erros cedo e preservar SEO e confiança do usuário.

- 500 Internal Server Error: Uma falha genérica do lado do servidor, frequentemente causada por bugs na aplicação, configurações do servidor ou processos backend sobrecarregados. Monitorar logs de resposta HTTP pode identificar erros 500 recorrentes antes que impactem usuários.

- 502 Bad Gateway: Ocorre quando um proxy, CDN ou balanceador recebe uma resposta inválida de um servidor upstream. Comum em arquiteturas distribuídas ou baseadas em microserviços onde um componente falha ao comunicar-se com outro.

- 503 Service Unavailable: Indica que o servidor está temporariamente incapaz de processar requisições, geralmente devido a manutenção programada, esgotamento de recursos ou picos de tráfego. Monitoramento proativo ajuda a identificar e mitigar condições de sobrecarga antes que o downtime se espalhe.

- 504 Gateway Timeout: Ocorre quando um servidor upstream demora demais para responder, fazendo com que o gateway/proxy expire a requisição. Pode indicar latência, gargalos de banco de dados ou desacelerações em dependências dentro da sua stack de aplicação.

Juntando Tudo: Uma Estratégia de Monitoramento em Camadas

O monitoramento moderno de sites não se resume a detectar downtime — trata-se de entender por que um site está fora e qual camada causou a falha. Cada etapa na sequência de conexão — DNS, TCP, TLS e HTTP — desempenha um papel distinto e cada uma pode falhar independentemente.

Todo outage ocorre em ordem:

- Se DNS falha, nenhuma conexão pode ser estabelecida.

- Se TCP falha, a resolução DNS funciona, mas o handshake de rede não ocorre.

- Se TLS falha, a configuração de criptografia ou validação do certificado quebra.

- Se HTTP falha, todas as camadas anteriores funcionaram — indicando que o problema está na aplicação ou no servidor.

Essa abordagem em camadas fornece clareza e precisão no diagnóstico do desempenho e disponibilidade web.

As Quatro Camadas do Monitoramento Abrangente de Erros

- Comece com Checagens de DNS: Verifique se domínios resolvem corretamente a partir de múltiplas localidades globais.

- Adicione Monitoramento de Conexão TCP: Confirme que servidores aceitam e respondem a requisições de conexão.

- Camada de Monitoramento de Certificados TLS: Acompanhe validade de SSL, desempenho de handshake e cadeia de confiança.

- Finalize com Monitoramento de Resposta HTTP: Meça disponibilidade real, latência e códigos de resposta.

Análise de Causa Raiz mais Rápida

Ao alinhar o monitoramento com essas camadas, sua equipe pode identificar o ponto exato de falha — e o responsável certo para corrigi-lo:

- Erro de DNS? Contate seu provedor de hospedagem DNS.

- Erro de TCP? Escale para seu provedor de rede ou de hospedagem.

- Erro de TLS? Verifique validade do certificado ou configurações de borda.

- Erro de HTTP? Alerta sua equipe de aplicação ou DevOps.

Em vez de um vago alerta “o site está fora”, você obtém insights acionáveis que reduzem o MTTR e eliminam adivinhações entre equipes.

Conclusão

Sites não apenas falham; eles falham em camadas. Cada indisponibilidade começa em um ponto específico da cadeia de conexão: DNS, TCP, TLS ou HTTP. Cada camada introduz seus próprios riscos, comportamentos e assinaturas de falha.

Ao adotar o monitoramento por tipo de erro, você transforma complexidade em clareza, convertendo um alerta genérico “site fora” em insights precisos e acionáveis.

Com uma estratégia robusta de monitoramento de sites alimentada por ferramentas como a Dotcom-Monitor, você ganha mais do que dados de uptime; você ganha entendimento. Você saberá por que seu site está fora, qual camada causou a falha e quem precisa consertá-la — seja uma ação no registrador, um timeout do provedor de hospedagem ou uma expiração de certificado.

Em última análise, o monitoramento baseado em erros não é apenas manter o site no ar; é sobre responsabilidade, visibilidade e velocidade. Na próxima vez que seu site tiver um problema, não se contente com incertezas. Saiba exatamente o que quebrou, por que quebrou e como resolver com confiança e clareza.

Pronto para monitorar seu site de forma inteligente?

Detecte problemas de DNS, TCP, TLS e HTTP antes dos seus usuários.

Perguntas frequentes

Monitorar erros de sites por tipo refere-se ao rastreamento e à análise de falhas em sites com base na camada específica do processo de conexão — DNS, TCP, TLS ou HTTP. Cada tipo de erro revela uma causa raiz diferente:

- Erros de DNS indicam problemas com a resolução de nomes de domínio.

- Erros de TCP indicam falhas ou lentidão nas conexões de rede.

- Erros de TLS/SSL apontam para problemas de certificado ou criptografia.

- Erros de HTTP destacam falhas no servidor web ou no aplicativo.

Ao usar ferramentas de monitoramento de sites em várias camadas, como o Dotcom-Monitor, as equipes podem detectar onde e por que ocorre o tempo de inatividade, melhorando o tempo de atividade, o desempenho e a confiabilidade do site, ao mesmo tempo em que reduzem o tempo de solução de problemas.

O monitoramento de sites em várias camadas é essencial porque os sites não ficam fora do ar por um único motivo — eles falham em diferentes camadas da pilha da Internet. As verificações tradicionais de tempo de atividade apenas informam se um site está “no ar” ou “fora do ar”, mas não o motivo.

O monitoramento em camadas em DNS, TCP, TLS e HTTP oferece visibilidade completa:

- Se o DNS falhar, seu domínio não poderá ser encontrado.

- Se o TCP falhar, o handshake da rede será interrompido.

- Se o TLS falhar, os usuários enfrentarão erros de certificado SSL e avisos do navegador.

- Se o HTTP falhar, seu aplicativo ou servidor web estará com defeito.

Essa abordagem garante uma análise mais rápida da causa raiz, melhor monitoramento do tempo de atividade e melhor experiência do usuário, todos fatores cruciais para sites essenciais aos negócios.

O Dotcom-Monitor fornece ferramentas avançadas de monitoramento de desempenho e tempo de atividade de sites que replicam as interações de usuários reais em vários locais globais. Ele testa continuamente todas as camadas da conexão para garantir a confiabilidade:

- Monitoramento de DNS: verifica a velocidade e a disponibilidade da resolução de domínios globais.

- Monitoramento de TCP: verifica handshakes bem-sucedidos e detecta problemas de conectividade.

- Monitoramento de TLS/SSL: rastreia a validade do certificado SSL, a expiração e a força da criptografia.

- Monitoramento de HTTP: mede o tempo de atividade, a velocidade da página e os códigos de resposta de erro.

Com alertas em tempo real e diagnósticos visuais, o Dotcom-Monitor permite que as equipes de TI e DevOps identifiquem a causa exata do tempo de inatividade — seja um tempo limite de DNS, problema de conexão TCP, falha de handshake TLS ou erro HTTP 500 — e resolvam-no antes que afete os usuários ou as classificações de SEO.