Wenn eine Website ausfällt, fühlt es sich oft wie ein Rätsel in einer schwarzen Kiste an. Besucher sehen ein drehendes Rad, einen Fehlercode oder einen leeren Bildschirm, doch für IT-Teams und DevOps-Ingenieure ist die erste Frage immer dieselbe: Was ist kaputt?

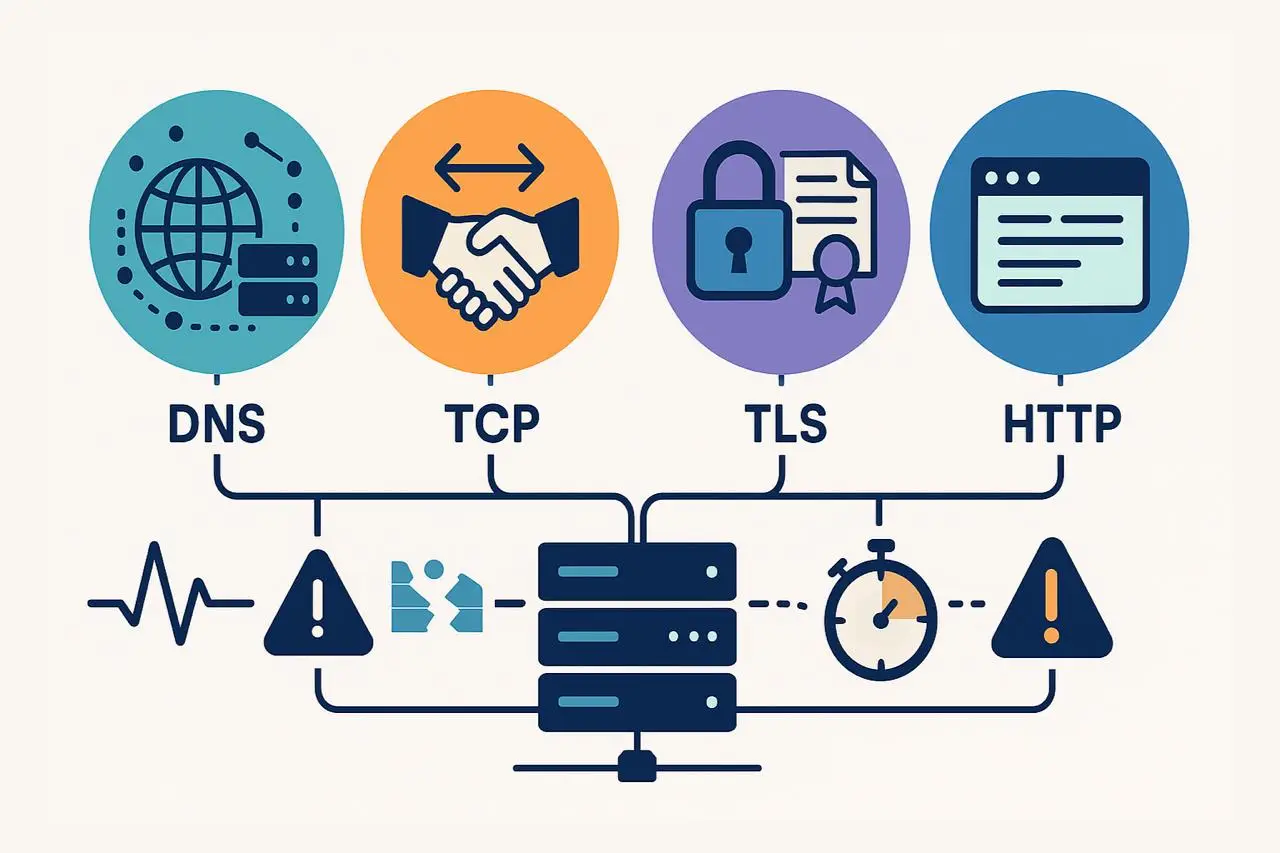

Tatsächlich gibt es nicht nur einen Weg, wie eine Website „ausfallen“ kann. Jede Browser-Anfrage durchläuft mehrere Stufen — DNS-Auflösung, TCP-Verbindung, TLS/SSL-Verhandlung und HTTP-Antwort — und jede Schicht bringt ihre eigenen möglichen Fehlerquellen mit sich. Wenn ein einzelnes Glied in der Kette ausfällt, ist die gesamte Benutzererfahrung gestört.

Deshalb geht moderne Website-Überwachung über einfache Verfügbarkeitschecks hinaus. Intelligentes Monitoring sagt nicht nur, dass eine Seite „down“ ist; es weist genau aus, wo das Problem aufgetreten ist.

- Ein DNS-Fehler deutet auf Probleme mit der Domain oder dem Resolver hin.

- Ein TCP-Ausfall weist auf Konnektivitäts- oder Firewall-Probleme hin.

- Ein TLS/SSL-Fehler zeigt Probleme mit Zertifikaten oder der Sicherheit an.

- Eine HTTP-5xx-Antwort offenbart serverseitige Anwendungsfehler.

Wenn Sie identifizieren, welche Schicht ausgefallen ist, können Ihre Teams schneller reagieren, die mittlere Zeit bis zur Behebung (MTTR) verkürzen und das richtige Problem beheben, ohne unnötig zu eskalieren oder zu raten.

DNS-Fehler: Der erste Punkt des Website-Ausfalls

Jede Web-Anfrage beginnt mit der DNS (Domain Name System)-Auflösung, was sie zu einer der kritischsten Schichten in der Bereitstellungskette einer Website macht. Wenn ein Benutzer Ihre Domain in einen Browser eingibt, ist die erste Aktion eine DNS-Abfrage, die den Domainnamen in eine IP-Adresse übersetzt und dem Browser sagt, wohin er sich verbinden soll.

Wenn dieser Schritt fehlschlägt, kann nichts anderes erfolgen. Der Browser stellt keine TCP-Verbindung her, validiert kein TLS/SSL-Zertifikat und erhält keine HTTP-Antwort. Mit anderen Worten: DNS ist das Fundament, und wenn es ausfällt, geht Ihre gesamte Website dunkel.

Deshalb ist DNS-Monitoring oft der erste und wichtigste Indikator für einen potenziellen Website-Ausfall. Durch frühes Erkennen von DNS-Problemen können Teams großflächige Ausfälle verhindern, Umsatzeinbußen vermeiden und das Vertrauen der Nutzer bewahren, bevor sich Probleme zuspitzen.

Häufige DNS-Fehler und was sie bedeuten

Da DNS der erste Schritt jeder Website-Anfrage ist, können selbst kleinere Probleme hier zu großen Ausfällen führen. Das Verständnis gängiger DNS-Fehlertypen hilft Teams, Ursachen schneller einzugrenzen und zu reagieren, bevor Ausfallzeiten Benutzer betreffen.

Hier sind die häufigsten DNS-Ausfälle, denen Sie begegnen werden — und was sie bedeuten:

1. NXDOMAIN (nicht vorhandene Domain)

Dieser Fehler bedeutet, dass der Domainname nicht existiert oder nicht aufgelöst werden kann.

Er wird oft verursacht durch:

- Abgelaufene oder nicht registrierte Domains

- Fehlerhaft konfigurierte DNS-Zonendateien

- Tippfehler in DNS-Einträgen oder CNAME-Einträgen

Eine abgelaufene Domain kann Ihre Website sofort offline nehmen, während eine kleine Fehlkonfiguration nur einen bestimmten Unterbereich oder Dienst beeinträchtigen kann. Kontinuierliches DNS-Monitoring hilft, diese Probleme früh zu erkennen, besonders nach Domainverlängerungen oder Konfigurationsänderungen.

2. SERVFAIL (Serverfehler)

Ein SERVFAIL zeigt an, dass der autoritative DNS-Server die Abfrage nicht verarbeiten konnte.

Häufige Ursachen sind:

- Beschädigte oder unvollständige Zonendateien

- Fehlende Glue-Records

- DNSSEC-Validierungsfehler

SERVFAIL-Antworten treten oft plötzlich nach System- oder Konfigurationsupdates auf und sind ein frühes Warnsignal für fehlerhafte Deployments. Echtzeit-DNS-Gesundheitschecks können Ihr Team sofort alarmieren, wenn diese Serverprobleme auftreten.

3. DNS-Timeouts

Ein Timeout tritt auf, wenn eine DNS-Abfrage innerhalb des erwarteten Zeitfensters keine Antwort erhält.

Typische Ursachen sind:

- Überlastete oder nicht reagierende Nameserver

- Netzwerklatenz oder Verbindungsfehler

- DDoS-Angriffe, die Resolver überlasten

Da DNS-Abfragen vor Caching oder Inhaltsauslieferung stattfinden, kann bereits eine kleine Verzögerung zu längeren Seitenladezeiten und einer verschlechterten Nutzererfahrung führen. Proaktives globales DNS-Monitoring — wie es Dotcom-Monitor anbietet — testet Abfragen von mehreren Standorten, um diese regionalen oder anbieterbezogenen Verlangsamungen zu erkennen, bevor Kunden sie bemerken.

Wie man DNS effektiv überwacht

Die Überwachung der DNS-Gesundheit umfasst mehr als nur die einmalige Überprüfung, ob Ihre Domain aufgelöst wird. Um Leistung und Zuverlässigkeit wirklich zu verstehen, sollte das Monitoring nachbilden, wie reale Nutzer Ihre Website an verschiedenen Orten und in verschiedenen Netzwerken erleben.

So implementieren Sie umfassendes DNS-Monitoring:

Führen Sie globale DNS-Prüfungen durch

Die DNS-Performance kann je nach Region variieren. Ein Eintrag, der in Ihrem lokalen Büro sofort aufgelöst wird, kann in einer anderen Region aufgrund von Anycast-Routing-Problemen oder regionalen Netzwerkausfällen fehlschlagen.

Verwenden Sie synthetische Monitoring-Agenten von mehreren globalen Standorten aus, um reale Abfragen zu simulieren und regionsspezifische Probleme zu erkennen, bevor sie sich auf Benutzer auswirken.

Tools wie Dotcom-Monitor führen Multi-Region-DNS-Auflösungstests durch und identifizieren Latenzspitzen, fehlgeschlagene Abfragen oder inkonsistente Einträge in Echtzeit.

Verfolgen Sie TTL-Verhalten (Time-to-Live)

Jeder DNS-Eintrag enthält einen TTL-Wert, der definiert, wie lange ein Resolver den Eintrag cached, bevor er erneut abfragt.

Während längere TTLs die Performance für Endnutzer verbessern, können sie Aktualisierungen nach Konfigurationsänderungen oder Migrationen verzögern.

Monitoring-Tools sollten prüfen, dass aktualisierte Werte korrekt propagieren und keine veralteten DNS-Cache-Einträge in verschiedenen Regionen verbleiben.

Richten Sie Anomalie-Erkennung und Alerts ein

Die wertvollsten DNS-Monitoring-Einblicke kommen aus der Trendanalyse.

- Ein plötzlicher Anstieg von NXDOMAIN oder SERVFAIL-Antworten

- Steigende DNS-Auflösungslatenz

- Regionale Inkonsistenzen bei den Antwortzeiten

Dies sind frühe Indikatoren für tiefere Probleme — oft erscheinen sie Stunden bevor Nutzer Ausfälle melden. Automatisierte DNS-Anomalie-Alarme ermöglichen es Teams, sofort zu reagieren und hohe Verfügbarkeit sowie schnellere Wiederherstellung sicherzustellen.

Wenn DNS-Monitoring richtig implementiert ist, identifiziert es nicht nur die Ursachen, sondern grenzt auch ein, was nicht defekt ist.

Wenn die DNS-Auflösung fehlschlägt, wissen Sie, dass TCP-, TLS- und HTTP-Checks niemals gestartet wurden. Diese Klarheit schränkt Ihre Untersuchung schnell ein und hilft Teams, die richtigen Anbieter (DNS-Hosts, Registrare oder Netzwerkprovider) für die Behebung einzubinden.

TCP-Verbindungsfehler: Wenn der Netzwerk-Handshake scheitert

Nachdem die DNS-Auflösung erfolgreich eine IP-Adresse geliefert hat, ist der nächste Schritt in der Anfragekette der TCP-Handshake — die digitale „Handschlag“-Prozedur, die einen Kommunikationskanal zwischen Client und Server herstellt.

Dieser Handshake folgt einem einfachen Dreischritt-Prozess:

- Der Client sendet ein SYN-Paket (synchronize).

- Der Server antwortet mit einem SYN-ACK (synchronize acknowledgment).

- Der Client sendet ein ACK zurück und vervollständigt die Verbindung.

Erst wenn dieser Handshake abgeschlossen ist, können Daten zwischen Browser und Webserver fließen.

Wenn TCP ausfällt, weiß der Browser, wo sich der Server befindet (dank DNS), kann sich aber nicht verbinden. Das Ergebnis fühlt sich wie ein schwarzes Loch an; Seiten hängen, Sockets bleiben geschlossen und Benutzer sehen endlose Lade-Spinner.

DNS-Ausfälle, die in der Regel sofort und offensichtlich sind, und TCP-Verbindungsprobleme verursachen oft partielle Ausfälle; die Seite kann für einige Benutzer erreichbar und für andere nicht erreichbar sein. Diese Inkonsistenzen machen TCP-Monitoring zu einer entscheidenden Ebene jeder Strategie zur Überwachung von Performance und Verfügbarkeit.

Häufige TCP-Fehler und was sie anzeigen

Sobald der TCP-Handshake-Prozess beginnt, können mehrere netzwerkbedingte Fehler auftreten, die eine erfolgreiche Kommunikation zwischen Client und Server verhindern. Das Verständnis dieser TCP-Fehlertypen hilft Teams, schnell zu diagnostizieren, wo die Verbindung scheitert und welcher Systembestandteil (Netzwerk, Firewall oder Applikation) Aufmerksamkeit benötigt.

Nachfolgend die häufigsten TCP-Verbindungsfehler und ihre typischen Bedeutungen:

1. Connection Refused

Dieser Fehler bedeutet, dass der Client das Zielhost erfolgreich erreicht hat, aber kein Dienst am erwarteten Port lauschte.

Häufige Ursachen sind:

- Web- oder Anwendungsdienste stürzen unerwartet ab

- Container oder virtuelle Maschinen werden beendet oder neu bereitgestellt

- Fehlkonfigurierte Load-Balancer oder Port-Bindings

Ein einfaches Beispiel: Ein Webserver, der nicht an Port 443 (HTTPS) gebunden ist, wirkt „down“, obwohl der zugrunde liegende Server eigentlich läuft.

Best Practice: Verwenden Sie TCP-Port-Monitoring, um zu bestätigen, dass Dienste korrekt gebunden sind und auf allen Instanzen lauschen. Dotcom-Monitor kann die Portverfügbarkeit kontinuierlich testen und Ihr Team alarmieren, wenn ein Dienst nicht mehr reagiert.

2. Connection Timed Out

Ein TCP-Timeout tritt auf, wenn Pakete auf dem Weg zum Ziel verloren gehen oder irgendwo blockiert werden.

Typische Ursachen sind:

- Firewalls, die Pakete stillschweigend verwerfen

- Überlastung oder Instabilität des Netzwerkpfads

- Routing-Fehlkonfigurationen oder Probleme auf ISP-Ebene

Timeouts sind besonders frustrierend, weil sie kein sofortiges Diagnose-Feedback liefern; Benutzer sehen einfach einen Spinner, bis der Client aufgibt.

Best Practice: Implementieren Sie TCP-Path-Monitoring mit Tools, die Netzwerksprünge und Latenz nachverfolgen. Die Netzwerkdiagnosen von Dotcom-Monitor visualisieren den Paketfluss, um genau zu lokalisieren, wo Timeouts auftreten.

3. Connection Reset

Dies passiert, wenn ein TCP-Handshake abgeschlossen wurde, aber abrupt abgebrochen wird.

Häufige Ursachen sind:

- Überlastete Proxies oder Server, die Verbindungen frühzeitig schließen

- Aggressive Idle-Timeout-Einstellungen auf Load-Balancern

- Sicherheits-Middleboxes (wie WAFs), die verdächtige Sitzungen ablehnen

Resets treten häufig als intermittierende, schwer reproduzierbare Fehler auf, besonders in verteilten Architekturen oder CDN-Umgebungen.

Best Practice: Nutzen Sie kontinuierliches TCP-Performance-Monitoring, um Reset-Muster zu erkennen und diese mit Last, Sicherheitsrichtlinien oder spezifischem Proxy-Verhalten zu korrelieren.

Durch die Kategorisierung der Fehler auf diese Weise können Teams den Problembereich schnell eingrenzen:

- Wenn TCP ausfällt, funktioniert die DNS-Auflösung, aber die Verbindung kann nicht hergestellt werden.

- Diese Klarheit reduziert die Fehlersuchezeit und leitet die Behebung an das richtige Team — Netzwerk, Firewall oder Infrastruktur-Operations.

Wie man TCP effektiv überwacht

Einfache Uptime-Checks wie ICMP-Pings vermitteln oft ein falsches Sicherheitsgefühl. Ein Server kann auf Pings antworten, aber dennoch einen TCP-Handshake nicht abschließen, was bedeutet, dass Benutzer sich nicht wirklich mit Ihrer Website oder Anwendung verbinden können.

Echtes TCP-Monitoring geht tiefer, validiert das reale Verbindungsverhalten und erkennt Probleme, die einfache Ping-Tests übersehen. So geht’s richtig:

1. Validierung des Handshakes

Effektives TCP-Monitoring beginnt mit der Validierung des SYN/SYN-ACK/ACK-Handshakes auf dem tatsächlichen Dienstport (z. B. 80 für HTTP oder 443 für HTTPS).

Das stellt sicher, dass der Server erreichbar ist und aktiv auf Traffic lauscht, nicht nur auf Netzwerkebene „lebt“.

Best Practice: Verwenden Sie synthetische Monitoring-Tools wie das Network Monitoring von Dotcom-Monitor, um automatisch vollständige TCP-Handshakes zu versuchen und zu bestätigen, dass jeder Service-Endpunkt auf allen Knoten korrekt antwortet.

2. Pfadanalyse über Regionen

Ein erfolgreicher Handshake hängt von jedem Link im Verbindungsweg ab. Traceroutes oder MTRs (My Traceroute) aus mehreren geografischen Regionen zeigen, wo Pakete langsamer werden oder stoppen — ob im Rechenzentrum, am CDN-Edge oder upstream beim ISP.

Best Practice: Führen Sie geo-verteilte TCP-Pfadprüfungen durch, um Routing- oder Stauprobleme frühzeitig zu erkennen. Das globale Monitoring-Netzwerk von Dotcom-Monitor erleichtert die Identifizierung regionaler Anomalien, bevor Nutzer betroffen sind.

3. Protokoll-Parität (IPv4- und IPv6-Monitoring)

Viele Organisationen unterstützen inzwischen sowohl IPv4 als auch IPv6, aber reale Vorfälle können nur ein Protokoll betreffen. Wenn Sie nur IPv4 testen, könnten Sie Benutzerprobleme auf IPv6-Netzen übersehen.

Best Practice: Beziehen Sie immer beide Protokolle in Ihre Monitoring-Konfiguration ein. Mit Dotcom-Monitor können Sie Dual-Stack-Checks durchführen, um Konsistenz sicherzustellen und Paritätsprobleme zwischen Verbindungstypen zu erkennen.

Warum TCP-Monitoring wichtig ist

DNS- oder HTTP-Checks und TCP-Monitoring verifizieren, dass Ihre Server bereit sind, Live-Traffic zu akzeptieren — nicht nur eingeschaltet sind. Wenn TCP ausfällt, bedeutet das, dass die DNS-Auflösung funktionierte, aber die Netzwerkverbindung nicht hergestellt werden konnte.

Diese Erkenntnis hilft Ihrem Team, Probleme sofort zu triagieren:

- DNS ist in Ordnung → Fokus auf Server, Firewall oder Load-Balancer.

- Keine unnötige Eskalation an Entwickler- oder Anwendungsteams.

Durch die Implementierung eines mehrschichtigen TCP-Monitorings gewinnen Organisationen schnellere Incident-Reaktionszeiten, weniger Ausfallzeiten und höhere Netzwerkkonzurrenz.

TLS/SSL-Fehler

Im heutigen Web-Umfeld ist HTTPS nicht mehr optional — es ist Standard. Nach dem TCP-Handshake initiieren Browser und Webserver eine TLS (Transport Layer Security)-Sitzung, um die Verbindung zu sichern.

TLS erfüllt zwei kritische Funktionen:

- Verschlüsselung: Es schützt alle zwischen Browser und Server übertragenen Daten vor Abhören.

- Authentifizierung: Es verifiziert, dass der Server legitim ist, indem es sein digitales Zertifikat validiert.

Ohne TLS sind Nutzer erheblichen Sicherheits- und Datenschutzrisiken ausgesetzt. Doch selbst mit TLS können Fehlkonfigurationen oder abgelaufene Zertifikate zu schwerwiegenden Problemen führen.

Wenn TLS fehlschlägt, sehen Benutzer einschüchternde Browser-Warnungen wie „Your connection is not private“ oder „This site’s certificate is invalid.“ Diese Meldungen untergraben das Vertrauen sofort — und verhindern in vielen Fällen, dass Nutzer fortfahren.

Deshalb ist TLS/SSL-Monitoring entscheidend, um sowohl Verfügbarkeit als auch Vertrauenswürdigkeit zu erhalten. Ein einziges abgelaufenes Zertifikat kann Ihre Website über Nacht offline nehmen und Ihrer Reputation schaden.

Warum TLS/SSL-Fehler auftreten

TLS-Probleme resultieren häufig aus Fehlkonfigurationen oder versäumten Erneuerungen. Häufige Ursachen sind:

- Abgelaufene Zertifikate – Zertifikate, die nicht vor Ablauf erneuert werden, lösen sofort Sicherheitsfehler aus und blockieren den Zugang.

- Hostname-Mismatch – Tritt auf, wenn ein Zertifikat für eine Domain (z. B. www.example.com) ausgestellt wurde, aber auf einer anderen Domain verwendet wird (z. B. api.example.com).

- Untrusted Certificate Authority (CA) — Browser erkennen die CA nicht, weil das Zertifikat selbstsigniert ist oder an eine private Root-CA gebunden ist, die nicht auf dem Client-Gerät installiert ist.

- Handshake-Fehler — Die kryptographische Aushandlung zwischen Client und Server schlägt fehl, oft wegen nicht unterstützter Cipher-Suiten, veralteter Protokollversionen oder unvollständiger Zertifikatsketten.

Jeder dieser Fehler beeinträchtigt Nutzervertrauen und Zugänglichkeit, weshalb kontinuierliches TLS-Monitoring für die Früherkennung so wichtig ist.

Wie man TLS/SSL effektiv überwacht

TLS-Zertifikate fallen nicht schrittweise aus; sie funktionieren an einem Tag einwandfrei und blockieren am nächsten den Zugriff. Die beste Überwachungsstrategie ist proaktiv und automatisiert.

So implementieren Sie zuverlässiges TLS-Monitoring:

1. Verfolgen Sie die Zertifikatsgültigkeit

Überwachen Sie das Ablaufdatum aller SSL/TLS-Zertifikate Ihrer Domains und Subdomains. Legen Sie mehrere Alarmstufen fest (z. B. 30, 7 und 1 Tag vor Ablauf), damit Erneuerungen rechtzeitig erfolgen.

2. Validieren Sie die gesamte Zertifikatskette

Unvollständige oder falsch konfigurierte Zertifikatsketten können das Vertrauen brechen, selbst wenn das Hauptzertifikat gültig ist. Testen Sie regelmäßig Zertifikatsketten aus verschiedenen Regionen, um CA- oder Zwischenzertifikat-Probleme zu erkennen, bevor Nutzer betroffen sind.

3. Prüfen Sie Protokoll- und Cipher-Kompatibilität

Da Browser ältere Protokolle (wie TLS 1.0/1.1) und schwache Ciphers nach und nach abschalten, ist die Aufrechterhaltung der Kompatibilität entscheidend. Monitoring-Tools sollten unterstützte Cipher-Suiten und Protokollversionen validieren, damit Nutzer nicht ausgesperrt werden.

4. Achten Sie auf Handshake-Fehler

Ein plötzlicher Anstieg von TLS-Handshake-Fehlern deutet häufig auf falsch konfigurierte Load-Balancer, abgelaufene Zwischenzertifikate oder Netzwerkprobleme hin.

Warum TLS-Monitoring wichtig ist

TLS-Fehler sind nicht nur technische Probleme; sie sind geschäftskritisch. Sie beeinflussen direkt Nutzervertrauen, Markenwahrnehmung und Conversion-Raten.

Wenn Ihr TLS-Monitoring Ihr Team frühzeitig über Zertifikats- oder Handshake-Probleme informiert, kann es schnell handeln, bevor es zu nutzerseitigen Vorfällen kommt.

Häufige TLS/SSL-Fehler

TLS- (Transport Layer Security) und SSL- (Secure Sockets Layer) Fehler gehören zu den sichtbarsten und reputationsschädigendsten Problemen, die eine Website treffen können. Wenn sie auftreten, werden Nutzer mit Browser-Warnungen wie „Your connection is not private“ oder „This website’s security certificate has expired.“ konfrontiert. Diese Meldungen zerstören Vertrauen sofort und können Besucher davon abhalten, Ihre Seite zu betreten.

Nachfolgend die häufigsten TLS/SSL-Fehler, ihre Ursachen und warum kontinuierliche Überwachung zur Prävention unerlässlich ist.

Abgelaufenes Zertifikat

Ein abgelaufenes SSL-Zertifikat ist eine der Hauptursachen für HTTPS-Ausfälle. Zertifikate werden für einen begrenzten Zeitraum ausgestellt (in der Regel 90 Tage bis ein Jahr). Wenn sie nicht vor Ablauf erneuert werden, markieren Browser die Website als unsicher und blockieren den Zugriff.

Warum das passiert:

- Versäumnis, Erneuerungen zu automatisieren

- Die Zertifikatserneuerung wurde nicht auf alle Server propagiert

- Fehlkonfigurierte Load-Balancer oder Caching-Probleme

Hostname-Mismatch

Ein Hostname-Mismatch tritt auf, wenn der Domainname im Zertifikat nicht mit der vom Nutzer besuchten URL übereinstimmt. Beispielsweise gilt ein Zertifikat für www.example.com nicht, wenn der Nutzer api.example.com besucht.

Warum das passiert:

- Nachträgliches Hinzufügen neuer Subdomains nach Ausstellung des Zertifikats

- Verschieben von Diensten hinter ein CDN oder Proxy ohne Neuausstellung von Zertifikaten

- Falsch konfigurierte SAN (Subject Alternative Name)

Nicht vertrauenswürdige Zertifizierungsstelle (CA)

Wenn die Zertifizierungsstelle (CA) vom Browser nicht erkannt oder vertraut wird, sehen Nutzer eine Warnung „Zertifikat nicht vertrauenswürdig“. Dies geschieht, wenn ein Zertifikat selbstsigniert ist, von einer internen CA ausgestellt wurde oder an ein veraltetes bzw. fehlendes Zwischenzertifikat gebunden ist.

Warum das passiert:

- Verwendung selbstsignierter Zertifikate in Produktionsumgebungen

- Private Root-Zertifikate sind auf Client-Geräten nicht installiert

- Fehlende oder ungültige Zwischenzertifikate

Handshake-Fehler

Ein TLS-Handshake-Fehler tritt auf, wenn Browser und Server sich nicht auf eine sichere Verbindungsart einigen können. Der Handshake stellt sicher, dass beide Parteien die gleichen Verschlüsselungsprotokolle und Cipher unterstützen.

Warum das passiert:

- Veraltete oder nicht unterstützte Cipher-Suiten

- Verwendung veralteter TLS-Versionen (wie 1.0 oder 1.1)

- Falsch konfigurierte Zertifikatskette oder fehlende Zwischenzertifikate

Stellen Sie sicher, dass Ihre Website nie wieder einen TLS-Handshake verpasst

Mit dem TLS/SSL Monitoring von Dotcom-Monitor können Sie Zertifikatsfehler, Handshake-Probleme und abgelaufene SSLs automatisch erkennen, bevor sie Ihre Nutzer oder Ihre Reputation beeinträchtigen.

Wie man TLS überwacht

TLS (Transport Layer Security)-Monitoring muss proaktiv, automatisiert und kontinuierlich sein. Zertifikate verschleißen nicht langsam; sie funktionieren an einem Tag und blockieren am nächsten. Deshalb gehören zu den effektiven TLS/SSL-Monitoring-Praktiken:

Verfolgen Sie Gültigkeit und Ablauf von Zertifikaten

Zertifikate laufen ohne Vorwarnung ab, und wenn sie es tun, sehen Nutzer sofort Browser-Fehler, die den Zugriff blockieren. Um dies zu verhindern, überwachen Sie die Ablaufdaten kontinuierlich und richten Sie rechtzeitige Warnungen ein — idealerweise 30 Tage, 7 Tage und 1 Tag vor Ablauf.

Validieren Sie die vollständige Zertifikatskette

Ein gültiges SSL-Zertifikat ist nur so stark wie seine Vertrauenskette. Selbst wenn das Leaf-Zertifikat gültig ist, können fehlende Zwischenzertifikate das Vertrauen in bestimmten Browsern oder Regionen brechen.

Validieren Sie regelmäßig die gesamte Kette aus mehreren globalen Standorten, um regionale Inkonsistenzen früh zu erkennen.

Überprüfen Sie Protokoll- und Cipher-Kompatibilität

Browser stellen häufig alte Protokolle (z. B. TLS 1.0 und 1.1) sowie schwache Ciphers ein. Wenn Ihr Server noch auf veralteten Konfigurationen beruht, sind Benutzer möglicherweise nicht in der Lage, sicher zu verbinden.

Überwachen Sie Handshake-Fehler und Latenz

TLS-Handshakes sind die Grundlage verschlüsselter Kommunikation. Wenn sie fehlschlagen oder zu lange dauern, erleben Benutzer Verzögerungen, Timeouts oder Verbindungsfehler.

Spitzen bei Handshake-Fehlern weisen häufig auf falsch konfigurierte Load-Balancer, abgelaufene Zwischenzertifikate oder neue CDN-Rollouts zurück.

Automatisieren Sie die Zertifikatsverwaltung

Die beste Methode, um zertifikatsbedingte Ausfälle zu verhindern, ist Automatisierung. Behandeln Sie Zertifikate wie Code: Erneuern Sie sie automatisch, deployen Sie Updates konsistent über Umgebungen hinweg und überwachen Sie das Ablaufdatum mit derselben Strenge wie Festplatten- oder CPU-Nutzung.

HTTP-Fehler

Nachdem DNS, TCP und TLS ihre Aufgaben erfolgreich erfüllt haben, sendet der Browser schließlich eine HTTP-Anfrage an den Webserver. Der Server antwortet dann mit einem HTTP-Statuscode 200 OK, wenn alles normal funktioniert, oder mit einem Fehlercode, wenn etwas schiefgeht.

Die Überwachung dieser HTTP-Antworten ist oft das, woran Menschen zuerst denken, wenn sie an Website-Uptime-Monitoring denken. Allerdings ist das Monitoring dieser HTTP-Antworten nur ein Aspekt der Verfügbarkeitsüberwachung. Ohne Kontext aus früheren Schichten (DNS, TCP und TLS) kann HTTP-Monitoring zwar zeigen, was fehlgeschlagen ist, aber nicht warum. Deshalb muss fortgeschrittenes Webanwendungs-Monitoring tiefer blicken — in Performance, Antwortcodes und Transaktionsintegrität.

Häufige HTTP-Fehler

Hier sind einige der häufigsten HTTP-Probleme, die Verfügbarkeit und Nutzererfahrung beeinträchtigen:

- 404 Not Found: Die angeforderte Seite oder Ressource existiert nicht. Dies kann durch defekte Links, gelöschte Seiten oder Routing-Fehler verursacht werden.

- 500 Internal Server Error: Der Server stieß auf einen unerwarteten Zustand — oft bedingt durch Fehler im Anwendungscode, fehlerhafte Konfigurationen oder überlastete Prozesse.

- 502 Bad Gateway: Ein Proxy oder Load-Balancer erhielt eine ungültige Antwort von einem Upstream-Server. Dies ist in verteilten oder Microservices-Umgebungen häufig.

- 503 Service Unavailable: Der Server ist vorübergehend nicht in der Lage, Anfragen zu bearbeiten, üblicherweise wegen Wartung oder Erschöpfung der Kapazitäten.

- 504 Gateway Timeout: Ein Upstream-Dienst hat zu lange gebraucht, um zu antworten, wodurch die Anfrage fehlschlug, bevor eine Antwort an den Benutzer gesendet werden konnte.

Jede dieser Fehlerarten beeinträchtigt das Vertrauen der Nutzer und die Conversion-Rate; in den meisten Fällen wissen Ihre Kunden nicht (oder interessieren sich nicht) für die Ursache — sie gehen einfach.

Wie man HTTP überwacht

Effektives HTTP-Monitoring geht weit über die Überprüfung hinaus, ob Ihre Startseite geladen wird. Es sollte Antwortcodes, Antwortzeiten und Transaktionserfolgsraten über alle Schichten der Web-Erfahrung hinweg verifizieren.

Wesentliche Best Practices sind:

- Synthetische Transaktionen: Simulieren Sie reale Nutzerinteraktionen wie Anmeldung, Warenkorb hinzufügen oder Checkout, um sicherzustellen, dass komplette Workflows funktionieren.

- Antwortcode-Tracking: Erfassen und alarmieren Sie automatisch bei allen Antworten außerhalb des Bereichs 200–299, um Server- oder Applikationsfehler schnell zu entdecken.

- Performance-Schwellenwerte: Überwachen Sie Antwortzeiten und Seitenladegeschwindigkeit global. Selbst wenn eine Seite „online“ ist, können langsame Performance Werte kosten.

- Globale Monitoring-Standorte: Führen Sie HTTP-Checks aus mehreren Regionen durch, um Latenz, CDN-Probleme oder Routing-Engpässe zu identifizieren, die globale Zielgruppen betreffen.

Warum HTTP-Monitoring wichtig ist

HTTP-Überwachung dient nicht nur dazu, die Verfügbarkeit zu bestätigen; sie hilft, den Zustand der Anwendung und die Nutzererfahrung zu verstehen. Eine Seite, die langsam oder inkonsistent reagiert, kostet Sie Traffic, Conversions und SEO-Rankings. Durch das Schichten von HTTP-Monitoring über DNS, TCP und TLS erhalten Sie vollständige Sichtbarkeit darüber, wo Probleme ihren Ursprung haben — ob im Code, in der Infrastruktur oder in einer Upstream-Abhängigkeit.

Häufige HTTP-Fehler

Beim Monitoring von Verfügbarkeit und Performance offenbaren HTTP-Antwortcodes das Ergebnis jeder Nutzeranfrage. Das Verständnis dieser häufigen HTTP-Fehler hilft Ihnen, festzustellen, ob Probleme in Ihrer Anwendung, Ihrem Server oder in Upstream-Abhängigkeiten liegen.

- 404 Not Found: Weist darauf hin, dass die angeforderte Ressource oder Seite nicht existiert. Dies resultiert typischerweise aus defekten Links, gelöschten Inhalten oder falschem URL-Routing. Regelmäßiges HTTP-Monitoring hilft, diese Fehler früh zu erkennen, um SEO und Nutzervertrauen zu bewahren.

- 500 Internal Server Error: Ein generischer Serverfehler, oft verursacht durch Anwendungsbugs, Serverfehlkonfigurationen oder überlastete Backend-Prozesse. Das Monitoring der HTTP-Antwortlogs kann wiederkehrende 500er schnell identifizieren, bevor Nutzer betroffen sind.

- 502 Bad Gateway: Tritt auf, wenn ein Proxy, CDN oder Load-Balancer eine ungültige Antwort von einem Upstream-Server erhält. Häufig in verteilten oder Microservice-Architekturen, in denen ein Komponentenausfall die Kommunikation stört.

- 503 Service Unavailable: Signalisiert, dass der Server vorübergehend nicht in der Lage ist, Anfragen zu verarbeiten, üblicherweise wegen geplanter Wartung, Ressourcenerschöpfung oder Traffic-Spitzen. Proaktives Monitoring hilft Teams, Überlastungsbedingungen zu erkennen und zu mindern, bevor Ausfallzeiten eskalieren.

- 504 Gateway Timeout: Entsteht, wenn ein Upstream-Server zu lange benötigt, um zu antworten, sodass das Gateway/Proxy die Anfrage ablaufen lässt. Dies kann auf Latenz, Datenbank-Engpässe oder Verlangsamungen in Abhängigkeiten der Anwendungs-Stack zurückweisen.

Alles zusammenfügen: Eine mehrschichtige Fehlerüberwachungsstrategie

Moderne Website-Überwachung beschränkt sich nicht nur darauf, Ausfälle zu erkennen — sie zielt darauf ab zu verstehen, warum eine Seite ausgefallen ist und welche Schicht die Ursache war. Jeder Schritt in der Verbindungssequenz — DNS, TCP, TLS und HTTP — spielt eine eigene Rolle und kann unabhängig voneinander ausfallen.

Jeder Ausfall geschieht in einer Reihenfolge:

- Wenn DNS ausfällt, kann keine Verbindung hergestellt werden.

- Wenn TCP ausfällt, funktioniert die DNS-Auflösung, aber der Netzwerk-Handshake scheitert.

- Wenn TLS ausfällt, ist die Verschlüsselungs- oder Zertifikatsvalidierung gebrochen.

- Wenn HTTP ausfällt, haben alle vorherigen Schichten funktioniert — das Problem liegt dann in der Anwendung oder auf dem Server.

Dieser Schichtenansatz bietet Klarheit und Präzision bei der Diagnose von Web-Performance- und Verfügbarkeitsproblemen.

Die vier Schichten der umfassenden Fehlerüberwachung

- Beginnen Sie mit DNS-Checks: Verifizieren Sie, dass Domains aus mehreren globalen Standorten korrekt aufgelöst werden.

- Fügen Sie TCP-Überwachung hinzu: Bestätigen Sie, dass Server Verbindungsanforderungen akzeptieren und beantworten.

- Schichten Sie TLS-Zertifikatsüberwachung ein: Verfolgen Sie SSL-Zertifikatsgültigkeit, Handshake-Performance und Vertrauenskette.

- Beenden Sie mit HTTP-Antwortüberwachung: Messen Sie tatsächliche Verfügbarkeit, Latenz und Antwortcodes.

Schnellere Root-Cause-Analyse

Durch die Ausrichtung des Monitorings an diesen Schichten kann Ihr Team den genauen Fehlerpunkt identifizieren — und den richtigen Verantwortlichen zur Behebung:

- DNS-Fehler? Kontaktieren Sie Ihren DNS-Hosting-Provider.

- TCP-Fehler? Eskalieren Sie an Ihren Netzwerk- oder Hosting-Provider.

- TLS-Fehler? Prüfen Sie die Zertifikatsgültigkeit oder Edge-Konfigurationen.

- HTTP-Fehler? Alarmieren Sie Ihr Anwendungs- oder DevOps-Team.

Anstatt einer vagen Meldung „Website ist down“ erhalten Sie handlungsfähige Erkenntnisse, die die mittlere Zeit bis zur Behebung (MTTR) reduzieren und das Raten zwischen Teams eliminieren.

Fazit

Websites fallen nicht einfach aus; sie fallen in Schichten. Jeder Ausfall beginnt an einem spezifischen Punkt in der Verbindungs¬kette: DNS, TCP, TLS oder HTTP. Jede Schicht bringt ihre eigenen Risiken, Verhaltensweisen und Ausfall-Signaturen mit sich.

Durch die Einführung von Fehlertyp-basiertem Monitoring verwandeln Sie Komplexität in Klarheit und wandeln eine generische Meldung „Seite ist down“ in präzise, umsetzbare Erkenntnisse um.

Mit einer robusten Website-Überwachungsstrategie, unterstützt von Tools wie Dotcom-Monitor, gewinnen Sie mehr als Verfügbarkeitsdaten; Sie gewinnen Verständnis. Sie wissen warum Ihre Seite ausgefallen ist, welche Schicht die Ursache war und wer das Problem beheben muss — sei es eine Maßnahme beim Registrar, ein Timeout beim Hosting-Provider oder ein abgelaufenes Zertifikat.

Letztlich geht es beim fehlerbasierten Monitoring nicht nur darum, Ihre Seite online zu halten; es geht um Verantwortlichkeit, Sichtbarkeit und Geschwindigkeit. Wenn Ihre Website das nächste Mal ein Problem hat, begnügen Sie sich nicht mit Ungewissheit. Wissen Sie genau, was kaputt ist, warum es kaputt ist und wie Sie es mit Zuversicht und Klarheit beheben.

Bereit, Ihre Website intelligent zu überwachen?

Erkennen Sie DNS-, TCP-, TLS- und HTTP-Probleme, bevor Ihre Nutzer sie bemerken.

Starten Sie noch heute Ihre kostenlose Dotcom-Monitor-Testversion

Häufig gestellte Fragen

Die Überwachung von Website-Fehlern nach Typ bezieht sich auf die Verfolgung und Analyse von Website-Ausfällen basierend auf der spezifischen Ebene des Verbindungsprozesses – DNS, TCP, TLS oder HTTP. Jeder Fehlertyp weist auf eine andere Ursache hin:

- DNS-Fehler deuten auf Probleme bei der Auflösung von Domainnamen hin.

- TCP-Fehler deuten auf fehlgeschlagene oder langsame Netzwerkverbindungen hin.

- TLS/SSL-Fehler weisen auf Probleme mit Zertifikaten oder der Verschlüsselung hin.

- HTTP-Fehler deuten auf Ausfälle des Webservers oder der Anwendung hin.

Mithilfe von mehrschichtigen Website-Überwachungstools wie Dotcom-Monitor können Teams erkennen, wo und warum Ausfallzeiten auftreten, und so die Verfügbarkeit, Leistung und Zuverlässigkeit der Website verbessern und gleichzeitig die Zeit für die Fehlerbehebung reduzieren.

Eine mehrschichtige Website-Überwachung ist unerlässlich, da Websites nicht nur aus einem einzigen Grund ausfallen – sie fallen über verschiedene Schichten des Internet-Stacks hinweg aus. Herkömmliche Verfügbarkeitsprüfungen geben nur Auskunft darüber, ob eine Website „verfügbar” oder „nicht verfügbar” ist, aber nicht warum.

Eine mehrschichtige Überwachung über DNS, TCP, TLS und HTTP bietet vollständige Transparenz:

- Wenn DNS ausfällt, kann Ihre Domain nicht gefunden werden.

- Wenn TCP ausfällt, bricht der Netzwerk-Handshake ab.

- Wenn TLS ausfällt, erhalten Benutzer SSL-Zertifikatsfehler und Browser-Warnungen.

- Wenn HTTP ausfällt, funktioniert Ihre Webanwendung oder Ihr Server nicht richtig.

Dieser Ansatz gewährleistet eine schnellere Ursachenanalyse, eine verbesserte Überwachung der Verfügbarkeit und eine bessere Benutzererfahrung – allesamt entscheidende Faktoren für geschäftskritische Websites.

Dotcom-Monitor bietet fortschrittliche Tools zur Überwachung der Website-Leistung und Verfügbarkeit, die die Interaktionen realer Benutzer von mehreren Standorten weltweit nachbilden. Es testet kontinuierlich jede Ebene der Verbindung, um die Zuverlässigkeit sicherzustellen:

- DNS-Überwachung: Überprüft die globale Domain-Auflösungsgeschwindigkeit und -verfügbarkeit.

- TCP-Überwachung: Überprüft erfolgreiche Handshakes und erkennt Verbindungsprobleme.

- TLS/SSL-Überwachung: Verfolgt die Gültigkeit, den Ablauf und die Verschlüsselungsstärke von SSL-Zertifikaten.

- HTTP-Überwachung: Misst die Verfügbarkeit, die Seitengeschwindigkeit und die Fehlerantwortcodes.

Mit Echtzeit-Warnmeldungen und visuellen Diagnosen ermöglicht Dotcom-Monitor IT- und DevOps-Teams, die genaue Ursache von Ausfallzeiten zu identifizieren – sei es ein DNS-Timeout, ein TCP-Verbindungsproblem, ein TLS-Handshake-Fehler oder ein HTTP-500-Fehler – und diese zu beheben, bevor sie sich auf Benutzer oder SEO-Rankings auswirken.