現代の IT チームはこの話をよく知っています:稼働監視のダッシュボードは緑を示し、公開サイトは高速であるにもかかわらず、企業ネットワークのどこかでは経理チームが発注を送信できず、工場の ERP 端末がフリーズしている。問題なのはインターネットではなく、内部のバックボーンです。

現代の IT チームはこの話をよく知っています:稼働監視のダッシュボードは緑を示し、公開サイトは高速であるにもかかわらず、企業ネットワークのどこかでは経理チームが発注を送信できず、工場の ERP 端末がフリーズしている。問題なのはインターネットではなく、内部のバックボーンです。

これらの内部システム――SAP、Oracle、Microsoft Dynamics、自社開発の ERP、HR や給与プラットフォーム――が事業を回しています。これらは VPN、ファイアウォール、複雑な認証レイヤの背後にあるため、ほとんどの監視ツールからは見えません。何かが遅くなったり障害が発生したりすると、ユーザーが最初に気づき、運用チームは後から知ることになります。

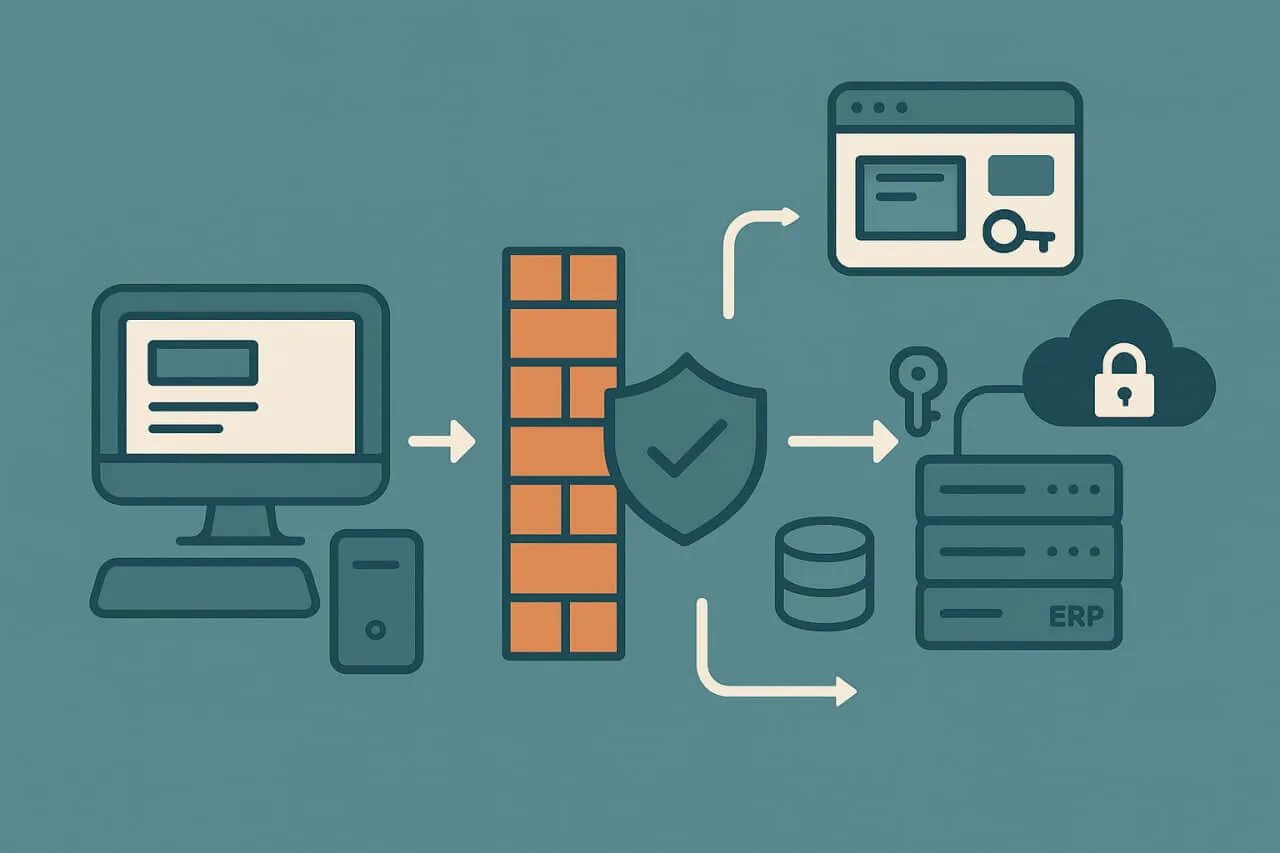

合成モニタリングはこのギャップを埋め、アプリケーションが公開ウェブから到達できない場合でも、企業がユーザー取引をシミュレートする手段を提供します。適切なアーキテクチャ―プライベートエージェント、安全な資格情報管理、ワークフローレベルのスクリプト―を備えれば、内部システムを顧客向けサイトと同じ厳密さでテストでき、セキュリティを損なうことはありません。

なぜ内部アプリケーションは監視が難しいのか

合成モニタリングは公開サイトの時代に生まれました。ツールはクラウドノードから起動し、URL を訪問して可用性を計測しました。しかし内部アプリケーションは別世界にあります――セグメント化されたネットワーク、レガシー技術、自動化に抵抗する企業向け認証スタックです。

SAP や Oracle のような ERP システムは単一のアプリケーションではなくエコシステムです。一見単純な「請求書を送信する」操作でも、ウェブフロントエンド、ミドルウェア、データベース、アイデンティティプロバイダを横断することがあります。どのレイヤでも遅延が発生すればビジネスプロセス全体が停止する可能性があります。それらのレイヤは通常外部エージェントから遮断されており、従来の監視ノードは到達すらできません。

次に認証があります。多くの企業アプリは Active Directory に結び付けられた SSO、Kerberos チケット、または SAML アサーションを使用します。スマートカード、ハードウェアトークン、または合成スクリプトで完了できない条件付き MFA に依存するものもあります。さらに Citrix や VMware のデスクトップが重なると、監視ツールと実際のアプリケーションの間に複数の仮想化レイヤが生じます。

これらすべてにより、内部システムは最も監視が難しく、同時に最も重要な対象になります。合成テストの精度が求められる一方で、セキュリティ準拠のアーキテクチャによる慎重さも必要です。

企業監視におけるブラインドスポット問題

ほとんどの組織は既に何らかの監視を実施しています。APM ツールはトレースやログを収集します。インフラ監視は CPU やメモリを監視します。しかしこれらのツールはシステムを内部から観察しています。プロセスが動作していることは分かっても、ワークフローが機能しているかどうかは分かりません。

製造業の企業が SAP Fiori を生産指示に使っていると想像してみてください。データベースのパッチが微妙なレイテンシーを導入し、かつて 2 秒で完了していたトランザクションが 12 秒かかるようになったとします。APM は通常のリソース使用を示し、ネットワークツールは健全な接続を示します。これを検出するのは、ログインしてワークフローを辿り、エンドツーエンドの時間を計測する合成トランザクションだけです。

合成モニタリングが取り除くのはそのブラインドスポットです。ユーザージャーニーをシミュレートすることで、インフラ指標では明らかにならない「外から内への」視点でパフォーマンスを示します。内部アプリケーションに適用すると、見えないボトルネックを実行可能なデータに変換します。

プライベートネットワーク向け合成モニタリングの設計

プライベート監視エージェントの導入

内部監視の基礎はプライベートエージェントです。公開クラウドからテストを起動する代わりに、VPN 内、データセンター内、またはプライベートリンクで接続されたクラウド VPC 内など、セキュアなネットワーク内に軽量エージェントを展開します。

これらのエージェントはスクリプト化されたテストをローカルで実行し、結果とメトリクスのみをアウトバウンドの暗号化接続で監視プラットフォームに送信します。インバウンドの露出はなく、開放されたファイアウォールポートもありません。セキュリティチームの視点では、単にアウトバウンドのテレメトリ呼び出しを行う信頼されたプロセスが一つ増えただけです。

配置が重要です。異なるサブネットやリージョンに配置されたエージェントは、サイト間のレイテンシや内部サービス間のレプリケーション遅延を明らかにできます。グローバルな監視ノードと同様に扱ってください――ただし境界内にあります。

認証と SSO の扱い

認証は多くの内部監視プロジェクトが詰まる箇所です。最も安全なアプローチは専用のテストアカウントです――合成ワークフローに限定された資格情報を安全なボルトに格納し、自動的にローテーションします。

SSO に関しては二つの有効なパターンがあります。一つはアイデンティティプロバイダを通じて完全なログインフローをスクリプト化し、ブラウザセッションを端から端までシミュレートする方法です。もう一つは、毎回ログインを繰り返さずに有効なセッションを表す事前認証トークンや委任クッキーを使用する方法です。選択は、ログインの信頼性をテストするか、ログイン後のパフォーマンスをテストするかによります。

資格情報を平文でログに記録したり、スクリプトに埋め込んだり、本番アカウントを再利用したりしてはいけません。テスト資格情報はコードとして扱ってください――バージョン管理され、ローテーションされ、監査可能であるべきです。

仮想化レイヤを通した監視

多くの内部システムはリモートデスクトップ経由でしか到達できません。Citrix、VMware Horizon、またはターミナルエミュレータは実際のアプリケーションを別のインターフェースでラップします。最新の合成ツールは、仮想セッション内で画像認識や DOM ベースのスクリプトを用いてこれらの環境と対話できます。

実行は遅くなりますが、これらのチェックは非常に価値があります。API が報告する内容だけでなく、実際のユーザーが見るものをテストするからです。

企業のセキュリティコントロールとの統合

合成モニタリングは防御に穴を開けるべきではありません。むしろそれらに整合させるべきです。IP の許可リスト、TLS 検査ポリシー、既存のログフレームワークを活用して監視の準拠性を保ってください。エージェントとクラウドサービス間のすべての通信はアウトバウンドのみで、暗号化チャネル上で行い、SIEM で可視化されるべきです。

これらのガードレールがあれば、セキュリティチームは監視をリスクとしてではなくコントロールとして見るようになります。

ユースケース:SAP およびその他の ERP プラットフォーム

SAP(S/4HANA、NetWeaver、Fiori)

SAP は内部システムの複雑さの代表例です。完全なトランザクションは複数のコンポーネントに触れます:Fiori のウェブフロントエンド、アプリケーションサーバ、そして基盤となる HANA データベースです。

合成モニタリングはこれらのワークフローをステップごとにモデル化できます――Fiori にログインし、購買発注モジュールに移動し、トランザクションを送信し、確認画面や API 応答を検証します。オンプレミスのエージェントからこれらのチェックを実行することで、内部ユーザーの実体験を反映するレイテンシと可用性のメトリクスが得られます。

SAP GUI やレガシーな NetWeaver トランザクションについては、スクリプトツールがプロトコルレベル(HTTP、RFC、OData)で相互作用し、ビジュアルオートメーションに頼らずに主要な呼び出しをシミュレートできます。これによりテストはより安定しつつ、実際のトランザクションロジックを反映します。

Oracle ERP と Microsoft Dynamics

Oracle ERP Cloud はハイブリッドな可視性の課題をもたらします:スタックの一部は SaaS で、残りは内部で動作しています。公開ノードとプライベートエージェントの両方からの合成モニタリングによりエンドツーエンドのカバレッジが確保されます。ログイン時間、ダッシュボードのパフォーマンス、オンプレミスのデータストアとの統合を検証できます。

Microsoft Dynamics 365 も同様のモデルに従います。その認証チェーンは多くの場合 Azure AD と企業 SSO を含みます。スクリプトはテストテナントから発行されたトークンや資格情報を再利用して、リード作成や購買承認といったビジネスプロセスを、本番ユーザーを妨げることなく検証できます。

カスタムまたはレガシーな ERP ポータル

すべての企業が商用スイートを実行しているわけではありません。多くは何十年も前からのウェブポータルやメインフレームのフロントエンドに HTML ラッパーを組み合わせて運用しています。これらのシステムは合成チェックから最も大きな恩恵を受けます:組み込みの監視がほとんどなく、パフォーマンスは予測不可能で、ビジネスへの影響は大きいからです。

スクリプトはログインし、重要なワークフローを検証し、下流システム(HR、給与、サプライチェーン API)との統合を確認できます。目的は網羅的なカバレッジではなく、人々が日常的に依存するワークフローが引き続き正常に完了することを保証することです。

一般的な課題の克服

ネットワークとファイアウォールの制約

内部ネットワークは設計上、アウトバウンドの自動化をブロックすることがよくあります。解決策はアーキテクチャ的です:承認されたチャネルを通じて外部と通信するエージェントを展開してください。これらはローカルプロキシとして機能し、内部でテストを実行し、メトリクスのみを外部へ転送します。

ハイブリッドな可視性のために、両方のアプローチを組み合わせてください――公開エンドポイント用のクラウドノードと内部経路用のプライベートエージェント。この混合ビューはインターネットからイントラネットまでの完全なユーザージャーニーを捉えます。

認証とセッションの有効期限

企業のセッションはセキュリティ上の理由で頻繁に期限切れになります。合成スクリプトはこれを優雅に処理する必要があります――セッション切れを検知し、新しいログインをトリガーし、人手を介さずに回復すること。シークレット管理ツールや動的なトークン交換は、資格情報を安全に保ちながら連続性を可能にします。

スクリーンショットと PII の露出

一部の合成ツールはデバッグのためにスクリーンショットや録画をキャプチャします。内部環境では、これらの画像に氏名、請求書、従業員記録などの機密データが含まれる可能性があります。エージェントを設定して機密領域をマスクしたり、スクリーンショットをぼかしたり、キャプチャ自体を無効にしたりしてください。結果は制限されたリポジトリに保存し、短い保持ポリシーを適用します。

テストアカウントとデータの管理

テストアカウントは実際のユーザー権限を反映すべきですが、隔離して運用されるべきです。アクセスを制限し、実際のトランザクション(たとえば会計の記帳)を引き起こさないようにし、テストデータを定期的に消去してください。これにより ERP データベースはクリーンに保たれ、合成ノイズによる分析の歪みを避けられます。

合成モニタリングが内部にもたらす価値

内部の合成モニタリングは単に障害を検出するだけではありません。部署間の運用上の信頼を構築します。

- エンドツーエンドの検証は、受注作成から請求承認までのビジネスワークフローがエラーなく完了することを確認します。

- プロアクティブな検出は、従業員が気づく前にログインやレイテンシの問題をフラグします。

- SLA の保証は、内部 IT サービスの可用性とパフォーマンスの測定可能な指標を提供します。

- 変更の影響可視化は、システム更新やインフラ変更の前後を比較します。

- キャパシティプラニングは応答時間やキュー挙動のパターンを特定し、スケーリング判断に情報を与えます。

これらの利点は時間とともに積み重なります。組織が ERP スタックをモダナイズするにつれて、合成データは各デプロイやパッチサイクルのベースラインとなり、重要なワークフローが新しい条件下でも機能し続けることの証拠となります。

Dotcom-Monitor を用いた実装

このインフラを社内で構築することは可能ですが、維持は簡単ではありません。そこで管理されたプラットフォームである UserView のような製品が役立ちます。

UserView はセキュアなネットワーク内で動作するプライベートエージェントをサポートし、企業が内部ウェブポータルや ERP フロントエンドに対して合成トランザクションをスクリプトし、実行できるようにします。資格情報は安全に保存され、セッションは再利用または自動更新が可能で、データは暗号化されずに環境外に出ることはありません。

SAP、Dynamics、その他のエンタープライズシステム向けに、ビジュアルなスクリプティングインターフェースによりチームは実際のユーザーワークフローを構築できます――ダッシュボードを操作し、フォームを送信し、結果を検証する――大量のコードを書かずに済みます。レポートは可用性、レイテンシ、エラーのデータを単一のパネルに統合し、既存のオブザーバビリティスタックと簡単に連携できます。

利点は単なる利便性に留まりません。コントロールです。我々のハイブリッドモデルにより、公開 API、顧客ポータル、深い内部システムを同じフレームワークで監視でき、メトリクスの一貫性、統一されたアラート、そしてブラインドスポットの解消を実現します。

将来展望:ハイブリッド IT 環境におけるモニタリング

企業が ERP エコシステムの一部をクラウドに移行するにつれて、内部監視と外部監視の境界は曖昧になります。SAP S/4HANA のインスタンスがマネージドクラウドで稼働し、VPN トンネルを介してオンプレミスのミドルウェアに接続されることもあります。合成モニタリングはこれに応じて進化する必要があります――両端にエージェントを置き、ユーザーインターフェースからバックエンドサービスまでのチェーンを検証します。

ゼロトラストアーキテクチャはこの変化をさらに強化します。モニタリングエージェントはユーザーと同様に認証され、スコープ付きトークンと最小権限ポリシーを用います。合成チェックはパフォーマンスだけでなくコンプライアンスも検証し、アクセス制御、暗号化、認証フローが設計どおりに動作することを保証します。

その未来において、合成モニタリングはオブザーバビリティの道具であると同時にガバナンスの道具にもなります――内部であれ外部であれ、すべてのアクセス経路が信頼性と安全性を持って機能する証拠となるのです。

結論

内部アプリケーションは企業の静かな心臓部です。公開ダッシュボードには現れませんが、給与、財務、ロジスティクス、運用を支えています。これらが故障すると、ビジネスは停止します。

合成モニタリングはこれらの隠れた領域への可視性を拡大します。プライベートエージェントを展開し、資格情報を安全に管理し、実際のワークフローをモデル化することで、組織は SAP、ERP、その他の内部アプリケーションのパフォーマンスを公開サービスと同じ厳密さで測定できます。

結果は単なる稼働時間ではありません――保証です。誰も見ていないシステムが確実にビジネスを円滑に動かし続けるという保証です。

Dotcom-Monitor と UserView を使えば、企業はその保証をファイアウォールの内側にもたらすことができます――公開と非公開の可視性を組み合わせ、パフォーマンス、信頼性、ユーザー体験の連続したビューを実現します。