Moderne IT-Teams kennen die Geschichte auswendig: Verfügbarkeits-Dashboards zeigen Grün, die öffentliche Website ist schnell, und doch kann irgendwo im Unternehmensnetzwerk das Finanzteam keine Bestellungen absenden und die ERP-Terminals auf dem Fabrikboden sind eingefroren. Was ausgefallen ist, ist nicht das Internet — es ist das interne Rückgrat.

Moderne IT-Teams kennen die Geschichte auswendig: Verfügbarkeits-Dashboards zeigen Grün, die öffentliche Website ist schnell, und doch kann irgendwo im Unternehmensnetzwerk das Finanzteam keine Bestellungen absenden und die ERP-Terminals auf dem Fabrikboden sind eingefroren. Was ausgefallen ist, ist nicht das Internet — es ist das interne Rückgrat.

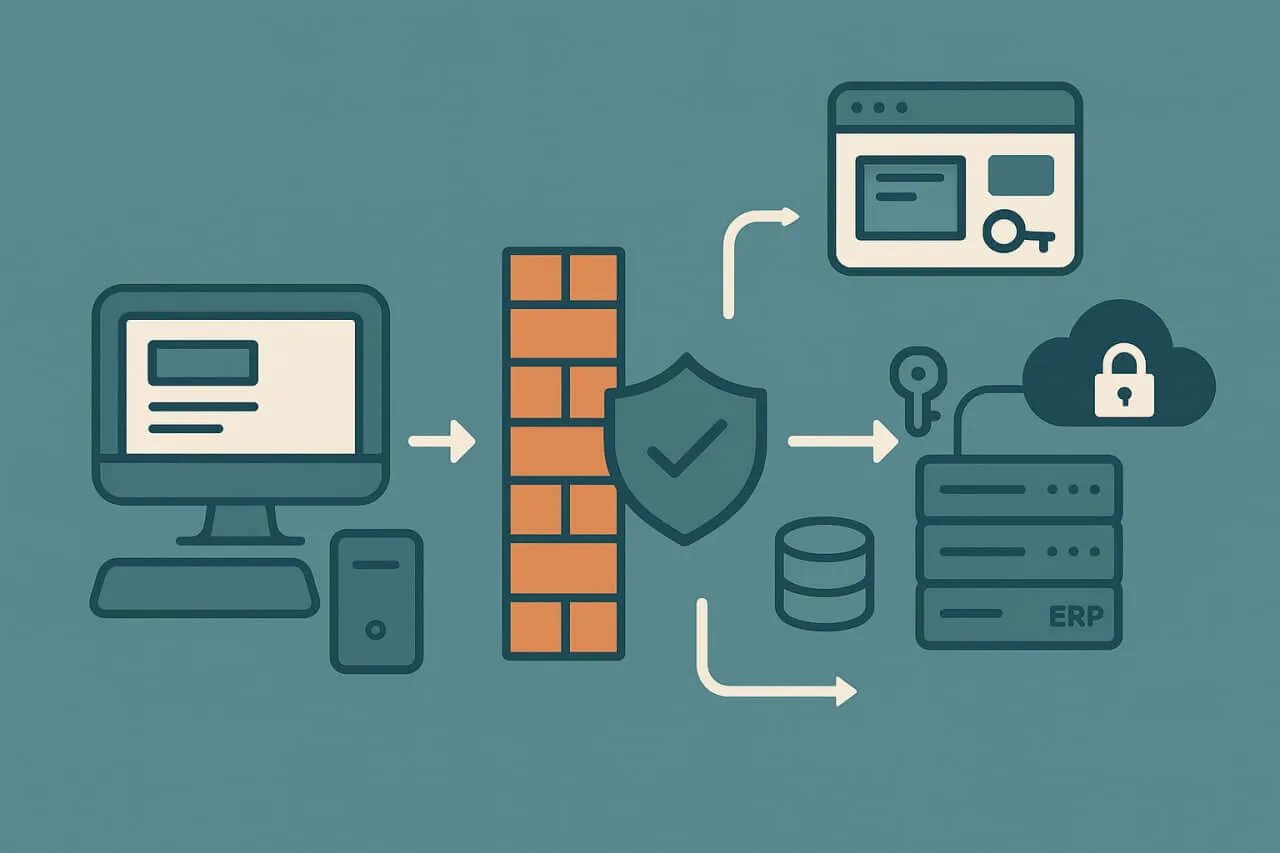

Diese internen Systeme — SAP, Oracle, Microsoft Dynamics, hausinterne ERPs, HR- und Lohn-/Gehaltsplattformen — halten das Geschäft am Laufen. Sie sind für die meisten Überwachungswerkzeuge unsichtbar, weil sie hinter VPNs, Firewalls und komplexen Authentifizierungsschichten liegen. Wenn etwas langsamer wird oder ausfällt, spüren die Nutzer es zuerst und die Betriebsteams erfahren es später.

Synthetisches Monitoring schließt diese Lücke und bietet Unternehmen die Möglichkeit, Benutzertransaktionen zu simulieren, selbst wenn die Anwendung vom öffentlichen Web aus nicht erreichbar ist. Mit der richtigen Architektur — privaten Agents, sicherer Verwaltung von Anmeldeinformationen und Workflow-level-Scripting — können Sie interne Systeme mit derselben Strenge testen wie kundenorientierte Seiten, ohne die Sicherheit zu gefährden.

Warum interne Anwendungen schwer zu überwachen sind

Synthetisches Monitoring entstand in der Ära öffentlicher Websites. Tools starteten von Cloud-Knoten, riefen URLs auf und maßen Verfügbarkeit. Aber interne Anwendungen leben in einer anderen Welt — segmentierte Netzwerke, Legacy-Technologien und Unternehmens-Authentifizierungsstapel, die sich der Automation widersetzen.

ERP-Systeme wie SAP und Oracle sind keine einzelne Anwendung, sie sind Ökosysteme. Eine scheinbar einfache Aktion „Rechnung senden“ kann Frontends, Middleware, Datenbanken und Identity Provider durchlaufen. Eine Verzögerung in irgendeiner Schicht kann einen gesamten Geschäftsprozess lahmlegen. Diese Schichten sind in der Regel von externen Agents abgeschottet, was bedeutet, dass konventionelle Monitoring-Knoten sie nicht einmal erreichen können.

Dann kommt die Authentifizierung. Viele Unternehmensanwendungen nutzen SSO, das an Active Directory gebunden ist, Kerberos-Tickets oder SAML-Assertionen. Andere verlassen sich auf Smartcards, Hardware-Tokens oder bedingte MFA, die synthetische Skripte nicht ausführen können. Fügen Sie Citrix oder VMware-Desktops oben drauf, und es gibt mehrere Virtualisierungsschichten, die das Überwachungswerkzeug von den eigentlichen Anwendungen trennen.

All das macht interne Systeme zu den schwierigsten — und wichtigsten — zu überwachenden Komponenten. Sie verlangen die Präzision synthetischer Tests und zugleich die Diskretion einer sicherheitskonformen Architektur.

Das Problem blinder Flecken in der Unternehmensüberwachung

Die meisten Organisationen betreiben bereits eine Form von Überwachung. APM-Tools erfassen Traces und Logs. Infrastrukturmonitore überwachen CPU und Speicher. Aber diese Tools beobachten Systeme von innen. Sie wissen, dass ein Prozess läuft, nicht ob ein Workflow funktioniert.

Stellen Sie sich ein Fertigungsunternehmen vor, das SAP Fiori für Produktionsaufträge nutzt. Ein Datenbank-Patch führt zu einem subtilen Latenz-Anstieg, und Transaktionen, die zuvor in zwei Sekunden abgeschlossen wurden, benötigen nun zwölf. APM zeigt normale Ressourcenauslastung, und Netzwerkinstrumente sehen gesunde Konnektivität. Nur eine synthetische Transaktion — die sich einloggt, den Workflow durchläuft und die End-to-End-Zeit misst — würde das erkennen.

Das ist der blinde Fleck, den synthetisches Monitoring beseitigt. Durch die Simulation von Benutzerreisen liefert es eine „outside-in“ Perspektive auf die Performance, die Infrastrukturmetriken nicht offenbaren können. Auf interne Anwendungen angewendet, macht es unsichtbare Engpässe zu verwertbaren Daten.

Architektur des synthetischen Monitorings für private Netzwerke

Bereitstellung privater Monitoring-Agents

Die Grundlage interner Überwachung ist der private Agent. Anstatt Tests aus einer öffentlichen Cloud zu starten, deployen Sie leichte Agents innerhalb Ihres sicheren Netzwerks — in der VPN, in einem Rechenzentrum oder in einer Cloud-VPC, die über Private Link verbunden ist.

Diese Agents führen skriptgesteuerte Tests lokal aus und senden dann nur Ergebnisse und Metriken über eine ausgehende, verschlüsselte Verbindung an die Monitoring-Plattform. Keine eingehende Exposition, keine offenen Firewall-Ports. Aus Sicht des Sicherheitsteams ist es nur ein weiterer vertrauenswürdiger Prozess, der ausgehende Telemetrie-Aufrufe macht.

Die Platzierung ist wichtig. Agents in verschiedenen Subnetzen oder Regionen können Latenzen zwischen Standorten oder Replikationsverzögerungen zwischen internen Diensten aufdecken. Behandeln Sie sie wie globale Monitoring-Knoten — nur innerhalb Ihres Perimeters.

Umgang mit Authentifizierung und SSO

Bei der Authentifizierung stocken die meisten Projekte für internes Monitoring. Der sicherste Ansatz sind dedizierte Testkonten — Anmeldeinformationen, die auf synthetische Workflows beschränkt sind, in einem sicheren Vault gespeichert und automatisch rotiert werden.

Für SSO gibt es zwei praktikable Muster. Das eine ist, den gesamten Login-Flow über den Identity Provider zu skripten und eine Browser-Session Ende-zu-Ende zu simulieren. Das andere ist die Verwendung von vorab authentifizierten Tokens oder delegierten Cookies, die eine gültige Session repräsentieren, ohne den Login bei jedem Lauf zu wiederholen. Die Wahl hängt davon ab, ob Sie die Zuverlässigkeit des Logins oder die Performance nach dem Login testen.

Loggen Sie niemals Anmeldeinformationen im Klartext, betten Sie sie nie in Skripte ein und verwenden Sie niemals Produktionskonten erneut. Behandeln Sie Test-Credentials wie Code — versioniert, rotiert und auditierbar.

Monitoring durch virtualisierte Schichten

Viele interne Systeme sind nur über Remote-Desktops erreichbar. Citrix, VMware Horizon oder Terminal-Emulatoren verpacken die eigentliche Anwendung in eine weitere Oberfläche. Moderne synthetische Tools können mit diesen Umgebungen mittels Bilderkennung oder DOM-basiertem Scripting innerhalb der virtuellen Session interagieren.

Diese Prüfungen sind zwar langsamer in der Ausführung, aber äußerst wertvoll. Sie testen, was reale Benutzer sehen, nicht nur das, was die APIs melden.

Integration mit Unternehmens-Sicherheitskontrollen

Synthetisches Monitoring darf keine Lücken in Ihren Abwehrmaßnahmen reißen. Es sollte sich stattdessen an ihnen ausrichten. Verwenden Sie IP-Allowlisting, TLS-Inspektionsrichtlinien und bestehende Logging-Frameworks, um die Compliance des Monitorings sicherzustellen. Jegliche Kommunikation zwischen Agents und Cloud-Diensten sollte ausgehend, über verschlüsselte Kanäle und im SIEM sichtbar erfolgen.

Mit diesen Leitplanken hören Sicherheitsteams auf, Monitoring als Risiko zu betrachten, und sehen es stattdessen als Kontrolle.

Anwendungsfälle: SAP und andere ERP-Plattformen

SAP (S/4HANA, NetWeaver, Fiori)

SAP ist das Paradebeispiel für die Komplexität interner Systeme. Eine vollständige Transaktion berührt mehrere Komponenten: das Fiori-Webfrontend, Anwendungsserver und die zugrundeliegende HANA-Datenbank.

Synthetisches Monitoring kann diese Workflows Schritt für Schritt modellieren — sich in Fiori einloggen, zum Modul für Bestellungen navigieren, eine Transaktion absenden und Bestätigungsbildschirme oder API-Antworten verifizieren. Indem diese Prüfungen von On-Prem-Agents ausgeführt werden, erhalten Teams Latenz- und Verfügbarkeitsmetriken, die die reale Erfahrung interner Nutzer widerspiegeln.

Für SAP GUI oder legacy NetWeaver-Transaktionen können Scripting-Tools auf Protokollebene (HTTP, RFC, OData) interagieren, um Schlüsselaufrufe zu simulieren, ohne auf visuelle Automatisierung angewiesen zu sein. Das macht die Tests stabiler und behält dennoch die tatsächliche Transaktionslogik bei.

Oracle ERP und Microsoft Dynamics

Oracle ERP Cloud bringt hybride Sichtbarkeits-Herausforderungen mit sich: Ein Teil der Stack ist SaaS, ein Teil läuft weiterhin intern. Synthetisches Monitoring von öffentlichen und privaten Agents stellt eine End-to-End-Abdeckung sicher. Sie können Login-Zeiten, Dashboard-Performance und Integrationen mit On-Prem-Datenspeichern validieren.

Microsoft Dynamics 365 folgt einem ähnlichen Modell. Seine Authentifizierungskette beinhaltet oft Azure AD und Corporate SSO. Skripte können Tokens oder Anmeldeinformationen wiederverwenden, die von Test-Tenants ausgestellt wurden, um Geschäftsprozesse wie Lead-Erstellung oder Bestellgenehmigungen zu validieren, ohne Produktionsnutzer zu stören.

Benutzerdefinierte oder legacy ERP-Portale

Nicht jedes Unternehmen betreibt eine kommerzielle Suite. Viele pflegen jahrzehntealte Webportale oder Mainframe-Frontends mit HTML-Wrappers. Diese Systeme profitieren am meisten von synthetischen Prüfungen: Sie bieten nur wenig eingebautes Monitoring, unvorhersehbare Performance und enormes Geschäftsrisiko.

Skripte können sich einloggen, wichtige Workflows prüfen und Integrationen mit nachgelagerten Systemen — HR, Gehaltsabrechnung oder Supply-Chain-APIs — bestätigen. Ziel ist nicht vollständige Abdeckung, sondern die Gewährleistung, dass die Workflows, auf die Menschen täglich angewiesen sind, weiterhin erfolgreich abgeschlossen werden.

Häufige Herausforderungen überwinden

Netzwerk- und Firewall-Einschränkungen

Interne Netzwerke blockieren aus Design oft ausgehende Automatisierung. Die Lösung ist architektonisch: Deployen Sie Agents, die über genehmigte Kanäle nach außen kommunizieren. Sie fungieren als lokale Proxys, führen Tests intern aus und leiten nur Metriken nach außen weiter.

Für hybride Sichtbarkeit kombinieren Sie beide Ansätze — Cloud-Knoten für öffentliche Endpunkte und private Agents für interne Pfade. Diese gemischte Sicht erfasst die vollständigen Nutzerreisen vom Internet bis zur Intranet-Ebene.

Authentifizierung und Sitzungsablauf

Unternehmens-Sitzungen laufen aus Sicherheitsgründen häufig ab. Synthetische Skripte müssen damit elegant umgehen — Sitzungsablauf erkennen, einen frischen Login auslösen und sich ohne menschliches Eingreifen wiederherstellen. Secrets-Management-Tools oder dynamische Token-Austausche halten Anmeldeinformationen sicher, während sie Kontinuität ermöglichen.

Screenshots und PII-Exposition

Einige synthetische Tools nehmen Screenshots oder Aufzeichnungen zur Fehlerbehebung auf. In internen Umgebungen können diese Bilder vertrauliche Daten enthalten — Namen, Rechnungen, Mitarbeiterunterlagen. Konfigurieren Sie Agents, um sensible Bereiche zu maskieren, Screenshots zu verwischen oder die Aufnahme ganz zu deaktivieren. Speichern Sie Ergebnisse in eingeschränkten Repositories und wenden Sie kurze Aufbewahrungsrichtlinien an.

Verwaltung von Testkonten und Daten

Testkonten sollten reale Benutzerberechtigungen widerspiegeln, aber isoliert betrieben werden. Beschränken Sie deren Zugriff, verhindern Sie, dass sie echte Transaktionen auslösen (z. B. Buchungsbuchungen), und bereinigen Sie Testdaten regelmäßig. Das hält ERP-Datenbanken sauber und vermeidet Verzerrungen in Analysen durch synthetischen Datenlärm.

Wie synthetisches Monitoring intern Wert schafft

Internes synthetisches Monitoring geht über das bloße Erkennen von Ausfällen hinaus. Es schafft betriebliche Sicherheit zwischen Abteilungen.

- End-to-end-Validierung bestätigt, dass Geschäftsprozesse — von der Auftragserfassung bis zur Rechnungsfreigabe — fehlerfrei abgeschlossen werden.

- Proaktive Erkennung signalisiert Login- oder Latenzprobleme, bevor Mitarbeiter sie bemerken.

- SLA-Absicherung liefert messbare Verfügbarkeits- und Performance-Metriken für interne IT-Dienste.

- Sichtbarkeit der Änderungs-Auswirkungen vergleicht Ergebnisse vor und nach System-Updates oder Infrastrukturänderungen.

- Kapazitätsplanung identifiziert Muster in Antwortzeiten und Warteschlangenverhalten, die Skalierentscheidungen informieren.

Jeder dieser Vorteile summiert sich über die Zeit. Wenn Organisationen ihre ERP-Stacks modernisieren, werden synthetische Daten zur Basislinie für jeden Rollout oder Patchzyklus — der Beleg dafür, dass kritische Workflows auch unter neuen Bedingungen funktionieren.

Implementierung mit Dotcom-Monitor

Diese Infrastruktur intern aufzubauen ist möglich, aber deren Betrieb ist nicht trivial. Hier kommen verwaltete Plattformen wie UserView ins Spiel.

UserView unterstützt private Agents, die innerhalb sicherer Netzwerke laufen und es Unternehmen ermöglichen, synthetische Transaktionen gegen interne Webportale oder ERP-Frontends zu skripten und auszuführen. Anmeldeinformationen werden sicher gespeichert, Sessions können wiederverwendet oder automatisch erneuert werden, und Daten verlassen die Umgebung nicht unverschlüsselt.

Für SAP, Dynamics und andere Unternehmenssysteme erlaubt die visuelle Scripting-Oberfläche Teams, reale Benutzerabläufe zu erstellen — Dashboards zu navigieren, Formulare abzusenden und Ergebnisse zu validieren — ohne umfangreichen Code zu schreiben. Berichte konsolidieren Verfügbarkeit, Latenz und Fehlerdaten in einem einzigen Dashboard und integrieren sich leicht in vorhandene Observability-Stacks.

Der Vorteil ist nicht nur Bequemlichkeit. Es ist Kontrolle. Unser hybrides Modell bedeutet, dass Sie öffentliche APIs, Kundenportale und tiefgreifende interne Systeme mit demselben Framework überwachen können — konsistente Metriken, einheitliches Alerting und keine blinden Flecken mehr.

Zukunftsausblick: Monitoring in hybriden IT-Umgebungen

Während Unternehmen Teile ihrer ERP-Ökosysteme in die Cloud verlagern, verschwimmt die Grenze zwischen internem und externem Monitoring. Eine SAP S/4HANA-Instanz kann in einer verwalteten Cloud laufen, die über VPN-Tunnels mit On-Prem-Middleware verbunden ist. Synthetisches Monitoring muss sich entsprechend weiterentwickeln — Agents an beiden Enden, die die Kette von der Benutzeroberfläche bis zum Backend-Service validieren.

Zero-Trust-Architekturen werden diesen Wandel verstärken. Monitoring-Agents werden sich wie Benutzer authentifizieren, mit scoped Tokens und Least-Privilege-Richtlinien. Synthetische Prüfungen werden nicht nur die Leistung, sondern auch die Compliance verifizieren: Sie stellen sicher, dass Zugriffskontrollen, Verschlüsselung und Authentifizierungsflüsse wie vorgesehen funktionieren.

In dieser Zukunft wird synthetisches Monitoring ebenso ein Governance-Werkzeug wie ein Observability-Tool — der Nachweis, dass jeder Zugangsweg, intern oder extern, zuverlässig und sicher funktioniert.

Fazit

Interne Anwendungen sind der stille Puls des Unternehmens. Sie erscheinen nicht in öffentlichen Dashboards, treiben aber Lohn- und Gehaltsabrechnung, Finanzen, Logistik und Betrieb an. Wenn sie ausfallen, steht das Geschäft still.

Synthetisches Monitoring erweitert die Sichtbarkeit in diesen verborgenen Bereichen. Durch die Bereitstellung privater Agents, die sichere Verwaltung von Credentials und die Modellierung realer Workflows können Organisationen die Performance von SAP, ERP und anderen internen Anwendungen mit derselben Strenge messen wie öffentliche Dienste.

Das Ergebnis ist nicht nur Verfügbarkeit — es ist Gewissheit. Die Gewissheit, dass die Systeme, die niemand sieht, das Geschäft reibungslos weiter betreiben.

Mit Dotcom-Monitor und UserView können Unternehmen diese Gewissheit innerhalb der Firewall herstellen — indem sie öffentliche und private Sichtbarkeit in einer durchgängigen Ansicht von Performance, Zuverlässigkeit und Nutzererfahrung kombinieren.