As equipes de TI modernas conhecem a história de cor: os painéis de disponibilidade aparecem verdes, o site público está rápido, mas em algum lugar dentro da rede corporativa, a equipe financeira não consegue enviar ordens de compra e os terminais ERP da fábrica estão travados. O que quebrou não é a internet — é a espinha dorsal interna.

As equipes de TI modernas conhecem a história de cor: os painéis de disponibilidade aparecem verdes, o site público está rápido, mas em algum lugar dentro da rede corporativa, a equipe financeira não consegue enviar ordens de compra e os terminais ERP da fábrica estão travados. O que quebrou não é a internet — é a espinha dorsal interna.

Esses sistemas internos — SAP, Oracle, Microsoft Dynamics, ERPs desenvolvidos internamente, plataformas de RH e folha de pagamento — mantêm o negócio em funcionamento. Eles também são invisíveis para a maioria das ferramentas de monitoramento porque ficam atrás de VPNs, firewalls e camadas complexas de autenticação. Quando algo desacelera ou falha, os usuários sentem primeiro e as equipes de operações ficam sabendo depois.

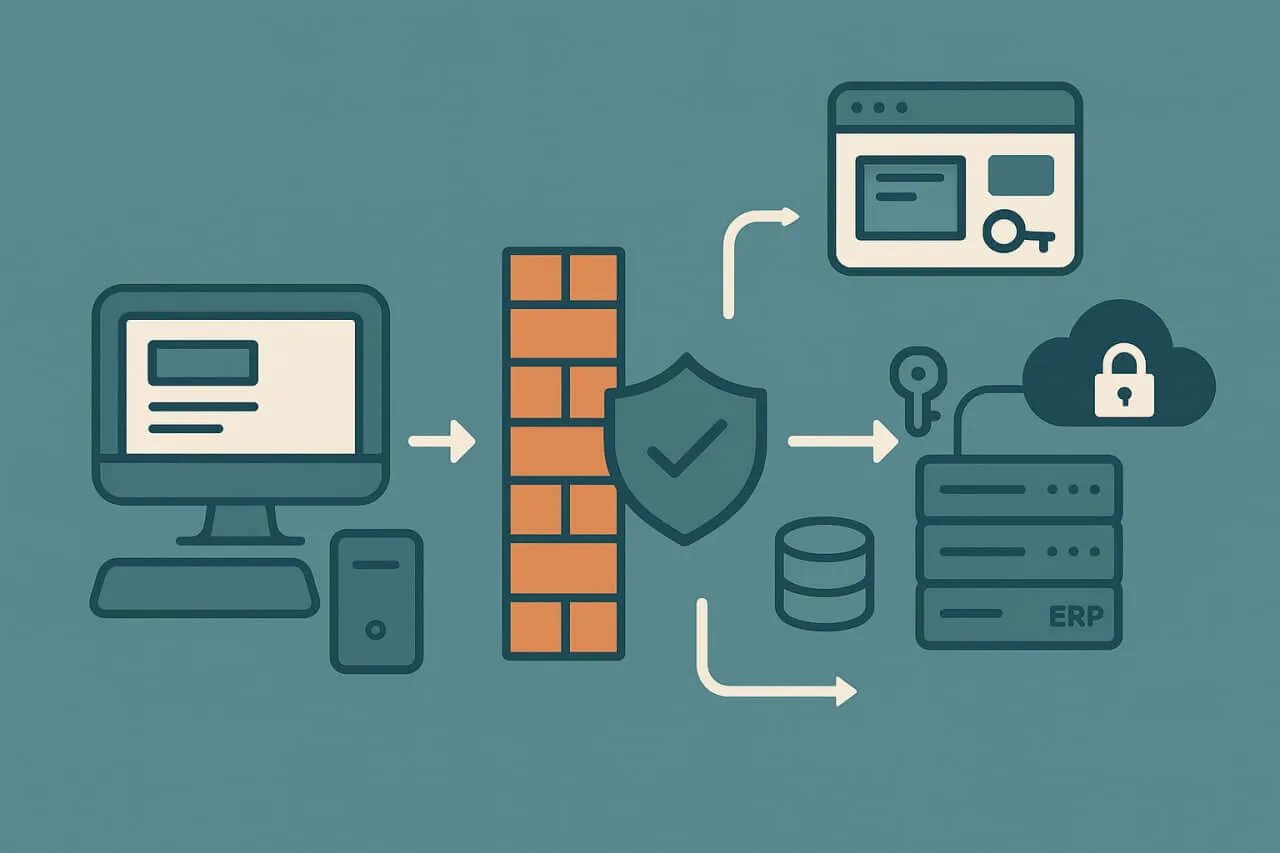

O monitoramento sintético fecha essa lacuna, dando às empresas uma forma de simular transações de usuário mesmo quando a aplicação não é acessível pela web pública. Com a arquitetura correta — agentes privados, gerenciamento seguro de credenciais e scripts ao nível de fluxo de trabalho — você pode testar sistemas internos com o mesmo rigor que sites voltados ao cliente, sem comprometer a segurança.

Por que Aplicações Internas São Difíceis de Monitorar

O monitoramento sintético nasceu na era dos sites públicos. Ferramentas lançavam nós na nuvem, visitavam URLs e mediam disponibilidade. Mas aplicações internas vivem em um mundo diferente — redes segmentadas, tecnologias legadas e pilhas de autenticação corporativa que resistem à automação.

Sistemas ERP como SAP e Oracle não são uma única aplicação, são ecossistemas. Uma ação aparentemente simples de “Enviar Fatura” pode atravessar front ends web, middleware, bancos de dados e provedores de identidade. Uma latência em qualquer camada pode paralisar um processo de negócio inteiro. Ainda assim, essas camadas normalmente estão isoladas de agentes externos, o que significa que nós de monitoramento convencionais nem sequer conseguem alcançá-las.

Depois vem a autenticação. Muitas aplicações corporativas usam SSO ligado ao Active Directory, tickets Kerberos ou assertivas SAML. Outras dependem de smartcards, tokens de hardware ou MFA condicional que scripts sintéticos não conseguem completar. Adicione Citrix ou desktops VMware por cima, e você tem múltiplas camadas de virtualização separando a ferramenta de monitoramento das aplicações reais.

Tudo isso torna os sistemas internos os mais difíceis e os mais importantes de monitorar. Eles exigem a precisão do teste sintético, mas a discrição de uma arquitetura compatível com segurança.

O Problema do Ponto Cego no Monitoramento Empresarial

A maioria das organizações já executa algum tipo de monitoramento. Ferramentas APM capturam traces e logs. Monitores de infraestrutura observam CPU e memória. Mas essas ferramentas observam os sistemas de dentro. Elas sabem que um processo está em execução, não se um fluxo de trabalho funciona.

Imagine uma empresa manufatureira usando SAP Fiori para ordens de produção. Um patch de banco de dados introduz um sutil pico de latência, e transações que antes eram concluídas em dois segundos agora levam doze. O APM mostra uso de recursos normal, e as ferramentas de rede veem conectividade saudável. Apenas uma transação sintética — que faz login, navega no fluxo de trabalho e mede o tempo de ponta a ponta — iria detectar isso.

Esse é o ponto cego que o monitoramento sintético elimina. Ao simular jornadas de usuários, ele fornece uma perspectiva “de fora para dentro” do desempenho que métricas de infraestrutura não conseguem revelar. Quando aplicado a aplicações internas, transforma gargalos invisíveis em dados acionáveis.

Arquitetando o Monitoramento Sintético para Redes Privadas

Implantando Agentes de Monitoramento Privados

A pedra angular do monitoramento interno é o agente privado. Em vez de iniciar testes a partir de uma nuvem pública, você implanta agentes leves dentro da sua rede segura — dentro da VPN, em um data center ou em uma VPC de nuvem conectada por private link.

Esses agentes executam testes roteirizados localmente e, em seguida, enviam apenas resultados e métricas para a plataforma de monitoramento por meio de uma conexão criptografada de saída. Sem exposição de entrada, sem portas de firewall abertas. Do ponto de vista da equipe de segurança, é apenas outro processo confiável fazendo chamadas de telemetria de saída.

O posicionamento importa. Agentes em sub-redes ou regiões diferentes podem revelar latência entre sites ou atrasos de replicação entre serviços internos. Trate-os como você trataria nós de monitoramento globais — só que dentro do seu perímetro.

Tratando Autenticação e SSO

A autenticação é onde a maioria dos projetos de monitoramento interno emperra. A abordagem mais segura são contas de teste dedicadas — credenciais limitadas aos fluxos sintéticos, armazenadas em um cofre seguro e rotacionadas automaticamente.

Para SSO, existem dois padrões viáveis. Um é roteirizar todo o fluxo de login pelo provedor de identidade, simulando uma sessão de navegador de ponta a ponta. O outro é usar tokens pré-autenticados ou cookies delegados que representem uma sessão válida sem repetir o login em cada execução. A escolha depende se você está testando a confiabilidade do login ou o desempenho pós-login.

Nunca logue credenciais em texto simples, nunca as incorpore em scripts e nunca reutilize contas de produção. Trate credenciais de teste como código — versionadas, rotacionadas e auditáveis.

Monitorando Através de Camadas Virtualizadas

Muitos sistemas internos só são acessíveis por meio de desktops remotos. Citrix, VMware Horizon ou emuladores de terminal envolvem a aplicação real em outra interface. Ferramentas sintéticas modernas podem interagir com esses ambientes usando reconhecimento de imagem ou scripts baseados em DOM dentro da sessão virtual.

Embora mais lentas para executar, essas verificações são inestimáveis. Elas testam o que os usuários reais veem, não apenas o que as APIs reportam.

Integração com Controles de Segurança Empresariais

O monitoramento sintético não deve abrir lacunas nas suas defesas. Em vez disso, deve alinhar-se a elas. Use allowlisting de IPs, políticas de inspeção TLS e frameworks de logging existentes para manter o monitoramento compatível. Toda comunicação entre agentes e serviços na nuvem deve ser apenas de saída, sobre canais criptografados, e visível no seu SIEM.

Com essas guardrails, as equipes de segurança param de ver o monitoramento como um risco e começam a vê-lo como um controle.

Casos de Uso: SAP e Outras Plataformas ERP

SAP (S/4HANA, NetWeaver, Fiori)

SAP é o exemplo clássico de complexidade de sistemas internos. Uma transação completa toca múltiplos componentes: o front end web Fiori, servidores de aplicação e o banco de dados HANA subjacente.

O monitoramento sintético pode modelar esses fluxos passo a passo — efetuando login no Fiori, navegando até um módulo de ordem de compra, submetendo uma transação e verificando telas de confirmação ou respostas de API. Ao executar essas verificações a partir de agentes on-premise, as equipes obtêm métricas de latência e disponibilidade que refletem a experiência real dos usuários internos.

Para SAP GUI ou transações legadas NetWeaver, ferramentas de scripting podem interagir no nível do protocolo (HTTP, RFC, OData) para simular chamadas-chave sem depender de automação visual. Isso torna os testes mais estáveis, mantendo-os representativos da lógica real das transações.

Oracle ERP e Microsoft Dynamics

Oracle ERP Cloud introduz desafios de visibilidade híbrida: parte da pilha é SaaS, parte ainda roda internamente. O monitoramento sintético tanto de agentes públicos quanto privados assegura cobertura ponta a ponta. Você pode validar tempos de login, desempenho de dashboards e integração com repositórios de dados on-premise.

Microsoft Dynamics 365 segue um modelo similar. Sua cadeia de autenticação frequentemente envolve Azure AD e SSO corporativo. Scripts podem reutilizar tokens ou credenciais emitidos por tenants de teste para validar processos de negócio como criação de leads ou aprovações de compras sem atrapalhar usuários de produção.

Portais ERP Customizados ou Legados

Nem toda empresa executa uma suíte comercial. Muitas mantêm portais web ou front-ends mainframe com wrappers HTML há décadas. Esses sistemas são os que mais se beneficiam de verificações sintéticas: têm monitoramento embutido mínimo, desempenho imprevisível e enorme impacto no negócio.

Scripts podem efetuar login, verificar fluxos de trabalho críticos e confirmar integrações com sistemas a jusante — RH, folha de pagamento ou APIs da cadeia de suprimentos. O objetivo não é cobertura exaustiva, e sim garantir que os fluxos de trabalho dos quais as pessoas dependem diariamente continuem sendo concluídos com sucesso.

Superando Desafios Comuns

Restrições de Rede e Firewall

Redes internas frequentemente bloqueiam automação de saída por projeto. A solução é arquitetural: implante agentes que se comuniquem para fora por canais aprovados. Eles agem como proxies locais, executando testes internamente e encaminhando apenas métricas para fora.

Para visibilidade híbrida, combine ambas as abordagens — nós na nuvem para endpoints públicos e agentes privados para caminhos internos. Essa visão mista captura jornadas completas de usuários da internet até a intranet.

Autenticação e Expiração de Sessão

Sessões corporativas expiram frequentemente por razões de segurança. Scripts sintéticos devem lidar com isso de forma elegante — detectando expiração de sessão, disparando um novo login e recuperando-se sem intervenção humana. Ferramentas de gerenciamento de segredos ou trocas dinâmicas de tokens mantêm as credenciais seguras enquanto permitem continuidade.

Capturas de Tela e Exposição de PII

Algumas ferramentas sintéticas capturam screenshots ou gravações para depuração. Em ambientes internos, essas imagens podem conter dados confidenciais — nomes, faturas, registros de funcionários. Configure agentes para mascarar regiões sensíveis, desfocar capturas de tela ou desativar a captura totalmente. Armazene resultados em repositórios restritos e aplique políticas de retenção curtas.

Gerenciamento de Contas de Teste e Dados

Contas de teste devem espelhar as permissões dos usuários reais, mas operar de forma isolada. Limite seu acesso, evite que acionem transações reais (como lançamentos financeiros) e purgue dados de teste regularmente. Isso mantém os bancos de dados ERP limpos e evita distorcer análises com ruído sintético.

Como o Monitoramento Sintético Agrega Valor Internamente

O monitoramento sintético interno não se trata apenas de detectar quedas. Ele constrói confiança operacional entre departamentos.

- Validação ponta a ponta verifica que fluxos de negócio — desde a criação de pedidos até a aprovação de faturas — são concluídos sem erros.

- A detecção proativa sinaliza problemas de login ou latência antes que os funcionários percebam.

- Garantia de SLA fornece métricas mensuráveis de disponibilidade e desempenho para serviços de TI internos.

- Visibilidade de impacto de mudanças compara resultados antes e depois de atualizações de sistema ou alterações de infraestrutura.

- Planejamento de capacidade identifica padrões em tempos de resposta e comportamento de filas que informam decisões de escalonamento.

Cada um desses benefícios se acumula ao longo do tempo. À medida que as organizações modernizam suas pilhas ERP, os dados sintéticos tornam-se uma linha de base para cada implantação ou ciclo de patches — prova de que fluxos de trabalho críticos continuam funcionando em novas condições.

Implementando com Dotcom-Monitor

Construir essa infraestrutura internamente é possível, mas mantê-la não é trivial. É aí que plataformas gerenciadas como o UserView entram em cena.

O UserView suporta agentes privados que rodam dentro de redes seguras, permitindo que empresas escrevam scripts e executem transações sintéticas contra portais web internos ou front-ends ERP. Credenciais são armazenadas com segurança, sessões podem ser reutilizadas ou renovadas automaticamente, e os dados nunca saem do ambiente sem criptografia.

Para SAP, Dynamics e outros sistemas empresariais, a interface de scripting visual permite que as equipes criem fluxos de usuário reais — navegando dashboards, submetendo formulários e validando resultados — sem escrever código extensivo. Relatórios consolidam disponibilidade, latência e dados de erro em um único painel, integrando-se facilmente com pilhas de observabilidade existentes.

A vantagem não é apenas conveniência. É controle. Nosso modelo híbrido significa que você pode monitorar APIs públicas, portais de clientes e sistemas internos profundos usando a mesma estrutura — métricas consistentes, alertas unificados e eliminação de pontos cegos.

Perspectiva Futura: Monitoramento em Ambientes de TI Híbridos

À medida que as empresas migram partes de seus ecossistemas ERP para a nuvem, a fronteira entre monitoramento interno e externo se torna turva. Uma instância SAP S/4HANA pode rodar em uma nuvem gerenciada, conectada ao middleware on-premise por túneis VPN. O monitoramento sintético deve evoluir de acordo — agentes em ambas as extremidades, validando a cadeia desde a interface do usuário até o serviço de backend.

Arquiteturas de zero-trust reforçarão essa mudança. Agentes de monitoramento vão se autenticar como usuários, com tokens com escopo e políticas de menor privilégio. Verificações sintéticas irão validar não apenas o desempenho, mas a conformidade: garantindo que controles de acesso, criptografia e fluxos de autenticação funcionem como projetado.

Nesse futuro, o monitoramento sintético passa a ser tanto uma ferramenta de governança quanto de observabilidade — evidência de que todo caminho de acesso, interno ou externo, performa de forma confiável e segura.

Conclusão

Aplicações internas são o pulsar silencioso da empresa. Elas não aparecem em painéis públicos, mas alimentam folha de pagamento, finanças, logística e operações. Quando falham, o negócio paralisa.

O monitoramento sintético amplia a visibilidade nessas áreas ocultas. Ao implantar agentes privados, gerenciar credenciais de forma segura e modelar fluxos de trabalho reais, as organizações podem medir o desempenho de SAP, ERP e outras aplicações internas com o mesmo rigor aplicado aos serviços públicos.

O resultado não é apenas disponibilidade — é garantia. Garantia de que os sistemas que ninguém vê continuam a operar o negócio sem problemas.

Com o Dotcom-Monitor e o UserView, as empresas podem trazer essa garantia para dentro do firewall — combinando visibilidade pública e privada em uma visão contínua de desempenho, confiabilidade e experiência do usuário.