期限切れまたは設定ミスのあるSSL/TLS証明書は、静かに失敗することはありません。ユーザーにはブラウザ警告が表示され、コンバージョンは低下し、問題が有効期限切れなのか、中間証明書の欠落なのか、SNI/ホスト名の不一致なのか、あるいはCDNのエッジが古いチェーンを配信しているのかを診断するために、チームは慌てて対応することになります。だからこそ、2026年のSSL証明書監視は、「有効期限を確認する」というよりも、継続的な検証 + 迅速なアラート + 問題を素早く修正するための十分なコンテキストが重要になります。

期限切れまたは設定ミスのあるSSL/TLS証明書は、静かに失敗することはありません。ユーザーにはブラウザ警告が表示され、コンバージョンは低下し、問題が有効期限切れなのか、中間証明書の欠落なのか、SNI/ホスト名の不一致なのか、あるいはCDNのエッジが古いチェーンを配信しているのかを診断するために、チームは慌てて対応することになります。だからこそ、2026年のSSL証明書監視は、「有効期限を確認する」というよりも、継続的な検証 + 迅速なアラート + 問題を素早く修正するための十分なコンテキストが重要になります。

このガイドでは、2026年のベストSSL証明書監視ツール12選を比較し、それぞれのツールが何をするのか、使い勝手はどうか、どのような場面に適しているのか、そしてどのようなトレードオフがあるのかに焦点を当てています。(長所と短所は箇条書きのみで、それ以外はテキストです。)

SSL証明書監視とは何ですか?

SSL証明書監視とは、SSL/TLS証明書の有効期限、設定エラー、チェーンの問題、予期しない変更を継続的にチェックする運用のことです。一度きりの証明書チェッカーとは異なり、監視ツールは複数のグローバル拠点から定期的な検証を実行し、問題がユーザーに影響を与える前にチームへ通知します。

SSL証明書監視ツールを選ぶときに見るべきポイント

上位表示されている比較記事の多くは、いくつかの評価ポイントに収束しています。

- 事前の有効期限アラート(30/14/7/1日前のような複数の通知タイミング)

- 現実の障害に一致する検証(無効な証明書、チェーンの問題、誤った証明書の配信など)

- 複数ロケーションでのチェック(特にCDNやジオルーティングで重要)

- 実行しやすいアラート(メール + チャット + エスカレーションの選択肢)

- 履歴とレポート(監査、クライアント向けレポート、インシデント後のレビュー)

- ワークフローに適合すること(アップタイム重視のツール、合成監視重視のツール、証明書専用ツールなど)

クイック比較表

ユースケース別にすばやく選ぶなら:

- エンタープライズ向けベスト: Datadog

- 小規模チーム向けベスト: UptimeRobot

- 証明書ガバナンス向けベスト: TrackSSL

- グローバル監視向けベスト: Dotcom-Monitor

- インシデント対応ワークフロー向けベスト: Better Stack

| ツール | 最も強いポイント | SSL監視の焦点 | レポート/履歴 | 使い心地 |

| Dotcom-Monitor | グローバルチェック + 監査対応レポート | SSL + Webサイト/トランザクション監視 | 強い | 監視プラットフォーム |

| Better Stack | アップタイム + インシデント対応ワークフロー | アップタイム/キーワード監視内のSSL | 良好 | インシデント主導のアップタイム監視 |

| Sematext Synthetics | 高度な合成SSL検証 | チェーン対応チェック + 診断 | 強い | エンジニア向けの合成監視 |

| Datadog Synthetics | エンタープライズ監視 + SSLテスト | Syntheticsに統合されたSSLテスト | 強い | オブザーバビリティスイート |

| Site24x7 | スイート型監視 + SNI環境 | SNI + 失効/CAチェック | 強い | IT運用スイート |

| UptimeRobot | 素早い設定 + 一般的なSSLエラー | 有効期限 + SSLエラーアラート | 基本~良好 | シンプルなアップタイムツール |

| StatusCake | わかりやすいSSLチェック | 有効期限アラート + 可視性 | 良好 | アップタイムベンダー |

| Pingdom | HTTPSアップタイムチェックに組み込まれたSSL | アップタイム内の証明書エラー + 有効期限 | 良好 | 設定して放置できるアップタイム監視 |

| UpDown | ミニマル + 予測しやすい通知 | 有効期限通知 + Webhook | 基本~良好 | 開発者向け |

| TrackSSL | 専用の証明書監視 | 有効期限 + 証明書変更アラート | 良好 | 証明書特化ツール |

| Oh Dear | 証明書変更検知 + 見やすい通知 | 有効期限 + 証明書変更監視 | 良好 | 開発者向け監視 |

| Cert Spotter (SSLMate) | Certificate Transparency監視 | CT発行アラート + 有効期限/無効証明書シグナル | 良好 | セキュリティ重視のCT監視 |

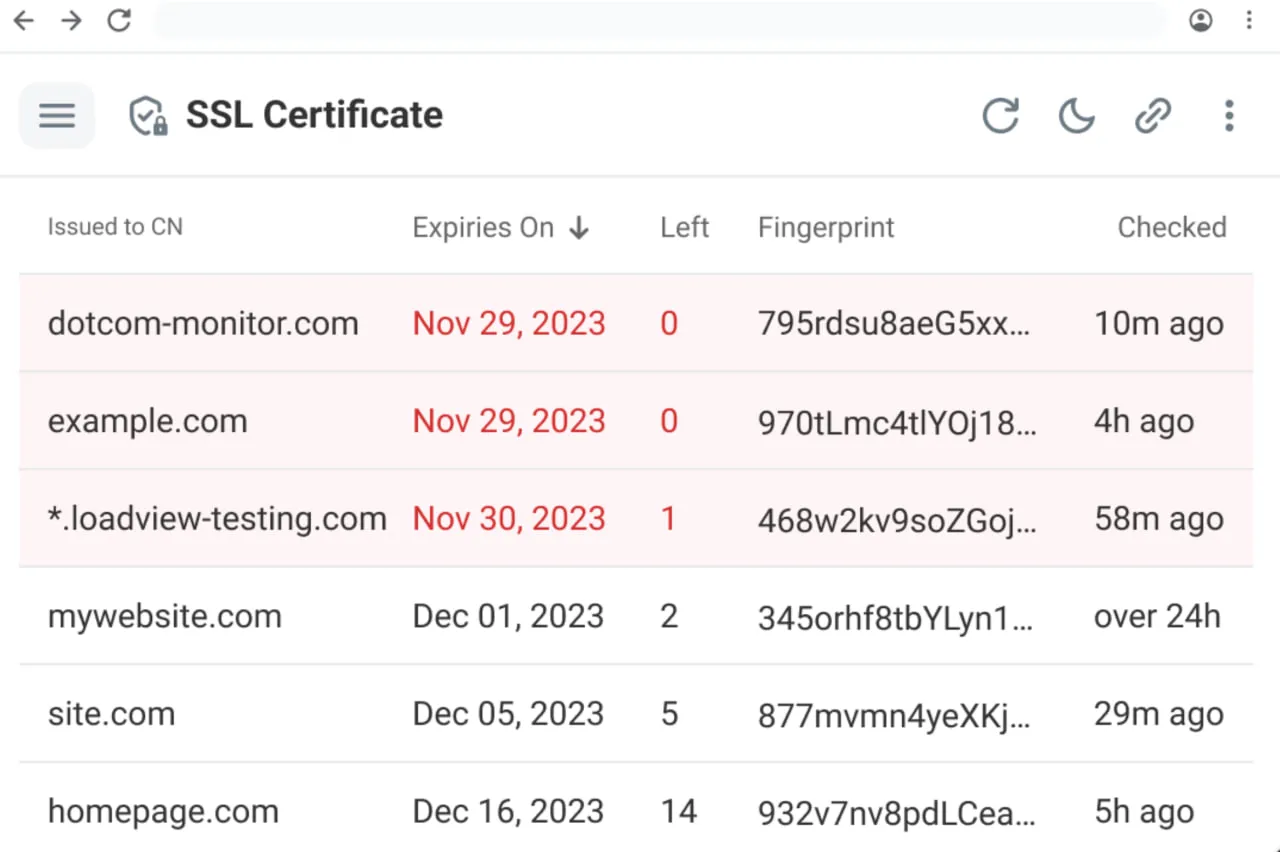

1. Dotcom-Monitor

Dotcom-Monitorは、複数のロケーションから定期的な証明書チェックを実行する「インテリジェントなSSL証明書チェッカー」として位置付けられており、ユーザーが世界中で実際に体験するのと同じようにSSLの状態を確認できます。この複数ロケーションのアプローチは、証明書の問題が特定の地域でしか現れないことが多い2026年には重要です。特に、CDNやエッジノードが古い証明書チェーンを配信している場合にそうです。Dotcom-Monitorは、SSL監視をより広い信頼性ワークフローにも組み込んでいます。つまり、単に証明書を検証するだけでなく、それに依存するWebサイトや重要なユーザーフローも検証しており、証明書の問題が本番環境で現れるのは通常この形です。

もう1つの差別化ポイントは、プラットフォームが可視性と説明責任を重視していることです。時間の経過とともに、複数ロケーションでSSLが有効だったことを関係者に示す必要がある場合(または更新が行われたことを証明する必要がある場合)、レポートと履歴は単なる「あると便利」ではなく、本当の機能になります。Dotcom-Monitorはまた、このアプローチを支えるグローバル監視ネットワーク(約30拠点)も提供しています。最後に、証明書管理プロセスが複数のチーム(Web、インフラ、セキュリティ)に分かれている場合、Dotcom-Monitorのアラートルーティングは、「誰かがこれを更新すべき」を担当者のいる運用タスクへと変えてくれます。

長所

- 複数ロケーションのチェックにより、CDN/エッジの不整合を早期に検出しやすい

- SSL監視がアップタイム監視や合成/トランザクション監視と自然に組み合わさる

- 監査、関係者、クライアント向けレポートに強いレポート/履歴機能

- 多数のサイトやエンドポイントの管理に適している

短所

- 基本的な有効期限通知だけが欲しい場合には、必要以上に大きなプラットフォーム

- SSLだけでなく、他の監視モジュールと併用したときに最も価値が高い

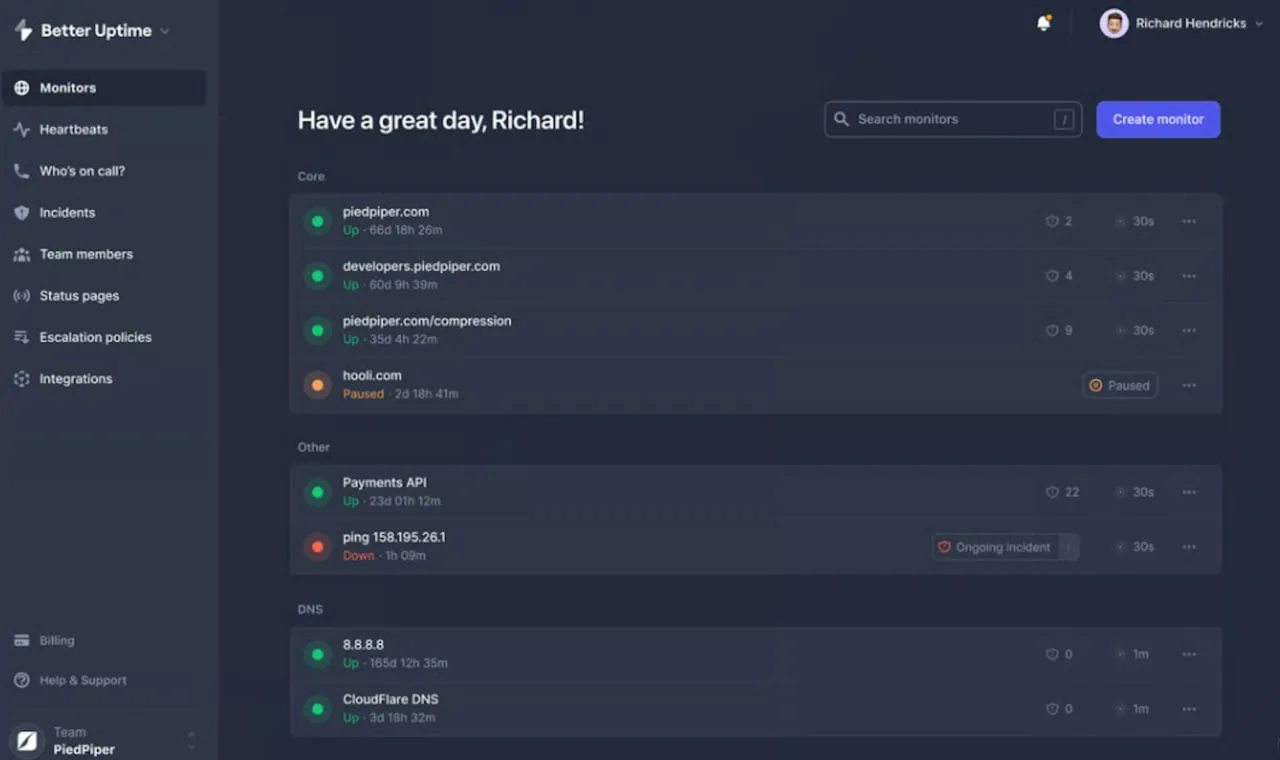

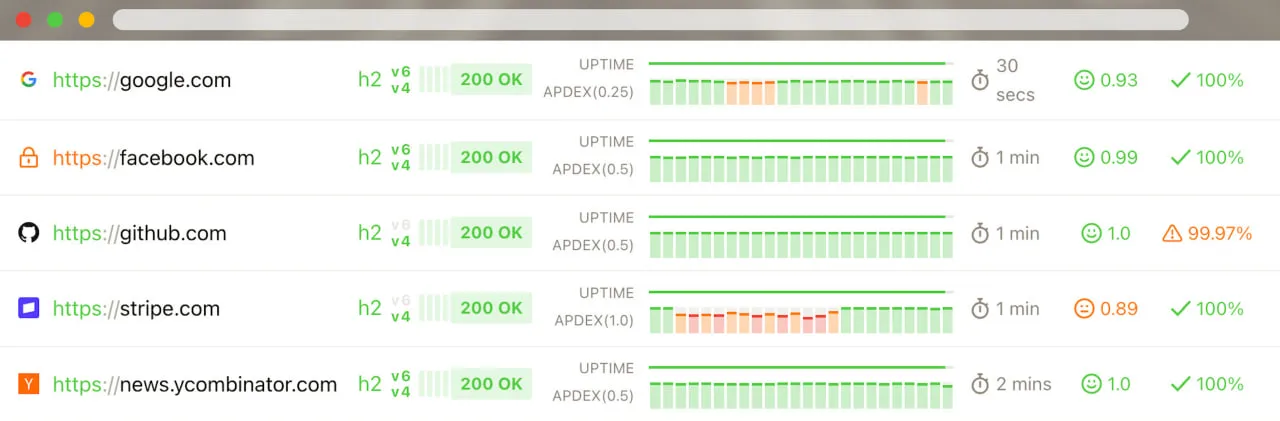

2. Better Stack

Better StackのSSLへのアプローチは運用重視です。SSL証明書監視は、アップタイム監視とキーワード監視に組み込まれており、TLS障害は可用性の問題として扱われ、インシデント対応プロセスにルーティングされます。実際には、TLSが壊れるとユーザー視点では「サイトダウン」の問題になるため、これはしばしば正しいモデルです。Better Stackでは、監視の詳細設定から証明書チェック(有効性や有効期限の追跡を含む)を有効にできます。

Better Stackが強みを発揮しやすい点(そして主要な比較記事でよく取り上げられる理由)は、検知後のワークフローにあります。アラートルーティング、コラボレーション、インシデント対応です。証明書アラートが誰にも見られない受信箱に送られるのではなく、実際にチームが対応する場所に届きます。SSLの問題をダウンタイムと同じエスカレーションルールで扱いたい場合には、非常に適した選択です。

長所

- SSLチェックがアップタイム/キーワード監視に直接統合されている

- 強力なインシデントワークフローにより、証明書問題が素早く実行可能になる

- 設定が簡単(監視ごとにSSL/TLS検証をオンにするだけ)

短所

- 証明書ライフサイクルのガバナンス(インベントリ/所有権/変更管理)にはあまり向いていない

- 証明書重視の診断機能は、合成監視中心のツールほど中核ではない

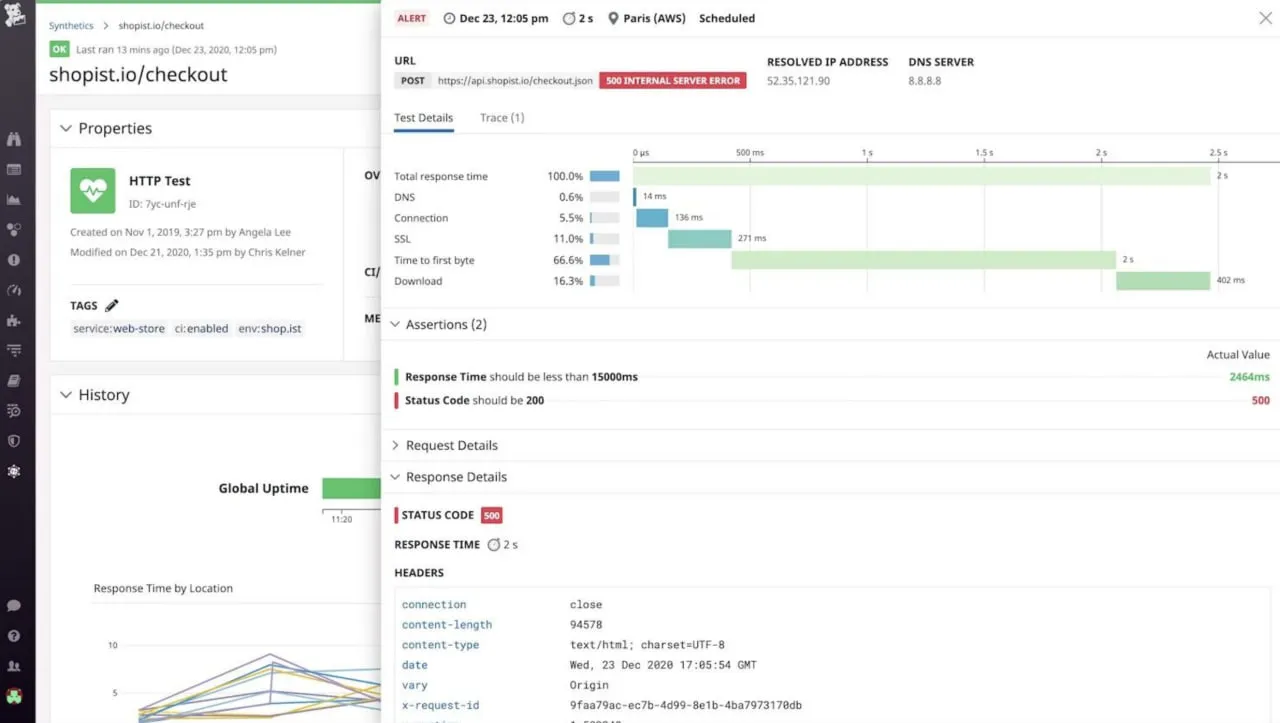

3. Sematext Synthetics

Sematextは、末端証明書だけを確認するのではなく、証明書チェーン全体(リーフ、中間、ルート)に対して明示的にSSL証明書チェックを実行する合成監視プラットフォームです。これは、実際の障害がチェーンの問題(期限切れの中間証明書、中間証明書の欠落、不正なチェーン順序)によって起こることが多く、ツールが「SSLハンドシェイク失敗」としか報告しない場合、診断が難しくなるため重要です。Sematextはまた、構造化されたSSLアラート期間(たとえば、有効期限何日前かのアラート)にも対応しており、証明書の変更が検出されたときにもアラートを生成できます。

日常的には、Sematextはエンジニアリングチームに好まれる傾向があります。なぜなら、合成監視のコンテキストによって、どのエンドポイントが失敗したのか、何が変わったのか、いつ失敗が始まったのかといった、より良いデバッグの手がかりが得られるからです。すでにSLAのために合成HTTP/ブラウザチェックを実行しているなら、SSL検証を追加することは、別のシステムを導入せずにカバレッジを広げる低摩擦な方法です。

長所

- チェーン対応の監視により、「予期しない中間/ルート証明書の期限切れ」インシデントを減らせる

- 合成HTTP/ブラウザチェックと組み合わせると強力な診断が可能

- 有効期限の通知期間や検出された証明書変更についてアラートできる

短所

- ブラウザ/ユーザージャーニースクリプトでは、Sematextは最初のページに対してのみSSLチェックが実行されると明記している(重要な制限)

- 更新通知だけが要件なら過剰

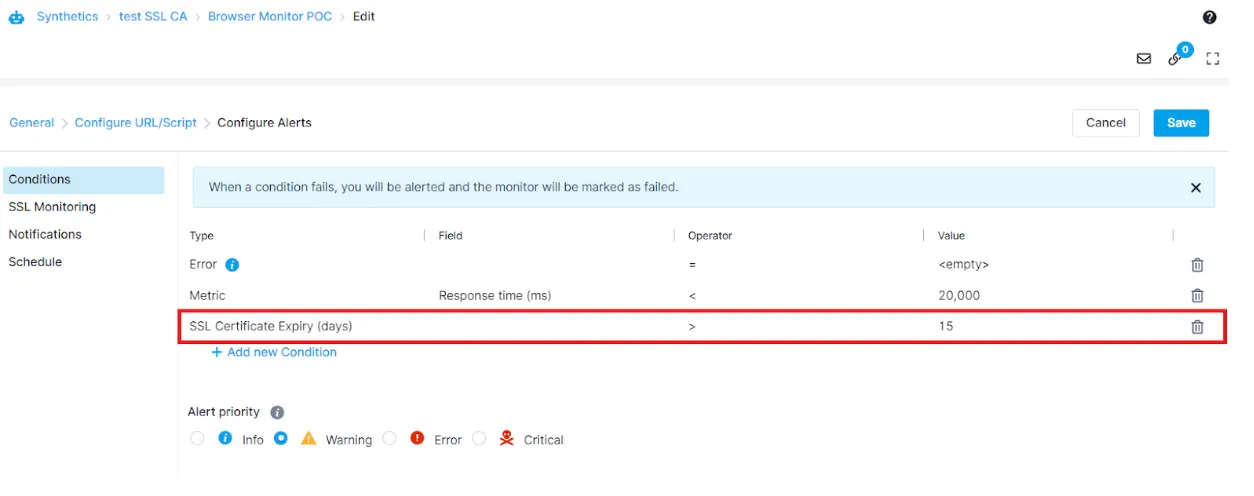

4. Datadog Synthetics (SSL tests)

DatadogのSSLテストは、証明書の有効性と有効期限を事前に監視するために設計されており、根本原因の特定に役立つ失敗の詳細を含むアラートを提供します。すでにDatadogを使用しているチームにとって最大の利点は、統合です。SSLの健全性が、メトリクス、ログ、トレース、合成アップタイムと並ぶ1つの標準的なシグナルになります。大規模な組織では、この一貫性が重要です。内部サービス全体の証明書の問題を、他の信頼性低下と同じように扱えるからです。

Datadogはまた、Syntheticsを、ネットワークレベル(SSL、DNSなどを含む)をまたぐ多層監視として位置付けており、単発の通知ツールではなく、より広範なテストプログラムの一部として証明書チェックを運用しやすくしています。SSLチェックに、既存のタグ付け、所有権、インシデントルーティングモデルを引き継がせたい場合、すでにプラットフォームに投資していることが前提ですが、Datadogは強力です。

長所

- Datadogがすでに観測基盤の中心である場合に非常に適している

- SSLテストがエンタープライズ向けアラートやインシデントワークフローときれいに統合される

- 内部サービスを含む多数のエンドポイントにうまく対応できる

短所

- Datadogをまだ使っていない場合は、重すぎたりコストが高すぎたりすることが多い

- 単体では専用の証明書ガバナンスツールではない

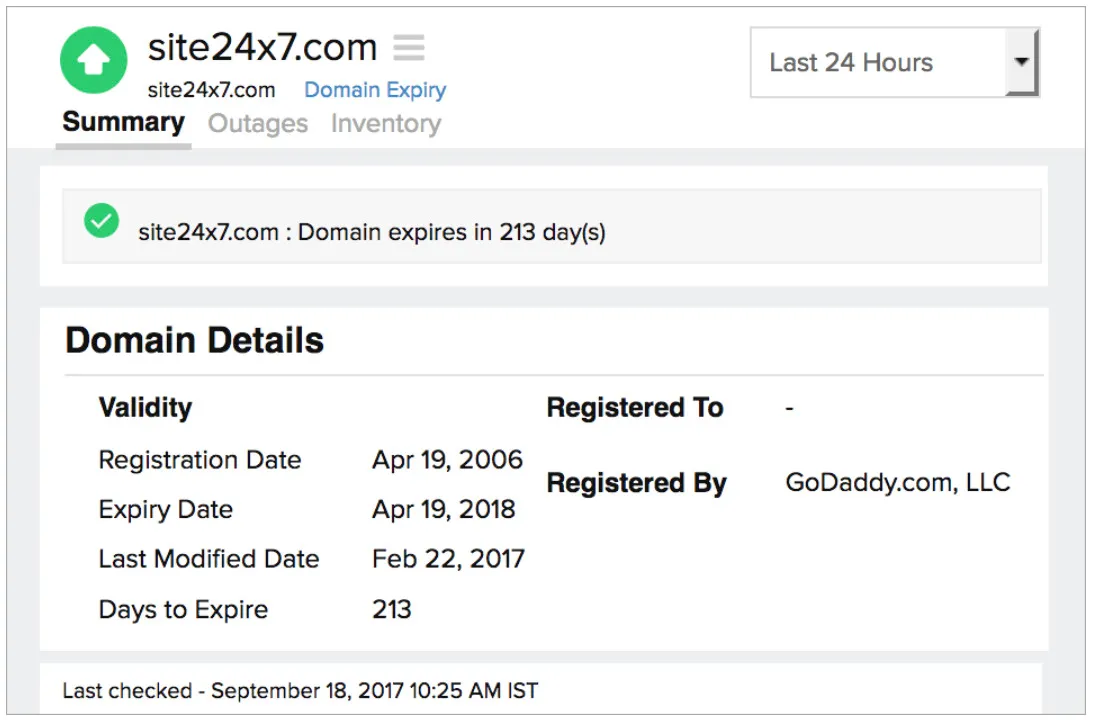

5. Site24x7

Site24x7のSSL/TLS監視は、実際のホスティングの複雑さ、特にSNI(同一IP上の複数証明書)を扱う場合に魅力的です。Site24x7は、SNI対応サーバーと、その環境で正しいSSL有効期限情報を取得する必要性を明確に示しています。また、証明書メタデータ(CA、所有者、発行日、有効期限、残り日数)も取得でき、これは運用上の可視性に役立ちます。

有効期限の監視を超えて、Site24x7はOCSP失効ステータスのようなチェックもサポートしており、CAがブロックリスト入りしている場合に警告を出すこともできます。これにより、このツールは単なる「カレンダー通知」ではなく、「SSLの健全性とセキュリティ衛生」により近づきます。SSL監視をサーバー、ネットワーク、アプリケーションなどの広範なIT運用に組み込みたい場合、Site24x7のスイート型アプローチは大きな利点になり得ます。

長所

- 単純なツールでは誤った証明書を確認してしまう可能性があるSNI環境に強い

- OCSP失効確認やブロックリスト入りしたCA検出のようなセキュリティ重視のチェックを含む

- IT運用監視スイートの一部としてうまく機能する

短所

- SSL監視だけが必要な場合には、スイート製品は重く感じられることがある

- ミニマルなツールよりも設定と維持が必要な機能が多い

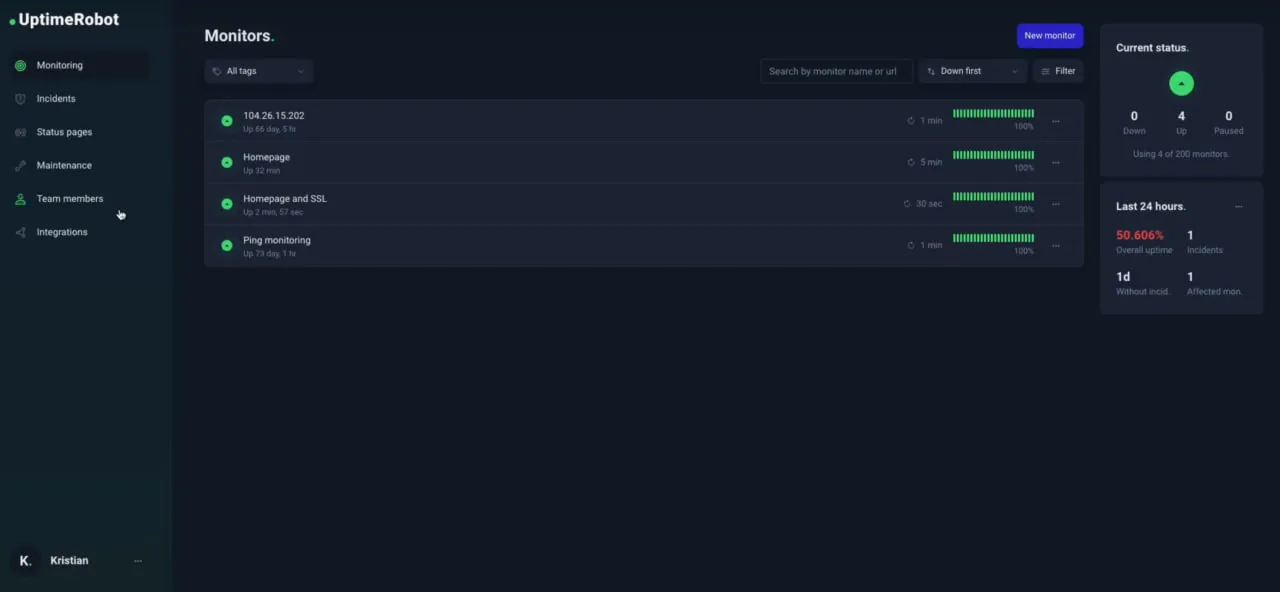

6. UptimeRobot

UptimeRobotが人気なのは、シンプルだからです。HTTPS監視を追加し、SSL監視を有効にすると、証明書エラーや有効期限切れが近づいていることを通知してくれます。UptimeRobotのヘルプドキュメントによれば、有効期限チェックは24時間に1回実行され、デフォルトの通知タイミングは30日、14日、7日、0日前で、間隔はカスタマイズできます。多くのチームにとって、必要なのはまさにこれです。最小限の設定で、最も一般的な証明書障害(有効期限切れ)を防ぐことです。

UptimeRobotはまた、SSL監視を自社の監視フローに組み込まれた機能として打ち出しており、専門家でない人でも理解して対応できるツールが欲しい場合に役立ちます。多くの場合、最初の監視レイヤーとして使われ、チェーン診断やガバナンスが重要になってきたら、より高度な合成監視や証明書ツールを後から追加するチームが多いです。

長所

- セットアップが非常に速く、UIも使いやすい

- 合理的なデフォルトを持つカスタマイズ可能な通知間隔

- 有効期限関連の障害に対する「第一防衛線」として優秀

短所

- 毎日のチェックは有効期限リスクには十分でも、深いTLS検証には向かない

- 証明書ガバナンス機能(インベントリ/変更管理/監査)が限定的

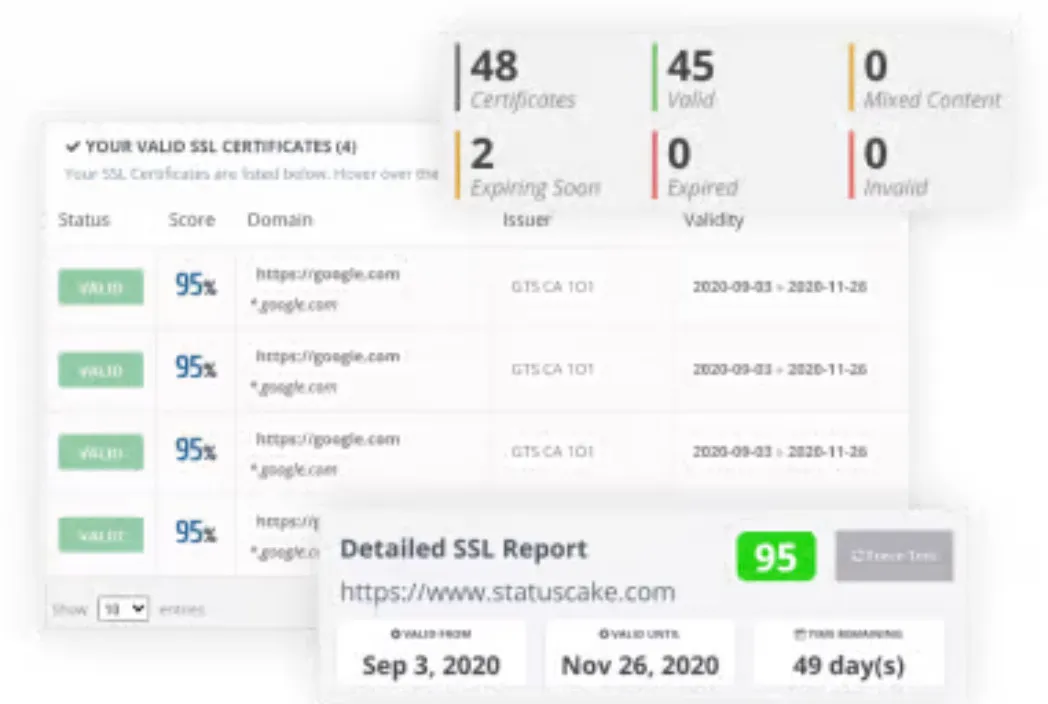

7. StatusCake

StatusCakeは、更新期限を先回りして管理し、証明書の日付に関する可視性を高めることに重点を置いたSSL監視を提供しています。StatusCakeによれば、証明書の開始日/終了日を確認でき、有効期限の1日、14日、30日前にアラートを設定できます。複数のマーケティングサイトや一般的なWebプロパティを管理するチームにとって、これはすっきりして実用的なソリューションです。特に、同じベンダーからアップタイム監視も使いたい場合に向いています。

StatusCakeは、「中間的な立ち位置」のカテゴリに入ることが多いです。超ミニマルな監視ツールよりは構造がありますが、証明書ライフサイクルのガバナンスよりも、主にアップタイム型のユースケースを志向しています。主なリスクが「更新忘れ」であるなら、StatusCakeのモデルはよく合います。

長所

- わかりやすい有効期限アラートと証明書日付の可視性

- 一般的なWebサイト監視と併用しやすい

- 複数サイトを所有する運用者にとってシンプルな運用モデル

短所

- 証明書変更検知や高度なTLS診断にはあまり特化していない

- 高度な証明書ガバナンスワークフロー向けには設計されていない

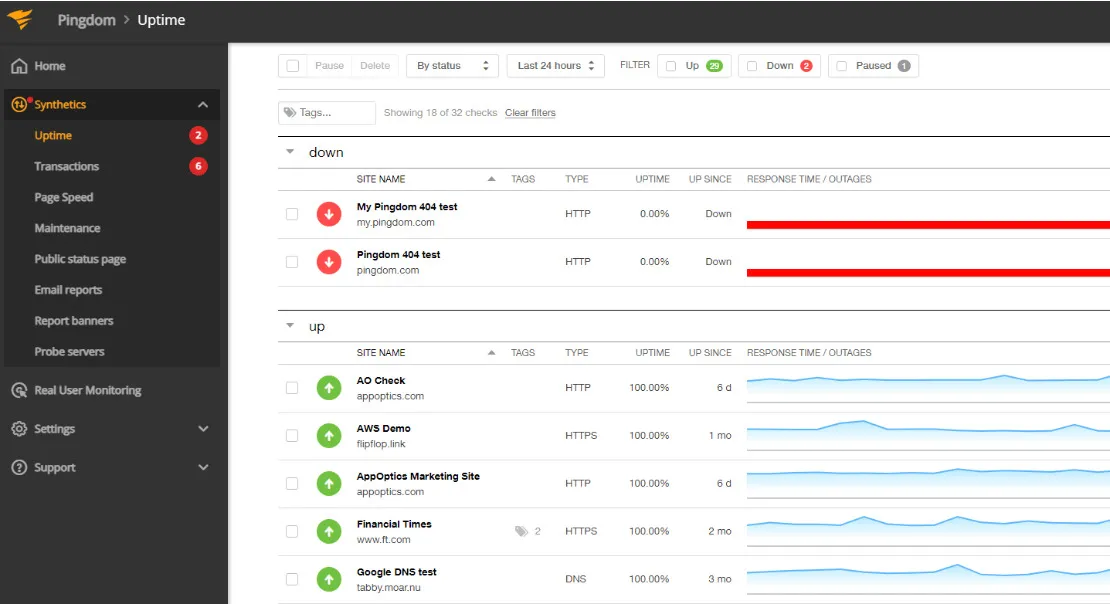

8. Pingdom

PingdomのSSL証明書監視は、基本的にはアップタイムチェックを設定する際にHTTPSを選択することで有効になります。Pingdomによれば、HTTPSチェックを有効にすると、証明書エラーを自動的に監視し、証明書の問題や有効期限切れが近いことを通知します。SolarWinds Pingdomのドキュメントでもこれが補強されており、証明書監視はHTTPSアップタイムチェックで利用可能で、証明書エラーを自動で監視するとされています。

運用面では、これは「設定して放置」のアプローチです。証明書障害はアップタイム障害になるため、チームがすでに対応している場所に自然に現れます。これは特に、主な要件が「TLSの問題でアクセス不能にしないこと」であるシンプルなWebサイトに適しています。

長所

- SSL監視がHTTPSアップタイムチェックに統合されている(設定が簡単)

- 証明書エラーが可用性の問題として表面化するため、チームが優先しやすい

- Pingdomのアップタイムチェックを標準化しているチームに向いている

短所

- 専用の証明書ツールよりも証明書固有の可視性は少ない

- 証明書のインベントリ、所有権、変更追跡には向いていない

9. UpDown

UpDownは軽量な監視サービスで、予測しやすく自動化しやすいため開発者に人気があります。UpDownのSSL有効期限通知は、有効期限の30日、14日、7日、1日前に送られるアラートとして明確に説明されており、重大なアラートではなく通知であるため、ユーザーのタイムゾーンの午前10時に送信されます。また、SSL有効期限イベント用のWebhookもサポートしており、チケットの自動作成、チャットへの投稿、社内ランブックの起動を自動化したい場合に便利です。

UpDownのモデルは、更新が自動化されているものの、自動化が実際に機能しているかを独立して確認したい場合、そして通知を既存ツールに簡単に統合したい場合に理想的です。UpDownはまた、一般的なインシデントシステムと簡単に接続できる統合やWebhook向けワークフローもドキュメント化しています。

長所

- チームが計画を立てやすい予測可能な通知タイミング

- Webhookにより、更新のためのチケット/ランブックの自動化が簡単

- 多数のエンドポイントを監視する際のオーバーヘッドが最小限

短所

- 証明書ガバナンスプラットフォームではない(所有権、監査レポート、ポリシーなど)

- 合成監視中心のプラットフォームほど診断の深さはない

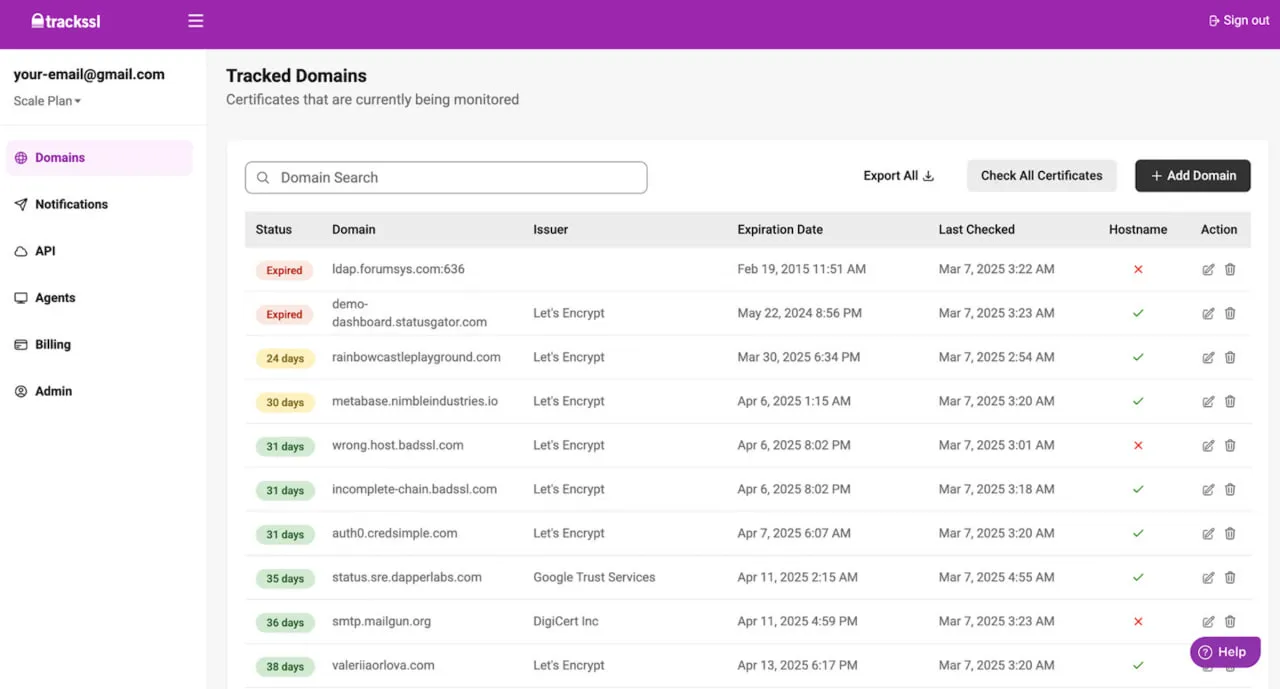

10. TrackSSL

TrackSSLはアップタイム重視ではなく証明書重視であり、これは2026年にはますます価値が高まっています。なぜなら、自動更新(ACME、CDN、ホスティングプラットフォーム)が新たなリスク、つまり予期しない証明書変更を生み出すからです。TrackSSLは、複数チャネル(メール、Slack、SMS、Teams、Webhook)での有効期限通知に加えて、「SSL変更の監視」と「SSL Certificate Transparencyアラート」を中核機能として強調しています。

実際には、TrackSSLはアップタイム監視と組み合わせて「証明書監督レイヤー」として使われることが一般的です。アップタイムツールはサービスダウンを知らせ、TrackSSLは証明書が変更された時、有効期限が近い時、何か異常がある時を知らせます。組織が発行を完全には管理していない場合(たとえばCDNが証明書を更新して配信する場合)、変更アラートは、間違った証明書やチェーンがエンドポイントに配信されたことを検知するまでの時間を大幅に短縮できます。

長所

- 一般的なアップタイム監視ではなく、証明書監視専用に作られている

- 変更監視は自動更新環境で特に価値がある

- 柔軟な通知チャネル(Slack/Teams/SMS/Webhook)

短所

- 通常、完全な可用性カバレッジのためにアップタイム/合成監視ツールと併用される

- 単独の「すべてを監視する」プラットフォームとしてはあまり向かない

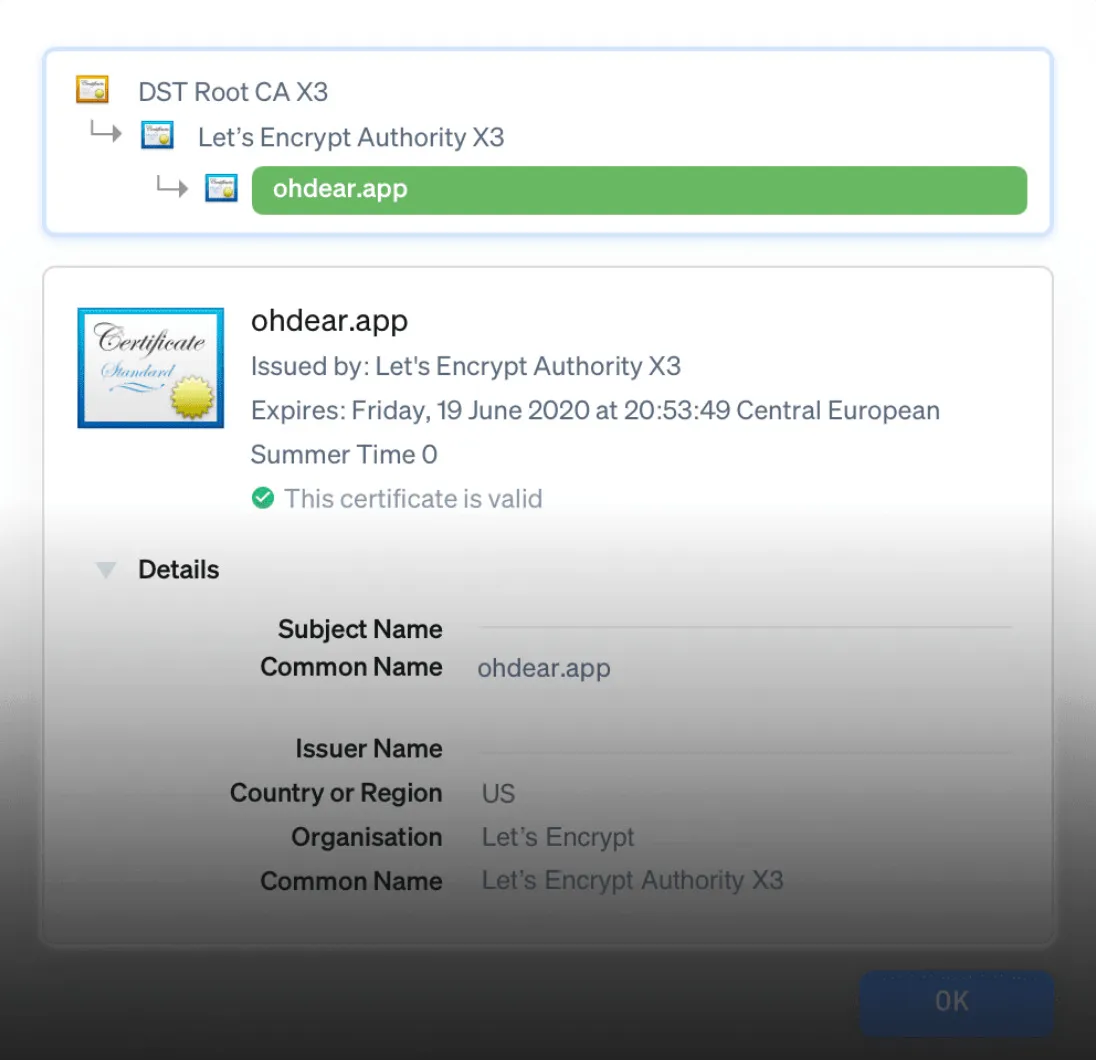

11. Oh Dear

Oh DearのSSL/TLS監視は、「証明書がもうすぐ期限切れか」だけでなく、「証明書が変わったか」を重視するチーム向けに作られています。標準的な有効期限追跡に加えて、Oh Dearは、更新やデプロイ変更が想定通りかどうかをすばやく確認できる、前後比較付きの証明書変更検知を強調しています。これは特に、2026年のCDN、リバースプロキシ、マネージドプラットフォームによって証明書が自動ローテーションされる環境で有用です。なぜなら、障害モードは常に有効期限切れではなく、経路のどこかに誤った証明書やチェーンが配備されることだからです。

運用面では、Oh Dearは、軽量で読みやすく、開発者のワークフローに統合された監視を求める場合に適しています。SSL監視を重いガバナンスプロジェクトにせずに、強力な通知を提供します。

長所

- 明確な前後比較ができる強力な証明書変更検知

- 開発者向けの監視体験と通知

- 自動化環境で予期しない証明書差し替えイベントを検出するのに役立つ

短所

- 完全な証明書管理/ガバナンスシステムではない

- 可用性の文脈を得るために、アップタイム/合成監視ツールと併用する監督レイヤーとして最適

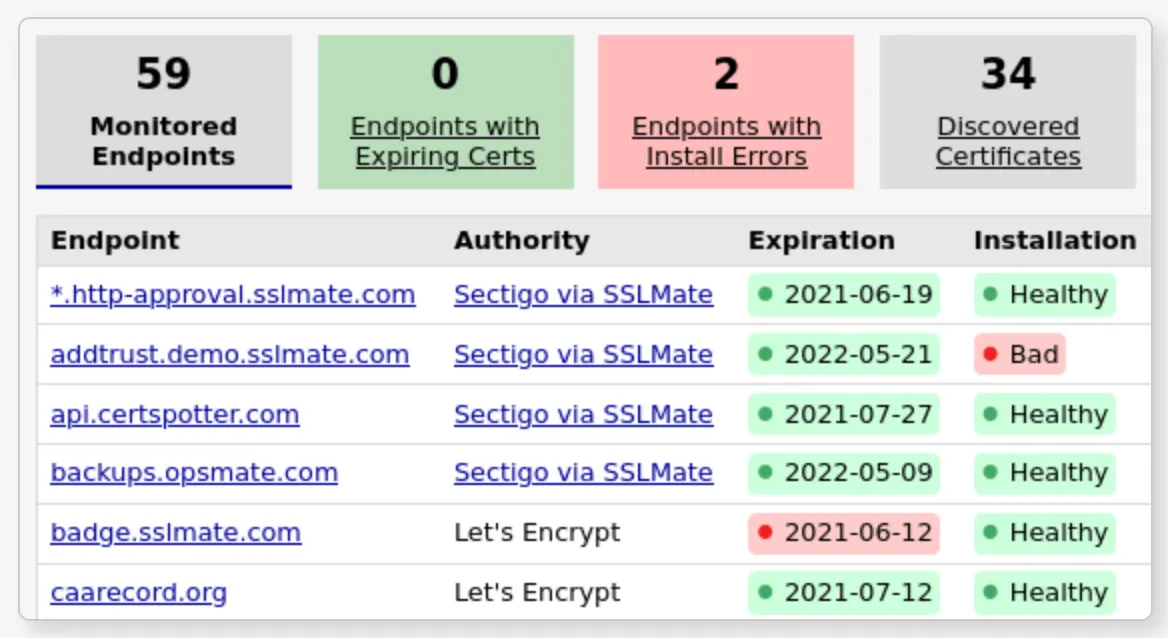

12. Cert Spotter (SSLMate)

Cert SpotterはCertificate Transparency(CT)監視ツールです。サーバーが現在配信しているものだけを確認するのではなく、CTログを監視し、あなたのドメイン向けに証明書が発行されたときに通知します。これにより、不正な発行、予期しない更新、計画していなかった証明書アクティビティを検出できます。これは2026年においてますます価値が高まっている別の視点です。多くの組織が、有効期限通知だけでなく、発行イベントそのものを独立して可視化したいと考えているからです。

Cert Spotterは、SSLMateのホスト型サービスとしても、オープンソース版としても存在しており、CT監視を必要としつつ柔軟な導入オプションを好むセキュリティチームにとって魅力的です。

長所

- CTログを通じて、不正または予期しない証明書発行の検出に優れている

- 「発行イベント」レイヤーをカバーすることで、アップタイム/SSLチェックツールを補完する

- ホスト型サービスとオープンソースツールの両方が利用可能

短所

- CT監視は補完的なものであり、エンドポイントのハンドシェイク/チェーン検証の代替にはならない

- 「ユーザーが今見ているもの」を複数ロケーションから確認するアップタイム型チェックにはあまり重点を置いていない

適切なツールの選び方

実用的な判断ルールが欲しいなら:

- 監視プラットフォームを選ぶのは、SSLチェックを、より広範なアップタイム監視やユーザーフロー監視、さらにレポートやグローバルチェックポイントの一部として使いたい場合です(たとえば、Dotcom-Monitor)。

- インシデント主導のアップタイムツールを選ぶのは、SSL障害をダウンタイムと同じようにページ通知したい場合です(たとえば、Better Stack、Pingdom、UptimeRobot)。

- チェーンの問題やデバッグのコンテキストを重視するなら、合成監視重視のツールを選びます(たとえば、Sematext、Datadog)。

証明書重視のツールを選ぶのは、変更検知やCT型監視が重要な場合です(たとえば、TrackSSL)。

結論

2026年において、最良のSSL証明書監視ツールは、単に有効期限を通知するだけではありません。実際のユーザーが体験するのと同じ方法で証明書の健全性を検証し、適切なアラートを適切なチームへすばやく届けます。複数ロケーションでのSSL検証、アラート、レポートを、より広範なWebサイト監視やトランザクション監視と組み合わせたソリューションを求めているなら、Dotcom-Monitorは有力な出発点です。