Un certificat SSL/TLS expiré ou mal configuré ne tombe pas silencieusement. Les utilisateurs sont bloqués par des avertissements de navigateur, les conversions chutent, et les équipes s’affolent pour diagnostiquer si le problème est l’expiration, un intermédiaire manquant, un décalage SNI/nom d’hôte, ou un CDN edge servant une ancienne chaîne. C’est pourquoi la surveillance des certificats SSL en 2026 concerne moins le “vérifier la date d’expiration” et plus la validation continue + l’alerte rapide + un contexte suffisant pour résoudre le problème rapidement.

Un certificat SSL/TLS expiré ou mal configuré ne tombe pas silencieusement. Les utilisateurs sont bloqués par des avertissements de navigateur, les conversions chutent, et les équipes s’affolent pour diagnostiquer si le problème est l’expiration, un intermédiaire manquant, un décalage SNI/nom d’hôte, ou un CDN edge servant une ancienne chaîne. C’est pourquoi la surveillance des certificats SSL en 2026 concerne moins le “vérifier la date d’expiration” et plus la validation continue + l’alerte rapide + un contexte suffisant pour résoudre le problème rapidement.

Ce guide compare les 12 meilleurs outils de surveillance des certificats SSL en 2026, en se concentrant sur ce que chaque outil fait, ce que c’est que de l’utiliser, où il s’inscrit, et quels sont les compromis. (Les avantages et inconvénients sont uniquement des points; tout le reste est du texte.)

Qu’est-ce que la surveillance des certificats SSL ?

La surveillance des certificats SSL est la pratique de vérifier en continu vos certificats SSL/TLS pour les dates d’expiration, les erreurs de configuration, les problèmes de chaîne et les changements inattendus. Contrairement aux vérificateurs de certificats ponctuels, les outils de surveillance effectuent des validations programmées depuis plusieurs emplacements mondiaux et alertent votre équipe avant que les problèmes n’affectent les utilisateurs.

Que rechercher dans un outil de surveillance des certificats SSL

La plupart des articles de comparaison les mieux classés convergent sur quelques points d’évaluation :

- Alerte d’expiration proactive (plusieurs fenêtres de rappel comme 30/14/7/1 jours)

- Validation qui correspond aux échecs réels (certificats invalides, problèmes de chaîne, mauvais certificat servi, etc.)

- Vérifications multi-localisations (surtout important avec les CDN et le routage géographique)

- Alerte exploitable (email + chat + options d’escalade)

- Historique et reporting (audits, reporting client, revue post-incident)

- Correspond à votre flux de travail (outils axés sur le temps de disponibilité vs outils axés sur les synthétiques vs outils dédiés aux certificats)

Tableau de comparaison rapide

Pour un ajustement rapide par cas d’utilisation :

- Meilleur pour les entreprises : Datadog

- Meilleur pour les petites équipes : UptimeRobot

- Meilleur pour la gouvernance des certificats : TrackSSL

- Meilleur pour la surveillance mondiale : Dotcom-Monitor

- Meilleur pour les flux de travail d’incidents : Better Stack

| Outil | Ce à quoi il est le plus fort | Concentration sur la surveillance SSL | Reporting/historique | “On a l’impression de” |

| Dotcom-Monitor | Vérifications mondiales + reporting prêt pour l’audit | Surveillance SSL + site web/transaction | Fort | Plateforme de surveillance |

| Better Stack | Temps de disponibilité + flux de travail d’incidents | SSL à l’intérieur des moniteurs de disponibilité/mots-clés | Bon | Temps de disponibilité axé sur les incidents |

| Sematext Synthetics | Validation SSL synthétique approfondie | Vérifications conscientes de la chaîne + diagnostics | Fort | Synthétiques axés sur l’ingénierie |

| Datadog Synthetics | Observabilité d’entreprise + tests SSL | Tests SSL intégrés dans les synthétiques | Fort | Suite d’observabilité |

| Site24x7 | Surveillance de suite + environnements SNI | SNI + vérifications de révocation/CA | Fort | Suite IT ops |

| UptimeRobot | Configuration rapide + erreurs SSL courantes | Alerte d’expiration + erreurs SSL | Basique–Bon | Outil de disponibilité simple |

| StatusCake | Vérifications SSL simples | Alerte d’expiration + visibilité | Bon | Vendeur de disponibilité |

| Pingdom | SSL intégré dans les vérifications de disponibilité HTTPS | Erreurs de certificat + expiration dans la disponibilité | Bon | Disponibilité à configurer et oublier |

| UpDown | Minimaliste + rappels prévisibles | Rappels d’expiration + webhooks | Basique–Bon | Amical pour les développeurs |

| TrackSSL | Surveillance dédiée des certificats | Alerte d’expiration + changement de certificat | Bon | Outil axé sur les certificats |

| Oh Dear | Détection de changement de certificat + notifications claires | Surveillance d’expiration + changement de certificat | Bon | Surveillance amicale pour les développeurs |

| Cert Spotter (SSLMate) | Surveillance de la transparence des certificats | Alerte d’émission CT + signaux d’expiration/certificat invalide | Bon | Moniteur CT axé sur la sécurité |

1. Dotcom-Monitor

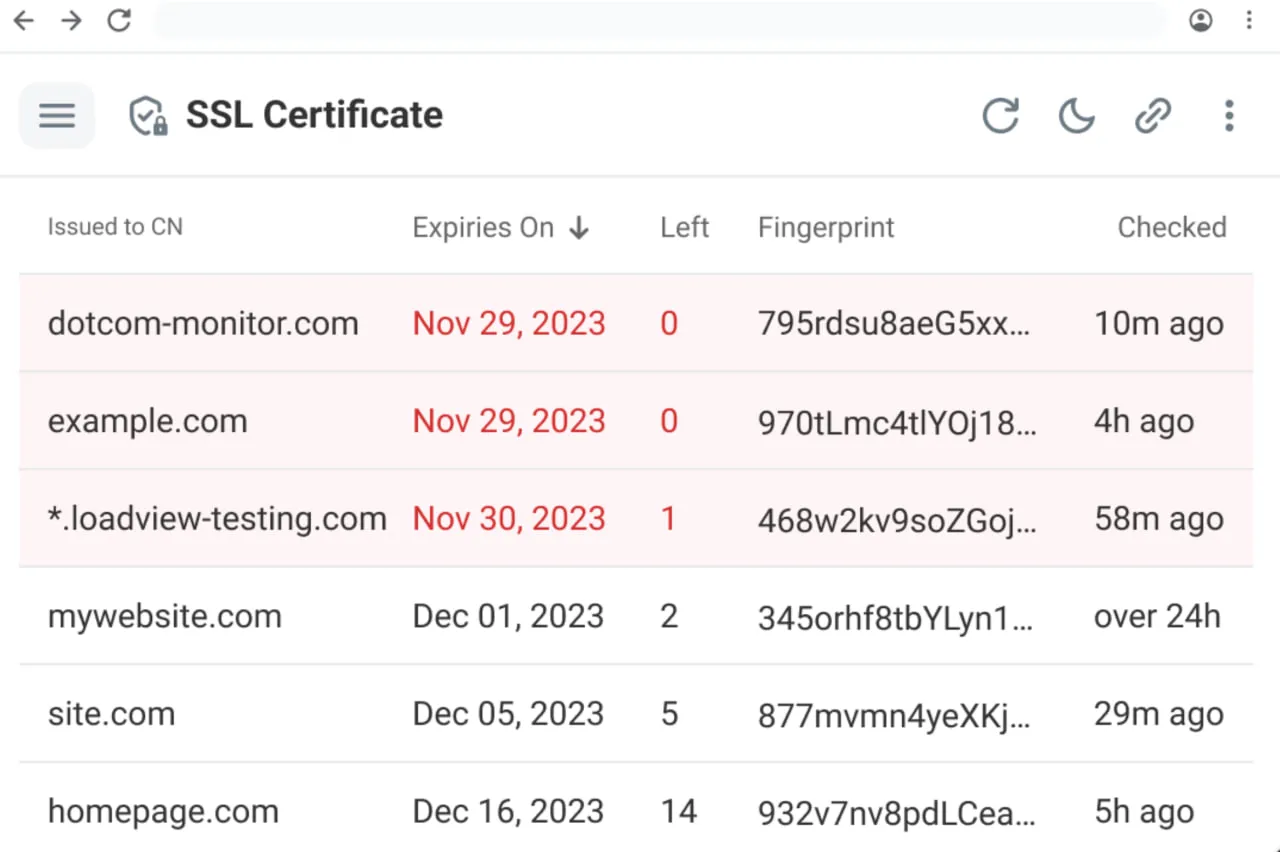

Dotcom-Monitor se positionne comme un “vérificateur de certificats SSL intelligent” qui effectue des vérifications régulières des certificats depuis plusieurs emplacements, afin que vous puissiez voir l’état SSL de la même manière que les utilisateurs le font dans le monde entier. Cette approche multi-localisation est importante en 2026 car les problèmes de certificat apparaissent souvent uniquement dans certaines régions – surtout lorsqu’un CDN ou un nœud edge sert une ancienne chaîne de certificats. Dotcom-Monitor intègre également la surveillance SSL dans un flux de travail de fiabilité plus large : vous ne validez pas seulement le certificat, vous validez les flux critiques du site web et des utilisateurs qui en dépendent, ce qui est généralement la façon dont les problèmes de certificat se manifestent en production.

Un autre facteur différenciateur est l’accent mis par la plateforme sur la visibilité et la responsabilité : lorsque vous devez montrer aux parties prenantes que SSL était valide à travers les emplacements dans le temps (ou prouver que le renouvellement a eu lieu), le reporting et l’historique deviennent une véritable fonctionnalité – pas juste un “agrément à avoir”. Dotcom-Monitor annonce également un réseau de surveillance mondial (près de 30 emplacements) qui soutient cette approche. Enfin, si votre processus de gestion des certificats est divisé entre plusieurs équipes (web, infra, sécurité), le routage des alertes de Dotcom-Monitor aide à transformer “quelqu’un devrait renouveler cela” en une tâche opérationnelle assignée.

Avantages

- Les vérifications multi-localisations aident à détecter tôt les incohérences CDN/edge

- La surveillance SSL s’intègre naturellement avec la disponibilité et la surveillance synthétique/transactionnelle

- Reporting/historique solide pour les audits, les parties prenantes et le reporting client

- Fonctionne bien pour les portefeuilles de sites et de points de terminaison

Inconvénients

- Plus de plateforme que nécessaire si vous voulez seulement un rappel d’expiration basique

- Plus précieux lorsqu’il est utilisé aux côtés d’autres modules de surveillance, pas seulement SSL

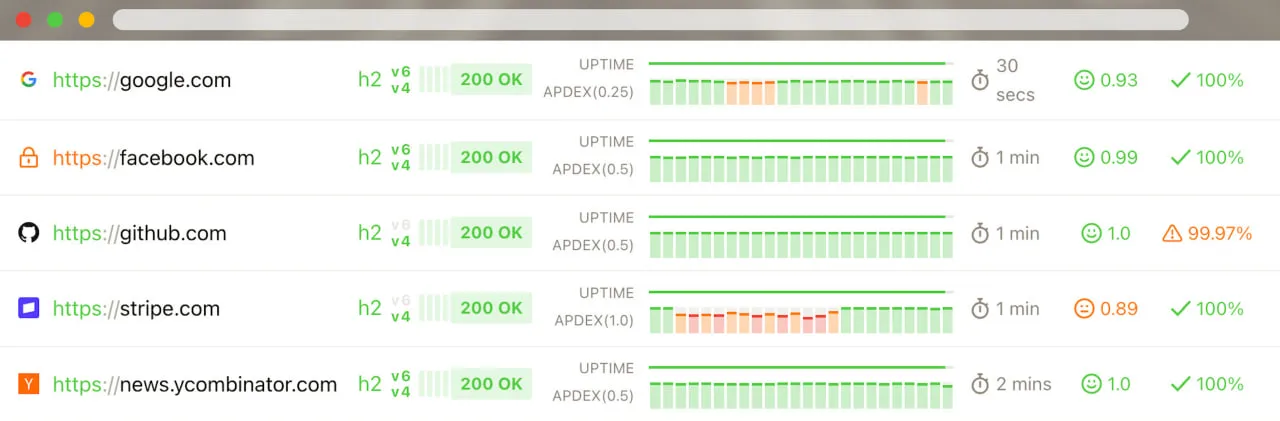

2. Better Stack

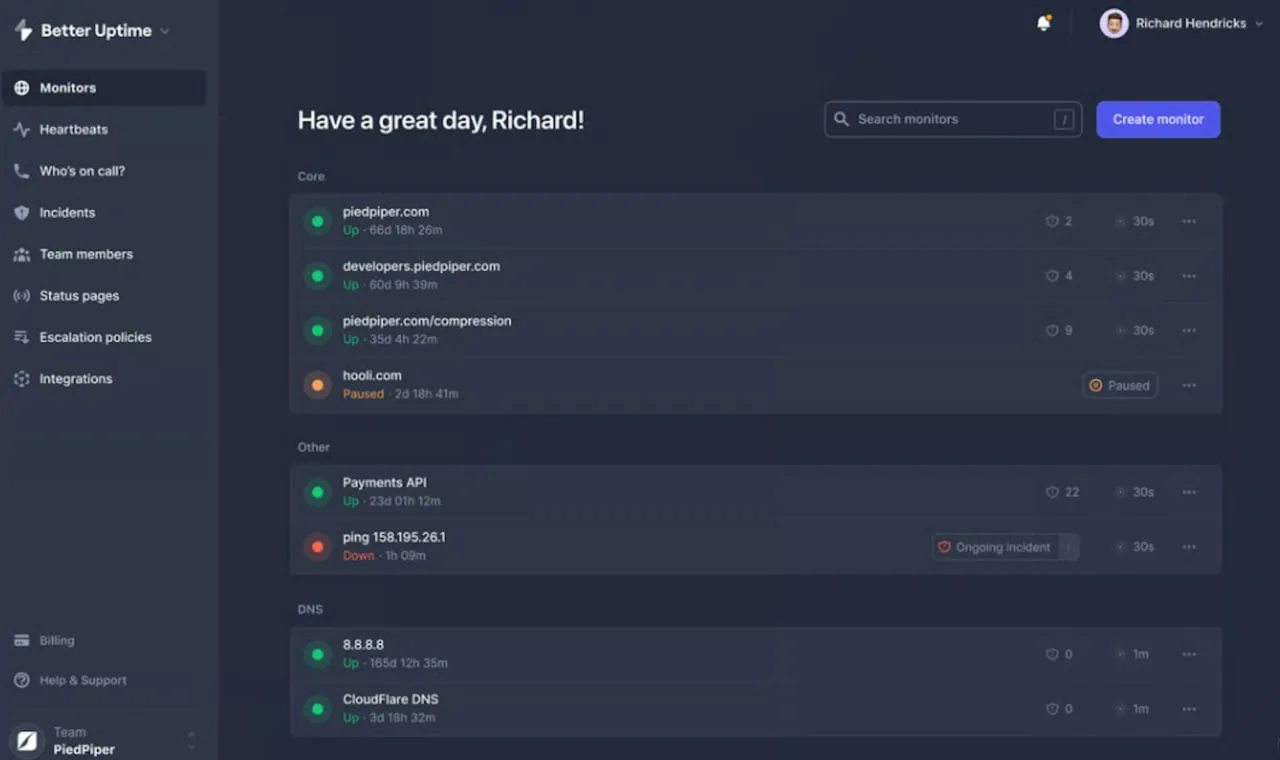

L’approche SSL de Better Stack est opérationnelle : la surveillance des certificats SSL est intégrée dans les moniteurs de disponibilité et les moniteurs de mots-clés, de sorte que les échecs TLS sont traités comme des problèmes de disponibilité et routés dans votre processus d’incidents. En pratique, c’est souvent le bon modèle – car lorsque TLS échoue, cela devient un problème de “site en panne” du point de vue de l’utilisateur. Better Stack vous permet d’activer les vérifications de certificats (y compris le suivi de validité et d’expiration) depuis les paramètres avancés d’un moniteur.

Là où Better Stack a tendance à briller (et pourquoi il est courant dans les meilleures comparaisons) est le flux de travail après détection : routage des alertes, collaboration et gestion des incidents. Au lieu que les alertes de certificats aillent dans une boîte de réception oubliée, elles apparaissent là où les équipes réagissent réellement. C’est un bon ajustement lorsque vous voulez que les problèmes SSL suivent les mêmes règles d’escalade que les temps d’arrêt.

Avantages

- Les vérifications SSL sont intégrées directement dans les moniteurs de disponibilité/mots-clés

- Flux de travail d’incidents solide : les problèmes de certificats deviennent rapidement exploitables

- Configuration simple (activez la vérification SSL/TLS par moniteur)

Inconvénients

- Moins orienté vers la gouvernance du cycle de vie des certificats (inventaire/propriété/contrôle des changements)

- Les diagnostics axés sur les certificats ne sont pas aussi centraux que dans les outils axés sur les synthétiques

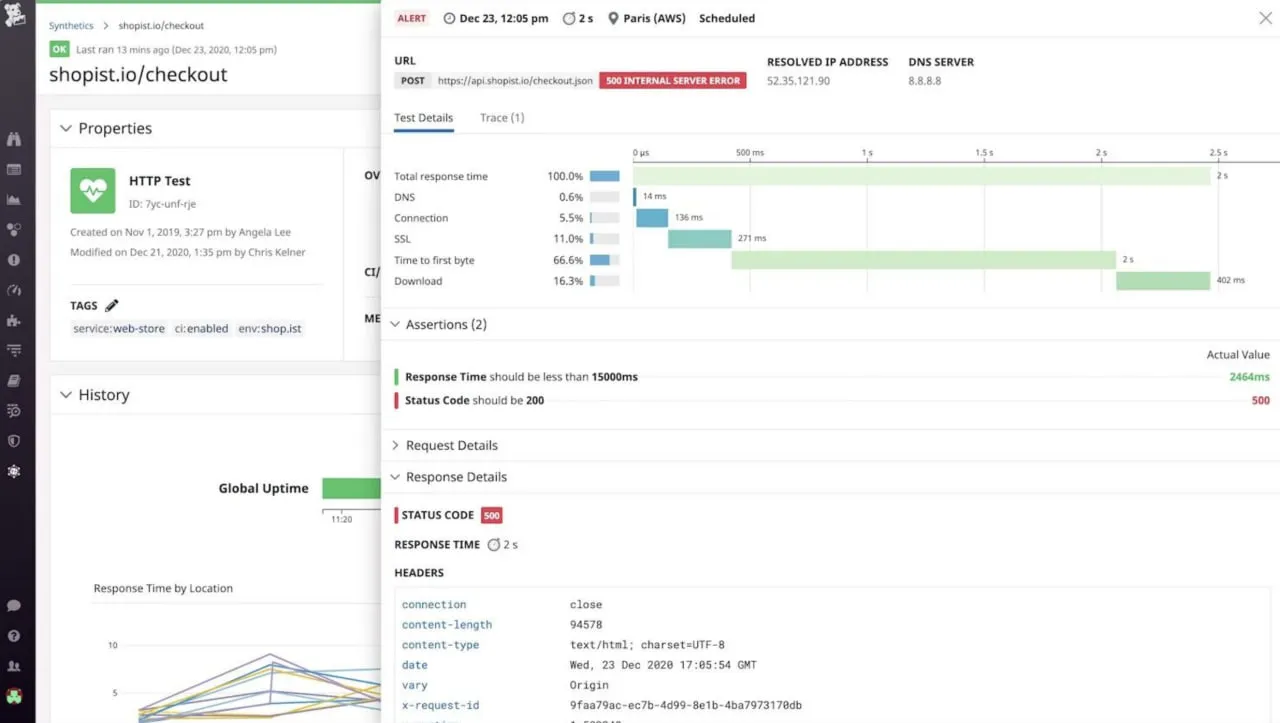

3. Sematext Synthetics

Sematext est une plateforme de surveillance synthétique qui effectue explicitement des vérifications de certificats SSL à travers toute la chaîne de certificats (feuille, intermédiaire et racine), plutôt que de vérifier uniquement le certificat de l’entité finale. Cela est important car les pannes réelles proviennent souvent de problèmes de chaîne (intermédiaire expiré, intermédiaire manquant, ordre de chaîne incorrect), et ceux-ci peuvent être difficiles à diagnostiquer si votre outil ne rapporte que “l’échec de la poignée de main SSL”. Sematext prend également en charge des fenêtres d’alerte SSL structurées (par exemple, alertes de jours avant l’expiration) et peut générer des alertes lorsqu’un changement de certificat est détecté.

Au quotidien, Sematext a tendance à séduire les équipes d’ingénierie car le contexte de surveillance synthétique vous donne de meilleures indications de débogage : quel point de terminaison a échoué, ce qui a changé, et quand cela a commencé à échouer. Si vous exécutez déjà des vérifications HTTP/synthétiques pour les SLA, ajouter des validations SSL est un moyen à faible friction d’élargir la couverture sans introduire un système séparé.

Avantages

- La surveillance consciente de la chaîne réduit les incidents de “surprise d’expiration intermédiaire/racine”

- Diagnostics solides lorsqu’ils sont associés à des vérifications HTTP/synthétiques

- Peut alerter sur les fenêtres d’expiration et les changements de certificats détectés

Inconvénients

- Pour les scripts de parcours utilisateur/navigateur, Sematext note que les vérifications SSL sont effectuées uniquement pour la première page (une limitation importante)

- Exagéré si votre seule exigence est un rappel de renouvellement

4. Datadog Synthetics (tests SSL)

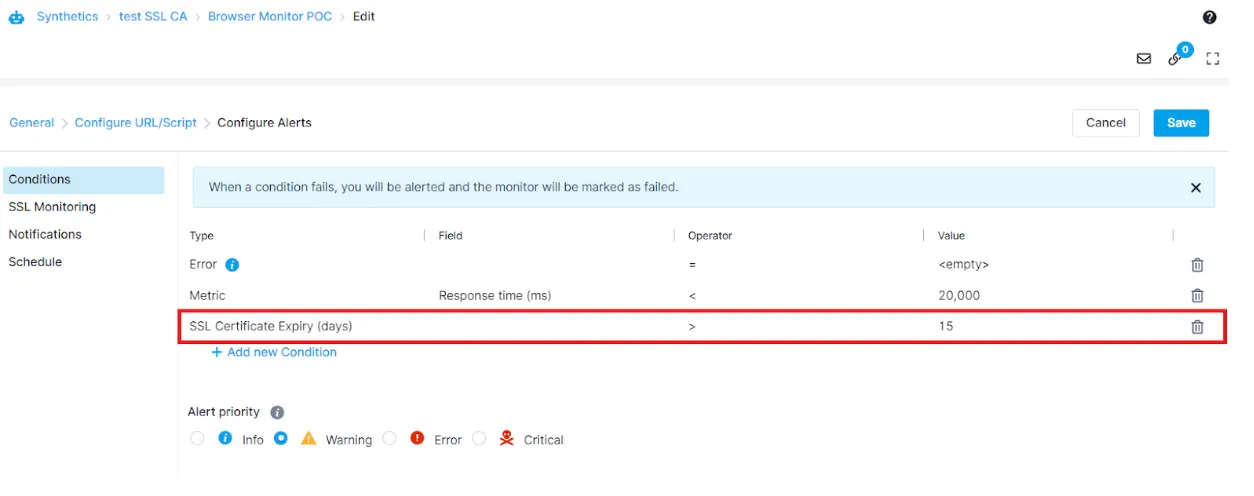

Les tests SSL de Datadog sont conçus pour la surveillance proactive de la validité et de l’expiration des certificats, avec des alertes qui incluent des détails d’échec pour aider à identifier la cause profonde. Pour les équipes utilisant déjà Datadog, le grand avantage est la consolidation : la santé SSL devient un signal standard supplémentaire aux côtés des métriques, des journaux, des traces et de la disponibilité synthétique. Dans les grandes organisations, cette cohérence est importante – les problèmes de certificats à travers les services internes peuvent être traités de la même manière que d’autres régressions de fiabilité.

Datadog cadre également les synthétiques comme une surveillance multi-couches à travers le niveau réseau (y compris SSL, DNS, et plus), ce qui facilite l’opérationnalisation des vérifications de certificats dans le cadre d’un programme de test plus large plutôt que d’un outil de rappel ponctuel. Si vous souhaitez que les vérifications SSL héritent de votre modèle de balisage, de propriété et de routage des incidents existants, Datadog est solide – à condition que vous soyez déjà investi dans la plateforme.

Avantages

- Correspond bien si Datadog est déjà votre “maison” d’observabilité

- Les tests SSL s’intègrent proprement aux alertes d’entreprise et aux flux de travail d’incidents

- Évolue bien vers de nombreux points de terminaison, y compris les services internes

Inconvénients

- Souvent trop lourd/coûteux si vous n’utilisez pas déjà Datadog

- Pas un outil de gouvernance des certificats dédié en soi

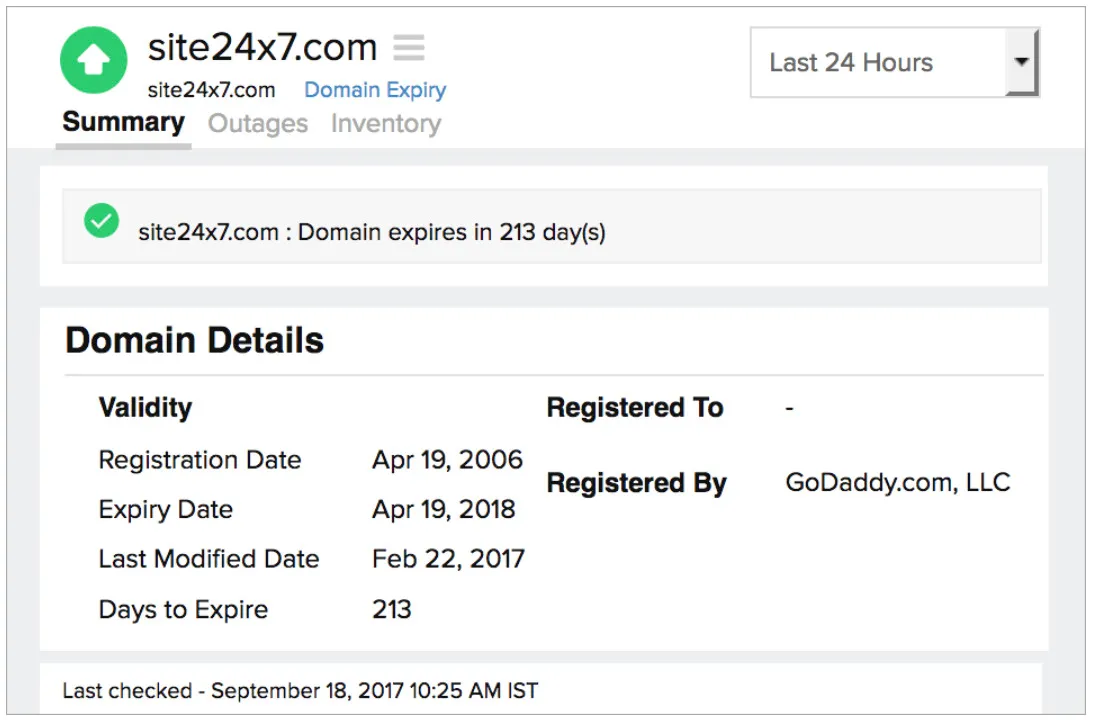

5. Site24x7

La surveillance SSL/TLS de Site24x7 est attrayante lorsque vous devez faire face à la complexité d’hébergement du monde réel, en particulier SNI (plusieurs certificats sur la même IP). Site24x7 souligne explicitement les serveurs activés SNI et la nécessité de récupérer les bonnes informations d’expiration SSL dans ces environnements. Il capture également les métadonnées des certificats (CA, propriétaire, date d’émission, date d’expiration, jours restants), ce qui est utile pour la visibilité opérationnelle.

Au-delà de l’expiration, Site24x7 prend en charge des vérifications telles que l’état de révocation OCSP et peut signaler si un CA est sur liste noire, ce qui rapproche l’outil de “la santé SSL et l’hygiène de sécurité”, pas seulement des “rappels de calendrier”. Si votre surveillance SSL doit s’inscrire dans des opérations IT plus larges (serveurs, réseaux, applications), l’approche de suite de Site24x7 peut être un réel avantage.

Avantages

- Fort pour les environnements SNI où des outils plus simples peuvent vérifier le mauvais certificat

- Inclut des vérifications orientées sécurité comme la révocation OCSP et la détection de CA sur liste noire

- Fonctionne bien dans le cadre d’une suite de surveillance IT ops

Inconvénients

- Les produits de suite peuvent sembler lourds si vous avez seulement besoin de surveillance SSL

- Plus de fonctionnalités à configurer et à maintenir que les outils minimalistes

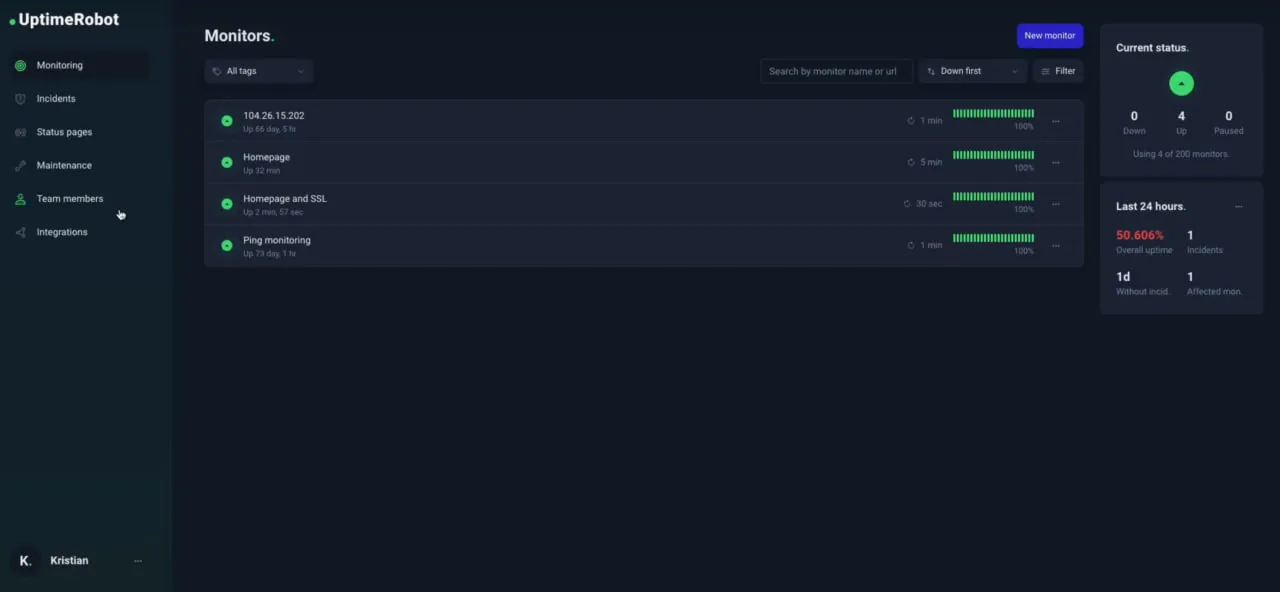

6. UptimeRobot

UptimeRobot est populaire car il est simple : vous ajoutez un moniteur HTTPS et activez la surveillance SSL pour être notifié des erreurs de certificat et des expirations à venir. Les documents d’aide d’UptimeRobot indiquent que les vérifications d’expiration s’effectuent une fois toutes les 24 heures, avec des fenêtres de rappel par défaut à 30, 14, 7 et 0 jours, et vous pouvez personnaliser les intervalles. Pour de nombreuses équipes, c’est exactement ce dont elles ont besoin : prévenir la panne de certificat la plus courante (expiration) avec une configuration minimale.

UptimeRobot commercialise également la surveillance SSL comme une partie intégrante de son flux de surveillance – utile lorsque vous souhaitez un outil que les non-spécialistes peuvent comprendre et utiliser. Il est souvent utilisé comme la première couche de surveillance, et les équipes ajoutent des outils synthétiques/cert plus profonds plus tard si le diagnostic de chaîne ou la gouvernance deviennent importants.

Avantages

- Configuration très rapide et interface utilisateur facile

- Intervalles de rappel personnalisables avec des valeurs par défaut sensées

- Bonne “première ligne de défense” contre les pannes liées à l’expiration

Inconvénients

- Les vérifications quotidiennes peuvent être suffisantes pour le risque d’expiration, mais pas pour une validation TLS approfondie

- Fonctionnalités de gouvernance des certificats limitées (inventaire/gestion des changements/audits)

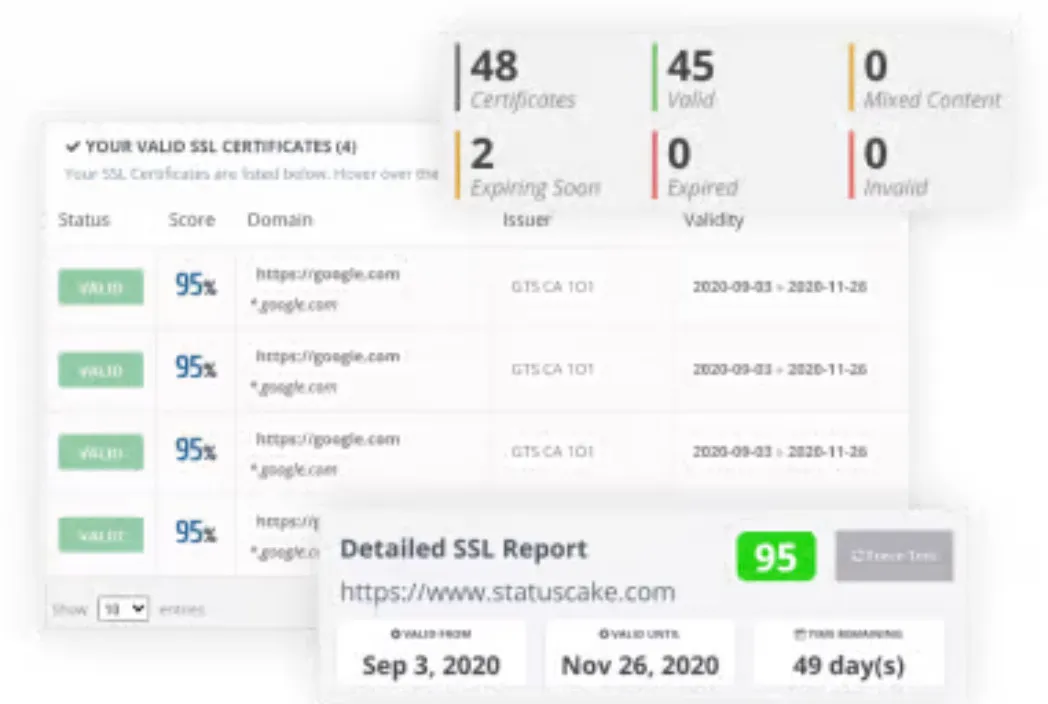

7. StatusCake

StatusCake fournit une surveillance SSL axée sur le respect des délais de renouvellement et l’amélioration de la visibilité sur les dates des certificats. StatusCake indique que vous pouvez voir les dates de début/fin des certificats et définir des alertes d’expiration à 1, 14 et 30 jours avant l’expiration. Pour les équipes gérant plusieurs sites marketing ou propriétés web standard, c’est une solution propre et pratique – surtout lorsque vous souhaitez également une surveillance de la disponibilité du même fournisseur.

StatusCake tend à se situer dans la catégorie “terrain d’entente” : plus de structure que les moniteurs ultra-minimalistes, mais toujours principalement orienté vers des cas d’utilisation de style disponibilité plutôt que vers la gouvernance du cycle de vie des certificats. Si votre principal risque est “renouvellement manqué”, le modèle de StatusCake s’adapte bien.

Avantages

- Alerte d’expiration simple et visibilité des dates des certificats

- Fonctionne bien aux côtés de la surveillance générale des sites web

- Modèle opérationnel simple pour les propriétaires de plusieurs sites

Inconvénients

- Moins spécialisé pour la détection de changements de certificats ou les diagnostics TLS avancés

- Pas conçu pour des flux de travail de gouvernance des certificats approfondis

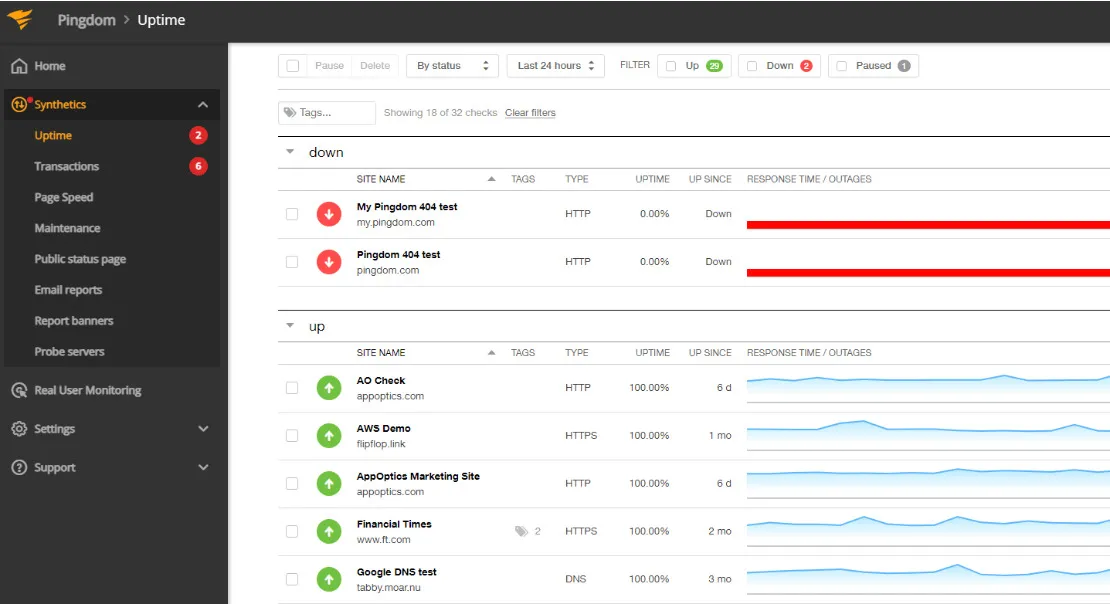

8. Pingdom

La surveillance des certificats SSL de Pingdom est essentiellement activée en sélectionnant HTTPS lors de la configuration d’une vérification de disponibilité. Pingdom indique qu’une fois qu’une vérification HTTPS est activée, elle surveille automatiquement les erreurs de certificat et vous notifie des problèmes de certificat et des expirations à venir. La documentation de SolarWinds Pingdom renforce cela : la surveillance des certificats est disponible pour les vérifications de disponibilité HTTPS, et l’outil surveille automatiquement les erreurs de certificat.

Opérationnellement, c’est l’approche “configurer et oublier” : les échecs de certificat deviennent des échecs de disponibilité, donc ils apparaissent là où votre équipe réagit déjà. Cela fonctionne particulièrement bien pour des sites web simples où l’exigence clé est “ne laissez pas TLS rompre l’accès”.

Avantages

- La surveillance SSL est intégrée dans les vérifications de disponibilité HTTPS (configuration simple)

- Les erreurs de certificat apparaissent comme des problèmes de disponibilité, que les équipes priorisent

- Fonctionne bien pour les équipes qui standardisent déjà sur les vérifications de disponibilité Pingdom

Inconvénients

- Moins de visibilité spécifique aux certificats que les outils de certificats dédiés

- Pas orienté vers l’inventaire des certificats, la propriété ou le suivi des changements

9. UpDown

UpDown est un service de surveillance léger qui est populaire auprès des développeurs car il est prévisible et adapté à l’automatisation. Les notifications d’expiration SSL d’UpDown sont explicitement décrites comme des alertes 30, 14, 7 et 1 jour avant l’expiration, envoyées à 10h00 dans votre fuseau horaire car ce sont des rappels plutôt que des alertes critiques. Il prend également en charge les webhooks pour les événements d’expiration SSL, ce qui est utile si vous souhaitez ouvrir automatiquement des tickets, publier dans le chat ou déclencher des runbooks internes.

Le modèle UpDown est idéal lorsque les renouvellements sont automatisés mais que vous souhaitez toujours une vérification indépendante que l’automatisation fonctionne – et que vous souhaitez que les notifications soient faciles à intégrer dans vos outils existants. UpDown documente également des intégrations/des flux de travail adaptés aux webhooks qui facilitent la connexion à des systèmes d’incidents courants.

Avantages

- Cadence de rappel prévisible sur laquelle les équipes peuvent s’appuyer

- Les webhooks facilitent l’automatisation des tickets/runbooks pour les renouvellements

- Peu de frais généraux pour surveiller de nombreux points de terminaison

Inconvénients

- Pas une plateforme de gouvernance des certificats (propriété, reporting d’audit, politique)

- Moins de profondeur de diagnostic que les plateformes axées sur les synthétiques

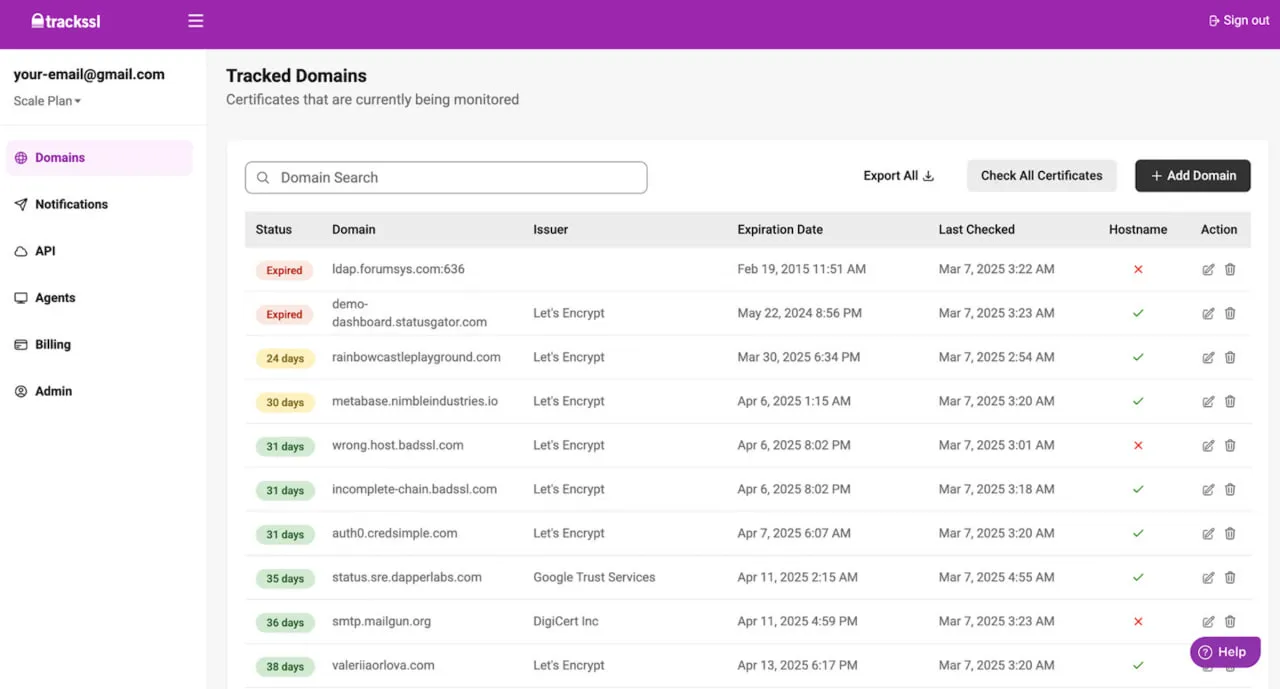

10. TrackSSL

TrackSSL est axé sur les certificats plutôt que sur la disponibilité, ce qui devient de plus en plus précieux en 2026 car le renouvellement automatisé (ACME, CDN, plateformes d’hébergement) introduit un nouveau risque : changements de certificats inattendus. TrackSSL met l’accent sur les notifications d’expiration via plusieurs canaux (email, Slack, SMS, Teams, webhooks) et souligne également “Surveiller les changements SSL” et “Alertes de transparence des certificats SSL” comme fonctionnalités clés.

En pratique, TrackSSL est couramment utilisé comme “couche de supervision des certificats” associée à un moniteur de disponibilité : les outils de disponibilité vous disent quand le service est en panne, tandis que TrackSSL vous dit quand le certificat a changé, quand il approche de l’expiration, et quand quelque chose semble anormal. Si votre organisation ne contrôle pas entièrement l’émission (par exemple, votre CDN renouvelle et déploie des certificats), les alertes de changement peuvent réduire considérablement le temps nécessaire pour détecter quand le mauvais certificat ou la mauvaise chaîne atterrit sur un point de terminaison.

Avantages

- Conçu spécifiquement pour la surveillance des certificats, pas pour la disponibilité générale

- La surveillance des changements est précieuse dans les environnements de renouvellement automatisé

- Canaux de notification flexibles (Slack/Teams/SMS/webhooks)

Inconvénients

- Typiquement associé à un outil de disponibilité/synthétique pour une couverture complète de disponibilité

- Moins adapté en tant que plateforme unique de “toute surveillance”

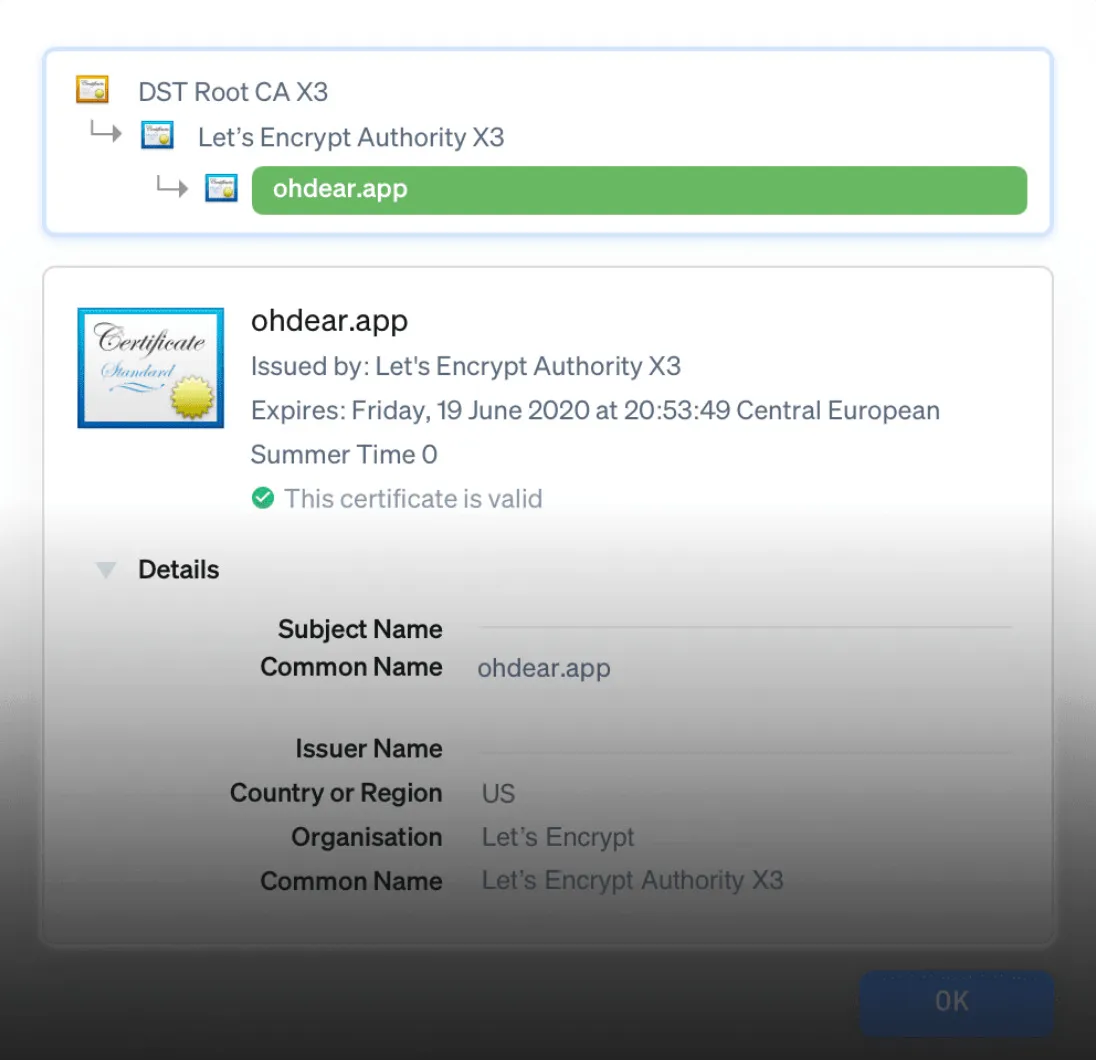

11. Oh Dear

La surveillance SSL/TLS d’Oh Dear est conçue pour les équipes qui se soucient autant de “le certificat a-t-il changé ?” que de “expire-t-il bientôt ?” En plus du suivi standard des expirations, Oh Dear met en évidence la détection de changement de certificat avec une comparaison avant/après afin que vous puissiez rapidement vérifier si un renouvellement ou un changement de déploiement est attendu. Cela est particulièrement utile dans les configurations de l’ère 2026 où les certificats sont automatiquement tournés par des CDN, des proxies inverses et des plateformes gérées – car le mode de défaillance n’est pas toujours l’expiration ; c’est le mauvais certificat ou la mauvaise chaîne déployée quelque part dans le chemin.

Opérationnellement, Oh Dear s’intègre bien lorsque vous souhaitez une surveillance légère, lisible et intégrée dans les flux de travail des développeurs : notifications solides sans transformer la surveillance SSL en un projet de gouvernance lourd.

Avantages

- Détection de changement de certificat solide avec une visibilité claire avant/après

- Expérience de surveillance amicale pour les développeurs et notifications

- Utile pour détecter des événements de changement de certificat inattendus dans des environnements automatisés

Inconvénients

- Pas un système complet de gestion des certificats/gouvernance

- Meilleur en tant que couche de supervision aux côtés d’outils de disponibilité/synthétiques pour le contexte de disponibilité

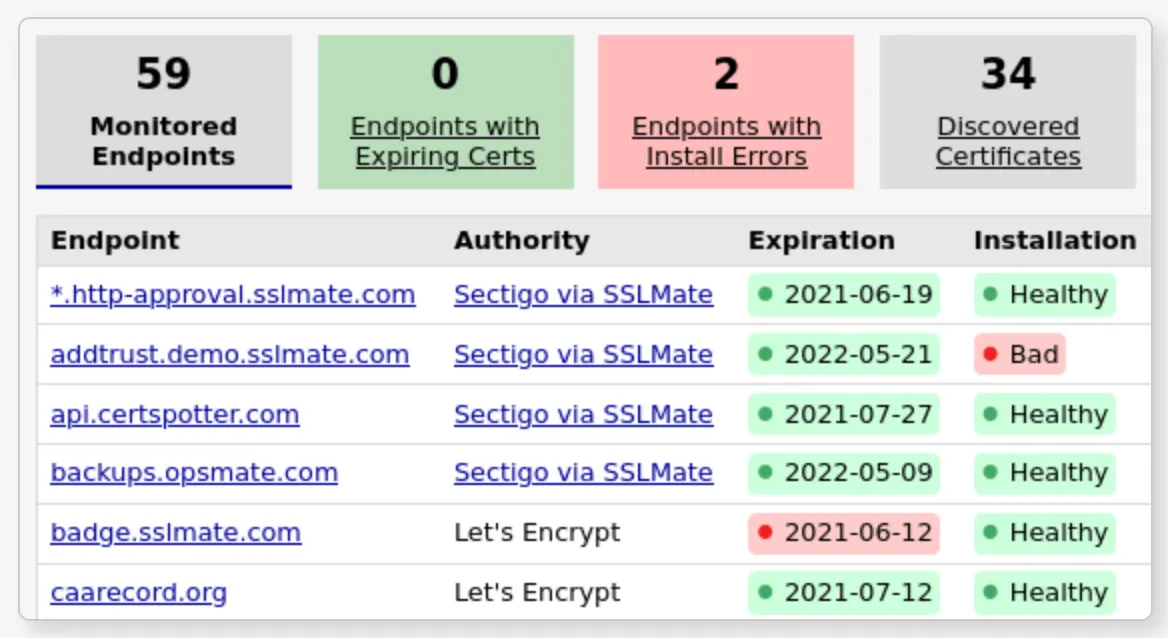

12. Cert Spotter (SSLMate)

Cert Spotter est un outil de surveillance de la transparence des certificats (CT). Plutôt que de vérifier uniquement ce que votre serveur sert actuellement, il surveille les journaux CT et vous alerte lorsque des certificats sont émis pour vos domaines – vous aidant à détecter des émissions non autorisées, des renouvellements inattendus et une activité de certificat que vous n’aviez pas prévue. C’est un angle différent mais de plus en plus précieux en 2026, car de nombreuses organisations souhaitent une visibilité indépendante sur les événements d’émission, pas seulement des rappels d’expiration.

Cert Spotter existe à la fois en tant que service hébergé de SSLMate et en tant qu’édition open-source, ce qui le rend attrayant pour les équipes de sécurité qui souhaitent une surveillance CT mais préfèrent des options de déploiement flexibles.

Avantages

- Excellent pour détecter des émissions de certificats non autorisées ou inattendues via les journaux CT

- Complète les outils de vérification de disponibilité/SSL en couvrant la couche “événement d’émission”

- Disponible en tant que service hébergé et outil open-source

Inconvénients

- La surveillance CT est complémentaire, pas un remplacement pour la validation de la poignée de main/chaîne de points de terminaison

- Moins axé sur les vérifications de style disponibilité multi-localisations “ce que les utilisateurs voient en ce moment”

Comment choisir le bon outil

Si vous voulez une règle de décision pratique :

- Choisissez une plateforme de surveillance lorsque vous souhaitez que les vérifications SSL fassent partie d’une couverture plus large de disponibilité et de flux d’utilisateurs, plus reporting et points de contrôle mondiaux (par exemple, Dotcom-Monitor).

- Choisissez un outil de disponibilité axé sur les incidents lorsque vous souhaitez que les échecs SSL soient traités comme des temps d’arrêt (par exemple, Better Stack, Pingdom, UptimeRobot).

- Choisissez un outil axé sur les synthétiques lorsque vous vous souciez des problèmes de chaîne et du contexte de débogage (par exemple, Sematext, Datadog).

Choisissez un outil axé sur les certificats lorsque la détection de changements et la surveillance de style CT sont importantes (par exemple, TrackSSL).

Conclusion

En 2026, les meilleurs outils de surveillance des certificats SSL ne se contentent pas de vous rappeler l’expiration – ils valident la santé des certificats de la manière dont les vrais utilisateurs l’expérimentent et envoient la bonne alerte à la bonne équipe rapidement. Si vous souhaitez une solution qui combine validation SSL multi-localisation, alerte et reporting avec une surveillance plus large du site web et de transactions, Dotcom-Monitor est un bon point de départ.