Ein abgelaufenes oder falsch konfiguriertes SSL/TLS-Zertifikat schlägt nicht leise fehl. Benutzer werden durch Browserwarnungen blockiert, Konversionen sinken, und Teams versuchen hektisch zu diagnostizieren, ob das Problem an Ablauf, einem fehlenden Zwischenzertifikat, einer SNI/Hostname-Diskrepanz oder einem CDN-Edge liegt, das eine alte Kette ausliefert. Deshalb ist SSL-Zertifikatsmonitoring im Jahr 2026 weniger damit beschäftigt, das Ablaufdatum zu überprüfen, sondern mehr mit kontinuierlicher Validierung + schneller Alarmierung + genügend Kontext, um das Problem schnell zu beheben.

Ein abgelaufenes oder falsch konfiguriertes SSL/TLS-Zertifikat schlägt nicht leise fehl. Benutzer werden durch Browserwarnungen blockiert, Konversionen sinken, und Teams versuchen hektisch zu diagnostizieren, ob das Problem an Ablauf, einem fehlenden Zwischenzertifikat, einer SNI/Hostname-Diskrepanz oder einem CDN-Edge liegt, das eine alte Kette ausliefert. Deshalb ist SSL-Zertifikatsmonitoring im Jahr 2026 weniger damit beschäftigt, das Ablaufdatum zu überprüfen, sondern mehr mit kontinuierlicher Validierung + schneller Alarmierung + genügend Kontext, um das Problem schnell zu beheben.

Dieser Leitfaden vergleicht die 12 besten SSL-Zertifikatsmonitoring-Tools im Jahr 2026, wobei der Fokus darauf liegt, was jedes Tool tut, wie es sich anfühlt, wo es passt und welche Kompromisse es gibt. (Vor- und Nachteile sind nur Aufzählungspunkte; alles andere ist Text.)

Was ist SSL-Zertifikatsmonitoring?

SSL-Zertifikatsmonitoring ist die Praxis, Ihre SSL/TLS-Zertifikate kontinuierlich auf Ablaufdaten, Konfigurationsfehler, Kettenprobleme und unerwartete Änderungen zu überprüfen. Im Gegensatz zu einmaligen Zertifikatsprüfern führen Monitoring-Tools geplante Validierungen von mehreren globalen Standorten durch und alarmieren Ihr Team, bevor Probleme die Benutzer betreffen.

Worauf man bei einem SSL-Zertifikatsmonitoring-Tool achten sollte

Die meisten hochrangigen Vergleichsartikel konzentrieren sich auf einige Bewertungsmerkmale:

- Proaktive Ablaufwarnungen (mehrere Erinnerungsfenster wie 30/14/7/1 Tage)

- Validierung, die mit realen Fehlern übereinstimmt (ungültige Zertifikate, Kettenprobleme, falsches Zertifikat ausgeliefert usw.)

- Überprüfungen an mehreren Standorten (besonders wichtig bei CDNs und Geo-Routing)

- Handlungsorientierte Alarmierung (E-Mail + Chat + Eskalationsoptionen)

- Historie und Berichterstattung (Audits, Kundenberichte, Nachbesprechungen nach Vorfällen)

- Passt in Ihren Workflow (Uptime-first-Tools vs. synthetic-first-Tools vs. zertifikatsspezifische Tools)

Schneller Vergleichstabelle

Für eine schnelle Anpassung nach Anwendungsfall:

- Am besten für Unternehmen: Datadog

- Am besten für kleine Teams: UptimeRobot

- Am besten für Zertifikat-Governance: TrackSSL

- Am besten für globale Überwachung: Dotcom-Monitor

- Am besten für Vorfall-Workflows: Better Stack

| Tool | Was es am besten kann | SSL-Überwachungsfokus | Berichterstattung/Historie | „Fühlt sich an wie“ |

| Dotcom-Monitor | Globale Überprüfungen + auditbereite Berichterstattung | SSL + Website-/Transaktionsüberwachung | Stark | Monitoring-Plattform |

| Better Stack | Uptime + Vorfall-Workflow | SSL innerhalb von Uptime/Keyword-Monitoren | Gut | Vorfallgesteuerte Uptime |

| Sematext Synthetics | Tiefe synthetische SSL-Validierung | Kettenbewusste Überprüfungen + Diagnosen | Stark | Ingenieurfokussierte Synthetik |

| Datadog Synthetics | Unternehmensbeobachtbarkeit + SSL-Tests | SSL-Tests integriert in Synthetics | Stark | Beobachtungs-Suite |

| Site24x7 | Suite-Überwachung + SNI-Umgebungen | SNI + Widerrufs-/CA-Überprüfungen | Stark | IT-Operations-Suite |

| UptimeRobot | Schnelle Einrichtung + häufige SSL-Fehler | Ablauf + SSL-Fehlerwarnungen | Basic–Gut | Einfaches Uptime-Tool |

| StatusCake | Einfach zu verstehende SSL-Überprüfungen | Ablaufwarnungen + Sichtbarkeit | Gut | Uptime-Anbieter |

| Pingdom | SSL eingebettet in HTTPS-Uptime-Überprüfungen | Zertifikatfehler + Ablauf in Uptime | Gut | Set-and-forget Uptime |

| UpDown | Minimalistisch + vorhersehbare Erinnerungen | Ablauf-Erinnerungen + Webhooks | Basic–Gut | Entwicklerfreundlich |

| TrackSSL | Dedizierte Zertifikatsüberwachung | Ablauf + Zertifikatsänderungswarnungen | Gut | Zertifikatsfokussiertes Tool |

| Oh Dear | Zertifikatsänderungserkennung + saubere Benachrichtigungen | Ablauf + Zertifikatsänderungsüberwachung | Gut | Entwicklerfreundliche Überwachung |

| Cert Spotter (SSLMate) | Zertifikatstransparenzüberwachung | CT-Ausstellungswarnungen + Ablauf-/ungültige Zertifikatsignale | Gut | Sicherheitsfokussierter CT-Monitor |

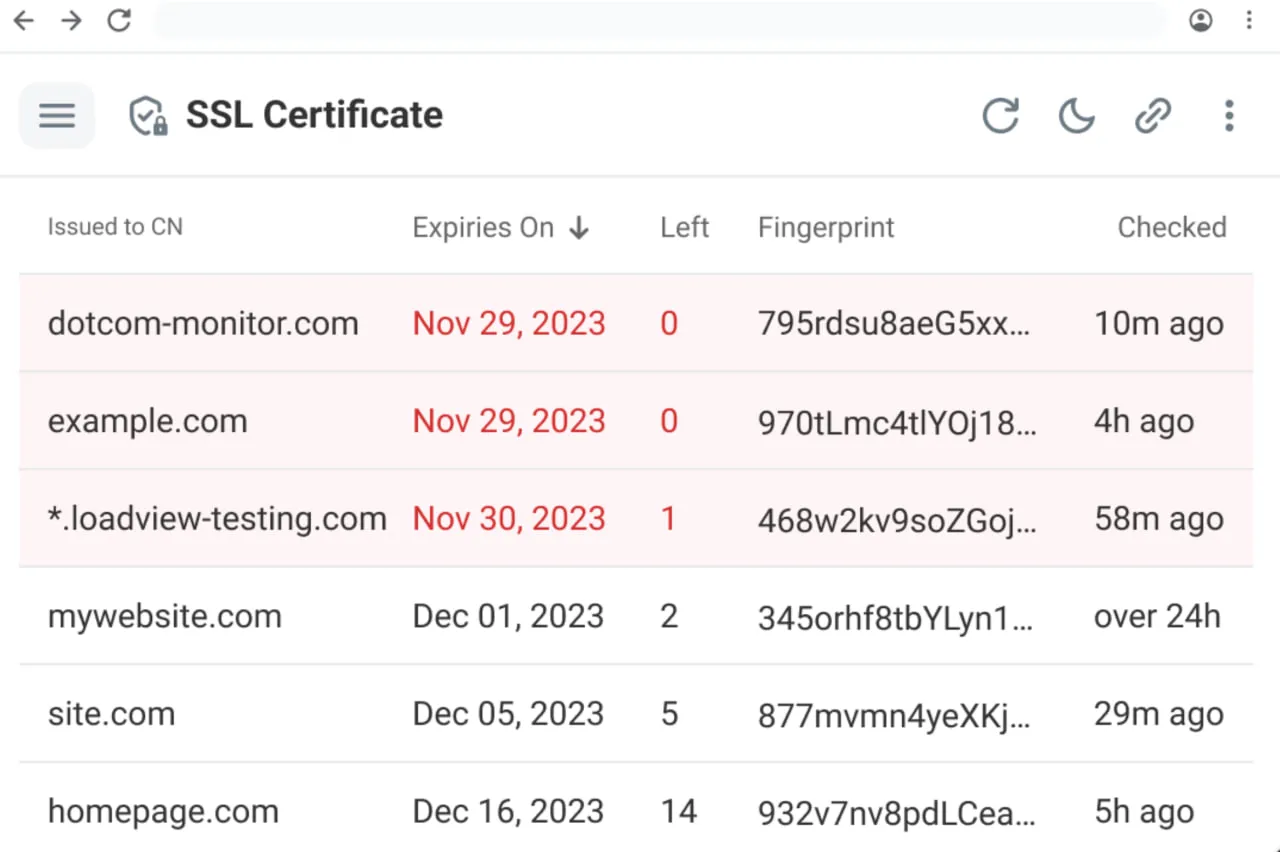

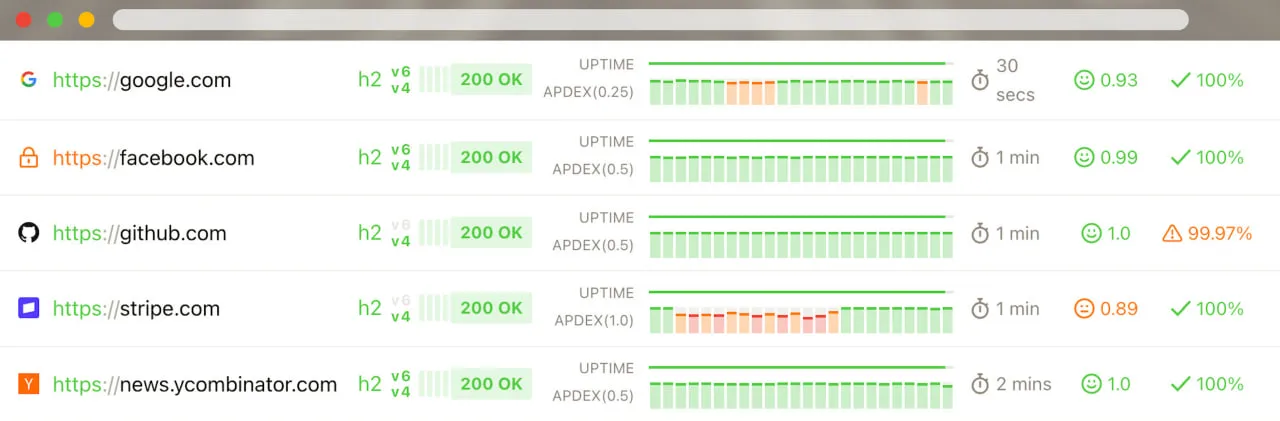

1. Dotcom-Monitor

Dotcom-Monitor positioniert sich als „intelligenter SSL-Zertifikatsprüfer“, der regelmäßige Zertifikatsprüfungen von mehreren Standorten durchführt, sodass Sie den SSL-Status so sehen können, wie es die Benutzer weltweit tun. Dieser Ansatz mit mehreren Standorten ist im Jahr 2026 wichtig, da Zertifikatsprobleme oft nur in bestimmten Regionen auftreten – insbesondere wenn ein CDN oder Edge-Node eine alte Zertifikatskette ausliefert. Dotcom-Monitor integriert auch SSL-Überwachung in einen breiteren Zuverlässigkeitsworkflow: Sie validieren nicht nur das Zertifikat, sondern auch die Website und kritischen Benutzerflüsse, die davon abhängen, was typischerweise der Weg ist, wie Zertifikatsprobleme in der Produktion auftreten.

Ein weiterer Differenzierungsfaktor ist die Betonung der Plattform auf Sichtbarkeit und Verantwortlichkeit: Wenn Sie den Stakeholdern zeigen müssen, dass SSL über die Standorte hinweg über einen bestimmten Zeitraum gültig war (oder nachweisen müssen, dass die Erneuerung erfolgt ist), wird Berichterstattung und Historie zu einem echten Feature – nicht nur zu einem „netten Zusatz“. Dotcom-Monitor bewirbt auch ein globales Überwachungsnetzwerk (fast 30 Standorte), das diesen Ansatz unterstützt. Schließlich, wenn Ihr Zertifikatsmanagementprozess auf mehrere Teams (Web, Infra, Sicherheit) verteilt ist, hilft das Alarmrouting von Dotcom-Monitor, „jemand sollte dies erneuern“ in eine zugewiesene operationale Aufgabe zu verwandeln.

Vorteile

- Überprüfungen an mehreren Standorten helfen, CDN/Edge-Inkonsistenzen frühzeitig zu erkennen

- SSL-Überwachung passt natürlich zu Uptime- und synthetischen/Transaktionsüberwachungen

- Starke Berichterstattung/Historie für Audits, Stakeholder und Kundenberichte

- Funktioniert gut für Portfolios von Websites und Endpunkten

Nachteile

- Mehr Plattform, als Sie benötigen, wenn Sie nur eine grundlegende Ablaufwarnung möchten

- Am wertvollsten, wenn es zusammen mit anderen Überwachungsmodulen verwendet wird, nicht nur SSL

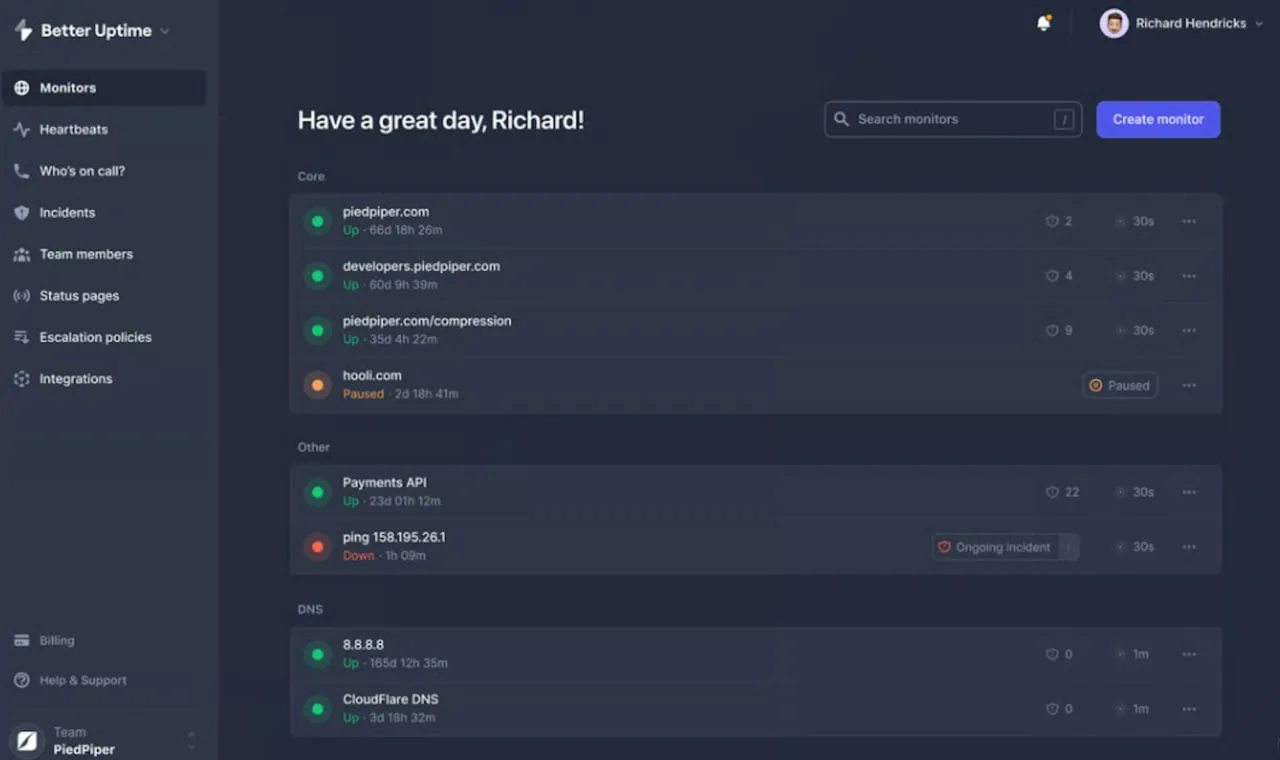

2. Better Stack

Der SSL-Ansatz von Better Stack ist operationell: SSL-Zertifikatsmonitoring ist in Uptime-Monitoren und Keyword-Monitoren integriert, sodass TLS-Fehler wie Verfügbarkeitsprobleme behandelt und in Ihren Vorfallprozess geleitet werden. In der Praxis ist das oft das richtige Modell – denn wenn TLS ausfällt, wird es aus der Sicht des Benutzers zu einem „Website ist down“-Problem. Better Stack ermöglicht es Ihnen, Zertifikatsprüfungen (einschließlich Gültigkeits- und Ablaufverfolgung) über die erweiterten Einstellungen eines Monitors zu aktivieren.

Wo Better Stack glänzt (und warum es in den meisten Top-Vergleichen häufig vorkommt) ist der Workflow nach der Erkennung: Alarmrouting, Zusammenarbeit und Vorfallbearbeitung. Anstatt dass Zertifikatswarnungen in einem vergessenen Posteingang landen, erscheinen sie dort, wo Teams tatsächlich reagieren. Dies ist eine solide Lösung, wenn Sie möchten, dass SSL-Probleme denselben Eskalationsregeln wie Ausfallzeiten folgen.

Vorteile

- SSL-Überprüfungen sind direkt in Uptime/Keyword-Monitoren integriert

- Starker Vorfall-Workflow: Zertifikatsprobleme werden schnell handlungsfähig

- Einfache Konfiguration (SSL/TLS-Überprüfung pro Monitor aktivieren)

Nachteile

- Weniger auf Zertifikatslebenszyklus-Governance (Inventar/Eigentum/Änderungskontrolle) ausgerichtet

- Zertifikatsfokussierte Diagnosen sind nicht so zentral wie bei synthetikfirst-Tools

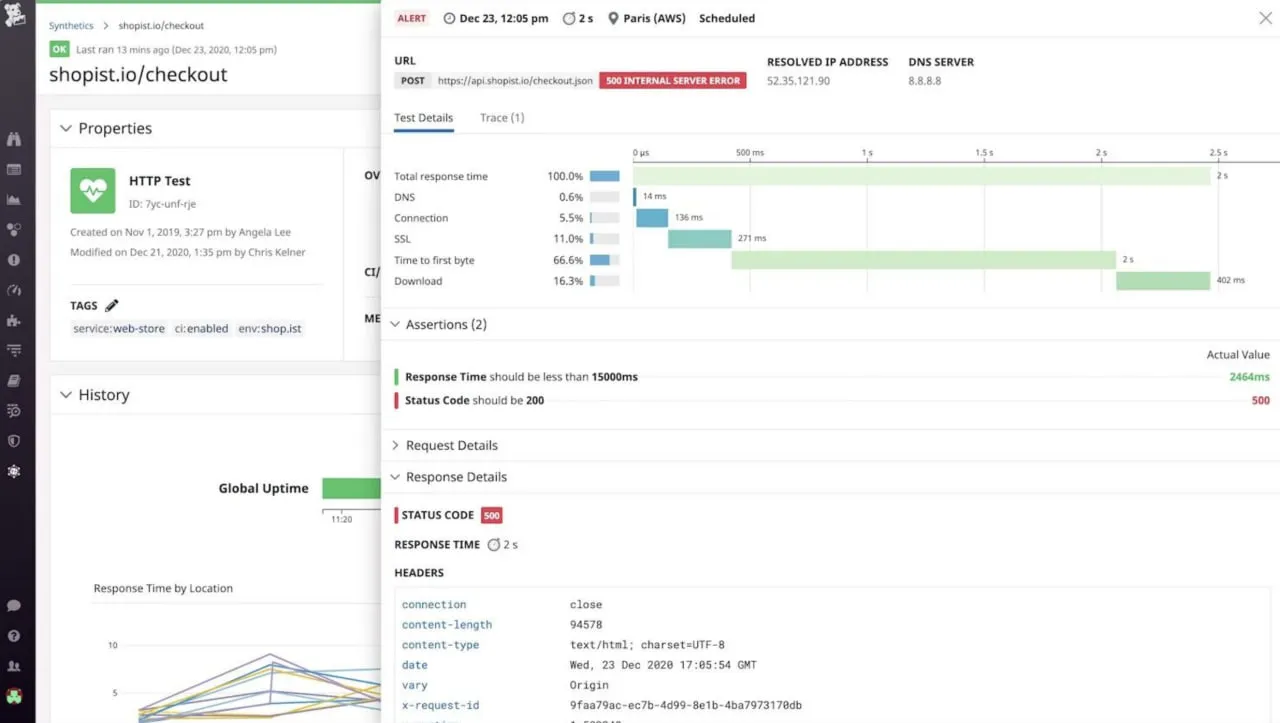

3. Sematext Synthetics

Sematext ist eine synthetische Überwachungsplattform, die explizit SSL-Zertifikatsprüfungen über die gesamte Zertifikatskette (Leaf, Intermediate und Root) durchführt, anstatt nur das End-Entity-Zertifikat zu überprüfen. Dies ist wichtig, da echte Ausfälle oft von Kettenproblemen (abgelaufenes Zwischenzertifikat, fehlendes Zwischenzertifikat, falsche Kettenreihenfolge) herrühren, und diese können schwer zu diagnostizieren sein, wenn Ihr Tool nur „SSL-Handshake fehlgeschlagen“ meldet. Sematext unterstützt auch strukturierte SSL-Alarmierungsfenster (zum Beispiel Tage-vor-Ablauf-Warnungen) und kann Warnungen generieren, wenn eine Zertifikatsänderung erkannt wird.

Im Alltag spricht Sematext oft Ingenieurteams an, da der Kontext der synthetischen Überwachung Ihnen bessere Debugging-Hinweise gibt: welcher Endpunkt ist fehlgeschlagen, was hat sich geändert und wann hat es angefangen zu fehlschlagen. Wenn Sie bereits synthetische HTTP-/Browserprüfungen für SLAs durchführen, ist das Hinzufügen von SSL-Validierungen eine unkomplizierte Möglichkeit, die Abdeckung zu erweitern, ohne ein separates System einzuführen.

Vorteile

- Kettenbewusste Überwachung reduziert „Überraschungszwischen-/Rootablauf“-Vorfälle

- Starke Diagnosen in Kombination mit synthetischen HTTP-/Browserprüfungen

- Kann bei Ablauffenstern und erkannten Zertifikatsänderungen alarmieren

Nachteile

- Für Browser-/Benutzerreise-Skripte führt Sematext an, dass SSL-Überprüfungen nur für die erste Seite durchgeführt werden (eine wichtige Einschränkung)

- Übertrieben, wenn Ihre einzige Anforderung eine Erneuerungserinnerung ist

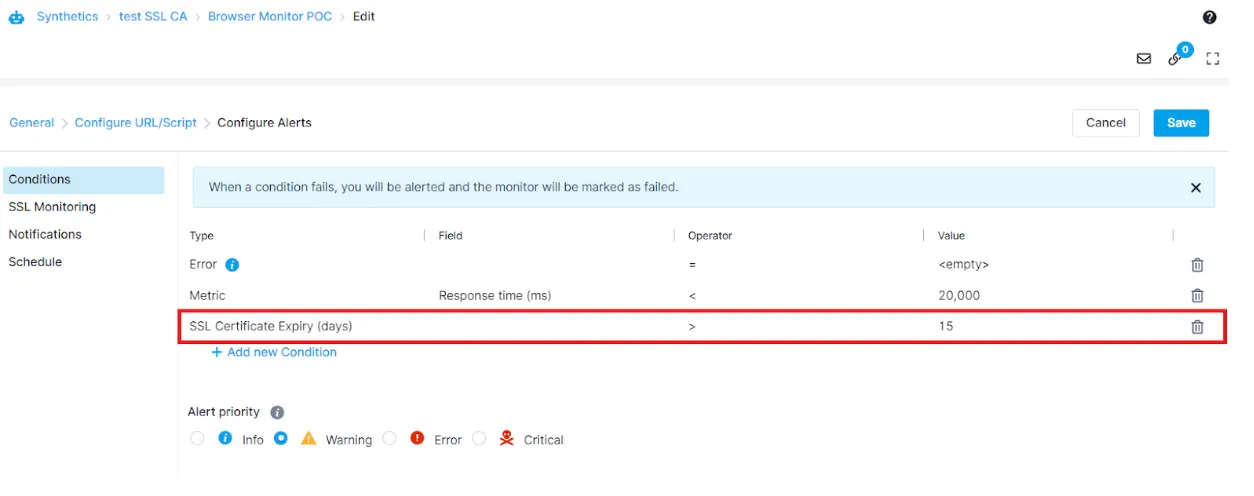

4. Datadog Synthetics (SSL-Tests)

Die SSL-Tests von Datadog sind für die proaktive Überwachung der Zertifikat Gültigkeit und Ablauf konzipiert, mit Warnungen, die Details zu Fehlern enthalten, um die Ursache zu ermitteln. Für Teams, die bereits Datadog verwenden, ist der große Vorteil die Konsolidierung: Die SSL-Gesundheit wird zu einem weiteren Standard-Signal neben Metriken, Protokollen, Traces und synthetischer Uptime. In großen Organisationen ist diese Konsistenz wichtig – Zertifikatsprobleme in internen Diensten können auf die gleiche Weise behandelt werden wie andere Zuverlässigkeitsrückschritte.

Datadog rahmt Synthetics auch als mehrschichtige Überwachung über Netzwerkebene (einschließlich SSL, DNS und mehr) ein, was es einfacher macht, Zertifikatsprüfungen als Teil eines breiteren Testprogramms zu operationalisieren, anstatt nur ein einmaliges Erinnerungstool zu sein. Wenn Sie möchten, dass SSL-Überprüfungen Ihr bestehendes Tagging, Eigentum und Vorfallrouting-Modell übernehmen, ist Datadog stark – vorausgesetzt, Sie haben bereits in die Plattform investiert.

Vorteile

- Starke Passform, wenn Datadog bereits Ihr Beobachtungs-„Zuhause“ ist

- SSL-Tests integrieren sich sauber in Unternehmensalarme und Vorfall-Workflows

- Skaliert gut auf viele Endpunkte, einschließlich interner Dienste

Nachteile

- Oft zu schwer/kostspielig, wenn Sie Datadog nicht bereits verwenden

- Kein dediziertes Zertifikat-Governance-Tool für sich allein

5. Site24x7

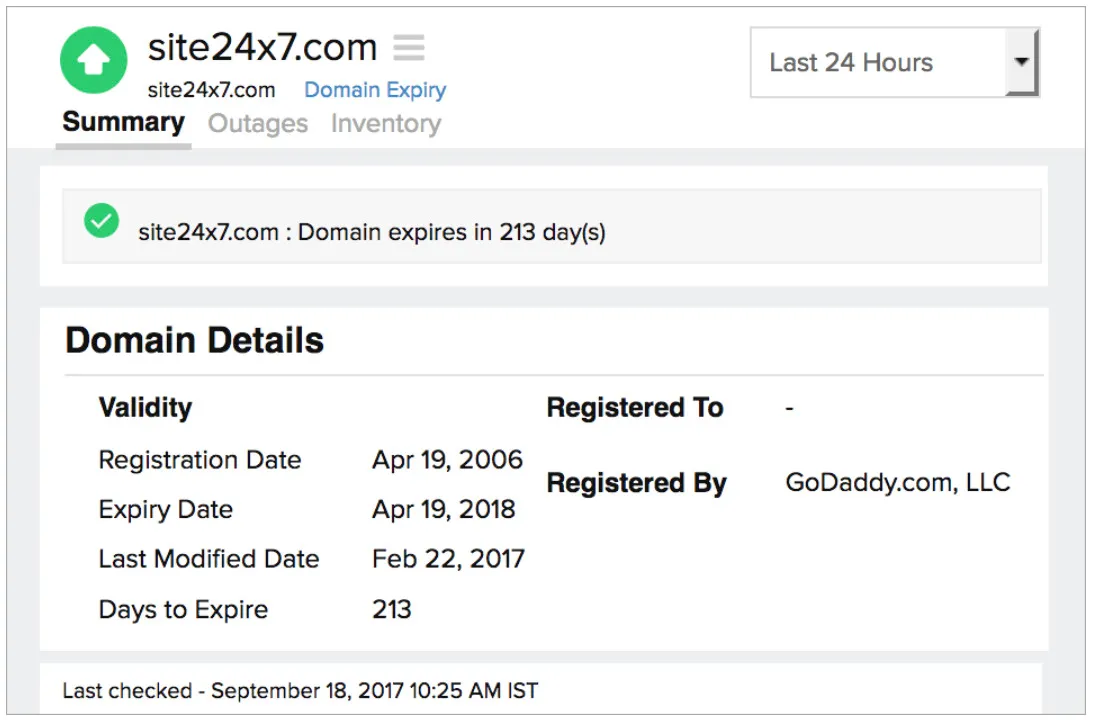

Die SSL/TLS-Überwachung von Site24x7 ist attraktiv, wenn Sie es mit realer Hosting-Komplexität zu tun haben, insbesondere SNI (mehrere Zertifikate auf derselben IP). Site24x7 hebt explizit SNI-fähige Server und die Notwendigkeit hervor, die richtigen SSL-Ablaufinformationen in diesen Umgebungen abzurufen. Es erfasst auch Zertifikatsmetadaten (CA, Eigentümer, Ausgabedatum, Ablaufdatum, verbleibende Tage), was für die operationale Sichtbarkeit nützlich ist.

Über das Ablaufdatum hinaus unterstützt Site24x7 Überprüfungen wie OCSP-Widerrufsstatus und kann flaggen, wenn eine CA auf der Blockliste steht, was das Tool näher an „SSL-Gesundheit und Sicherheits-Hygiene“ bringt, nicht nur „Kalendererinnerungen“. Wenn Ihre SSL-Überwachung in breitere IT-Operationen (Server, Netzwerke, Anwendungen) passen muss, kann der Suite-Ansatz von Site24x7 ein echter Vorteil sein.

Vorteile

- Stark für SNI-Umgebungen, in denen einfachere Tools das falsche Zertifikat überprüfen können

- Beinhaltet sicherheitsorientierte Überprüfungen wie OCSP-Widerruf und blockierte CA-Erkennung

- Funktioniert gut als Teil einer IT-Operations-Überwachungs-Suite

Nachteile

- Suite-Produkte können schwerfällig wirken, wenn Sie nur SSL-Überwachung benötigen

- Mehr Funktionen zu konfigurieren und zu warten als minimalistische Tools

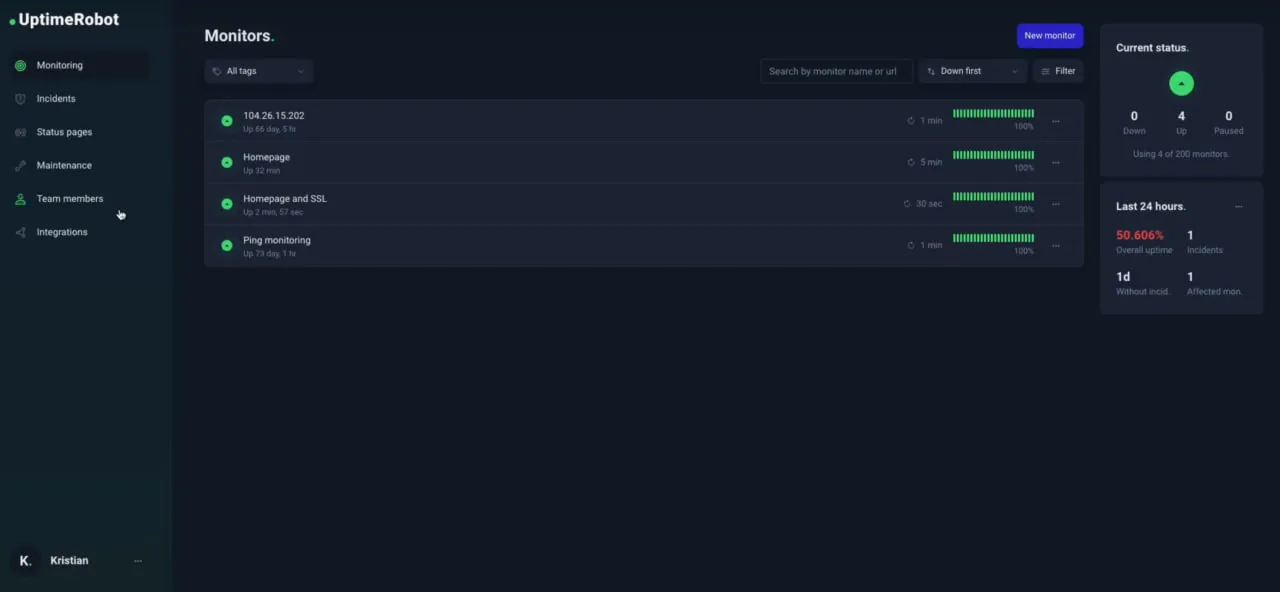

6. UptimeRobot

UptimeRobot ist beliebt, weil es einfach ist: Sie fügen einen HTTPS-Monitor hinzu und aktivieren die SSL-Überwachung, um über Zertifikatfehler und bevorstehende Abläufe informiert zu werden. Die Hilfedokumente von UptimeRobot geben an, dass Ablaufprüfungen einmal alle 24 Stunden durchgeführt werden, mit Standarderinnerungsfenstern von 30, 14, 7 und 0 Tagen, und Sie können Intervalle anpassen. Für viele Teams ist das genau das, was sie brauchen: Verhindern Sie den häufigsten Zertifikatsausfall (Ablauf) mit minimaler Einrichtung.

UptimeRobot vermarktet die SSL-Überwachung auch als integrierten Teil seines Überwachungsflusses – nützlich, wenn Sie ein Tool möchten, das Nicht-Spezialisten verstehen und darauf reagieren können. Es wird oft als erste Überwachungsschicht verwendet, und Teams fügen später tiefere synthetische/zertifikatsbezogene Tools hinzu, wenn Ketten-Diagnosen oder Governance wichtig werden.

Vorteile

- Sehr schnelle Einrichtung und einfache Benutzeroberfläche

- Anpassbare Erinnerungsintervalle mit sinnvollen Standardwerten

- Gute „erste Verteidigungslinie“ gegen ablaufbezogene Ausfälle

Nachteile

- Tägliche Überprüfungen sind möglicherweise ausreichend für Ablaufrisiken, jedoch nicht für tiefgehende TLS-Validierung

- Begrenzte Zertifikat-Governance-Funktionen (Inventar/Änderungsmanagement/Audits)

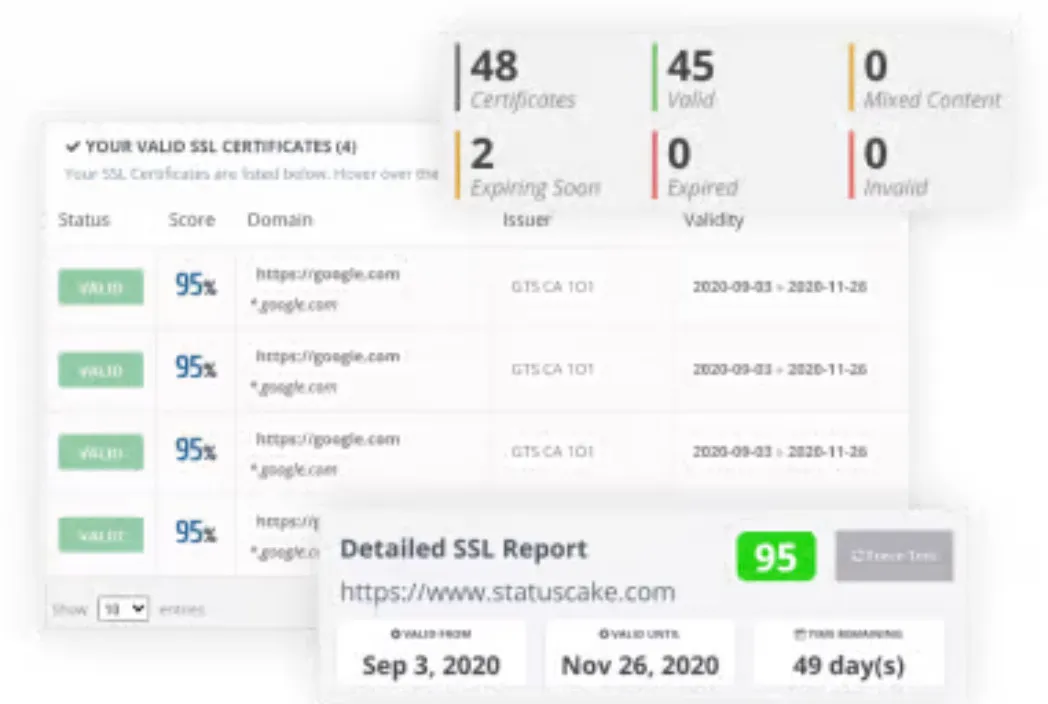

7. StatusCake

StatusCake bietet SSL-Überwachung, die sich darauf konzentriert, den Erneuerungsfristen zuvorzukommen und die Sichtbarkeit der Zertifikatsdaten zu verbessern. StatusCake gibt an, dass Sie die Start-/Enddaten des Zertifikats sehen können und Ablauf Warnungen auf 1, 14 und 30 Tage vor Ablauf festlegen können. Für Teams, die mehrere Marketingseiten oder Standard-Web-Eigenschaften verwalten, ist dies eine saubere und praktische Lösung – insbesondere wenn Sie auch Uptime-Überwachung vom selben Anbieter wünschen.

StatusCake tendiert dazu, in der Kategorie „Mittelweg“ zu landen: mehr Struktur als ultra-minimalistische Monitore, aber immer noch hauptsächlich auf Uptime-orientierte Anwendungsfälle ausgerichtet, anstatt auf die Governance des Zertifikatslebenszyklus. Wenn Ihr Hauptrisiko „verpasste Erneuerung“ ist, passt das Modell von StatusCake gut.

Vorteile

- Einfach zu verstehende Ablaufwarnungen und Sichtbarkeit der Zertifikatsdaten

- Funktioniert gut neben allgemeiner Website-Überwachung

- Einfaches operationales Modell für Multi-Site-Besitzer

Nachteile

- Weniger spezialisiert auf die Erkennung von Zertifikatsänderungen oder fortgeschrittene TLS-Diagnosen

- Nicht für tiefgehende Zertifikat-Governance-Workflows konzipiert

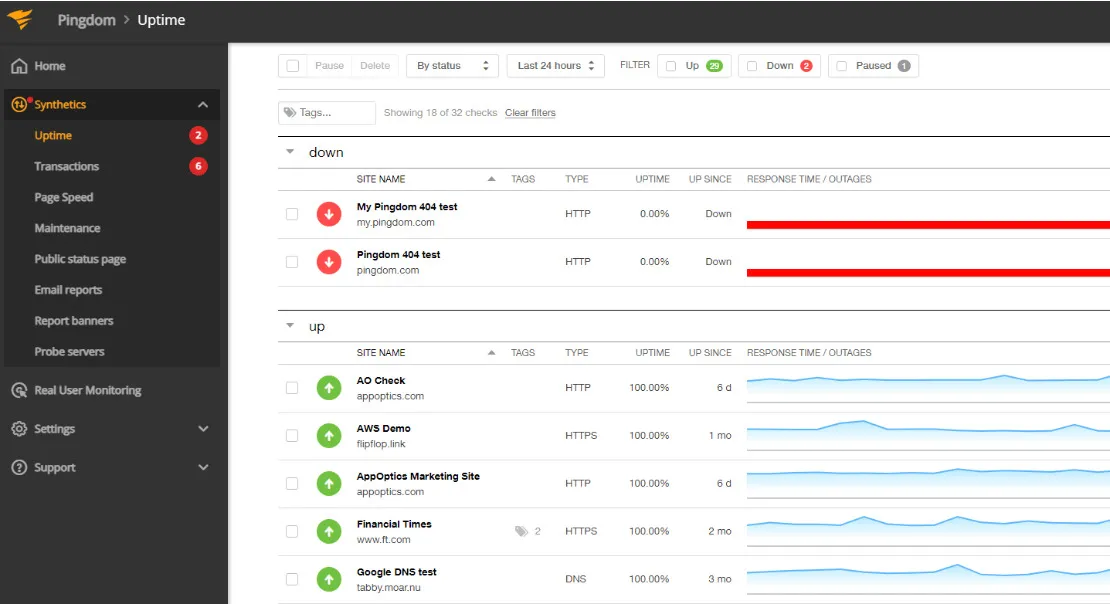

8. Pingdom

Die SSL-Zertifikatsüberwachung von Pingdom wird im Wesentlichen aktiviert, indem HTTPS beim Einrichten einer Uptime-Überprüfung ausgewählt wird. Pingdom gibt an, dass, sobald eine HTTPS-Überprüfung aktiviert ist, es automatisch Zertifikatfehler überwacht und Sie über Zertifikatsprobleme und bevorstehenden Ablauf informiert. Die Dokumentation von SolarWinds Pingdom verstärkt dies: Die Zertifikatsüberwachung ist für HTTPS-Uptime-Überprüfungen verfügbar, und das Tool überwacht automatisch auf Zertifikatfehler.

Operationell ist dies der „Set-and-forget“-Ansatz: Zertifikatsfehler werden zu Uptime-Fehlern, sodass sie dort auftauchen, wo Ihr Team bereits reagiert. Dies funktioniert besonders gut für unkomplizierte Websites, bei denen die Hauptanforderung lautet: „Lassen Sie TLS nicht den Zugriff unterbrechen.“

Vorteile

- SSL-Überwachung ist in HTTPS-Uptime-Überprüfungen integriert (einfache Einrichtung)

- Zertifikatfehler treten als Verfügbarkeitsprobleme auf, die Teams priorisieren

- Funktioniert gut für Teams, die bereits auf Pingdom-Uptime-Überprüfungen standardisieren

Nachteile

- Weniger zertifikatspezifische Sichtbarkeit als dedizierte Zertifikat-Tools

- Nicht auf Zertifikat-Inventar, Eigentum oder Änderungsverfolgung ausgerichtet

9. UpDown

UpDown ist ein leichtgewichtiges Überwachungsdienst, das bei Entwicklern beliebt ist, weil es vorhersehbar und automatisierungsfreundlich ist. Die SSL-Ablaufbenachrichtigungen von UpDown werden ausdrücklich als Warnungen 30, 14, 7 und 1 Tag vor Ablauf beschrieben, die um 10:00 Uhr in Ihrer Zeitzone gesendet werden, da sie Erinnerungen und keine kritischen Warnungen sind. Es unterstützt auch Webhooks für SSL-Ablaufereignisse, was nützlich ist, wenn Sie automatisch Tickets öffnen, in den Chat posten oder interne Runbooks auslösen möchten.

Das UpDown-Modell ist ideal, wenn Erneuerungen automatisiert sind, Sie jedoch dennoch eine unabhängige Überprüfung wünschen, dass die Automatisierung funktioniert – und Sie möchten, dass Benachrichtigungen einfach in Ihre bestehenden Tools integriert werden. UpDown dokumentiert auch Integrationen/webhook-freundliche Workflows, die es einfach machen, sich mit gängigen Vorfallsystemen zu verbinden.

Vorteile

- Vorhersehbare Erinnerungsfrequenz, um die Teams planen können

- Webhooks erleichtern die Automatisierung von Tickets/Runbooks für Erneuerungen

- Minimaler Aufwand für die Überwachung vieler Endpunkte

Nachteile

- Kein Zertifikat-Governance-Plattform (Eigentum, Audit-Berichterstattung, Richtlinie)

- Weniger diagnostische Tiefe als synthetikfirst-Plattformen

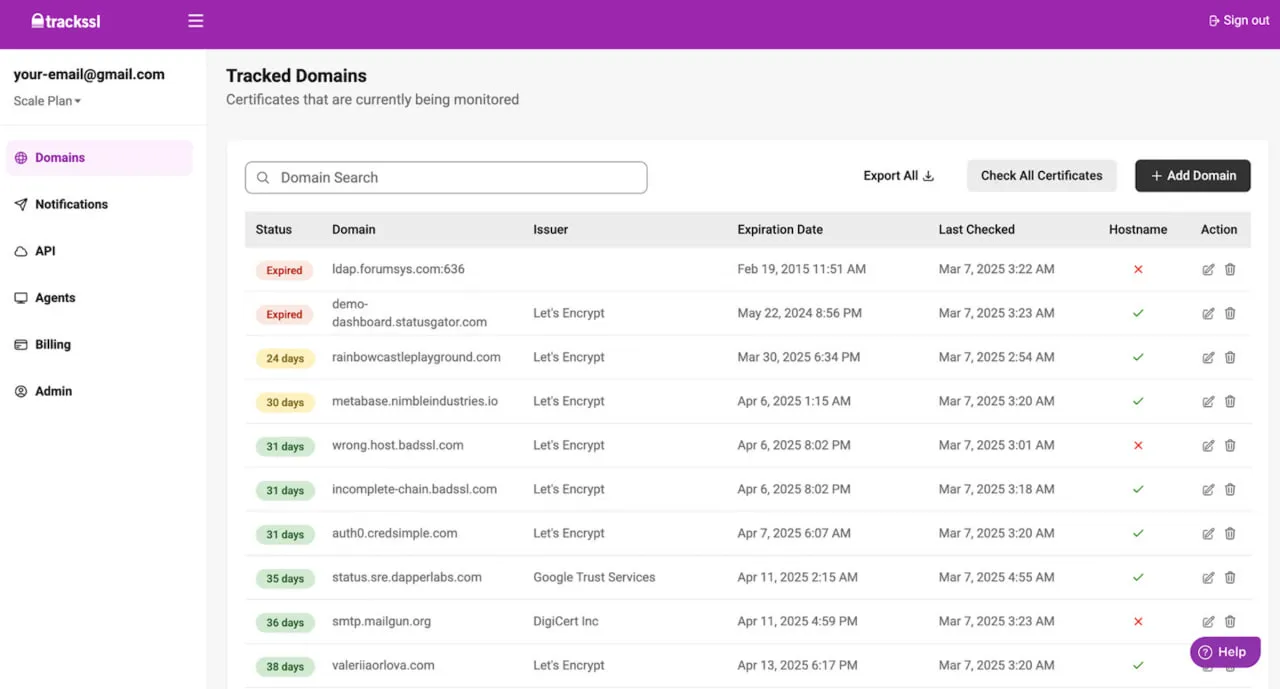

10. TrackSSL

TrackSSL ist zertifikatsfokussiert und nicht uptime-fokussiert, was im Jahr 2026 zunehmend wertvoll wird, da automatisierte Erneuerungen (ACME, CDNs, Hosting-Plattformen) ein neues Risiko einführen: unerwartete Zertifikatsänderungen. TrackSSL betont Ablaufbenachrichtigungen über mehrere Kanäle (E-Mail, Slack, SMS, Teams, Webhooks) und hebt auch „SSL-Änderungen überwachen“ und „SSL-Zertifikatstransparenzwarnungen“ als Kernfunktionen hervor.

In der Praxis wird TrackSSL häufig als „Zertifikatsaufsichtsschicht“ in Verbindung mit einem Uptime-Monitor verwendet: Uptime-Tools sagen Ihnen, wann der Dienst nicht verfügbar ist, während TrackSSL Ihnen sagt, wann sich das Zertifikat geändert hat, wann es sich dem Ablauf nähert und wann etwas nicht stimmt. Wenn Ihre Organisation die Ausstellung nicht vollständig kontrolliert (zum Beispiel, wenn Ihr CDN Zertifikate erneuert und bereitstellt), können Änderungswarnungen die Zeit zur Erkennung drastisch reduzieren, wenn das falsche Zertifikat oder die falsche Kette auf einem Endpunkt landet.

Vorteile

- Für die Zertifikatsüberwachung konzipiert, nicht für allgemeine Uptime

- Änderungsüberwachung ist in automatisierten Erneuerungsumgebungen wertvoll

- Flexible Benachrichtigungskanäle (Slack/Teams/SMS/Webhooks)

Nachteile

- Typischerweise in Verbindung mit einem Uptime/synthetischen Tool für vollständige Verfügbarkeitsabdeckung verwendet

- Weniger geeignet als einzelne „All-in-One-Überwachungsplattform“

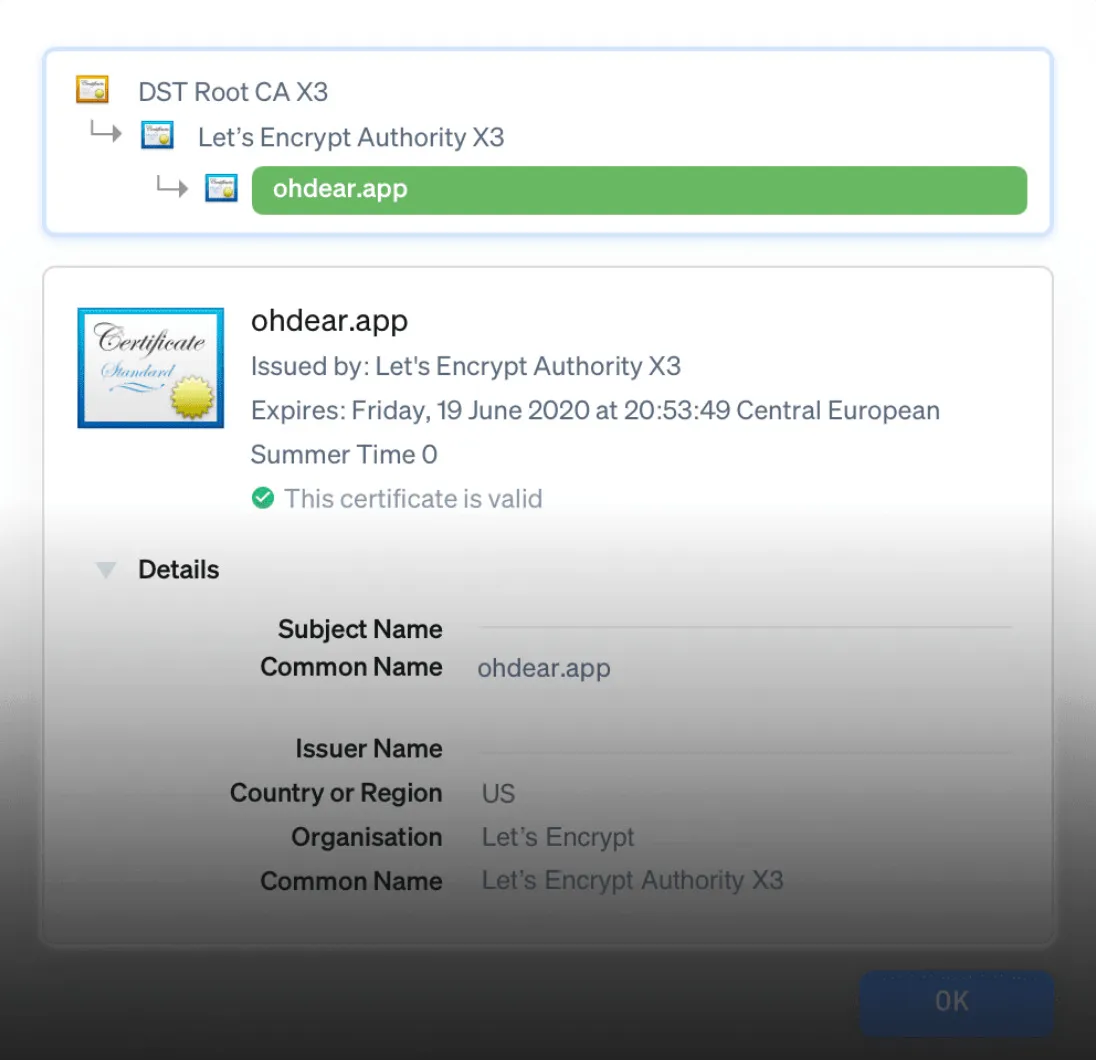

11. Oh Dear

Die SSL/TLS-Überwachung von Oh Dear ist für Teams konzipiert, die sich sowohl für „hat sich das Zertifikat geändert?“ als auch für „läuft es bald ab?“ interessieren. Neben der standardmäßigen Ablaufverfolgung hebt Oh Dear die Erkennung von Zertifikatsänderungen mit einem Vorher/Nachher-Vergleich hervor, sodass Sie schnell überprüfen können, ob eine Erneuerung oder eine Bereitstellungsänderung zu erwarten ist. Dies ist besonders nützlich in Setups aus dem Jahr 2026, in denen Zertifikate automatisch von CDNs, Reverse-Proxys und verwalteten Plattformen rotiert werden – denn der Fehlerfall ist nicht immer der Ablauf; es ist das falsche Zertifikat oder die falsche Kette, die irgendwo im Pfad bereitgestellt wird.

Operationell passt Oh Dear gut, wenn Sie eine Überwachung wünschen, die leichtgewichtig, lesbar und in Entwickler-Workflows integriert ist: starke Benachrichtigungen, ohne die SSL-Überwachung in ein schwergewichtiges Governance-Projekt zu verwandeln.

Vorteile

- Starke Zertifikatsänderungserkennung mit klarer Vorher/Nachher-Sichtbarkeit

- Entwicklerfreundliche Überwachungserfahrung und Benachrichtigungen

- Nützlich zum Auffangen unerwarteter Zertifikatswechselereignisse in automatisierten Umgebungen

Nachteile

- Kein vollständiges Zertifikatsmanagement/Governance-System

- Am besten als Aufsichtsschicht neben Uptime/synthetischen Tools für Verfügbarkeitskontext

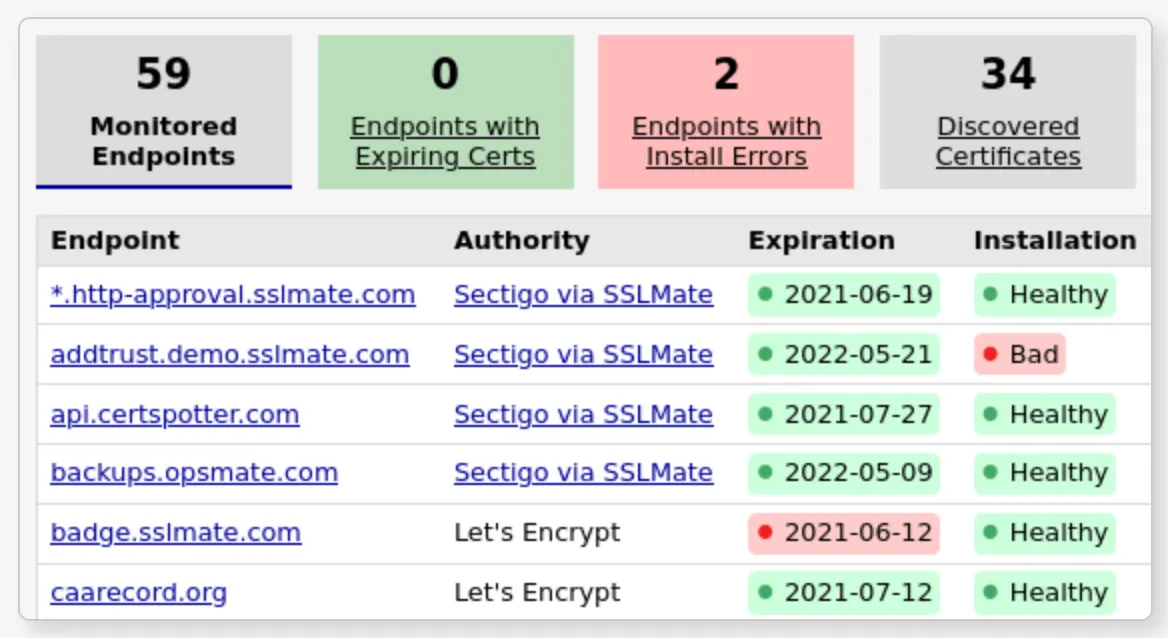

12. Cert Spotter (SSLMate)

Cert Spotter ist ein Tool zur Überwachung der Zertifikatstransparenz (CT). Anstatt nur zu überprüfen, was Ihr Server derzeit bereitstellt, überwacht es CT-Protokolle und warnt Sie, wenn Zertifikate für Ihre Domains ausgestellt werden – was Ihnen hilft, unbefugte Ausstellungen, unerwartete Erneuerungen und Zertifikataktivitäten zu erkennen, die Sie nicht geplant haben. Dies ist 2026 ein anderer, aber zunehmend wertvoller Ansatz, da viele Organisationen unabhängige Sichtbarkeit in Ausstellungsevents wünschen, nicht nur Ablaufwarnungen.

Cert Spotter existiert sowohl als gehosteter Dienst von SSLMate als auch als Open-Source-Edition, was es für Sicherheitsteams attraktiv macht, die CT-Überwachung wünschen, aber flexible Bereitstellungsoptionen bevorzugen.

Vorteile

- Ausgezeichnet zur Erkennung unbefugter oder unerwarteter Zertifikatsausstellungen über CT-Protokolle

- Ergänzt Uptime/SSL-Prüf-Tools, indem es die Schicht der „Ausstellungsereignisse“ abdeckt

- Verfügbar als gehosteter Dienst und Open-Source-Tool

Nachteile

- CT-Überwachung ist ergänzend, kein Ersatz für Endpunkt-Handshake/Kettenvalidierung

- Weniger auf Uptime-orientierte mehrstandortliche „was sehen die Benutzer gerade“-Überprüfungen fokussiert

Wie man das richtige Tool auswählt

Wenn Sie eine praktische Entscheidungsregel wünschen:

- Wählen Sie eine Überwachungsplattform, wenn Sie möchten, dass SSL-Prüfungen Teil einer breiteren Uptime- und Benutzerflussabdeckung sind, plus Berichterstattung und globale Kontrollpunkte (zum Beispiel Dotcom-Monitor).

- Wählen Sie ein vorfallgesteuertes Uptime-Tool, wenn Sie möchten, dass SSL-Fehler wie Ausfallzeiten behandelt werden (zum Beispiel Better Stack, Pingdom, UptimeRobot).

- Wählen Sie ein synthetisches Erst-Tool, wenn Ihnen Kettenprobleme und Debugging-Kontext wichtig sind (zum Beispiel Sematext, Datadog).

Wählen Sie ein zertifikatsfokussiertes Tool, wenn Änderungsüberwachung und CT-ähnliches Monitoring wichtig sind (zum Beispiel TrackSSL).

Fazit

Im Jahr 2026 sind die besten SSL-Zertifikatsmonitoring-Tools nicht nur Erinnerungen an das Ablaufdatum – sie validieren die Zertifikatsgesundheit so, wie es echte Benutzer erleben, und bringen die richtigen Warnungen schnell zum richtigen Team. Wenn Sie eine Lösung wünschen, die multi-lokale SSL-Validierung, Alarmierung und Berichterstattung mit breiterer Website- und Transaktionsüberwachung kombiniert, ist Dotcom-Monitor ein starker Ausgangspunkt.