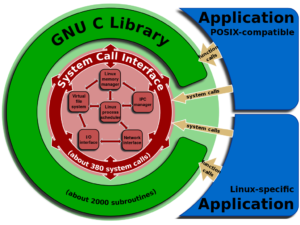

Uma exploração relacionada ao DNS de sistemas operacionais baseados em Unix e Linux vem ganhando atenção ultimamente. A vulnerabilidade explora um bug na biblioteca GNU C comumente referida como GLibC, serve como a biblioteca principal C para muitos sabores de sistemas operacionais baseados em Linux e Unix. Esta biblioteca é comumente usada em software baseado em Linux, incluindo o resolução DNS. Há uma série de correções manuais que podem mitigar essa exploração de DNS GLibC, mas é altamente recomendável que o glibc seja corrigido imediatamente.

Uma vulnerabilidade anteriormente conhecida no glibc foi encontrada capaz de explorar um estouro de buffer para atacar e potencialmente obter controle sobre uma máquina alvo. A vulnerabilidade explora respostas superdimensionadas maiores que 2048 bytes para substituir a pilha enquanto usa as funções send_dg sobre UDP e send_vc sobre TCP em getaddrinfo. O Getaddrinfo é usado no DNS resolver indiretamente no módulo DNS NSS.

Embora nenhuma exploração maliciosa tenha sido observado na natureza, o A equipe de segurança do Google provou uma prova de conceito de que um invasor poderia explorar o bug se o invasor controlar o nome de domínio sendo pesquisado, o servidor dns resolvendo um nome ou executando um homem no ataque do meio. Eles passam a especificar que “a execução remota de código é possível, mas não simples.” Então, essencialmente, uma máquina cliente Linux vulnerável que tenta resolver um domínio comprometido pode ser infectada devido a essa exploração.

Como mitigar a exploração do DNS GLibC

O que deve ser feito sobre isso? Como essa exploração do GLibC DNS só é conhecida por afetar as máquinas Linux e Unix, certifique-se de que todas as máquinas baseadas em Linux que você usa sejam atualizadas com os patches mais recentes. Além disso, se você está preocupado com seus registros de DNS sendo sequestrados para realizar tal ataque aos seus usuários, você pode querer experimentar o serviço de monitoramento DNS do Dotcom-Monitor. Você pode inserir seus endereços de servidor DNS, o nome do host para resolver e a resposta esperada. Se o servidor DNS retornar uma resposta diferente do esperado, você receberá notificações de alerta informando que algo não está certo. Inscreva-se para um teste gratuito de 30 dias para monitorar a resolução de registro de DNS hoje.